リソース

盗まれた認証情報を利用した恐喝に、またもや大企業が巻き込まれる

Rodman Ramezanian - Global Cloud Threat Lead、Skyhigh Security

2022年8月15日 3 分読み

- 盗まれたシスコ社員の認証情報とVPNアクセス、認証悪用のリスクを浮き彫りに

サイバー犯罪集団の手による数々の有名な侵害に続いて、シスコは最近のYanluowangランサムウェア・グループからの恐喝攻撃で企業ネットワークへの侵入を確認したことを、間違いなく喜ばしく思っていない。

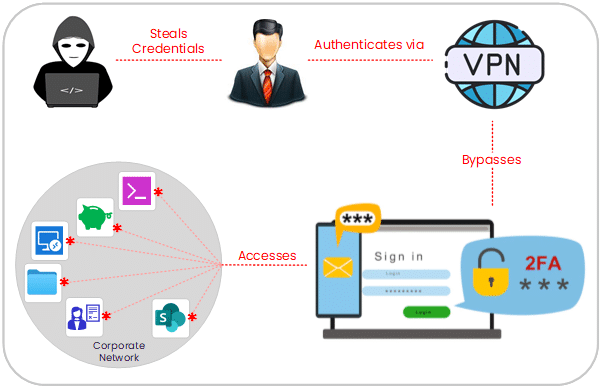

脅威者は、シスコ社員の個人的なGoogleアカウントから盗んだ企業認証情報、ソーシャルエンジニアリング、ボイスフィッシング、横移動などを組み合わせて、企業のシスコシステムおよびリソースにアクセスすることに成功しました。

シスコのセキュリティチームによると、攻撃者は管理者レベルにまで権限を昇格させたため、ネットワーク内に侵入し、複数のシステムにログインすることに成功したとのことです。侵入後、Yanluowangグループは約2.8GB相当のシスコの企業データを手に入れたと主張しています。

ここに、無制限なVPNアクセスによって横方向の移動が容易になるという重大なリスクがあるのです。攻撃者は、従来のVPNによるリモートアクセスの「城とマット」方式の根本的な弱点をまたもや浮き彫りにしました。

組織のネットワークを城に見立て、ネットワークの周囲を堀に見立てたとします。橋が下ろされ、誰かが橋を渡ると、その人は城の敷地内で自由に行動することができます。同様に、攻撃者がネットワークにアクセスした場合、つまり「堀」を越えた場合、その中にあるあらゆるデータやシステムにアクセスすることができます。

この攻撃に見られるように、攻撃者はユーザーの認証情報を盗む、既知のアクセスブローカーを悪用する、特権昇格ツールキットを利用する、ソーシャルエンジニアリング攻撃を行うなどの方法でネットワークに侵入することができます。ファイアウォールなどの従来の境界保護製品では、これらの攻撃の一部を阻止できるかもしれませんが、もし突破された場合、その代償は間違いなく大きくなります。

残念ながら、個人のクラウドアプリケーションとビジネスアプリケーションの境界が曖昧なハイブリッドワークフォースでは、シスコのような大企業でさえも、リモートアクセスや誤用がもたらす不安定性に関わる独自の課題とリスクの高まりに直面しています。従来、典型的なハイブリッドワーカーは、VPNによるリモートアクセスがいかに重要であるかを強く主張していました。しかし、今回のシスコのインフラへの侵入で示されたように、脅威の担い手たちは、リモートアクセスがいかに貴重なものであるかを十分に認識していることも確かです。

ゼロトラスト・アーキテクチャは、ユーザーがシステムやデータへのアクセスを許可する方法とタイミングについて、安全な方法論を適用します。城と小屋」モデルとは異なり、ゼロトラスト・セキュリティは、セキュリティ・リスクがネットワークの内外にすでに存在することを前提としています。そのため、ネットワーク内のいかなるものも、デフォルトで暗黙のうちに信頼されることはなく、それゆえ「ゼロ・トラスト」というラベルが付けられています。

ゼロ・トラストでは、データやアプリケーションへのアクセスを許可する前に、ネットワーク上のすべてのユーザーとデバイスについて厳格な評価と検証が必要です。それでも管理者は、利用可能なもの、アクセス可能なもの、ユーザーがリソースとどのようにやり取りできるかを強力にコントロールできる。

今回のCiscoへの攻撃に見られるように、攻撃者が横方向の動きを効果的に利用する場合、セキュリティチームがそれを検出するのは非常に困難です。このような理由から、ネットワークのセグメンテーションは、組織が実施すべき必須のセキュリティ・プロセスです。

しかし、この俊敏性は、情報セキュリティに意図しない変化をもたらしました。クラウドセキュリティを拡張するためには、1つのチームが単独で責任を負うことはできません。むしろ、クラウドセキュリティはプロセスに組み込まれなければならず、開発、アーキテクト、運用の間のコラボレーションに依存します。これらのチームは、クラウドセキュリティにおいてより重要な役割を担うようになり、多くの場合、セキュリティを強化するために変更を実施できる唯一の存在となりました。情報セキュリティは現在、ゲートキーパーではなくシェルパとして、すべてのチームが同じ安全なペースで進んでいることを確認する役割を担っています。

ゼロトラスト手法を用いることで、セキュリティチームはアプリケーションやリソースを基本的にリングフェンス化し、重要な資産の周囲に迅速かつ効率的にマイクロペリメーターを作成することができます。

Skyhighのクラウドセキュリティサービスは、クラウド上でアプリケーションを移行・開発するお客様のために特別に構築されました。私たちはこれをSkyhighCloud-Native Application Protection Platform 、またはSkyhigh CNAPPと呼んでいます。

生産性を向上させるためにデータがクラウドインフラに広がり続ける中、企業はクラウドアプリケーション間でコンテンツを意識したコラボレーション制御を可能にするだけでなく、クラウドData Loss Prevention機能を実装し、単純で危険なVPNセッションによってセキュリティが犠牲にならないようにしなければならない。

この種の攻撃の悲しい必然性は、悲惨なものです。私たち人間は、ソーシャル・エンジニアリングの手口や巧妙な欺瞞を駆使する攻撃において、最も弱いリンクであることに変わりはない。

しかし、ITネットワークとリソースを保護する者として、最新のセキュリティ原則を考慮し、採用することで達成できることはまだたくさんあります。

Skyhigh Security インテリジェンス・ダイジェストを読む、

フィッシング。クレデンシャル盗難。流出。恐喝。佐賀は続く。

Skyhigh Security インテリジェンス・ダイジェストの全シリーズはこちらから。

ブログへ戻るトレンドブログ

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026

Skyhigh Security Achieves BSI C5 Certification, Bringing the Full SSE Portfolio to the German Market

Stuart Bayliss and Sarang Warudkar April 16, 2026