موارد

اسم كبير آخر يقع ضحية للابتزاز باستخدام بيانات اعتماد مسروقة

بقلم رودمان رامزانيان - قائد التهديدات السحابية العالمية ، Skyhigh Security

15 أغسطس 2022 3 قراءة دقيقة

- تؤكد بيانات اعتماد موظف Cisco المسروقة والوصول إلى VPN على مخاطر إساءة استخدام المصادقة

في أعقاب العديد من الانتهاكات البارزة على أيدي عصابات الجريمة الإلكترونية ، لا يسع سيسكو بلا شك تأكيد خرق شبكة شركاتها في هجوم ابتزاز حديث من مجموعة Yanluowang ransomware.

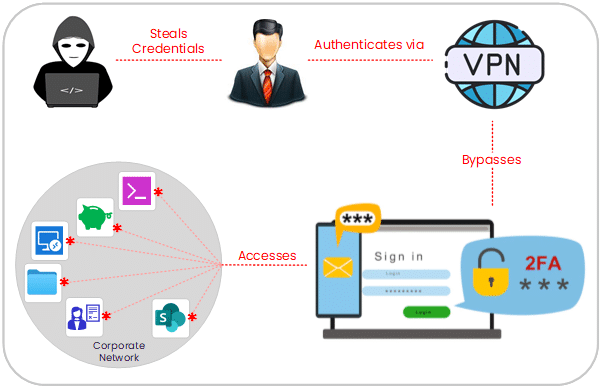

باستخدام مجموعة من بيانات اعتماد الشركة المسروقة من حساب Google الشخصي لموظف Cisco ، والهندسة الاجتماعية ، والتصيد الصوتي ، والحركات الجانبية ، وغيرها من التكتيكات ، نجح ممثلو التهديد في الوصول إلى أنظمة وموارد Cisco الخاصة بالشركة.

كما ذكرت فرق الأمان الخاصة بشركة Cisco ، فإن تصعيد المهاجم للامتيازات إلى مستوى المسؤول سمح لهم بالمناورة داخل الشبكة وتسجيل الدخول بنجاح إلى أنظمة متعددة. بمجرد الدخول ، تدعي مجموعة Yanluowang أنها ساعدت نفسها في الحصول على ما يقرب من 2.8 جيجابايت من بيانات شركة Cisco.

وهنا يكمن الخطر الحرج للحركات الجانبية التي يسهلها الوصول غير المقيد إلى VPN. سلط المهاجمون الضوء على نقطة ضعف أساسية أخرى في طريقة VPN التقليدية "القلعة والخندق" للوصول عن بعد.

تخيل شبكة المنظمة كقلعة ومحيط الشبكة كخندق. بمجرد إنزال الجسر المتحرك وعبوره شخص ما ، يكون لديهم العنان داخل أراضي القلعة. وبالمثل ، إذا تمكن المهاجم من الوصول إلى الشبكة - أي إذا عبر "الخندق" - فيمكنه أيضا الوصول إلى أي بيانات وأنظمة بداخلها.

كما هو واضح في هذا الهجوم ، يمكن للمهاجمين اختراق الشبكة عن طريق سرقة بيانات اعتماد المستخدم ، أو استغلال وسيط وصول معروف ، أو استخدام أدوات تصعيد الامتيازات ، أو تنفيذ هجوم الهندسة الاجتماعية ، من بين طرق أخرى. قد تحبط الحماية التقليدية للمحيط مثل جدران الحماية وغيرها من المنتجات بعض هذه الهجمات ، ولكن إذا نجح أحدها ، فإن التكلفة مرتفعة بلا شك.

لسوء الحظ ، مع عدم وضوح القوى العاملة المختلطة بين التطبيقات السحابية الشخصية وتطبيقات الأعمال ، تواجه المؤسسات - حتى الشركات الأكبر مثل Cisco - تحديات فريدة ومخاطر متزايدة تنطوي على الوصول عن بعد والتقلبات التي قد تؤدي إليها إساءة الاستخدام. تقليديا ، سيشهد العامل المختلط النموذجي بقوة مدى أهمية الوصول عن بعد إلى VPN. ولكن يمكنك أيضا المراهنة على أن الجهات الفاعلة في التهديد تدرك جيدا مدى قيمة الوصول عن بعد - كما هو موضح في هذا الخرق للبنية التحتية لشركة Cisco.

تطبق بنية الثقة المعدومة منهجية آمنة لكيفية ووقت السماح للمستخدمين بالوصول إلى الأنظمة والبيانات. على عكس نموذج "القلعة والخندق" ، يفترض أمان الثقة المعدومة أن المخاطر الأمنية موجودة بالفعل داخل الشبكة وخارجها. على هذا النحو ، لا يوجد شيء داخل الشبكة موثوق به ضمنيا بشكل افتراضي - ومن هنا جاءت تسمية "الثقة الصفرية".

تتطلب الثقة المعدومة تقييما وتحققا صارمين لكل مستخدم وجهاز على الشبكة قبل منحهم حق الوصول إلى البيانات والتطبيقات. وحتى مع ذلك، فإنه يمنح المسؤولين تحكما قويا في ما هو متاح ويمكن الوصول إليه وكيف يمكن للمستخدم التفاعل مع الموارد.

كما رأينا في هذا الهجوم على Cisco ، عندما يستخدم المهاجمون الحركة الجانبية بشكل فعال ، قد يكون من الصعب جدا على فرق الأمن اكتشافها. لهذا السبب بالتحديد ، يعد تجزئة الشبكة عملية أمنية أساسية يجب على المؤسسات تنفيذها.

ومع ذلك ، أدخلت المرونة بعض التغييرات غير المقصودة على InfoSec ومن أجل التوسع ، لا يمكن أن يكون أمان السحابة مسؤولية فريق واحد وحده. بدلا من ذلك ، يجب تضمين أمان السحابة في العملية ويعتمد على التعاون بين التطوير والمهندسين المعماريين والعمليات. تلعب هذه الفرق الآن دورا أكثر أهمية في أمان السحابة ، وفي كثير من الحالات تكون الوحيدة التي يمكنها تنفيذ التغيير من أجل تعزيز الأمان. يعمل InfoSec الآن كشيربا بدلا من حراس البوابة للتأكد من أن كل فريق يسير بنفس الوتيرة الآمنة.

باستخدام منهجية الثقة المعدومة ، يمكن لفرق الأمن بشكل أساسي تسييج تطبيقاتها ومواردها ، مما يسمح لها بإنشاء محيط صغير بسرعة وكفاءة حول الأصول الهامة.

تم تصميم خدمة الأمان السحابية الخاصة بنا خصيصا للعملاء الذين ينقلون ويطورون التطبيقات في السحابة. نحن نسميها سكاي هاي Cloud-Native Application Protection Platform - أو فقط Skyhigh CNAPP ، لأن كل خدمة تستحق اختصارا.

مع استمرار انتشار البيانات عبر البنى التحتية السحابية لدينا لتمكين الإنتاجية ، يجب على المؤسسات التأكد ليس فقط من تمكين عناصر التحكم في التعاون المدرك للمحتوى بين التطبيقات السحابية ، ولكن أيضا تنفيذسحابة Data Loss Preventionالقدرة على تجنب التضحية بالأمان على يد جلسة VPN بسيطة ومعرضة للخطر.

إن حتما هذه الأنواع من الهجمات أمر مروع. نحن البشر لا نزال أضعف الحلقات في الهجمات حيث يتم استخدام تكتيكات الهندسة الاجتماعية والخداع الماكر من قبل الجهات الفاعلة في التهديد.

ومع ذلك ، بصفتنا حماة لشبكات وموارد تكنولوجيا المعلومات لدينا ، لا يزال هناك الكثير الذي يمكن تحقيقه من خلال النظر في مبادئ الأمان الحديثة واعتمادها.

اقرأ Skyhigh Security إنتليجنس دايجست,

التصيد الاحتيالي. سرقة بيانات الاعتماد. التسلل. ابتزاز. تستمر الملحمة.

عرض كامل Skyhigh Security سلسلة إنتليجنس دايجست هنا.

العودة إلى المدوناتمضامين ذات صلة

المدونات الرائجة

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026

Skyhigh Security Achieves BSI C5 Certification, Bringing the Full SSE Portfolio to the German Market

Stuart Bayliss and Sarang Warudkar April 16, 2026