リソース

インテリジェンス・ダイジェスト

医療の大混乱:データ流出が数十の病院と診療所を襲う

数百万人の被害者を出した大規模なデータ漏洩で揺れる医療業界

Rodman Ramezanian - Global Cloud Threat Leadによるものです。

2023年8月16日 7分で読む

フロリダ州をはじめとする19の州で広く展開する著名なヘルスケア・プロバイダーであるHCAヘルスケアは、最近、1,100万人もの人々に影響を及ぼす可能性のある深刻なデータ漏洩の被害に遭った。この不穏な事件は、患者の個人情報がオンライン・フォーラムに流出したことで明るみに出た。

具体的には、漏洩したデータセットには、個人を特定する機密情報(PII)が含まれていた:

- 患者の氏名、都市、州、郵便番号

- 電話番号、Eメールアドレスなどの連絡先情報、性別、生年月日

- 具体的なサービス提供日、場所、今後の予約日

HCAの声明によると、脅威者は「外部ストレージ」から2,700万行のデータを盗んだが、HCAのネットワークやシステム上では「いかなる悪意ある活動」も検知していないという。

IBM Securityの「2023 Cost of a Data Breach Report」によると、医療データ侵害の平均コストは1,100万ドルに上昇しており、医療業界における強固なサイバーセキュリティの実践の重要性がますます高まっていることを痛感させられる。

Ponemon InstituteとVerizon Data Breach Investigations Reportsが一貫して報告しているように、医療業界は他のすべての業界に比べてデータ漏洩の発生件数が多い。

なぜこのような事件が起こるのでしょうか?

この事例では、「外部ストレージ・ロケーション」への不正アクセスが膨大なデータの盗難を促進した。従来、ストレージ・ロケーションは、内部Data Loss Prevention ・コントロールや、内部インフラに埋設されたデータベース・アクティビティ・モニタリング・テクノロジーによって厳重に保護されていた。

しかし残念なことに、現代のビジネスとIT運用の現実には、多様なユーザー、デバイス、場所、コンテキスト、そして保存データと接するビジネス目的が存在する。特に、従来のネットワーク境界の外側にある「外部ストレージ・ロケーション」にアクセスする場合、これらの変数が、データをどのように保護する必要があるかに独自の課題をもたらします。

医療システムは相互につながっているため、一つの標的が危険にさらされると、広範囲に影響を及ぼす可能性がある。

インターネット・セキュリティ・センター(CIS)によると、「個人健康情報(PHI)は、クレジットカード情報や通常の個人識別情報(PII)よりもブラックマーケットで価値がある。したがって、サイバー犯罪者が医療データベースを標的にする動機はより高い。"

常に深刻な脅威として立ちはだかるサイバー攻撃は、事業運営、知的財産、機密データ、評判への潜在的な危害を含み、組織に重大なリスクをもたらす。しかし、ヘルスケアの分野では、そのリスクはさらに高まっている。データの損失は生命を脅かす結果につながりかねず、患者記録の盗難はプライバシー侵害となり、被害を受けた個人に永続的な影響を及ぼす。

特に医療分野は、サイバーセキュリティに関する多くの課題に取り組んでいる:

- 安全なデジタル・インフラへの不十分な投資

- トレーニング不足

- 老朽化した脆弱なインフラ

- 劣悪なサイバーセキュリティの実践

- 複数機関の依存関係から生じる複雑さ

- サイバーセキュリティの導入に伴う高コスト

- 労働者のサイバーリテラシーの欠如

このような問題の積み重ねが、脅威行為者に悪用されやすい数多くの脆弱性と不十分な保護しか施されていない侵入口を生み出している。これらの弱点が機密性の高い貴重なデータの保護に利用された場合、潜在的な影響は計り知れず、甚大な損害につながる。

何ができるのか?

残念ながら、このようなデータ漏洩は一般人の手に負えるものではありません。医療提供者は通常、あなたから収集した情報をあなたの治療のために使用するため、病院や医療提供者から特定の詳細を伏せることはできません。

病院やヘルスケア・プロバイダーが使用するような、ネットワークが相互接続された現代では、組織はデータの保存と管理を、サードパーティのデータセンター、データウェアハウスのアウトソーシング・ソリューション、クラウド・ストレージ・プロバイダーなどの外部ストレージに依存することがよくあります。このような外部ストレージ・ソリューションは、利便性、拡張性、費用対効果を提供する一方で、重大なセキュリティ・リスクをもたらす。そこで、Zero Trust Network Access (ZTNA)の概念が登場する。

ZTNAは、すべてのリクエスト(例えば、外部記憶場所へのアクセスリクエスト)を悪意のある可能性があるものとして扱い、プロセスのすべての段階で検証と承認を要求する。これは、以下の理由により、外部ストレージロケーションを扱う場合に特に重要です:

- データの暴露と漏洩:外部保管場所、特にクラウドストレージサービスには、サービスプロバイダーの従業員や他のユーザーを含む多くの関係者がアクセスする可能性がある。適切なセキュリティ対策を講じなければ、機密データが不注意で漏洩したり、権限のない個人によってアクセスされたりする可能性がある。

- 認証情報の漏洩:攻撃者がフィッシングやソーシャルエンジニアリングなどの手段で有効な認証情報にアクセスした場合、これらの認証情報を悪用して外部ストレージの場所とその中のデータにアクセスする可能性があります。ZTNAは、追加の認証要素を要求し、リクエスト側の信頼レベルを継続的に再評価することで、漏洩した認証情報の影響を最小限に抑えます。

- インサイダーの脅威:組織は従業員を信頼しているが、内部脅威の可能性は依然として残っている。外部ストレージに合法的にアクセスできる従業員が、その権限を悪用したり、クレデンシャル盗難の被害に遭ったりして、データ漏洩につながる可能性があります。ZTNAは、ユーザーの姿勢、状況、行動を常に評価することで、このリスクを軽減します。

- 横方向への移動:攻撃者が組織のネットワークへの侵入に成功した場合、横方向に移動し、内部または外部接続されたストレージ・ロケーションへのアクセスを試みる可能性があります。ZTNAは横方向への移動の機会を制限することで、攻撃対象を減らし、潜在的な被害を抑えることができます。

- 統合されたデータ保護:組み込みのData Loss Prevention (DLP)機能により、権限のないユーザーが場所やデバイスを問わず機密データをアップロード、ダウンロード、さらには閲覧することを防ぎます。デバイスの継続的な姿勢評価に基づいて、適応的なアクセス制御を実施できます。

あらゆる貴重なデータ、ましてや機密性の高い個人の健康記録の保護に関しては、データがどこでどのように保存され、アクセスされ、使用されているのか、また誰が、あるいはどのような資産によって使用されているのかに、強い焦点を当てる必要がある。

組織は、すでに流出したデータをさかのぼって「脅威狩り」することはできない。すでに流出したデータを見つけ出し、時間の針を戻し、すべてを元通りにする製品やツールは存在しない!そのため、データ保護は、データの発見、特定、分類、保護というプロアクティブな体制によって、漏洩の発生を未然に防ぐ必要があるのです。

分類は、ファイルやコンテンツにコンテンツ・フィンガープリントやタグ/定義を適用することで、機密性の高いコンテンツを識別・追跡します。組織によっては、Titus、Boldon James、MicrosoftのAzure Information Protection (AIP)などのソリューションによって、既存のデータ分類が設定されている場合があります。DLPソリューションの中には、プロセス全体を迅速に進めるために、既存の分類と統合し、活用する機能を提供しているものもあります。

データ分類をセキュリティ対策に組み込む方法はいくつかある:

- コンテンツ・フィンガープリンティング:データのローリングハッシュのインデックスを構築し、機密情報や機密情報のコンプライアンスポリシーを作成することで、組織からの流出を防止します。

- ファイル/データ属性:キーワードや辞書、ファイルのメタデータ、ファイル/ドキュメント自体のコンテンツに基づいてファイルを分類する機能を提供します。

- 光学式文字認識(OCR):税務書類、パスポート、クレジットカード情報、または画像としてアップロードまたは共有される可能性のある個人を特定できるデータに対するDLP保護を拡張します。

- インデックス・ドキュメント・マッチング(IDM):Word、PDF、PowerPoint、CADドキュメントなどのドキュメントに含まれる機密性の高い企業データのコンテンツにフィンガープリントを付けることができ、他の方法では見つけることが困難な機密データの検出精度を向上させます。

- 厳密なデータ照合(EDM):構造化された機密データのフィンガープリンティングを実行し、スプレッドシートやCSVのような構造化されたデータファイルに保存されたPIIやその他の機密データを、非常に高い検出精度と低い誤検出率で検出するように設計されています。

特にEDMの場合、Skyhigh Security 、フィンガープリント(最大60億セル)を確立し、行と列形式の機密ユーザーデータベースレコード(通常はデータベースからCSV形式で抽出)を保護し、そのデータの構造化インデックスを構築し、DLPポリシーを使用して機密情報が組織から流出するのを防ぎます。

この場合、患者の医療記録(さらに全体的には、従業員や顧客の記録など)は、保護が必要な大規模かつ機密性の高い情報グループの典型的な例である。パターンや辞書用語のマッチングによってこのような記録を保護することはできますが、このようなデータ・マッチングの方法には複雑な条件やルール・ロジックが必要であり、誤マッチングが発生しやすくなります。

氏名、生年月日、一意の患者識別子、電話番号など、機密記録の個々のフィールドのマッチングは有用ではないかもしれない。しかし、同じテキスト(電子メールや文書など)内で同じ機密記録の2つ以上のフィールド(例えば、名前と社会保障番号の両方)を一致させることは、意味のある関連情報が存在することを示します。EDM(拡張)フィンガープリントは、レコード(行または行)内のある近接した定義された列内の実際の単語を元のユーザーレコードと照合し、誤照合を防止します。

基本的に、これらはエンタープライズグレードのDLPソリューションと体制に含まれる最低限の機能であるべきだ。

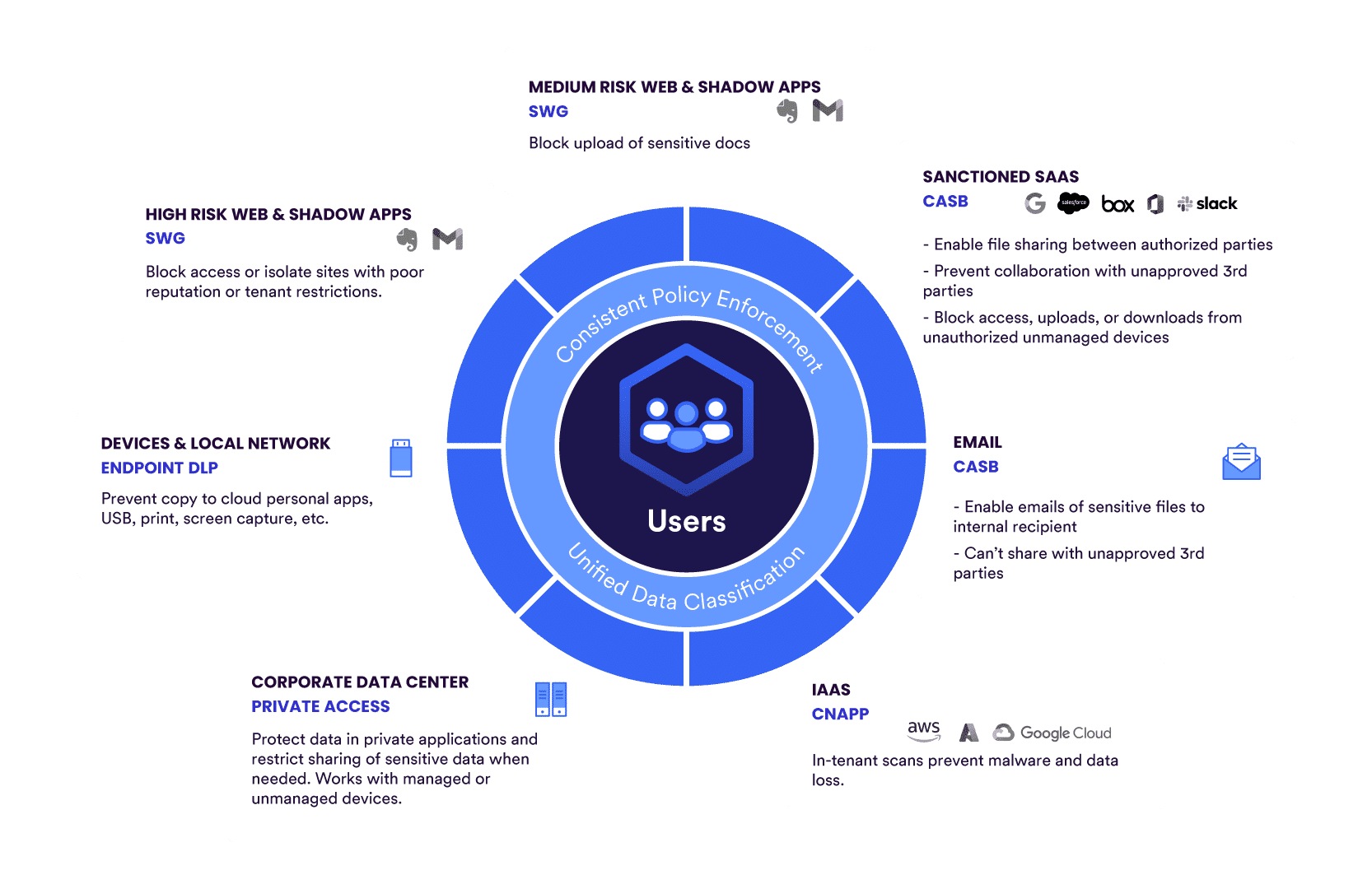

既存顧客に対しては、Skyhigh Securityの統合データ保護機能により、機密情報がどこで配布され、どのように使用され、どこから流出したかを、すべてのクラウドアプリケーション、ウェブ、プライベートアプリケーション、電子メール、エンドポイントにわたって視覚的に表示し、データコンプライアンスのリスクを浮き彫りにする。Skyhigh Security は、データ保護ポリシーに分類を適用してアクションをトリガーし、機密データが特定されたときにインシデントを発生させることで、データ損失から保護する。

Skyhigh SecurityのCloud Access Security Broker (CASB)プラットフォームは、オーストラリアのメディケア番号、DEA登録番号、全国医薬品コード(NDC)、全国プロバイダー識別子(NPI)、英国の国民保健サービス(NHS)番号など、ヘルスケアデータ識別子の定義、検証、キーワード情報を内蔵している。

現実には、継続的にデータを発見し、定義し、分類し、保護することは、単純な「セット・アンド・フェザー」作業ではない。

データの分類は、データ保護とデータプライバシーの重要な要素の一つである。従って、データの発見、定義、分類のための共通プラクティスの強固な基盤を構築することにより、組織は、それがどこにあろうと、潜在的な漏えい経路全体にわたって、より広範かつ実質的なデータ保護を適用することができる。

Skyhigh Security?

- Zero Trust Network Access (ZTNA)機能を実装することで、ストレージロケーションやプライベートアプリケーションへの安全なアクセスを実現。

- 特定のデバイス・プロファイルを定義して、接続デバイスとリクエスト・パーティーのセキュリティ・ポスチャーを継続的に評価する。

- Skyhigh Security 、Trellix ePOとの間でDLPファイル分類を統合、作成、適用します。

- ヘルスケアデータ識別子の組み込み定義、検証、キーワード情報を適用する。

- 既存のMicrosoft Azure Information Protection (AIP)分類を活用して、機密性の高い貴重なデータを保護します。

- 機密性に基づいてファイルを分類し、その機密性レベルに関連するポリシーを適用します。

- データベース内の構造化データおよび非構造化データを監視し、フィンガープリントを構築して、常にデータの保護を支援します。

- 厳密なデータマッチング(EDM)フィンガープリントを適用して、行および列形式の機密性の高いユーザーデータベースレコードを保護します。

- 光学式文字認識(OCR)分析を有効にして、サポートされている画像ファイルから機密テキストやコンテンツを抽出します。

- DLPポリシーに違反するコンテンツがないか、クラウドサービスをスキャンして調べます。

- Boldon James、Titus、Box、その他のサポート分類テクノロジーとの統合。

- ファイルのメタデータ、正規表現など、ポリシー違反のマッチ基準を定義します。

サイバーセキュリティ業界で11年以上の豊富な経験を持つRodman Ramezanianは、エンタープライズ・クラウド・セキュリティ・アドバイザーとして、Skyhigh Security でテクニカル・アドバイザリー、イネーブルメント、ソリューション・デザイン、アーキテクチャを担当しています。この職務において、Rodmanは主にオーストラリア連邦政府、防衛、および企業組織を対象としている。

Rodmanは、敵対的脅威インテリジェンス、サイバー犯罪、データ保護、クラウドセキュリティの分野を専門としています。現在、CISSP、CCSP、CISA、CDPSE、Microsoft Azure、MITRE ATT&CK CTIの各認定を取得しています。

ロッドマンは、複雑な事柄をシンプルな言葉で表現することに強い情熱を持ち、一般の人々や新しいセキュリティ専門家がサイバーセキュリティの何を、なぜ、どのように理解できるように支援します。

アタックハイライト

- HCAヘルスケアは、不正行為者がフロリダ州を含む20州の1100万人以上の患者のデータを盗み、オンラインフォーラムに投稿したことを報告した。フォーラムに投稿されたリストには2700万行のデータが含まれていた。

- HCAによると、データは、患者の氏名、住所情報(市町村、州、郵便番号を含む)、患者の電子メールアドレス、電話番号、生年月日、性別、患者の診療日(診療場所の詳細や今後の予約に関する情報を含む)からなる。

- HCAは、データが電子メール・メッセージの自動化に使用された外部ストレージから盗まれたと考えている。

- HCAはデータ盗難に気づいた正確な日付を明らかにしていない。