ทรัพยากร

ประเด็นสําคัญจากรายงานการตรวจสอบการละเมิดข้อมูล Verizon ปี 2022

โดย Rodman Ramezanian - Global Cloud Threat Lead, Skyhigh Security

26 สิงหาคม 2565 4 อ่านนาที

ตามธรรมเนียมประจําปีในขณะนี้ Verizon เพิ่งเปิดตัว "รายงานการตรวจสอบการละเมิดข้อมูล" (DBIR) ล่าสุดซึ่งนําเสนอไฮไลท์และข้อมูลเชิงลึกที่โดดเด่นเกี่ยวกับอุตสาหกรรมเป้าหมายภูมิทัศน์ภัยคุกคามที่เปลี่ยนแปลงไปซึ่งเราทุกคนยังคงเผชิญอยู่ทุกวันและเวกเตอร์การโจมตีใดที่ได้รับผลกระทบมากที่สุด คิดว่ามันเป็นบัตรรายงานประจําปีของอุตสาหกรรม InfoSec

รายงานฉบับที่ 15 นี้เปิดขึ้นโดยตระหนักว่าปีที่ผ่านมา "ไม่ธรรมดา" เพียงใด โดยเฉพาะอย่างยิ่ง เกี่ยวกับภัยคุกคามจากอาชญากรรมไซเบอร์และแรนซัมแวร์ในการโจมตีห่วงโซ่อุปทานที่ซับซ้อน

อันเดอร์โทนของความสําคัญของเมฆจะแข็งแกร่งขึ้นบ้างเมื่อเปิดตัว DBIR ในแต่ละปี และงวดนี้ก็ไม่ต่างกัน

ปัจจัยมนุษย์

มนุษย์ยังคงเป็นตัวขับเคลื่อนอันดับหนึ่งของการละเมิด 82% ของการละเมิดนั้นถูกต้อง – ไม่ว่าจะเกิดจากข้อมูลประจําตัวที่ถูกบุกรุก ฟิชชิง การใช้งานในทางที่ผิด หรือผู้ดูแลระบบไอทีกําหนดค่าบัญชีคลาวด์ผิดพลาดและแบ่งปันข้อมูลที่ละเอียดอ่อนกับคนทั้งโลกโดยไม่ได้ตั้งใจ

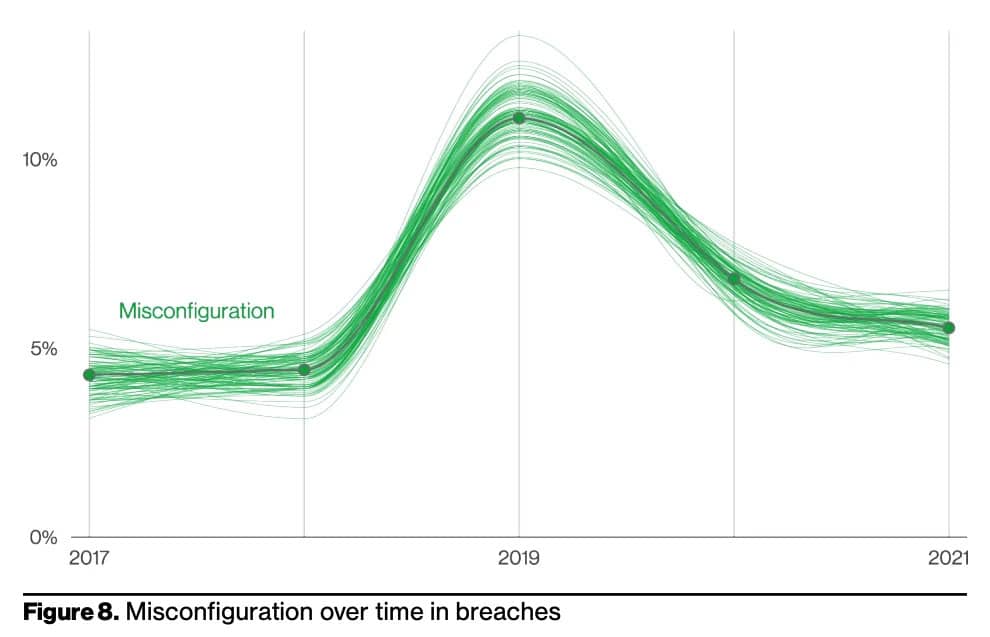

จากข้อมูลของ Verizon ข้อผิดพลาดในการกําหนดค่าผิดพลาดยังคงเป็นสาเหตุของการละเมิด ซึ่งรับผิดชอบ 13% ของการละเมิดในปีที่ผ่านมา โดยเฉพาะอย่างยิ่งการกําหนดค่าที่เก็บข้อมูลบนคลาวด์ผิดพลาดมีส่วนสนับสนุนอย่างมากในเรื่องนี้ ตอนนี้ แม้ว่ากราฟอาจแนะนําการลดลงเล็กน้อยในช่วงไม่กี่ปีที่ผ่านมา แต่การตัดสินที่ผิดพลาดและแนวโน้มของผู้ดูแลระบบและผู้ใช้ปลายทางที่จะทําผิดพลาดไม่ควรลดลง

อนิจจาแม้แต่ความตั้งใจที่บริสุทธิ์ที่สุดก็ไม่สามารถป้องกันการกําหนดค่าผิดพลาดได้ ทําให้องค์กรต่างๆ ต้องการวิธีการแก้ปัญหาที่ชัดเจนก่อนที่จะลงเอยที่หน้าหนึ่งของข่าว

โชคดีที่ความสามารถต่างๆ เช่น Cloud Security Posture Management อยู่ในตําแหน่งที่แข็งแกร่งเพื่อช่วยแก้ไขและป้องกันความผิดพลาดของมนุษย์และการกํากับดูแลที่ส่งผลให้เกิดการกําหนดค่าความปลอดภัยของระบบคลาวด์ผิดพลาด

ความเสี่ยงในการเข้าถึงระยะไกล

รายงานของ Verizon เน้นย้ําถึงโอกาสที่เพิ่มขึ้นที่การเข้าถึงระยะไกลเสนอให้ผู้โจมตีในแผนการใช้ประโยชน์จากช่องโหว่และความเสี่ยง

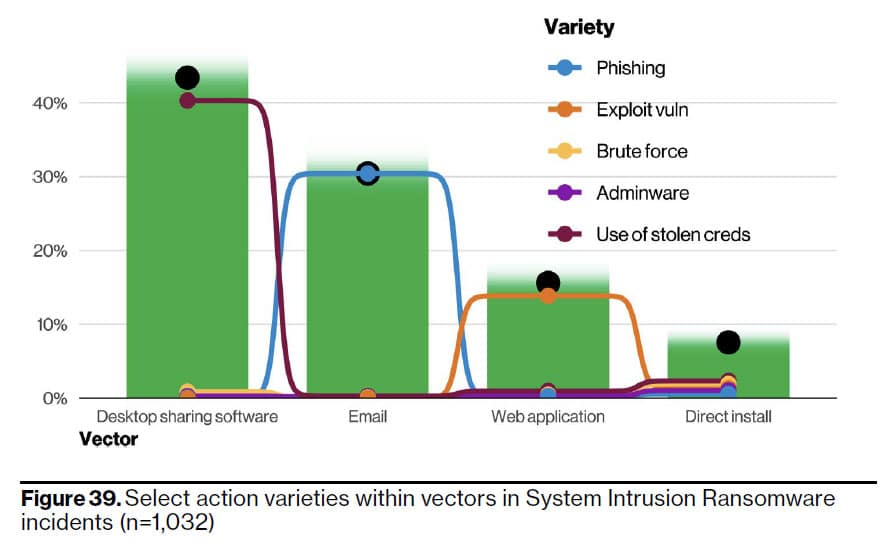

ซอฟต์แวร์การเข้าถึงระยะไกลและ Remote Desktop Protocol (RDP) ที่คุ้นเคยอย่างกว้างขวางได้รับการเน้นย้ําว่าเป็นเวกเตอร์ภัยคุกคามอันดับต้น ๆ ความจริงที่โหดร้ายคือหากผู้ใช้สามารถเข้าถึงอุปกรณ์ของตนได้โดยตรงผ่านอินเทอร์เน็ตแบบเปิดโดยใช้ข้อมูลรับรองผู้คุกคามก็เช่นกัน น่าตกใจที่ซอฟต์แวร์การแชร์เดสก์ท็อประยะไกลมีส่วนทําให้เกิดเหตุการณ์แรนซัมแวร์ 40% ที่ได้รับการประเมิน

การเข้าถึงระบบ แอปพลิเคชัน และข้อมูลจากระยะไกลทําให้เราทุกคนสามารถปฏิบัติงานและมีประสิทธิผลได้ในช่วง 24 เดือนที่ผ่านมา แทนที่จะมุ่งมั่นที่จะลดการทํางานระยะไกลโดยทําไม่ได้ ให้จํากัดสิทธิ์การเข้าถึงโดยใช้Zero Trust Network Access สถาปัตยกรรม. ด้วยการจํากัดการเข้าถึงเฉพาะแอปและบริการที่ได้รับอนุมัติจากผู้ใช้ที่ได้รับอนุญาตบนอุปกรณ์ที่ประเมินท่าทาง และที่สําคัญคือการปกป้องข้อมูลภายในทรัพยากรเหล่านั้น คุณจะสามารถป้องกันไม่ให้ผู้โจมตีที่บุกรุกข้อมูลประจําตัว (หรือข้อมูลประจําตัวที่ได้รับ) เข้าถึงทรัพย์สินขององค์กรของคุณลึกเกินไป

วงใน

องค์กรต่างๆ มีความกังวลอย่างต่อเนื่องเกี่ยวกับคนวงในที่ชั่วร้ายที่อาจต่อต้านพวกเขาได้ทุกเมื่อ เป็นความรู้สึกที่น่าตกใจอย่างสุดซึ้งที่คิดว่าคนที่คุณทํางานด้วยอาจกําลังวางแผนที่จะก่อให้เกิดอันตรายจากภายใน

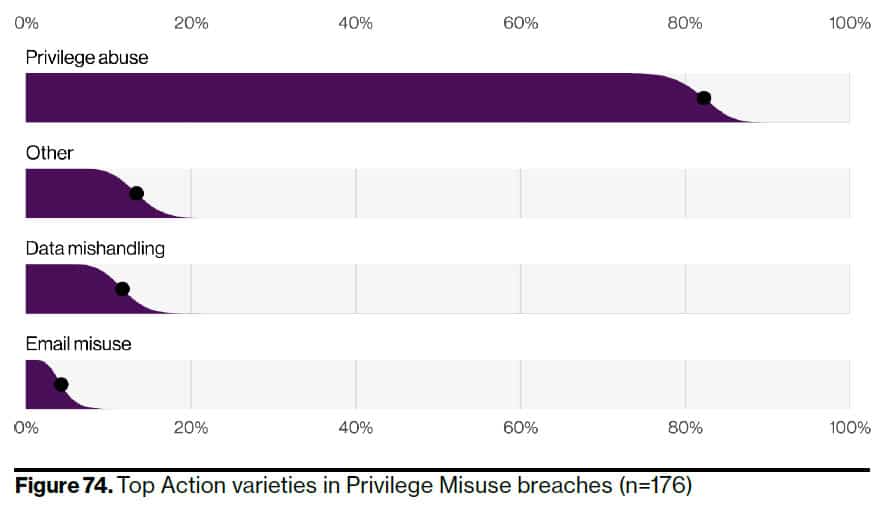

องค์กรมีแนวโน้มที่จะถูกโจมตีโดยนักแสดงภายนอกมากกว่าคนวงในที่มีสิทธิพิเศษเกือบสี่เท่า แต่ใช้ความระมัดระวัง เนื่องจากไม่ควรลดพลังทําลายล้างของการโจมตีจากภายใน เป็นสิ่งที่ควรค่าแก่การจดจําว่าไม่ใช่งานภายในทั้งหมดที่ได้รับการรายงานต่อสาธารณะหรือตรวจไม่พบ

สิ่งที่น่าตกใจอย่างยิ่งคือข้อเท็จจริงที่ว่าการละเมิดภายในเป็นสิ่งที่ทําลายล้างมากที่สุดจากมุมมองของการเปิดเผยบันทึกส่งผลให้บันทึกที่ถูกบุกรุกถูกเปิดเผยมากกว่าการละเมิดภายนอกถึง 10 เท่า อย่างที่คุณสามารถจินตนาการได้ว่ายิ่งคนวงในเข้าถึงได้มากเท่าไหร่พวกเขาก็ยิ่งสามารถสร้างความเสียหายได้มากขึ้นเท่านั้น

เนื่องจากการใช้สิทธิ์ในทางที่ผิดเป็นพาหะภัยคุกคามที่ก่อให้เกิดปัญหา จึงตอกย้ําความสําคัญของการนําZero Trust Network Access ระเบียบวิธี ด้วยการปฏิเสธการเข้าถึงทรัพยากรใดๆ ตามค่าเริ่มต้น และการบังคับใช้การควบคุมที่ปรับเปลี่ยนได้และตระหนักถึงข้อมูลประจําตัวตามท่าทาง บริบท และความเสี่ยง ผลกระทบของการใช้บัญชีที่มีสิทธิพิเศษในทางที่ผิดจะลดลงอย่างมาก

ที่มา: https://www.verizon.com/business/resources/reports/dbir/2022/master-guide/

ห่อขึ้น

ต่อไปนี้คือ "ชัยชนะอย่างรวดเร็ว" บางส่วนเพื่อใช้ประโยชน์จาก:

- เพิ่มการมองเห็น ทั่วทั้งเว็บและการเคลื่อนไหวของระบบคลาวด์

- ถ้ามองไม่เห็นก็ป้องกันไม่ได้

- เปิดใช้งานการจัดการท่าทาง เพื่อรักษารากฐานที่แข็งแกร่ง

- อย่าตกเป็นเหยื่อของผู้โจมตี "ผลไม้แขวนต่ํา"

- ปกป้องข้อมูลของคุณ ไม่ว่าจะไปที่ไหน

- ข้อมูลไม่มีเขตอํานาจศาล ดังนั้นการป้องกันของคุณก็ไม่ควรเช่นกัน

ในขณะที่ภูมิทัศน์ของภัยคุกคามยังคงเปลี่ยนไปสู่จักรวาลเมฆเร็วขึ้นจึงไม่น่าแปลกใจที่ความเสี่ยงของเมื่อวานอาจไม่เหมือนเดิมในวันนี้ กลยุทธ์ เทคนิค ขั้นตอน และน่าเสียดายที่แม้แต่ความผิดพลาดของผู้ใช้โดยสุจริตก็จะกลายเป็นระบบคลาวด์เป็นศูนย์กลางมากขึ้นในขณะที่โลกยังคงยอมรับกระบวนทัศน์ของคลาวด์คอมพิวติ้ง

อย่างไรก็ตามในฐานะผู้พิทักษ์ทรัพย์สินเครือข่ายและองค์กรของเรามีหลายสิ่งที่สามารถทําได้เพื่อกําหนดรากฐานที่แข็งแกร่งขึ้นและลดความเสี่ยงเหล่านั้นให้เหลือเกณฑ์ต่ําสุดที่เป็นไปได้ พูดคุยกับเราได้ที่ Skyhigh Security เกี่ยวกับวิธีที่เราสามารถช่วยได้ตลอดการเดินทางนั้น

ขอการสาธิตวันนี้!

กลับไปที่บล็อกเนื้อหาที่เกี่ยวข้อง

บล็อกที่กำลังได้รับความนิยม

Skyhigh Security Renews IRAP Assessment at PROTECTED Level for 2026

Sarang Warudkar and Stuart Bayliss May 21, 2026

The Browser Security Gap Enterprises Can No Longer Ignore

Sarang Warudkar May 19, 2026

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026