Sumber daya

Kesimpulan dari Laporan Investigasi Pelanggaran Data Verizon tahun 2022

Oleh Rodman Ramezanian - Pemimpin Ancaman Cloud Global, Skyhigh Security

26 Agustus 2022 4 Menit Baca

Seperti tradisi tahunan, Verizon baru-baru ini merilis "Laporan Investigasi Pelanggaran Data" (DBIR) terbaru mereka, yang menawarkan sorotan dan wawasan penting ke dalam industri yang menjadi target, lanskap ancaman yang terus berkembang yang terus kita hadapi setiap hari, dan vektor serangan mana yang memberikan dampak terbesar. Anggap saja ini sebagai rapor tahunan industri keamanan informasi.

Laporan edisike-15 ini dibuka dengan mengakui betapa "luar biasanya" tahun lalu - khususnya, terkait ancaman kejahatan siber dan ransomware dalam serangan rantai pasokan yang kompleks.

Nada dasar signifikansi cloud menjadi lebih kuat dengan rilis DBIR setiap tahun, dan angsuran kali ini tidak berbeda.

Faktor Manusia

Seperti tahun-tahun sebelumnya, manusia tetap menjadi penyebab pelanggaran nomor satu; tepatnya 82% pelanggaran - baik karena kredensial yang disalahgunakan, phishing, penyalahgunaan, atau admin TI yang salah mengonfigurasi akun cloud mereka dan secara tidak sengaja membagikan data sensitif ke seluruh dunia.

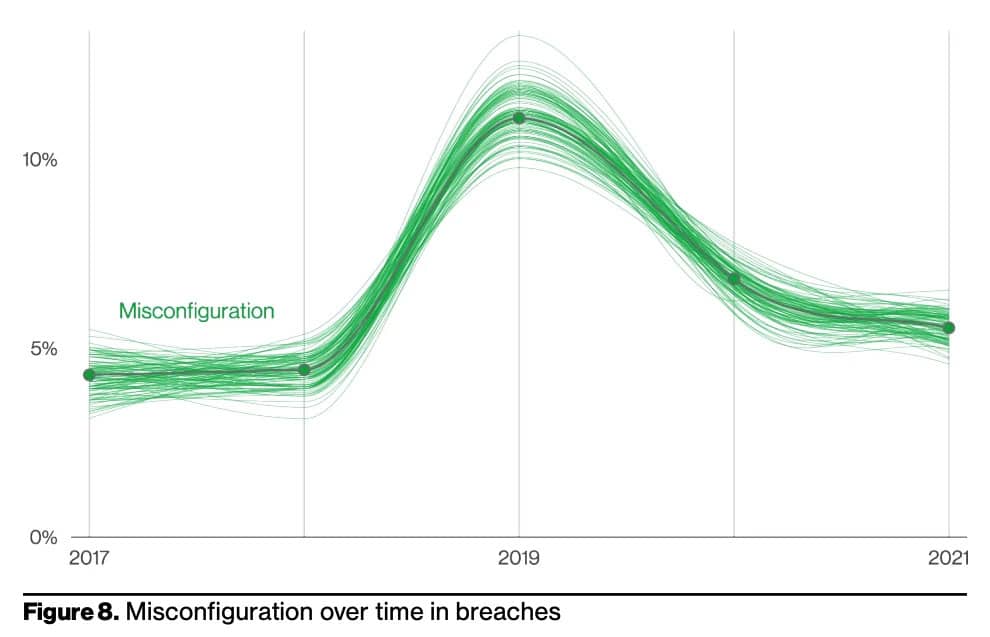

Menurut Verizon, kesalahan konfigurasi terus menjadi penyebab utama pelanggaran, yang bertanggung jawab atas 13% pelanggaran selama setahun terakhir. Khususnya, kesalahan konfigurasi penyimpanan awan merupakan kontributor yang kuat dalam hal ini. Sekarang, meskipun grafik mungkin menunjukkan sedikit penurunan dalam beberapa tahun terakhir, kesalahan penilaian dan kecenderungan administrator dan pengguna akhir untuk melakukan kesalahan tidak boleh diabaikan.

Sayangnya, bahkan niat yang paling murni sekalipun tidak dapat mencegah kesalahan konfigurasi; membuat perusahaan membutuhkan metode penyelesaian yang jelas sebelum berakhir di halaman depan berita.

Untungnya, kemampuan seperti Cloud Security Posture Management memiliki posisi yang kuat untuk membantu memperbaiki dan mencegah kesalahan dan kekeliruan manusia yang mengakibatkan kesalahan konfigurasi, titik buta, dan kelemahan keamanan cloud.

Risiko Akses Jarak Jauh

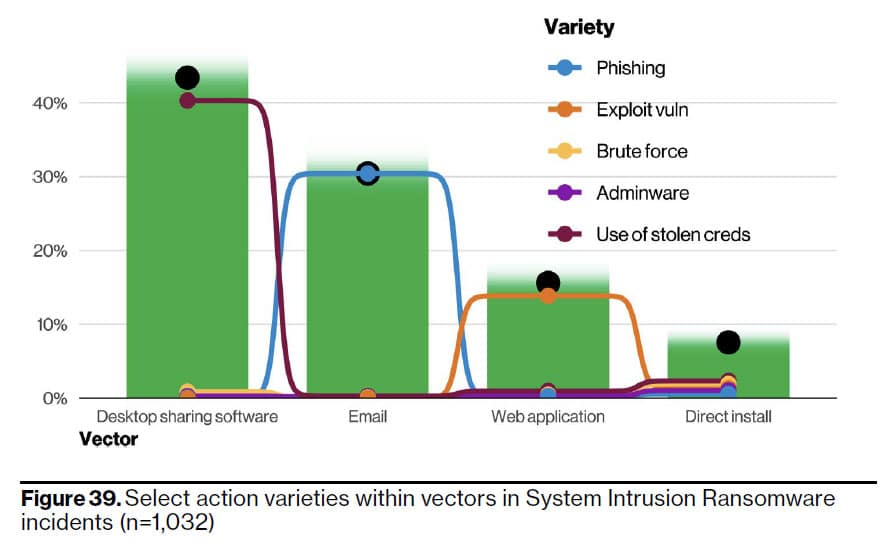

Laporan Verizon menekankan peningkatan peluang yang ditawarkan akses jarak jauh kepada penyerang dalam rencana mereka untuk mengeksploitasi kerentanan dan paparan.

Perangkat lunak akses jarak jauh dan Remote Desktop Protocol (RDP) yang sudah dikenal luas digarisbawahi sebagai vektor ancaman utama. Kenyataan pahitnya adalah bahwa jika pengguna dapat secara langsung menjangkau perangkat mereka melalui internet terbuka hanya dengan menggunakan kredensial, demikian juga dengan pelaku ancaman. Yang mengkhawatirkan, perangkat lunak berbagi desktop jarak jauh berkontribusi pada 40% insiden ransomware yang dievaluasi.

Seperti yang hampir semua orang akan buktikan, akses jarak jauh ke sistem, aplikasi, dan data telah membuat kita semua tetap beroperasi dan produktif selama 24 bulan terakhir. Daripada melakukan tujuan yang tidak praktis untuk mengurangi pekerjaan jarak jauh, batasi izin akses dengan mengadopsi arsitekturZero Trust Network Access . Dengan membatasi akses hanya pada aplikasi dan layanan yang disetujui oleh pengguna yang berwenang pada perangkat yang dinilai posturnya, dan yang terpenting adalah melindungi data di dalam sumber daya tersebut, Anda bisa mencegah penyerang yang telah membobol identitas (atau mendapatkan kredensial) untuk menjangkau terlalu jauh ke dalam aset organisasi Anda.

Orang Dalam

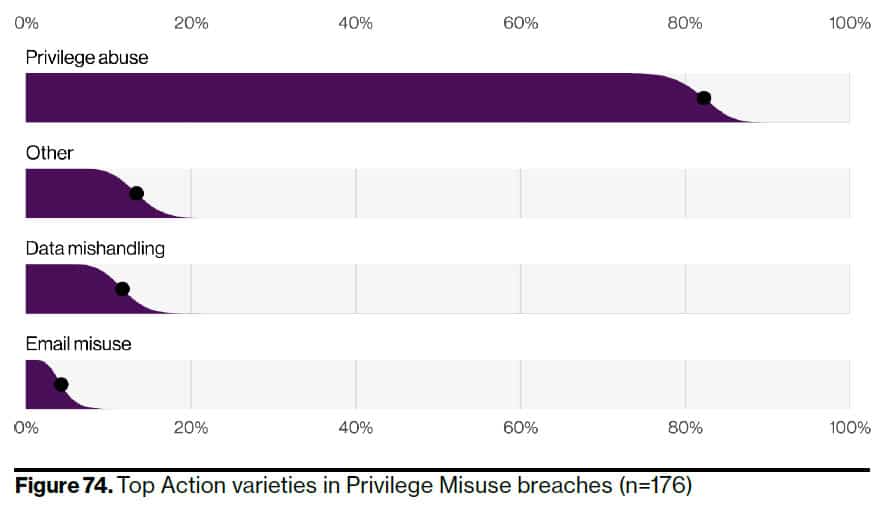

Organisasi terus menerus mengkhawatirkan orang dalam yang jahat yang dapat berbalik melawan mereka kapan saja. Ini adalah perasaan yang sangat menakutkan untuk berpikir bahwa seseorang yang bekerja dengan Anda mungkin berencana untuk membahayakan dari dalam.

Sebuah organisasi hampir empat kali lebih mungkin diserang oleh aktor eksternal daripada orang dalam yang memiliki hak istimewa. Namun, perhatikan hal ini dengan hati-hati, karena hal ini tidak boleh mengabaikan kekuatan serangan orang dalam yang menghancurkan. Perlu diingat bahwa tidak semua pekerjaan orang dalam dilaporkan secara publik atau bahkan tidak terdeteksi.

Yang paling mengejutkan adalah fakta bahwa pelanggaran orang dalam adalah yang paling merusak dari perspektif pemaparan catatan, yang menghasilkan 10 kali lebih banyak catatan yang dikompromikan terekspos daripada pelanggaran eksternal. Seperti yang bisa Anda bayangkan, semakin banyak akses yang dimiliki orang dalam, semakin banyak kerusakan yang bisa mereka lakukan.

Dengan penyalahgunaan hak istimewa sebagai vektor ancaman utama yang berkontribusi, hal ini memperkuat pentingnya mengadopsi metodologiZero Trust Network Access . Dengan menolak akses ke sumber daya apa pun secara default, dan memberlakukan kontrol adaptif yang sadar identitas berdasarkan postur, konteks, dan risiko, dampak penyalahgunaan akun istimewa dapat dikurangi secara signifikan.

Sumber: https://www.verizon.com/business/resources/reports/dbir/2022/master-guide/

Membungkus

Berikut ini beberapa "kemenangan cepat" yang bisa Anda manfaatkan:

- Tingkatkan Visibilitas di seluruh pergerakan web dan cloud Anda.

- Jika Anda tidak dapat melihatnya, Anda tidak dapat melindunginya.

- Aktifkan Manajemen Postur Tubuh untuk mempertahankan fondasi yang kuat.

- Jangan menjadi korban dari "buah yang menggantung rendah" yang dimanfaatkan oleh para penyerang.

- Melindungi data Anda ke mana pun ia pergi.

- Data tidak memiliki yurisdiksi, jadi pertahanan Anda juga tidak seharusnya.

Karena lanskap ancaman terus bergeser lebih cepat ke alam semesta cloud, tidak mengherankan jika risiko kemarin mungkin tidak sama dengan hari ini. Taktik, teknik, prosedur, dan sayangnya, bahkan kesalahan pengguna yang jujur akan menjadi lebih berpusat pada cloud seiring dengan dunia yang terus merangkul paradigma komputasi awan.

Namun, sebagai pelindung aset, jaringan, dan organisasi kita, ada banyak hal yang dapat dilakukan untuk membangun fondasi yang lebih kuat dan meminimalkan risiko-risiko tersebut hingga ke ambang batas serendah mungkin. Berbincanglah dengan kami di Skyhigh Security tentang bagaimana kami dapat membantu dalam perjalanan tersebut.

Minta demo hari ini!

Kembali ke BlogKonten Terkait

Blog yang sedang tren

Skyhigh Security Renews IRAP Assessment at PROTECTED Level for 2026

Sarang Warudkar and Stuart Bayliss May 21, 2026

The Browser Security Gap Enterprises Can No Longer Ignore

Sarang Warudkar May 19, 2026

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026