Ressourcen

ZTNA vs. VPN - Wie man einen Cyber-Mythos zum Platzen bringt

Von Vishwas Manral - Technologe & Leiter von Cloud Native Security, Skyhigh Security

August 18, 2022 3 Minute gelesen

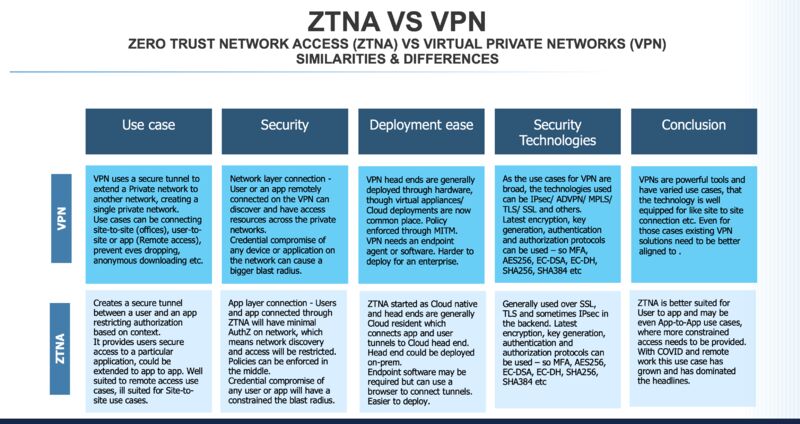

Ich höre viele Mythen darüber, was Zero Trust Network Access (ZTNA) ist und wie es im Vergleich zu VPN ist. Einiges davon ist wahr, und vieles davon ist weit von der Wahrheit entfernt. Da ich die Standards rund um einige der wichtigsten VPN- und Sicherheitstechnologien wie IPsec/ADVPN und MPLS geschrieben habe, habe ich beschlossen, etwas tiefer in die Technologie einzutauchen und mit einigen Mythen aufzuräumen.

Lassen Sie uns versuchen, in den Kern der Sache einzutauchen - ZTNA vs. VPN - was ist die Tatsache und was die Fiktion zwischen den beiden? Lassen Sie uns tief in die Gemeinsamkeiten und Unterschiede zwischen ZTNA und VPN eintauchen.

VPN

VPN steht für Virtuelle Private Netzwerke. VPNs erweitern private Netzwerke über das öffentliche Internet-Netzwerk. Das Netzwerk kann auf der Datenübertragungsschicht (Layer-2 oder Ethernet), auf der Internetschicht (Layer-3 oder IP) oder auf einer Transportschicht (Layer-4 oder TCP) über einen Tunnel verbunden werden. Wenn zum Beispiel ein Layer-2-VPN zwischen den beiden Standorten besteht, können die Standorte über das öffentliche Internet dasselbe IP-Subnetz nutzen. Dies führt zu einer großen Angriffsfläche und macht den Dienst angreifbar. Remote Access VPN ist ein Anwendungsfall von VPNs, bei dem Remote-Benutzer mit ihren Unternehmensgeräten über ein VPN eine Verbindung zu Unternehmensnetzwerken und -anwendungen herstellen.

ZTNA

Zero Trust Network Access (ZTNA) schafft ein Modell der geringsten Privilegien (Zero Trust) für Remote Access VPNs, indem es einem Benutzer erlaubt, sich mit Anwendungen zu verbinden. ZTNA ermöglicht den Zugriff auf Anwendungen über einen Sicherheits-Broker, und die Anwendung wird ohne den Broker unauffindbar. Bei ZTNA findet die Verbindung zwischen dem Benutzer und der Anwendung auf einer Anwendungsschicht (Layer-7) statt, so dass der Benutzer nur auf die Anwendung zugreifen kann, die dem Kontext von Gerät, Benutzer und Anwendung entspricht. Außerdem kann der Broker den gesamten Datenverkehr prüfen und sichern, bevor er die Anwendung erreicht.

Schwierige Fragen stellen: Verbreitete Mythen über ZTNA und VPN

Sind ZTNA und Zero Trust dasselbe?

Nein. Zero Trust ist eine Reihe von architektonischen Prinzipien, die auf dem Grundsatz "erst prüfen, dann vertrauen" beruhen. ZTNA ist der erste Anwendungsfall von Zero Trust. Er wendet die Zero Trust Prinzipien auf den Anwendungsfall Remote Access VPN an. Zero Trust ist das "Wie", während ZTNA das "Was" ist. Wir haben jetzt Anwendungsfälle für Zero Trust für Datenzugriff, Anwendungszugriff und vieles mehr.

Ist ZTNA besser für den Fernzugriff geeignet als VPN?

Ja. Die Gründe liegen auf der Hand. ZTNA bietet bessere Sicherheit, einfache Skalierbarkeit und reibungslose Einbindung und Verwaltung. Angesichts der zunehmenden Fernarbeit sind ZTNA-Lösungen, die in der Cloud bereitgestellt werden, leichter zu skalieren.

Werden VPNs bald verschwinden und es gibt keine anderen Anwendungsfälle für VPNs?

Nein. VPNs haben viele verschiedene Anwendungsfälle. Dazu gehören das Verhindern von Eves-Dropping, Site-to-Site-VPNs, anonymes Herunterladen und andere VPN-Nutzungsfälle, die nicht auf Fernzugriff beruhen und die ZTNA nicht ersetzt. VPN-Lösungen werden in der Regel als physische oder virtuelle Appliances bereitgestellt und sind schwieriger zu skalieren.

Sind die ZTNA-Sicherheitsalgorithmen sicherer als VPNs?

Nein. Sowohl für VPNs als auch für ZTNA können dieselben Verschlüsselungs-, Schlüsselgenerierungs- und Authentifizierungsalgorithmen verwendet werden. Es gibt keine technologischen Unterschiede, auch wenn es Unterschiede in den tatsächlichen Implementierungen geben kann.

Geht es bei ZTNA nicht hauptsächlich um Konnektivität, sichere Tunnel und Netzwerkkontrollen wie bei VPNs?

Nein. Obwohl ZTNA ursprünglich als Ersatz für VPN gedacht war, ist es viel mehr als eine netzwerkzentrierte Kontrolle auf der Grundlage der Identität. ZTNA wird immer daten- und sicherheitsorientierter. Mit ZTNA können DLP-Richtlinien auf alle ausgehenden Dateien angewendet werden, um böswillige oder unbeabsichtigte Datenlecks zu verhindern.

Benötigt ZTNA, genau wie VPN, auch einen ZTNA-Client, um zu funktionieren?

Nein. ZTNA kann auf eine clientlose Weise unterstützt werden und erfordert nicht unbedingt einen Agenten. Für Webanwendungen kann ZTNA die nativen Funktionen des Browsers und Plugins nutzen, um eine sichere Verbindung für den Endbenutzer herzustellen.

Bei all den seltsamen Missverständnissen und falschen Argumenten, die ich in Bezug auf ZTNA- und VPN-Lösungen gehört habe, ist es gut, sich einmal genauer anzuschauen, was diese Lösungen leisten. Ich hoffe, ich konnte Ihnen dabei helfen, mit den Mythen über ZTNAs und VPNs aufzuräumen!

Zurück zu BlogsVerwandter Inhalt

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Laufende Blogs

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026

Skyhigh Security Achieves BSI C5 Certification, Bringing the Full SSE Portfolio to the German Market

Stuart Bayliss and Sarang Warudkar April 16, 2026

RSAC 2026: KI-Sicherheit als betriebliche Notwendigkeit

Thyaga Vasudevan 3. April 2026