Ressources

ZTNA vs VPN - Comment briser un cyber-mythe

Par Vishwas Manral - Technologue et responsable de Cloud Native Security, Skyhigh Security

18 août 2022 3 Lecture minute

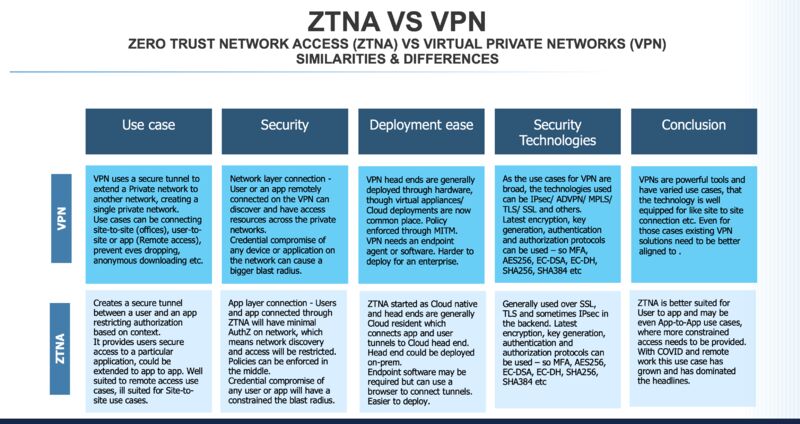

J'entends beaucoup de mythes sur ce qu'est Zero Trust Network Access (ZTNA) et sur la façon dont il se compare au VPN. Une partie de ces mythes est vraie, et une grande partie est loin de la vérité. Comme j'ai rédigé les normes relatives à certaines des principales technologies VPN et de sécurité telles que IPsec/ADVPN et MPLS, j'ai décidé d'approfondir un peu plus la technologie et de briser quelques mythes.

Essayons de nous plonger dans le vif du sujet - ZTNA vs VPN - quelle est la réalité et la fiction entre les deux ? Plongeons dans les similitudes et les différences entre ZTNA et VPN.

VPN

VPN est l'abréviation de Virtual Private Networks (réseaux privés virtuels). Les VPN étendent les réseaux privés à travers le réseau internet public. Le réseau peut être connecté au niveau de la liaison de données (couche 2 ou Ethernet), au niveau de la couche Internet (couche 3 ou IP) ou au niveau de la couche transport (couche 4 ou TCP) par l'intermédiaire d'un tunnel. Par exemple, lorsqu'il existe un VPN de couche 2 entre les deux sites, ceux-ci peuvent partager le même sous-réseau IP sur l'internet public. La surface d'attaque est donc importante, ce qui rend le service vulnérable. Le VPN d'accès à distance est un cas d'utilisation des VPN dans lequel les utilisateurs distants se connectent avec leurs appareils d'entreprise aux réseaux et applications de l'entreprise par l'intermédiaire d'un VPN.

ZTNA

Zero Trust Network Access (ZTNA) crée un modèle de moindre privilège (confiance zéro) pour les VPN d'accès à distance en permettant à un utilisateur de se connecter à des applications. ZTNA permet d'accéder aux applications par l'intermédiaire d'un courtier de sécurité, et l'application devient indétectable sans le courtier. Avec ZTNA, la connexion entre l'utilisateur et l'application se fait au niveau de l'application (couche 7), ce qui permet à l'utilisateur d'accéder uniquement à l'application en fonction du contexte de l'appareil, de l'utilisateur et de l'application. En outre, le courtier peut inspecter et sécuriser tout le trafic avant qu'il n'atteigne l'application.

Poser des questions difficiles : Mythes courants sur ZTNA et VPN

ZTNA et Zero trust sont-ils la même chose ?

La confiance zéro est un ensemble de principes architecturaux basés sur le principe "toujours vérifier puis faire confiance". ZTNA est le premier cas d'utilisation de la confiance zéro. Il applique les principes de la confiance zéro au cas d'utilisation du VPN d'accès à distance. La confiance zéro est le "comment" tandis que ZTNA est le "quoi". Nous disposons désormais de cas d'utilisation de la confiance zéro pour l'accès aux données, l'accès aux applications et bien d'autres choses encore.

ZTNA est-il mieux adapté à l'accès à distance que le VPN ?

Oui, pour des raisons évidentes. ZTNA offre une meilleure sécurité, une mise à l'échelle facile et une facilité d'intégration et de gestion. Avec la croissance du travail à distance, les solutions de ZTNA, qui sont basées sur l'informatique dématérialisée, sont plus faciles à mettre à l'échelle.

Les VPN vont-ils bientôt disparaître et n'y a-t-il pas d'autres cas d'utilisation des VPN ?

Les VPN ont de nombreux cas d'utilisation différents. Il s'agit notamment de la prévention de l'abandon d'eves, des VPN de site à site, du téléchargement anonyme et d'autres cas d'utilisation de VPN non liés à l'accès à distance que ZTNA ne remplace pas. Les solutions VPN sont généralement fournies sous forme d'appliances physiques ou virtuelles et sont plus difficiles à faire évoluer.

Les algorithmes de sécurité ZTNA sont-ils plus sûrs que les VPN ?

Non. Les mêmes algorithmes de cryptage, de génération de clés et d'authentification peuvent être utilisés pour les VPN et les ZTNA. Il n'y a pas de différences technologiques, mais il peut y avoir des différences dans la mise en œuvre.

Le ZTNA ne concerne-t-il pas principalement la connectivité, les tunnels sécurisés et les contrôles de réseau, tout comme les VPN ?

Non. Même si ZTNA a commencé par remplacer le VPN, il va bien au-delà des contrôles centrés sur le réseau et basés sur l'identité. ZTNA est de plus en plus centré sur les données et la sécurité. Avec ZTNA, les politiques DLP peuvent être appliquées à tous les fichiers sortants afin de prévenir toute fuite de données malveillante ou involontaire.

Tout comme le VPN, ZTNA nécessite-t-il également un client ZTNA pour fonctionner ?

Non. ZTNA peut être pris en charge sans client et ne nécessite pas nécessairement d'agent. Pour les applications web, ZTNA peut utiliser les capacités natives du navigateur et les plugins pour créer une connectivité sécurisée pour l'utilisateur final.

Avec toutes les idées fausses et les arguments fallacieux que j'ai entendus concernant les solutions ZTNA et VPN, il est bon d'examiner de plus près ce que ces solutions accomplissent. J'espère vous avoir aidé à détruire les mythes sur les ZTNA et les VPN !

Retour à BlogsContenu connexe

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Blogs en vogue

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026

Skyhigh Security Achieves BSI C5 Certification, Bringing the Full SSE Portfolio to the German Market

Stuart Bayliss and Sarang Warudkar April 16, 2026

RSAC 2026 : La sécurité de l'IA, une nécessité opérationnelle

Thyaga Vasudevan 3 avril 2026