Ressourcen

Harmonisierung von DNS-Sicherheit und sicheren Web-Gateways

Von Tony Frum - Produktspezialist, Skyhigh Security

Juli 20, 2022 7 Minute gelesen

In der heutigen Zeit, in der die Cloud sowohl für private als auch für geschäftliche Zwecke intensiv genutzt wird, ist die Sicherheit im Internet von größter Bedeutung und gleichzeitig äußerst kompliziert geworden. Unterschiedliche Netzwerkarchitekturen, Remote-Benutzer, eine Vielzahl von Client-Plattformen, Bring Your Own Device (BYOD), das Schwinden der traditionellen Netzwerkgrenzen und zahllose andere technische Überlegungen stellen Sicherheitsexperten vor Herausforderungen, die versuchen, den Webverkehr ihres Unternehmens zu schützen.

DNS-Sicherheit hat sich als Alternative zu einer umfassenden secure web gateway (SWG)-Lösung etabliert, die Einfachheit und schnelle Bereitstellung verspricht. Im Wesentlichen wird die DNS-Sicherheit in die Auflösung von Domänennamen integriert, um den Zugriff auf riskante Domänen zu verhindern. Auf diese Weise können Unternehmen die Web-Sicherheit optimieren, indem sie Domänen als "Nachbarschaften" behandeln. Der Zugriff auf riskantere Domänen wird verhindert und die Benutzer werden in sicherere Bereiche gelenkt. Dieser Ansatz vereinfacht das Problem der Web-Sicherheit zwar erheblich, hat aber auch einige Einschränkungen. Lassen Sie uns einen genauen Blick darauf werfen, was DNS-Sicherheit so attraktiv macht, und analysieren Sie, ob sie wirklich der Königsweg ist, nach dem viele Unternehmen suchen.

Ist die DNS-Sicherheit ausreichend?

Die Vorteile der DNS-Sicherheit liegen auf der Hand. Der größte Vorteil ist, dass das Netzwerk nicht umgestaltet werden muss. Die Beteiligung des Netzwerkteams ist in der Regel minimal. DNS-Sicherheit ermöglicht es Unternehmen außerdem, den Schutz mühelos auf das Netzwerk auszuweiten, um eine ständig wachsende Zahl von externen Benutzern zu schützen. Als zusätzlicher Bonus geht die DNS-Sicherheit über die Möglichkeiten von SWG hinaus, indem sie alle Ports und Protokolle abdeckt. Die Durchsetzung von Richtlinien ist einfach. Sie können risikoreiche Domains und potenziell bösartige Webkategorien blockieren. In Anbetracht all dieser Vorteile scheint DNS-Sicherheit eine logische Wahl zu sein.

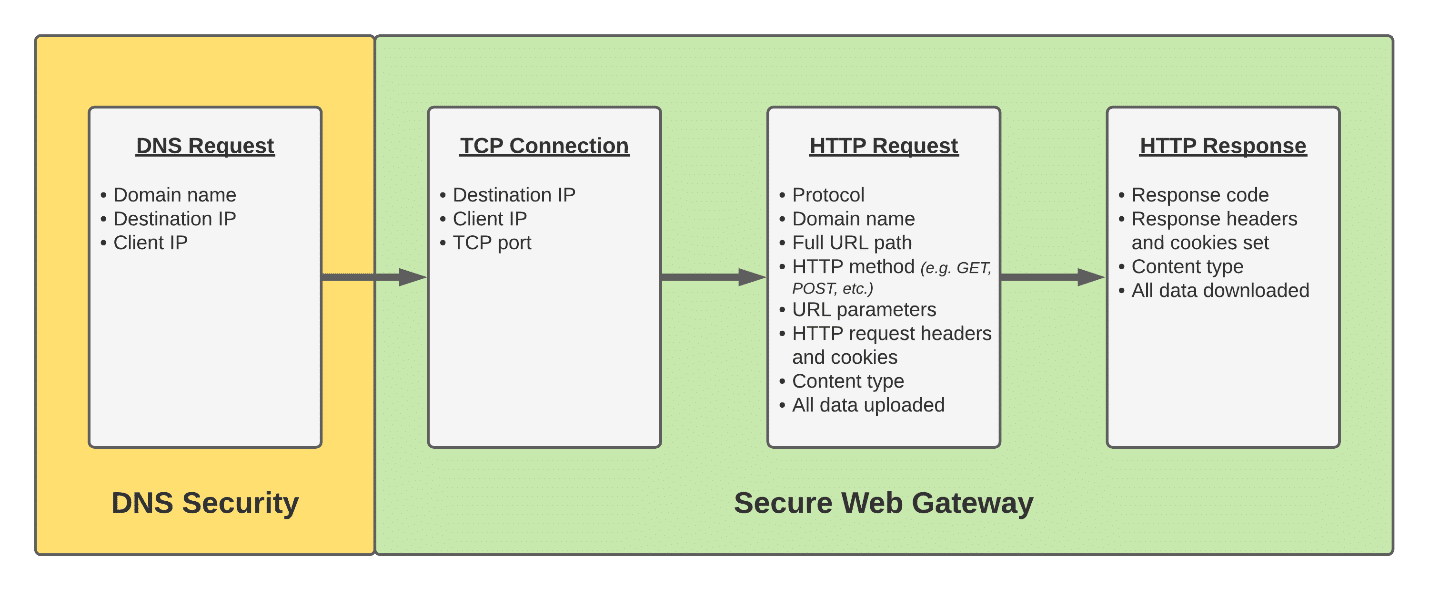

Aber all diese Vorzüge haben ihren Preis. Mit einem Wort: Transparenz. Wenn Sie Ihre Web-Sicherheit auf die Betrachtung von DNS-Anfragen beschränken, verlieren Sie wichtigen Kontext und Scharfsinn. Eine DNS-Sicherheitslösung weiß, dass eine Domain von einem Client aufgelöst wurde. Aber relevante Informationen über den Datenverkehr, der nach der DNS-Auflösung an die Domäne gesendet wurde, sind unbekannt. Ihre DNS-Sicherheitslösung kann diese Fragen nicht beantworten: "Wie viel Datenverkehr wurde an diese Domäne gesendet oder von ihr empfangen? Welche Protokolle wurden verwendet und auf welchen Ports? Welche Dateien wurden übertragen, und waren sie bösartig? Wurden sensible Daten auf persönliche Cloud-Konten hochgeladen?" Diese unbeantworteten Fragen unterstreichen den Mangel an Transparenz und Kontext und zeigen eklatante Sicherheitslücken in der DNS-Sicherheit auf.

Lassen Sie uns ein Worst-Case-Szenario betrachten. Was wäre, wenn Ihr Unternehmen Ziel von webbasierten Bedrohungen wäre? Wie schwer wäre es für einen Angreifer, Ihre DNS-Sicherheit vollständig zu umgehen? Eine Möglichkeit wäre, bösartige Inhalte auf eine "bekannt gute" Domain zu bringen. Dies könnte so trivial sein wie ein freigegebener Link zu einer Datei in einem persönlichen Dropbox- oder OneDrive-Konto. Ein Angreifer könnte auch einfach die Verwendung von Domainnamen ganz vermeiden. Wenn Sie in einer Phishing-E-Mail eine URL mit einer IP-Adresse verwenden, ist es wahrscheinlich genauso wahrscheinlich, dass Sie einen leichtgläubigen Benutzer täuschen, wie wenn Sie einen Link mit einem Hostnamen verwenden. Selbst wenn der Angreifer IPs dynamisch verwenden müsste, gibt es andere Möglichkeiten, eine IP auf den Rechner des Opfers zu bekommen, z. B. durch das Posten auf einem Social Media-Konto, das Ablegen in einem Amazon S3-Bucket oder unzählige andere Optionen. Sie können einfach nicht davon ausgehen, dass DNS-Abfragen bei jedem Angriff auf Ihre Umgebung eine Rolle spielen werden.

Neben der Sichtbarkeit wird auch die Kontrolle im Namen der Einfachheit und schnellen Bereitstellung geopfert. Wenn Ihr Kontrollpunkt auf eine DNS-Anfrage beschränkt ist, sind auch Ihre Antwortmöglichkeiten begrenzt. Oft bleibt Ihnen nur die Möglichkeit, zuzulassen oder zu sperren, und diese Entscheidung muss mit nicht mehr Kontext als einem Domainnamen getroffen werden. Dies führt entweder zu einer zu nachsichtigen und riskanten Richtlinie oder zu einer strengeren Alternative, die dazu führt, dass die Benutzer das Sicherheitsteam in einem negativen Licht wahrnehmen. Es gibt keine Möglichkeit, eine praktischere Richtlinie zu implementieren, wie z.B. "Facebook ist erlaubt, aber Sie können nicht chatten" oder "Persönliche Dropbox-Konten sind erlaubt, aber Uploads sensibler Daten werden gescannt."

Warum SWG eine bessere, umfassendere Alternative ist

Vor diesem Hintergrund liegt es auf der Hand, dass SWG mehrere Vorteile mit sich bringt. Es handelt sich um eine ausgereifte Technologie, die speziell dafür entwickelt wurde, das eine Protokoll zu entschlüsseln und zu untersuchen, das wahrscheinlich mehr als 90% des von Ihren Endpunkten erzeugten Datenverkehrs ausmacht: HTTP/S. SWG bietet eine Transparenz und einen Kontext, der mit DNS-Sicherheit nicht möglich ist. Die Domänennamen werden als vollständige URLs angezeigt. Sie können den Inhalt jeder einzelnen Anfrage untersuchen, einschließlich des von den Endpunkten gesendeten und empfangenen Datenverkehrs.

Diese erhöhte Transparenz schlägt sich direkt in verbesserter Sicherheit nieder. Die Lösungen von SWG stellen nicht nur sicher, dass die Benutzer geeignete und vertrauenswürdige Domains besuchen, sondern führen auch eine Malware-Analyse aller heruntergeladenen Inhalte durch, einschließlich eines Links zu einer Datei von einem persönlichen Dropbox-Konto. Wenn Inhalte hochgeladen werden, können sie auf sensible Daten gescannt werden, um sicherzustellen, dass keine Vorschriften verletzt werden oder geistiges Eigentum verloren geht.

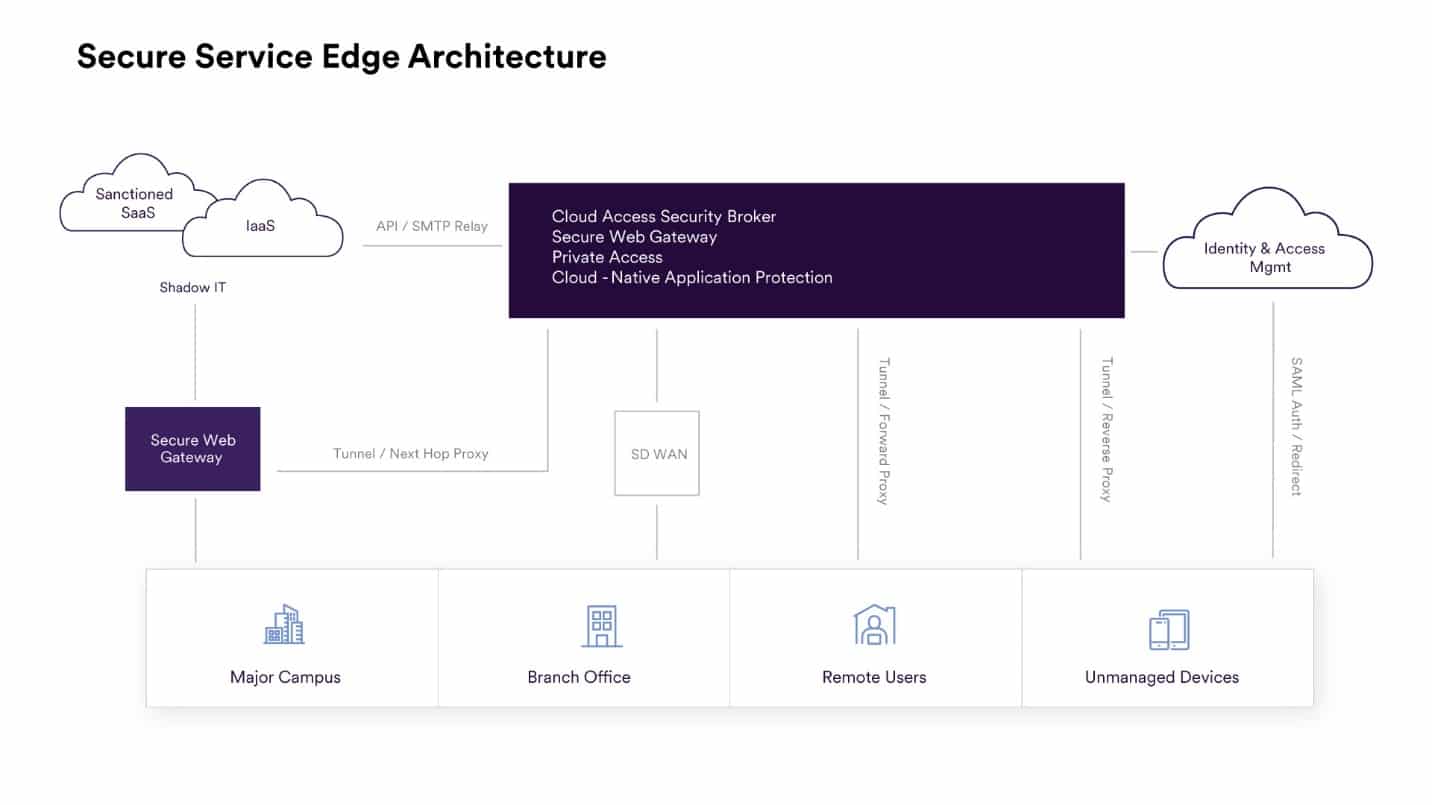

Eine neuere Ergänzung des SWG-Toolkits ist die Möglichkeit, Tenant-Einschränkungen durchzusetzen. Mandantenbeschränkungen sind eine wichtige Möglichkeit, den Datenschutz zu gewährleisten, indem sie Benutzern nur den Zugriff auf sanktionierte Dienste mit einem sanktionierten Mandanten (oder einer Instanz) innerhalb dieser Dienste erlauben. In Verbindung mit den cloud access security broker (CASB)-Kontrollen ermöglicht die Durchsetzung von Mandantenbeschränkungen, dass Daten sicher durch die Web-Sicherheitslösung "zur Tür hinaus" wandern und dennoch unter der Kontrolle des Unternehmens bleiben. Da API-basierte CASB-Kontrollen nur auf Tenants angewendet werden können, die dem Unternehmen gehören, ist es von entscheidender Bedeutung, Benutzern die Verwendung von "Schatten"-Tenants zu untersagen.

Die tiefe Inspektion des gesamten Web-Verkehrs ermöglicht es Unternehmen außerdem, taktischere Reaktionen auf bestimmte Verhaltensweisen der Benutzer anzuwenden. Dies ist bei der DNS-Sicherheit nicht möglich. Bei SWG sind beispielsweise Aktivitätskontrollen eine gängige Funktion, mit der Sicherheitsteams Domains im Zusammenhang mit einigen Cloud-Anwendungen zulassen, aber bestimmte Aktivitäten innerhalb dieser Anwendungen verhindern können. Die Benutzer möchten auf ihre persönlichen Dropbox- oder Evernote-Konten zugreifen, aber die Sicherheitsteams sind um die Datensicherheit besorgt. Mit Aktivitätskontrollen können Sie diese Anwendungen zulassen, aber Uploads verhindern.

Ein weiteres Beispiel ist das Benutzer-Coaching. Nehmen wir an, eine zugelassene Domain wurde kompromittiert. Anstatt mit der Sperrung der Domäne zu reagieren, kann das Unternehmen beschließen, die Benutzer zu benachrichtigen und sie aufzufordern, ihre Anmeldedaten sofort zu ändern.

Eine weitere, relativ neue Entwicklung ermöglicht es, Inhalte mit unbekanntem oder nur leicht verdächtigem Risiko über einen isolierten Browser zu betrachten. Remote browser isolation (RBI) ermöglicht es Benutzern, auf Inhalte zuzugreifen, von denen nicht bekannt ist, ob sie sicher sind, und gleichzeitig die Endpunkte vor Risiken zu schützen. Der angeforderte Inhalt wird in einen temporären Browser geladen, der im Rechenzentrum des Web-Sicherheitsanbieters isoliert ist. Der Benutzer kann diesen Remote-Browser anzeigen und mit ihm interagieren, ohne den Inhalt der Website lokal zu laden. Dies ermöglicht den Zugriff auf die Inhalte und verhindert gleichzeitig das Malware-Risiko auf dem Endpunkt.

Wie einfach ist es, SWG einzusetzen?

Das endgültige Ziel ist die Verwendung von nativen Cloud-Lösungen anstelle von On-Premise-Lösungen. Aber wie bereits erwähnt, kann der Weg dorthin in vielen Fällen durch den Rip-and-Replace-Ansatz holprig werden. Er kann aber auch durch die schrittweise Abschaffung von On-Premise-Geräten mit einer synergetischen Lösung, die optimiert ist, um die Transformation zu ermöglichen und gleichzeitig die Unterbrechungen zu minimieren, sanft gestaltet werden.

Obwohl Unternehmen bei der Implementierung von SWG-Lösungen viel mehr als nur die DNS-Sicherheit berücksichtigen müssen, hat die Branche bei der Vereinfachung des Ansatzes für diese Technologie einen langen Weg zurückgelegt. Die Zeiten, in denen man Server in Rechenzentren auf der ganzen Welt aufstellen und stapeln musste, sind vorbei, denn viele SWG-Anbieter nehmen Ihnen diese Arbeit ab. SWG-Lösungen werden über Cloud-native Infrastrukturen bereitgestellt, die eine globale Präsenz bieten und in puncto Leistung und Zuverlässigkeit selbst mit den größten Unternehmen mithalten können. Netzwerk- und Sicherheitsteams müssen keine Wege mehr finden, um den Datenverkehr von kleineren Standorten zur Filterung an einen zentralen Standort zu leiten, da Site-to-Site-VPN-Funktionen die direkte Nutzung der Infrastruktur des SWG-Anbieters ermöglichen. Auch Remote-Benutzer müssen sich für ihren Schutz nicht auf VPN verlassen. Intelligente Agenten sorgen dafür, dass ihr Datenverkehr geschützt wird, indem sie gegebenenfalls lokale oder Cloud-Ressourcen nutzen.

Die SWG-Technologie hat auch die Web-Sicherheitsrichtlinien drastisch vereinfacht. Vorbei sind die Zeiten, in denen Listen von URLs oder IP-Bereichen definiert wurden, die zugelassen oder blockiert werden müssen. Webrichtlinien werden auf der Ebene der Cloud-Anwendung und nicht auf der Ebene der Domäne und der Aktivität und nicht auf der Ebene der URL durchgesetzt. Dank sofort einsatzbereiter Richtlinien können Sicherheitsteams alle gewünschten Ergebnisse in wenigen Minuten erzielen, ohne sich mit rudimentären Kontrollen zufrieden geben oder auf komplizierte Konfigurationen zurückgreifen zu müssen.

Das Beste aus beiden Welten

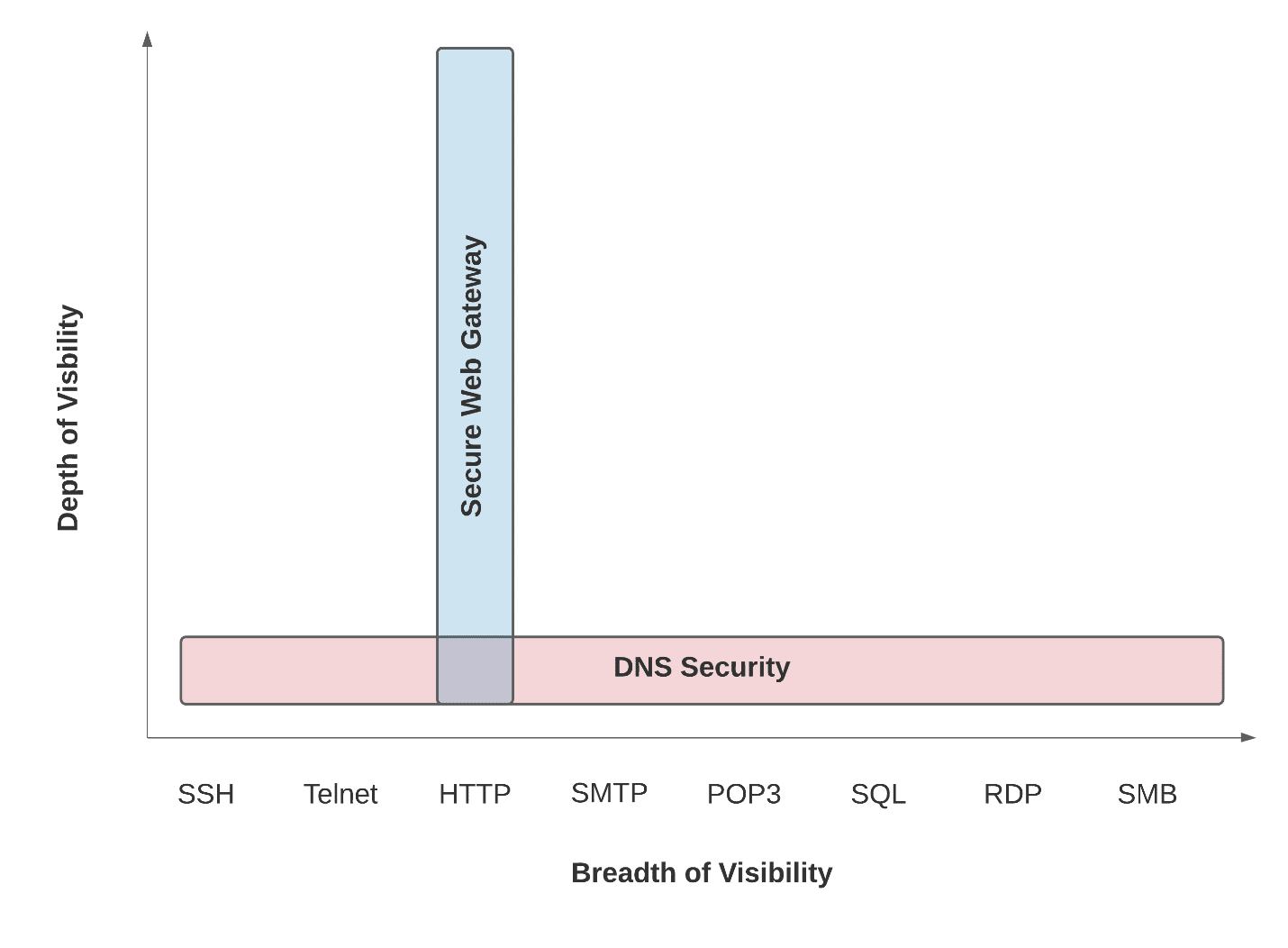

Entgegen der landläufigen Meinung handelt es sich bei SWG- und DNS-Sicherheitstechnologien nicht um konkurrierende Technologien, sondern um sich ergänzende Lösungen. Wenn Sie die beiden Angebote unter dem Gesichtspunkt der Sichtbarkeit betrachten, werden Sie feststellen, dass die Überschneidungen ziemlich gering sind.

DNS-Sicherheit kann als eine Meile breit und ein Zoll tief beschrieben werden. Die Breite der Sichtbarkeit ist klar, da alle Ports und Protokolle abgedeckt sind, aber es gibt wenig Tiefe, da DNS-Sicherheit nur mit einem Domainnamen arbeitet.

SWG hingegen ist eine Meile tief und ein Zoll breit. Im Allgemeinen wird nur eine kleine Anzahl kritischer Protokolle unterstützt, aber die Inspektion geht bis in die tiefsten Ebenen des Webverkehrs.

Ein CISO eines mittelgroßen Unternehmens, das sich gerade erst mit dem Sicherheitsproblem befasst, könnte mit der DNS-Sicherheit als "Quick Win" beginnen und dann zu einer SWG-Lösung übergehen, um eine wirklich umfassende Web-Sicherheit zu erreichen.

Schließen von Web-Sicherheitslücken mit SWG

DNS-Sicherheit allein ist keine echte Web-Sicherheit. Es gibt einfach zu viele Lücken in der Sichtbarkeit, die die Sicherheit und die Berichterstattung unzureichend machen. Es gibt keine Malware-Scans für heruntergeladene Inhalte oder Datensicherheit für hochgeladene Inhalte. Es gibt nur wenig Kontext, um die Frage zu beantworten, was tatsächlich zwischen dieser Domain und Ihren Endpunkten passiert ist.

Die SWG-Technologie hingegen hat sich im Laufe der Jahrzehnte weiterentwickelt, um die Sicherheitsziele der größten Unternehmen der Welt zu erreichen, trotz der Komplexität einer Cloud-first-Welt. SWG bietet eine tiefgreifende Prüfung des gesamten Webverkehrs sowie leistungsstarke Anti-Malware- und Datensicherheitstechnologien, um sicherzustellen, dass Informationen und Endgeräte vor einer Vielzahl von Bedrohungen geschützt sind. Berichte und Transparenz bieten eine Fülle von Details und Kontext zu allen Interaktionen mit Cloud-basierten Anwendungen. Und das Beste daran ist, dass DNS Security und SWG zusammen einen Best-of-Both-Worlds-Ansatz bieten, der jedes Unternehmen vor den heutigen Bedrohungen schützt.

Erfahren Sie mehr über Skyhigh Security Secure Web Gateway indem Sie hier klicken.

Melden Sie sich hier für eine Live-Demo an.

Zurück zu BlogsVerwandter Inhalt

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Laufende Blogs

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026

Skyhigh Security Achieves BSI C5 Certification, Bringing the Full SSE Portfolio to the German Market

Stuart Bayliss and Sarang Warudkar April 16, 2026

RSAC 2026: KI-Sicherheit als betriebliche Notwendigkeit

Thyaga Vasudevan 3. April 2026