리소스

2022년 Verizon 데이터 유출 조사 보고서의 시사점

로드먼 라메자니안 - 글로벌 클라우드 위협 책임자, Skyhigh Security

2022년 8월 26일 4 분 읽기

매년 연례 행사처럼 Verizon은 최근 최신 '데이터 유출 조사 보고서(DBIR)'를 발표하여 표적 산업, 우리 모두가 매일 직면하고 있는 진화하는 위협 환경, 가장 큰 영향을 미치는 공격 벡터에 대한 하이라이트와 주목할 만한 인사이트를 제공했습니다. 정보 보안 업계의 연간 성적표라고 생각하시면 됩니다.

이번 15번째 보고서는 특히 복잡한 공급망 공격에서 사이버 범죄와 랜섬웨어의 위협과 관련하여 지난 한 해가 얼마나 '특별한' 한 해였는지를 인식하는 것으로 시작됩니다.

매년 DBIR이 발표될 때마다 클라우드의 중요성이 다소 강조되고 있으며, 이번 발표도 다르지 않았습니다.

인적 요소

침해 사고의 82%는 인증정보 유출, 피싱, 오용 또는 IT 관리자가 클라우드 계정을 잘못 설정하여 실수로 민감한 데이터를 전 세계와 공유하는 등 사람이 침해 사고의 가장 큰 원인인 것으로 나타났습니다.

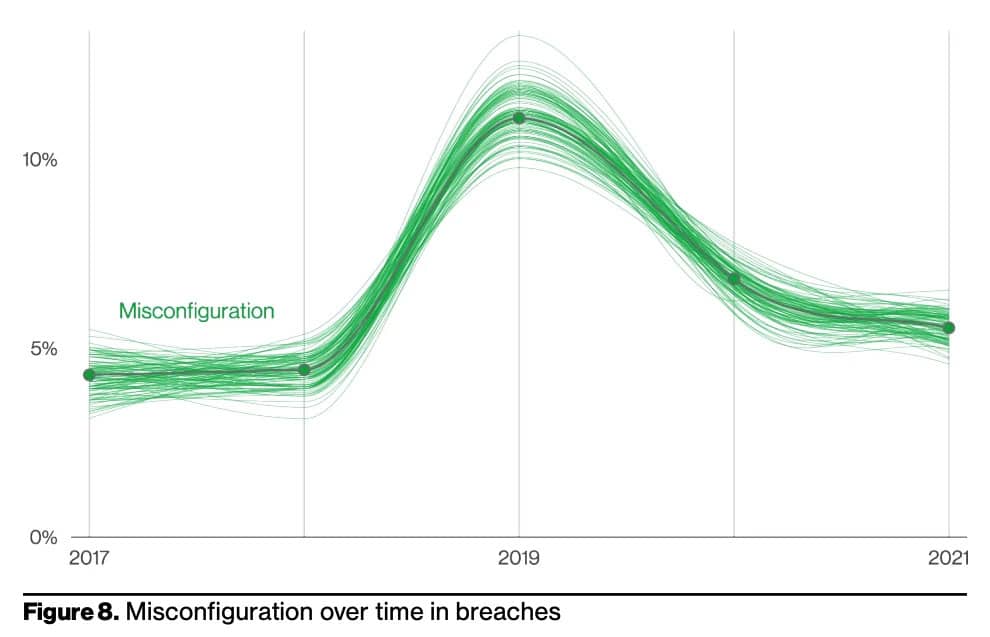

Verizon에 따르면, 잘못된 설정 오류는 지난 해 침해 사고의 13%를 차지할 정도로 침해 사고의 주요 원인이 되고 있습니다. 특히 클라우드 스토리지의 잘못된 구성이 가장 큰 원인이었습니다. 그래프에서는 최근 몇 년간 소폭 감소한 것으로 보이지만, 관리자와 최종 사용자의 잘못된 판단과 실수 경향을 간과해서는 안 됩니다.

안타깝게도 아무리 순수한 의도로도 잘못된 구성을 막을 수는 없으며, 기업은 뉴스의 첫 페이지를 장식하기 전에 명확한 해결 방법을 찾아야 합니다.

다행히도 클라우드 보안 태세 관리와 같은 기능은 클라우드 보안의 잘못된 구성, 사각지대 및 취약점을 초래하는 사람의 실수나 감독을 수정하고 예방하는 데 도움이 되는 강력한 기능을 갖추고 있습니다.

원격 액세스 위험

버라이즌의 보고서는 원격 액세스가 공격자들에게 취약점과 노출을 악용할 수 있는 기회를 제공한다는 점을 강조합니다.

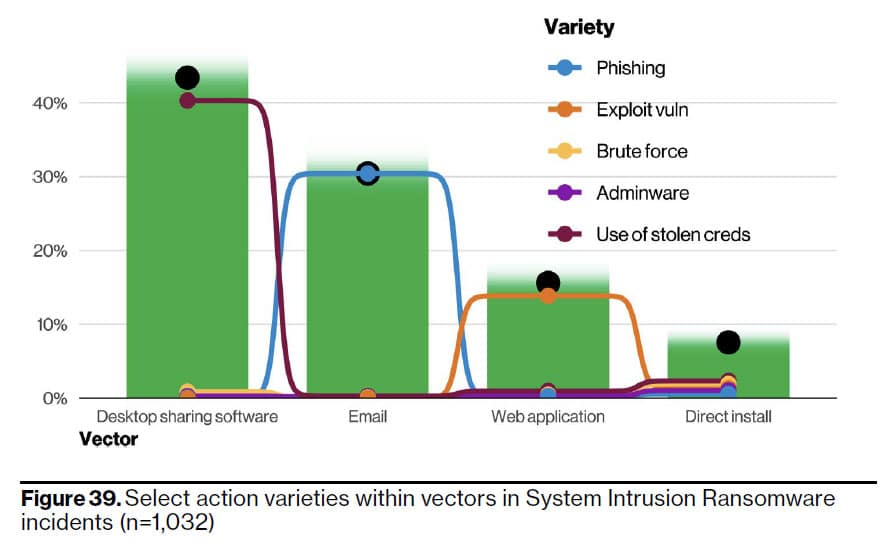

원격 액세스 소프트웨어와 널리 알려진 원격 데스크톱 프로토콜(RDP)이 주요 위협 벡터로 강조되었습니다. 사용자가 공개 인터넷을 통해 인증 정보만으로 디바이스에 직접 접속할 수 있다면 위협 행위자들도 그렇게 할 수 있다는 것이 냉혹한 현실입니다. 놀랍게도 원격 데스크톱 공유 소프트웨어가 평가된 랜섬웨어 사고의 40%에 기여한 것으로 나타났습니다.

거의 모든 사람들이 증명하듯이, 시스템, 애플리케이션, 데이터에 대한 원격 액세스는 지난 24개월 동안 우리 모두의 운영과 생산성을 유지해 왔습니다. 원격 근무를 줄이겠다는 비현실적인 목표에 집착하기보다는 Zero Trust Network Access 아키텍처를 채택하여 액세스 권한을 제한하세요. 보안 태세가 평가된 디바이스에서 승인된 사용자만 승인된 앱과 서비스에 액세스할 수 있도록 제한하고 해당 리소스 내의 데이터를 보호하면 신원을 유출하거나 자격 증명을 획득한 공격자가 조직의 자산에 너무 깊숙이 접근하지 못하도록 막을 수 있습니다.

내부자

조직은 언제 자신에게 등을 돌릴지 모르는 사악한 내부자에 대해 끊임없이 우려하고 있습니다. 함께 일하는 사람이 내부에서 해를 끼칠 계획을 세우고 있다고 생각하면 매우 불안한 마음이 듭니다.

조직은 권한이 있는 내부자보다 외부 공격자의 공격을 받을 가능성이 거의 4배 더 높습니다. 하지만 내부자 공격의 파괴적인 힘을 무시해서는 안 되므로 이 수치는 신중하게 받아들여야 합니다. 모든 내부자 작업이 공개적으로 보고되거나 탐지되지 않는 것은 아니라는 점을 기억할 필요가 있습니다.

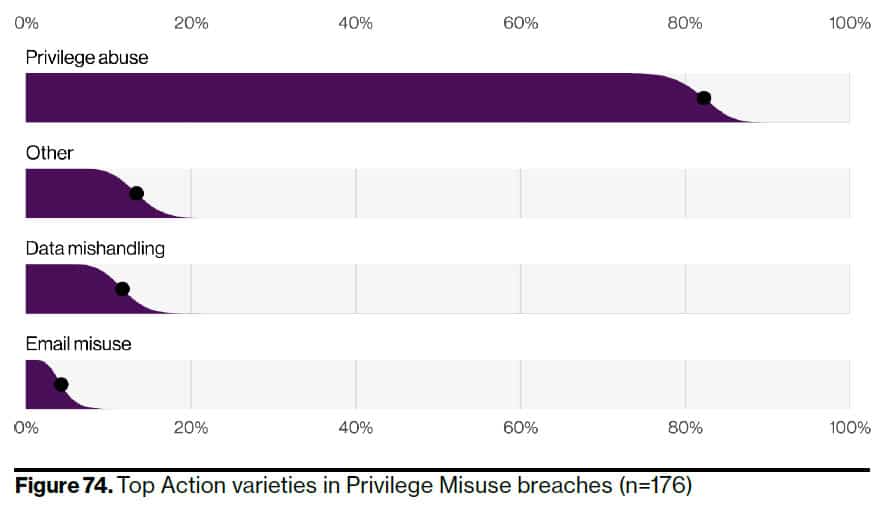

특히 놀라운 사실은 기록 노출의 관점에서 내부자 침해가 가장 파괴적이며, 외부 침해보다 10배나 더 많은 유출된 기록이 노출된다는 사실입니다. 상상할 수 있듯이 내부자가 더 많은 액세스 권한을 가질수록 더 많은 피해를 입힐 수 있습니다.

권한 오용이 주요 위협 벡터인 만큼 Zero Trust Network Access 방법론 채택의 중요성이 더욱 강조되고 있습니다. 기본적으로 모든 리소스에 대한 액세스를 거부하고 상태, 컨텍스트 및 위험에 따라 ID 인식 적응형 제어를 시행하면 권한 계정 오용의 영향을 크게 줄일 수 있습니다.

출처: https://www.verizon.com/business/resources/reports/dbir/2022/master-guide/

마무리

다음은 몇 가지 '빠른 승리'를 활용할 수 있는 방법입니다:

- 가시성 향상 웹과 클라우드 이동에 걸쳐 있습니다.

- 보이지 않으면 보호할 수 없습니다.

- 자세 관리 사용 를 사용하여 강력한 기반을 유지합니다.

- 공격자들이 악용하는 '낮은 열매'의 희생양이 되지 마세요.

- 데이터 보호 어디로 가든.

- 데이터에는 관할권이 없으므로 데이터에 대한 방어도 마찬가지입니다.

위협 환경이 클라우드 세계로 빠르게 이동함에 따라 어제의 위험이 오늘과 같지 않을 수 있다는 것은 놀라운 일이 아닙니다. 전 세계가 클라우드 컴퓨팅의 패러다임을 계속 수용함에 따라 전술, 기술, 절차, 그리고 안타깝게도 사용자의 실수까지도 클라우드 중심으로 변화할 것입니다.

하지만 자산, 네트워크, 조직의 수호자로서 더 강력한 기반을 마련하고 이러한 위험을 최소화하기 위해 할 수 있는 일이 많습니다. 그 여정을 어떻게 도울 수 있는지 Skyhigh Security 에서 문의해 주세요.

지금 바로 데모를 요청하세요!

블로그로 돌아가기인기 블로그

Skyhigh Security Renews IRAP Assessment at PROTECTED Level for 2026

Sarang Warudkar and Stuart Bayliss May 21, 2026

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026