Risorse

Le quattro principali protezioni delle applicazioni cloud da dispositivi non gestiti

Di Suhaas Kodagali - Responsabile Gestione Prodotti

14 giugno 2023 5 Minuti di lettura

In un mondo di lavoro remoto e post-covido, i team di sicurezza aziendale stanno cercando di espandere le protezioni su molti vettori di sicurezza. Uno di questi che sta ricevendo molta attenzione è quello dei dispositivi, ovvero la possibilità di applicare controlli in base al tipo di dispositivo che accede alle risorse di dati aziendali. La quota dominante di dispositivi che accedono ai dati aziendali è rappresentata dai dispositivi gestiti, che comprendono soprattutto i dipendenti che utilizzano computer o telefoni forniti e controllati dall'organizzazione. I dispositivi gestiti aderiscono alle politiche e agli standard dell'organizzazione, consentono la gestione centralizzata, i controlli di sicurezza e gli aggiornamenti del software, garantendo così un livello superiore di controllo e sicurezza. Ma nell'ultimo decennio, la quota di traffico proveniente da dispositivi non gestiti sta crescendo costantemente, sollevando problemi di sicurezza.

Recenti ricerche indicano che il BYOD (Bring Your Own Device) rimane la norma, con un numero significativo di aziende che consentono l'uso di dispositivi personali (o non gestiti) sul posto di lavoro. I dispositivi non gestiti comprendono i dispositivi di proprietà personale utilizzati dai dipendenti, così come i dispositivi di fornitori terzi, venditori, partner e altre entità esterne. Questi dispositivi non gestiti operano al di fuori del controllo diretto dell'organizzazione e possono introdurre potenziali vulnerabilità di sicurezza e rischi per la rete e i dati. Nonostante i problemi di sicurezza, le aziende li consentono perché aggiungono valore al business. Aiutano i dipendenti a rimanere produttivi quando i dispositivi gestiti non sono accessibili, ad esempio in vacanza. Inoltre, facilitano la collaborazione con partner, fornitori e appaltatori, che sono fondamentali per il funzionamento di molte organizzazioni.

I team di sicurezza delle aziende stanno facendo i conti con il fatto che i dispositivi non gestiti che accedono alle applicazioni cloud aziendali sono un fenomeno destinato a rimanere. Di conseguenza, la loro preoccupazione principale è la protezione dei dati all'interno delle applicazioni SaaS autorizzate, come OneDrive, Salesforce, Google Workspace, Slack o ServiceNow. Per esempio, se un dipendente a contratto accede ai documenti aziendali su OneDrive da un dispositivo non gestito, voglio assicurarmi che non scarichi alcuna roadmap interna o documenti di pianificazione. Oppure, voglio assicurarmi che un dipendente del team vendite che si trasferisce in un'altra azienda non scarichi i dati dei rapporti di vendita o i contatti dei clienti da Salesforce. Per affrontare questi problemi, i team di sicurezza utilizzano la soluzione Security Services Edge (SSE) per definire e applicare questi controlli. I controlli più importanti che i clienti applicano al traffico proveniente da un dispositivo non gestito sono

- Visibilità e protezione dei dati sui dispositivi non gestiti che accedono alle applicazioni SaaS autorizzate:

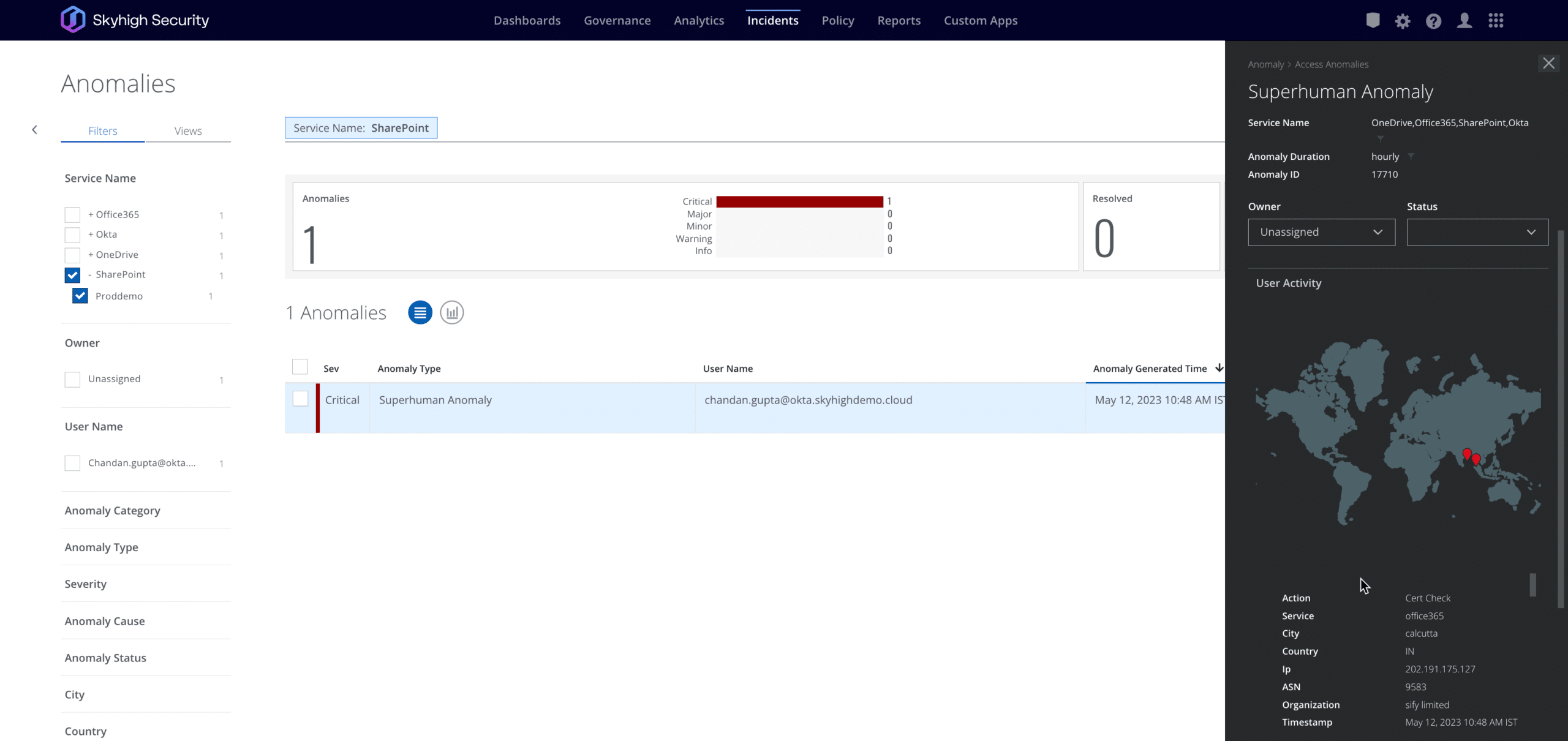

Quando i dipendenti o gli utenti di terze parti accedono alle app aziendali tramite dispositivi non gestiti, i team di sicurezza vogliono assicurarsi di avere visibilità sull'attività svolta e un registro che attesti che i controlli dell'organizzazione sono stati applicati a questo accesso. Ad esempio, il rilevamento di un utilizzo anomalo non deve essere ostacolato solo perché un dipendente che non aveva accesso al suo computer portatile ha deciso di utilizzare il suo iPad personale per aggiornare una presentazione su SharePoint. I clienti che utilizzano la soluzione SSE di Skyhigh Security hanno una visibilità completa di tutte le attività provenienti da dispositivi non gestiti che entrano nelle app aziendali, grazie all'integrazione API, che è agnostica rispetto al dispositivo. Quindi, i clienti possono applicare controlli completi che includono data loss prevention (DLP), analisi forense (attraverso la visibilità delle attività), rilevamento delle minacce, identificazione delle configurazioni errate e controllo delle app connesse di terze parti. Offrendo l'elenco di integrazioni API più ampio del mercato SSE, Skyhigh Security consente ai suoi clienti di applicare questi controlli di sicurezza a un'ampia gamma di applicazioni Software-as-a-Service (SaaS) sanzionate.

- Bloccare l'esfiltrazione di dati aziendali da applicazioni SaaS autorizzate su dispositivi non gestiti:

La preoccupazione maggiore che i team di sicurezza nutrono nei confronti dei dispositivi non gestiti che accedono alle applicazioni cloud autorizzate dall'azienda è che possano scaricare i dati nel dispositivo, dopodiché l'azienda perde ogni controllo su ciò che fanno con i dati. Per evitare questo, vogliono applicare dei controlli per impedire il download di qualsiasi file se l'accesso avviene da un dispositivo non gestito. Quindi, l'utente può visualizzare e modificare un file, ma non può scaricarlo. Ma l'esfiltrazione dei dati non avviene sempre con il download; un utente può estrarre i dati attraverso altri mezzi, come il copia-incolla o la stampa. Quindi, anche queste azioni devono essere controllate. I clienti di Skyhigh Security hanno una soluzione unica per affrontare questo problema. Utilizzando una combinazione delle sue Cloud Access Security Broker (CASB) e le tecnologie di Remote Browser Isolation (RBI), Skyhigh Security è in grado di reindirizzare il traffico da un dispositivo non gestito in una sessione RBI e di applicare controlli granulari per bloccare azioni come upload, download, copia e stampa che possono esfiltrare dati sensibili.

- Impedire l'infiltrazione di dati sensibili dalle app private:

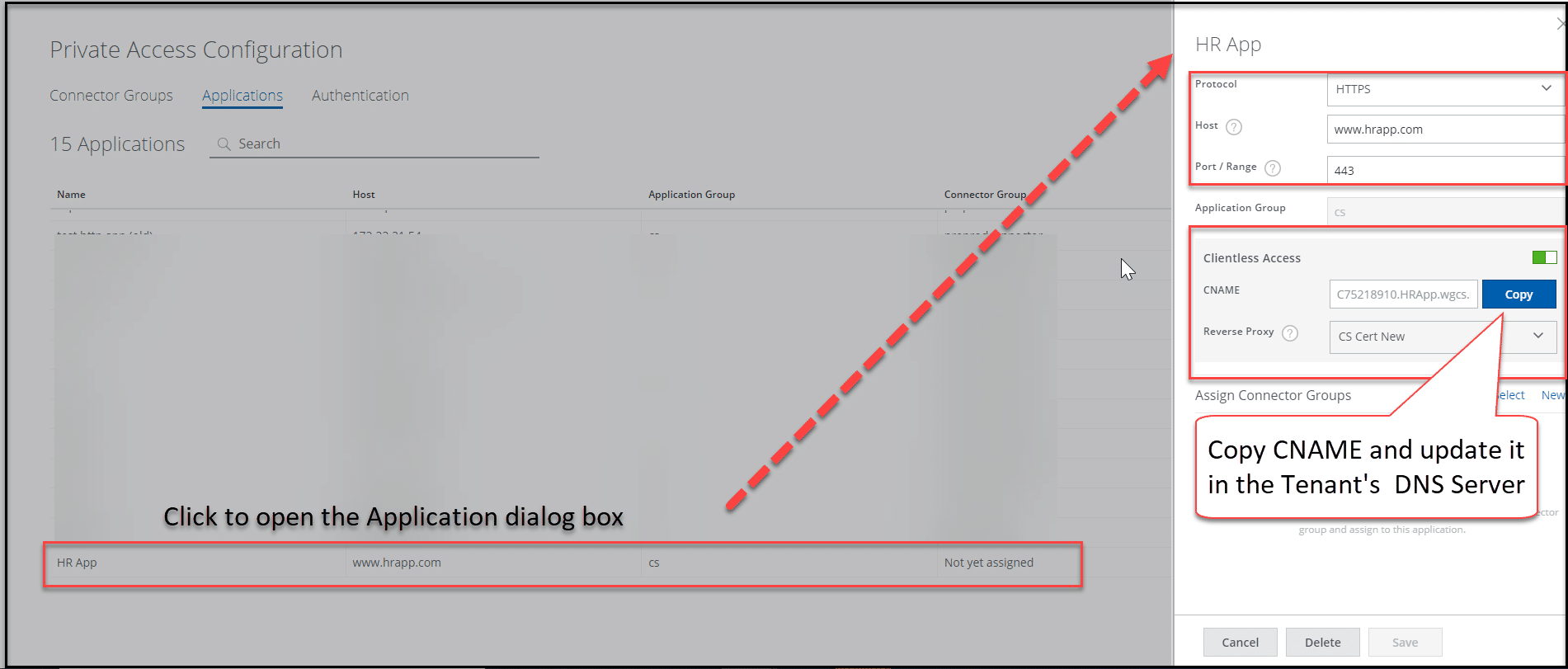

Le app private o sviluppate in casa sono sempre più al centro dei controlli di sicurezza aziendali, in quanto le aziende cercano di applicare i controlli di accesso Zero Trust per consentire l'accesso a queste app solo agli utenti che ne hanno bisogno. In molti casi, le aziende richiedono che anche gli utenti terzi accedano a queste app, in quanto includono applicazioni basate su acquisti, buste paga o sviluppo. Ciò richiede di consentire l'accesso tramite dispositivi non gestiti e, di conseguenza, di applicare anche le protezioni necessarie. I clienti di Skyhigh Security utilizzano Skyhigh Private Access per applicare controlli sicuri, compresi i controlli di accesso e la DLP. Per i dispositivi non gestiti, i clienti possono utilizzare l'opzione Clientless Access, che consente agli utenti finali di autenticarsi e stabilire una connessione sicura alle applicazioni private utilizzando solo un browser web. I team di sicurezza hanno anche la possibilità di reindirizzare il traffico dai dispositivi non gestiti attraverso una sessione RBI, proprio come avviene con le applicazioni SaaS. Con l'opzione Clientless Private Access , il processo di installazione e gestione di software aggiuntivi viene eliminato, semplificando l'accesso alle risorse critiche. Questo aiuta enormemente a fornire accesso e controllo alle applicazioni private agli utenti su dispositivi non gestiti.

- Impedire il caricamento di malware nelle applicazioni SaaS aziendali:

I dispositivi non gestiti di solito non dispongono dei controlli di sicurezza necessari e gli utenti scaricano i dati da un numero qualsiasi di social media e di app non regolamentate. Quando questi dispositivi vengono utilizzati per caricare file nelle applicazioni SaaS autorizzate di un'azienda, un'infezione da malware potrebbe diffondersi all'istanza cloud e potenzialmente ai dispositivi sincronizzati. Spingendo il traffico dai dispositivi non gestiti in una sessione RBI, i clienti di Skyhigh Security sono in grado di eseguire controlli malware completi su questi dati per filtrare qualsiasi file potenzialmente dannoso.

L'esigenza aziendale di consentire l'accesso dai dispositivi non gestiti è chiara, ma la minaccia alla sicurezza dei dispositivi non gestiti è reale. Una recente ricerca mostra che la maggioranza dei dipendenti si impegna in comportamenti rischiosi sui dispositivi mobili personali - il 71% memorizza le password sensibili del lavoro sul proprio telefono e il 66% utilizza app di messaggistica personale per scopi lavorativi. Le aziende devono quindi proteggersi da questo vettore di minacce applicando i controlli necessari. Per farlo, si affidano a soluzioni SSE leader come Skyhigh Security , in modo da consentire a dipendenti e partner di accedere alle applicazioni cloud aziendali senza compromettere i requisiti di sicurezza e conformità.

Per saperne di più su ciò che i prodotti Skyhigh Security possono fare per lei, richieda una demo oggi stesso.

Torna ai blogContenuti correlati

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Blog di tendenza

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026

Skyhigh Security Achieves BSI C5 Certification, Bringing the Full SSE Portfolio to the German Market

Stuart Bayliss and Sarang Warudkar April 16, 2026

RSAC 2026: La sicurezza dell'IA come necessità operativa

Thyaga Vasudevan 3 aprile 2026

Il «déjà vu» del DSPM: perché stiamo ricostruendo lo scudo di carta dello Shadow IT

Tony Frum 19 marzo 2026