موارد

أهم أربع وسائل حماية على التطبيقات السحابية من الأجهزة غير المدارة

بقلم سوهاس كوداجالي - رئيس إدارة المنتجات

يونيو 14, 2023 يونيو 2023 5 قراءة دقيقة

في عالم العمل عن بعد بعد كوفيد ، تتطلع فرق أمان المؤسسات إلى توسيع الحماية عبر العديد من ناقلات الأمان. واحدة منها تتلقى الكثير من التركيز هي الأجهزة - القدرة على تطبيق عناصر التحكم بناء على نوع الجهاز الذي يصل إلى موارد بيانات الشركة. الحصة المهيمنة من الأجهزة التي تصل إلى بيانات الشركة هي الأجهزة المدارة ، والتي تشمل في الغالب الموظفين الذين يستخدمون أجهزة الكمبيوتر أو الهواتف التي يتم توفيرها والتحكم فيها من قبل المؤسسة. تلتزم الأجهزة المدارة بسياسات ومعايير المؤسسة ، وتسمح بالإدارة المركزية ، وضوابط الأمان ، وتحديثات البرامج ، وبالتالي ضمان مستوى أعلى من التحكم والأمان. ولكن في العقد الأخير ، تنمو حصة حركة المرور القادمة من الأجهزة غير المدارة بشكل مطرد ، مما يثير مخاوف أمنية.

تشير الأبحاث الحديثة إلى أن إحضار جهازك الخاص (BYOD) لا يزال هو القاعدة ، حيث يسمح عدد كبير من الشركات باستخدام الأجهزة الشخصية (أو غير المدارة) في مكان العمل. تتضمن الأجهزة غير المدارة الأجهزة المملوكة شخصيا التي يستخدمها الموظفون، بالإضافة إلى الأجهزة من موردي الجهات الخارجية والموردين والشركاء والكيانات الخارجية الأخرى. تعمل هذه الأجهزة غير المدارة خارج نطاق السيطرة المباشرة للمؤسسة ويمكن أن تقدم ثغرات أمنية محتملة ومخاطر على الشبكة والبيانات. على الرغم من المخاوف الأمنية ، تسمح الشركات بها لأنها تضيف قيمة تجارية. إنها تساعد الموظفين على الحفاظ على إنتاجيتهم عندما يتعذر الوصول إلى الأجهزة المدارة ، كما هو الحال عندما يكونون في إجازة. كما أنها تسهل التعاون مع الشركاء والموردين والمقاولين ، الذين يعتبرون مهمين لإدارة العديد من المنظمات.

تتصالح فرق أمان المؤسسات مع حقيقة أن الأجهزة غير المدارة التي تصل إلى التطبيقات السحابية للشركات هي ظاهرة موجودة لتبقى. بالنظر إلى ذلك ، فإن اهتمامهم الأساسي هو حماية البيانات داخل تطبيقات SaaS الخاضعة للعقوبات مثل OneDrive أو Salesforce أو Google Workspace أو Slack أو ServiceNow. على سبيل المثال ، إذا كان الموظف المتعاقد يصل إلى مستندات الشركة على OneDrive من جهاز غير مدار ، فأنا أريد التأكد من عدم تنزيل أي خارطة طريق داخلية أو مستندات تخطيط. أو أريد التأكد من أن الموظف في فريق المبيعات الذي ينتقل إلى شركة أخرى لا يقوم بتنزيل بيانات تقرير المبيعات أو جهات اتصال العملاء من Salesforce. لمعالجة هذه المخاوف، تستخدم فرق الأمان حل حافة خدمات الأمان (SSE) لتحديد عناصر التحكم هذه وفرضها. أهم عناصر التحكم التي يطبقها العملاء على حركة المرور من الجهاز غير المدار هي -

- الرؤية وحماية البيانات في الأجهزة غير المدارة التي تصل إلى تطبيقات SaaS الخاضعة للعقوبات:

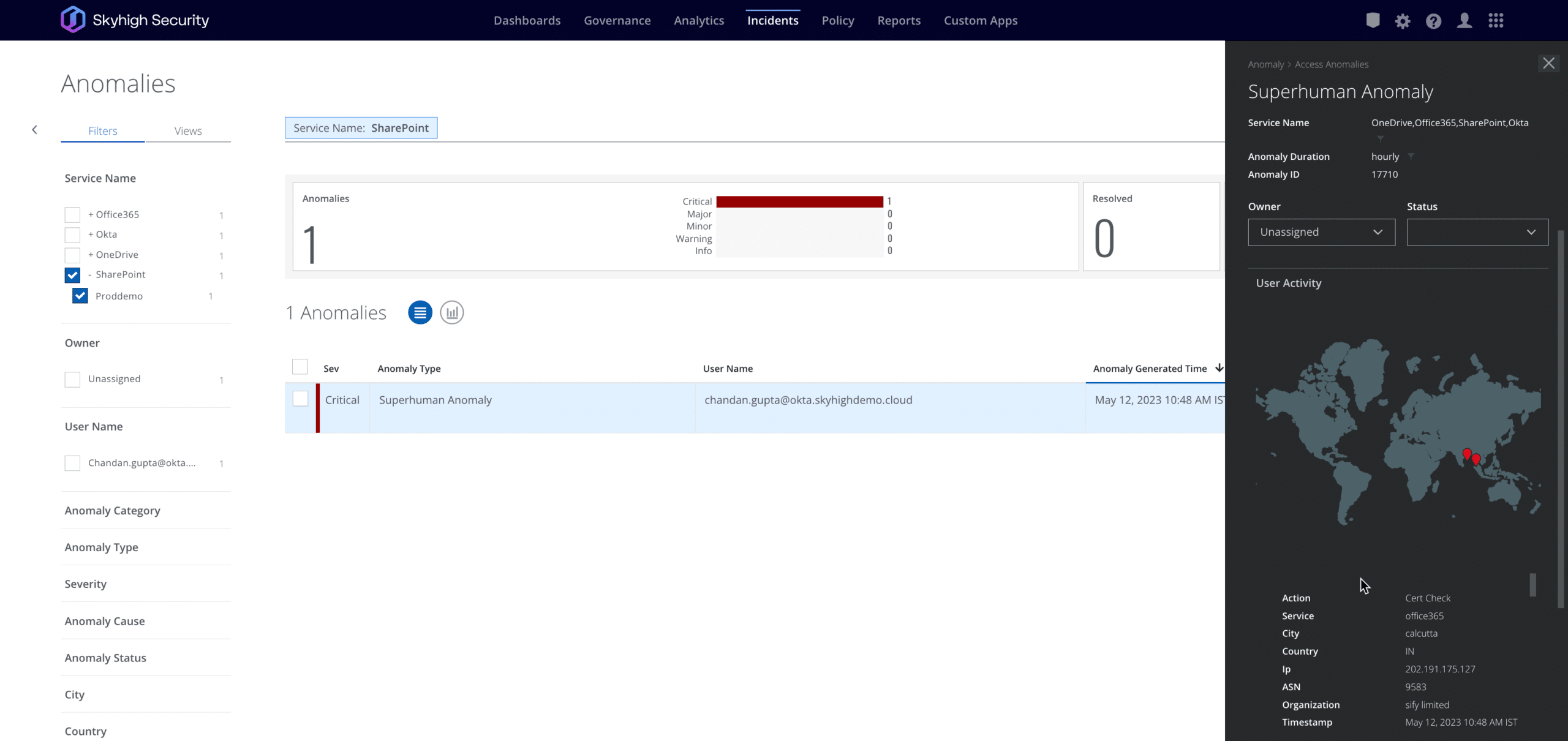

عندما يصل الموظفون أو مستخدمو الجهات الخارجية إلى تطبيقات الشركة عبر الأجهزة غير المدارة، تريد فرق الأمان التأكد من أن لديهم رؤية للنشاط الذي تم تنفيذه وسجل أنه تم تطبيق عناصر تحكم المؤسسات على هذا الوصول. على سبيل المثال ، لا ينبغي إعاقة اكتشاف الاستخدام الشاذ لمجرد أن موظفة لم يكن لديها حق الوصول إلى الكمبيوتر المحمول الخاص بها قررت استخدام جهاز iPad الشخصي الخاص بها لتحديث عرض تقديمي على SharePoint. العملاء الذين يستخدمون Skyhigh Security يتمتع حل SSE برؤية شاملة لجميع الأنشطة القادمة من الأجهزة غير المدارة إلى تطبيقات الشركات بفضل تكامل واجهة برمجة التطبيقات ، وهو أمر محايد للجهاز. لذلك ، يمكن للعملاء تطبيق ضوابط شاملة تشمل data loss prevention (DLP) ، والتحليل الجنائي (من خلال الرؤية في الأنشطة) ، واكتشاف التهديدات ، وتحديد التكوينات الخاطئة ، والتحكم في التطبيقات المتصلة بالجهات الخارجية. من خلال تقديم قائمة تكامل API الأكثر توسعا في سوق SSE ، Skyhigh Security تمكن عملائها من تطبيق ضوابط الأمان هذه على مجموعة واسعة من تطبيقات البرامج كخدمة (SaaS) الخاضعة للعقوبات.

- حظر استخراج بيانات الشركة من تطبيقات SaaS الخاضعة للعقوبات إلى الأجهزة غير المدارة:

أكبر مصدر قلق لدى فرق الأمن مع الأجهزة غير المدارة التي تصل إلى التطبيقات السحابية المعتمدة من الشركة هو أنه يمكنهم تنزيل البيانات إلى الجهاز ، وبعد ذلك تفقد الشركة كل السيطرة على ما تفعله بالبيانات. لمنع ذلك ، يريدون تطبيق عناصر تحكم لمنع تنزيل أي ملفات إذا كان الوصول من جهاز غير مدار. لذلك ، يمكن للمستخدم عرض ملف وتحريره ولكن لا يمكنه تنزيله. ولكن ، لا يحدث استخراج البيانات دائما مع التنزيل. يمكن للمستخدم استخراج البيانات من خلال وسائل أخرى ، مثل النسخ واللصق أو الطباعة. لذلك ، يجب التحكم في هذه الإجراءات أيضا. Skyhigh Security العملاء لديهم حل فريد لمعالجة هذه المشكلة. باستخدام مزيج من Cloud Access Security Broker (CASB) و Remote Browser Isolation (RBI) التكنولوجيات ، Skyhigh Security قادر على إعادة توجيه حركة المرور من جهاز غير مدار إلى جلسة RBI وفرض عناصر تحكم دقيقة لحظر إجراءات مثل التحميل والتنزيل والنسخ والطباعة التي يمكنها استخراج البيانات الحساسة.

- منع استخراج البيانات الحساسة من التطبيقات الخاصة:

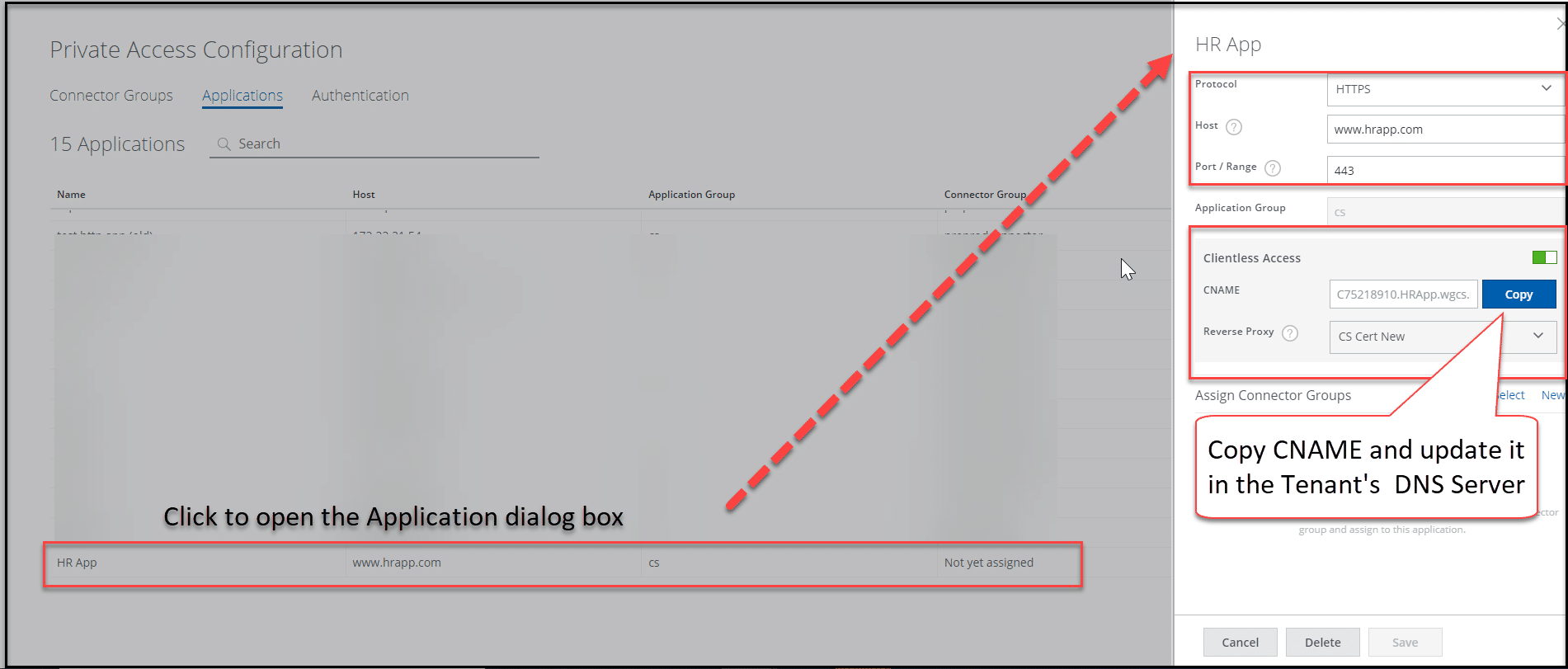

أصبحت التطبيقات المحلية أو الخاصة بشكل متزايد محور ضوابط أمان المؤسسة حيث تتطلع المؤسسات إلى فرض ضوابط الوصول إلى الثقة المعدومة للسماح فقط للمستخدمين الذين يحتاجون إلى الوصول إلى هذه التطبيقات. في كثير من الحالات ، تطلب الشركات من مستخدمي الجهات الخارجية الوصول إلى هذه التطبيقات أيضا ، لأنها تشمل المشتريات أو كشوف المرتبات أو التطبيقات القائمة على التطوير. وهذا يتطلب منهم السماح بالوصول عبر الأجهزة غير المدارة ، وبالتالي تطبيق الحماية اللازمة أيضا. Skyhigh Security استخدام العملاء سكاي هاي Private Access لتطبيق عناصر تحكم آمنة بما في ذلك عناصر التحكم في الوصول و DLP. بالنسبة للأجهزة غير المدارة، يمكن للعملاء استخدام خيار الوصول بدون عميل الذي يمكن المستخدمين النهائيين من المصادقة وإنشاء اتصال آمن بالتطبيقات الخاصة باستخدام مستعرض ويب فقط. تتمتع فرق الأمان أيضا بخيار إعادة توجيه حركة المرور من الأجهزة غير المدارة من خلال جلسة RBI تماما كما هو الحال مع تطبيقات SaaS. مع العملاء Private Access الخيار ، يتم التخلص من عملية تثبيت وإدارة برامج إضافية ، وتبسيط الوصول إلى الموارد الهامة. يساعد هذا بشكل كبير في توفير الوصول والتحكم في التطبيقات الخاصة للمستخدمين على الأجهزة غير المدارة.

- منع تحميل البرامج الضارة إلى تطبيقات SaaS للشركات:

لا تحتوي الأجهزة غير المدارة عادة على عناصر التحكم الأمنية اللازمة وتجعل المستخدمين يقومون بتنزيل البيانات من أي عدد من الوسائط الاجتماعية والتطبيقات غير المنظمة. عند استخدام هذه الأجهزة لتحميل الملفات إلى تطبيقات SaaS المعتمدة من الشركة ، يمكن أن تنتشر الإصابة بالبرامج الضارة إلى مثيل السحابة ومن المحتمل أن تنتشر إلى الأجهزة التي تمت مزامنتها. من خلال دفع حركة المرور من الأجهزة غير المدارة إلى جلسة RBI ، Skyhigh Security يمكن للعملاء إجراء فحوصات شاملة للبرامج الضارة على هذه البيانات لتصفية أي ملف يحتمل أن يكون ضارا.

حاجة العمل للسماح بالوصول من الأجهزة غير المدارة واضحة ، ولكن التهديد الأمني من الأجهزة غير المدارة حقيقي. تظهر الأبحاث الحديثة أن غالبية الموظفين ينخرطون في سلوك محفوف بالمخاطر على الأجهزة المحمولة الشخصية - 71٪ يخزنون كلمات مرور العمل الحساسة على هواتفهم و 66٪ يستخدمون تطبيقات المراسلة الشخصية لأغراض العمل. لذلك ، يتعين على الشركات التأمين ضد ناقل التهديد هذا من خلال تطبيق الضوابط اللازمة. للقيام بذلك ، يعتمدون على حلول SSE الرائدة مثل Skyhigh Security حتى يتمكنوا من السماح للموظفين والشركاء بالوصول إلى التطبيقات السحابية للشركة دون المساس بمتطلبات الأمان والامتثال.

لمعرفة المزيد حول ماذا Skyhigh Security يمكن للمنتجات أن تفعل لك ، اطلب عرضا توضيحيا اليوم.

العودة إلى المدوناتمضامين ذات صلة

المدونات الرائجة

هل يمثل نموذج إدارة الخدمات الرقمية (DSPM) عودة لظاهرة "تكنولوجيا المعلومات غير الرسمية"؟

توني فروم 19 مارس 2026

السمات التي يجب على كل مسؤول أمن المعلومات تتبعها اليوم

سارانغ وارودكار 18 فبراير 2026

من متطلبات DPDPA إلى رؤية البيانات: ضرورة DSPM

نيهاريكا راي وسارانغ وارودكار 12 فبراير 2026

Skyhigh Security 2025: تحكم أكثر دقة، رؤية أوضح، وإجراءات أسرع عبر البيانات والويب والسحابة

Thyaga Vasudevan 21 يناير 2026

المخاطر الخفية لـ GenAI التي قد تكلف شركتك الملايين (وكيفية إصلاحها اليوم)

جيسي غريندلاند 18 ديسمبر 2025