Recursos

Armonizar la seguridad del DNS y las pasarelas web seguras

Por Tony Frum - Especialista en productos, Skyhigh Security

20 de julio de 2022 7 Minuto de lectura

En la realidad actual de uso intensivo de la nube tanto para fines personales como empresariales, la seguridad de la web se ha convertido en una preocupación primordial y a la vez extremadamente complicada. Las diversas arquitecturas de red, los usuarios remotos, una plétora de plataformas cliente, el sistema "traiga su propio dispositivo" (BYOD), la desaparición del perímetro de red tradicional y otras innumerables consideraciones técnicas suponen un reto para los profesionales de la seguridad que intentan proteger el tráfico web de su organización.

La seguridad DNS ha surgido como una alternativa a una solución completa de secure web gateway (SWG) que promete simplicidad y rapidez de despliegue. Esencialmente, la seguridad DNS se conecta a la resolución de nombres de dominio para impedir el acceso a dominios de riesgo. Esto permite a las organizaciones racionalizar la seguridad web tratando los dominios como "vecindarios". Impide el acceso a los dominios más arriesgados y dirige a los usuarios hacia zonas más seguras. Aunque este enfoque simplifica enormemente el problema de la seguridad web, tiene algunas limitaciones. Echemos un vistazo de cerca a lo que hace que la seguridad DNS sea tan atractiva y analicemos si es realmente la bala de plata que muchas organizaciones están buscando.

¿Es suficiente la seguridad del DNS?

Las ventajas de la seguridad DNS son evidentes. Su característica más atractiva es que no hay necesidad de rediseñar la red. La participación del equipo de red suele ser mínima. La seguridad DNS también permite a las organizaciones ampliar la protección a la red sin esfuerzo para proteger a un número cada vez mayor de usuarios externos. Como ventaja añadida, la seguridad DNS va más allá de las capacidades de SWG al proporcionar cobertura para todos los puertos y protocolos. La aplicación de políticas es sencilla. Puede bloquear dominios de alto riesgo y categorías web potencialmente maliciosas. Teniendo en cuenta todas estas ventajas, la seguridad DNS parece una elección lógica.

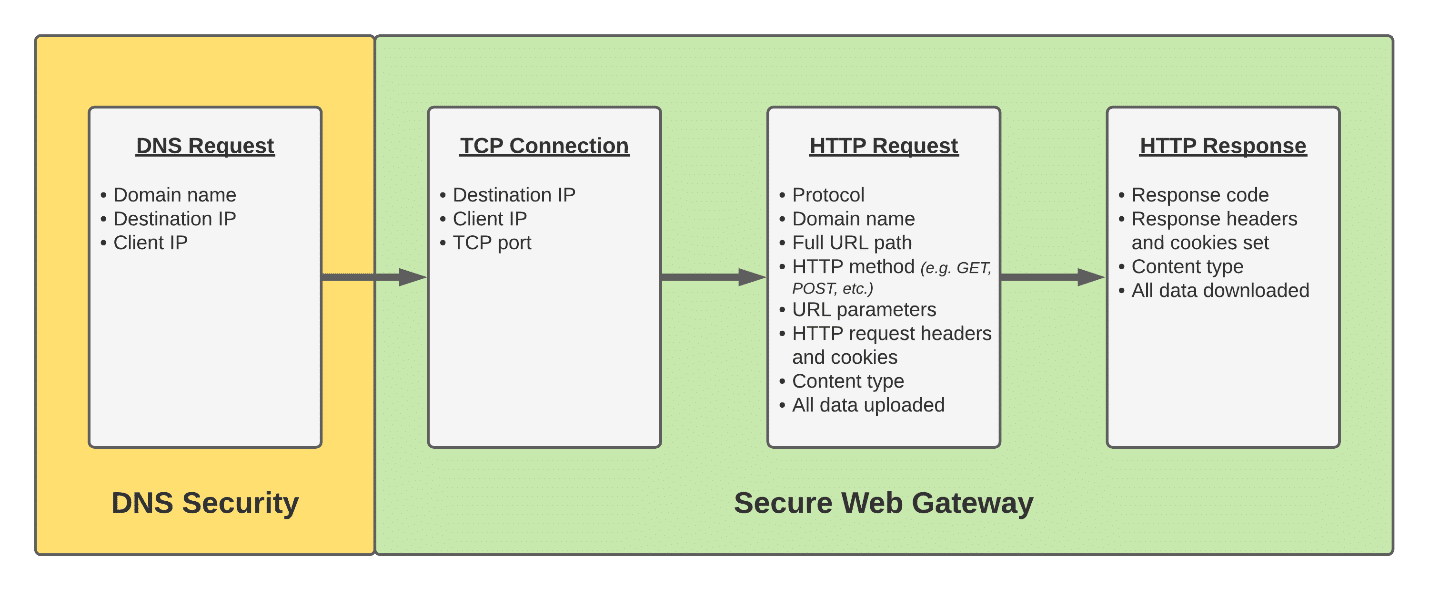

Pero todas estas bondades tienen un coste. En una palabra, la visibilidad. Cuando relega su seguridad web a mirar las solicitudes DNS, pierde un contexto y una agudeza importantes. Una solución de seguridad DNS sabe que un dominio ha sido resuelto por un cliente. Pero se desconoce la información relevante sobre el tráfico enviado al dominio tras la resolución DNS. Su solución de seguridad DNS no puede responder a estas preguntas: "¿Cuánto tráfico se envió a este dominio o se recibió de él? ¿Qué protocolos se utilizaron y en qué puertos? ¿Qué archivos se transmitieron y eran maliciosos? ¿Se subió algún dato sensible a cuentas personales en la nube?". Estas preguntas sin respuesta ponen de manifiesto la falta de visibilidad y contexto y exponen flagrantes lagunas de seguridad en la seguridad del DNS.

Consideremos el peor de los casos. ¿Qué pasaría si su organización fuera blanco de amenazas basadas en la Web? ¿Cómo de difícil sería para un atacante burlar por completo su seguridad DNS? Una opción sería introducir contenido malicioso en un dominio "bueno conocido". Esto podría ser tan trivial como un enlace compartido a un archivo en una cuenta personal de Dropbox o OneDrive. Un atacante también podría simplemente evitar por completo el uso de nombres de dominio. Utilizar una URL con una dirección IP en un correo electrónico de phishing tiene probablemente las mismas probabilidades de engañar a un usuario crédulo que un enlace que utilice un nombre de host. Incluso si el atacante necesitara utilizar IPs de forma dinámica, existen otras formas de hacer llegar una IP a una máquina víctima, como publicarla en una cuenta de redes sociales, dejarla caer en un cubo de Amazon S3 o innumerables opciones más. Simplemente no puede asumir que las consultas DNS formarán parte de todos los ataques a su entorno.

Además de la visibilidad, también se sacrifica el control en nombre de la simplicidad y la rapidez de despliegue. Cuando su punto de control se limita a una solicitud DNS, sus opciones de respuesta también son limitadas. A menudo, sólo le queda la opción de permitir o bloquear, y esta decisión debe tomarse sin más contexto que un nombre de dominio. El resultado es una política demasiado indulgente y arriesgada o una alternativa más severa que hará que los usuarios perciban al equipo de seguridad de forma negativa. No existe la opción de aplicar una política más práctica como, por ejemplo, "Facebook está permitido, pero no se puede chatear" o "Las cuentas personales de Dropbox están permitidas, pero las cargas de datos confidenciales se analizan".

Por qué SWG es una alternativa mejor y más completa

Teniendo esto en cuenta, es evidente que el SWG aporta múltiples ventajas. Se trata de una tecnología muy madura creada específicamente para descifrar y escudriñar el único protocolo que probablemente representa más del 90% del tráfico generado por sus puntos finales: HTTP/S. SWG ofrece una visibilidad y un contexto que no están disponibles con la seguridad DNS. Los nombres de dominio se muestran como URL completas. Puede escudriñar el contenido de cada solicitud, incluido tanto el tráfico enviado como el recibido por los puntos finales.

Esta mayor visibilidad se traduce directamente en una mejora de la seguridad. Las soluciones de SWG no sólo garantizan que los usuarios visitan dominios apropiados y de confianza, sino que también realizan análisis de malware en todo el contenido descargado, incluido un enlace a un archivo desde una cuenta personal de Dropbox. Cuando se carga el contenido, se puede analizar en busca de datos confidenciales para garantizar que no se infringe ninguna normativa ni se pierde propiedad intelectual.

Una adición más reciente al conjunto de herramientas del SWG incluye la capacidad de aplicar restricciones a los inquilinos. Las restricciones de inquilino son una forma fundamental de garantizar la protección de los datos, ya que sólo permiten a los usuarios acceder a los servicios sancionados con un inquilino sancionado (o una instancia) dentro de esos servicios. Junto con los controles de cloud access security broker (CASB), la aplicación de las restricciones de inquilino permite que los datos migren de forma segura "fuera de la puerta" a través de la solución de seguridad web sin dejar de estar bajo el control de la organización. Dado que los controles CASB basados en API sólo pueden aplicarse a los inquilinos propiedad de la organización, es fundamental prohibir a los usuarios el uso de inquilinos "en la sombra".

La inspección profunda de todo el tráfico web también permite a las organizaciones aplicar respuestas más tácticas a determinados comportamientos de los usuarios. Esto no es posible con la seguridad DNS. Por ejemplo, con SWG, los controles de actividad son una capacidad común que permite a los equipos de seguridad permitir dominios relacionados con algunas aplicaciones en la nube pero impedir ciertas actividades dentro de esas aplicaciones. Los usuarios quieren acceder a sus cuentas personales de Dropbox o Evernote, pero a los equipos de seguridad les preocupa la seguridad de los datos. Utilizando los controles de actividad, puede permitir estas aplicaciones pero impedir las cargas.

Otro ejemplo es el entrenamiento de usuarios. Supongamos que un dominio permitido se ha visto comprometido. En lugar de reaccionar bloqueando el dominio, la organización puede decidir notificarlo a los usuarios y exigirles que cambien sus credenciales inmediatamente.

Otro avance bastante reciente permite ver contenidos con un riesgo desconocido o sólo ligeramente sospechoso a través de un navegador aislado. Remote browser isolation (RBI) permite a los usuarios acceder a contenidos cuya seguridad se desconoce sin dejar de aislar los puntos finales del riesgo. El contenido solicitado se carga en un navegador temporal que está aislado en el centro de datos del proveedor de seguridad web. Se permite al usuario ver e interactuar con ese navegador remoto sin cargar ningún contenido del sitio localmente. Esto permite el acceso al contenido a la vez que evita cualquier riesgo de malware en el punto final.

¿Es fácil implantar SWG?

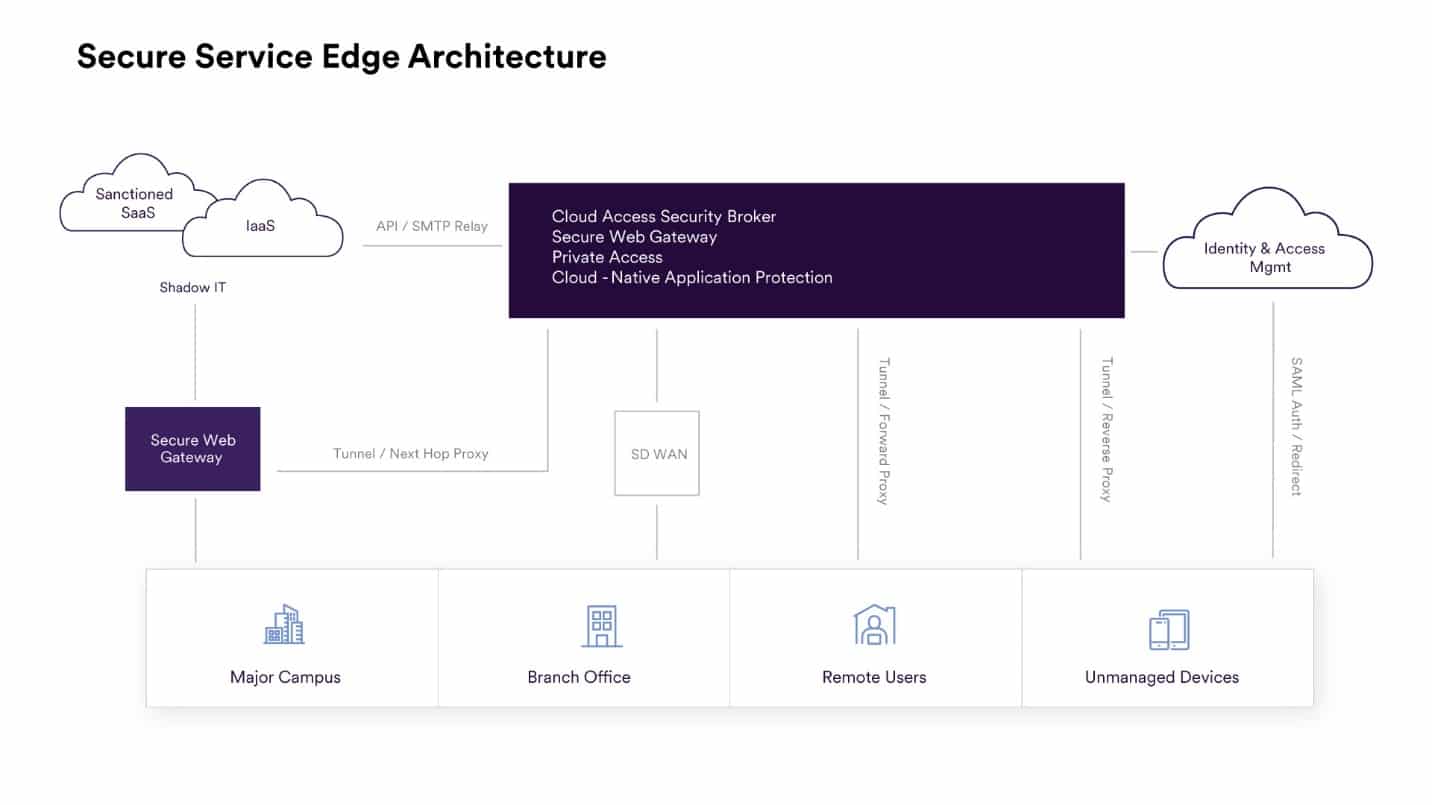

El objetivo final es el uso de un despliegue nativo en la nube en lugar de soluciones in situ. Pero, como se ha mencionado anteriormente, en muchos casos el camino hasta allí puede hacerse accidentado por el enfoque de arrancar y reemplazar, o puede hacerse suave mediante la eliminación gradual de los equipos locales con una solución sinérgica optimizada para permitir la transformación al tiempo que se minimizan las interrupciones.

Aunque las organizaciones tienen mucho más que considerar a la hora de implantar soluciones SWG que la seguridad DNS, el sector ha recorrido un largo camino hacia la simplificación del enfoque de esta tecnología. Los días de apilar y apilar servidores en centros de datos de todo el mundo se han acabado, ya que muchos proveedores de SWG hacen el trabajo por usted. Las soluciones de SWG se suministran utilizando infraestructuras nativas de la nube que ofrecen una huella global, con un rendimiento y una fiabilidad que rivalizan con lo que probablemente lograrían incluso las organizaciones más grandes. Los equipos de red y de seguridad ya no tienen que encontrar la manera de transportar el tráfico de los sitios más pequeños a una ubicación central para su filtrado, ya que las capacidades VPN de sitio a sitio permiten el uso directo de la infraestructura del proveedor de SWG. Del mismo modo, los usuarios remotos, no tienen que depender de la VPN para su protección: los agentes inteligentes garantizan que su tráfico esté protegido utilizando activos locales o en la nube cuando sea apropiado.

La tecnología SWG también ha simplificado drásticamente la política de seguridad web. Atrás quedaron los días en que había que definir listas de URL o rangos de IP que debían permitirse o bloquearse. La política web se aplica a nivel de aplicación en la nube en lugar de a nivel de dominio y a nivel de actividad en lugar de a nivel de URL. Las políticas listas para usar permiten a los equipos de seguridad conseguir todos los resultados deseados en cuestión de minutos, sin tener que conformarse con un control rudimentario ni recurrir a complicadas configuraciones.

Lo mejor de ambos mundos

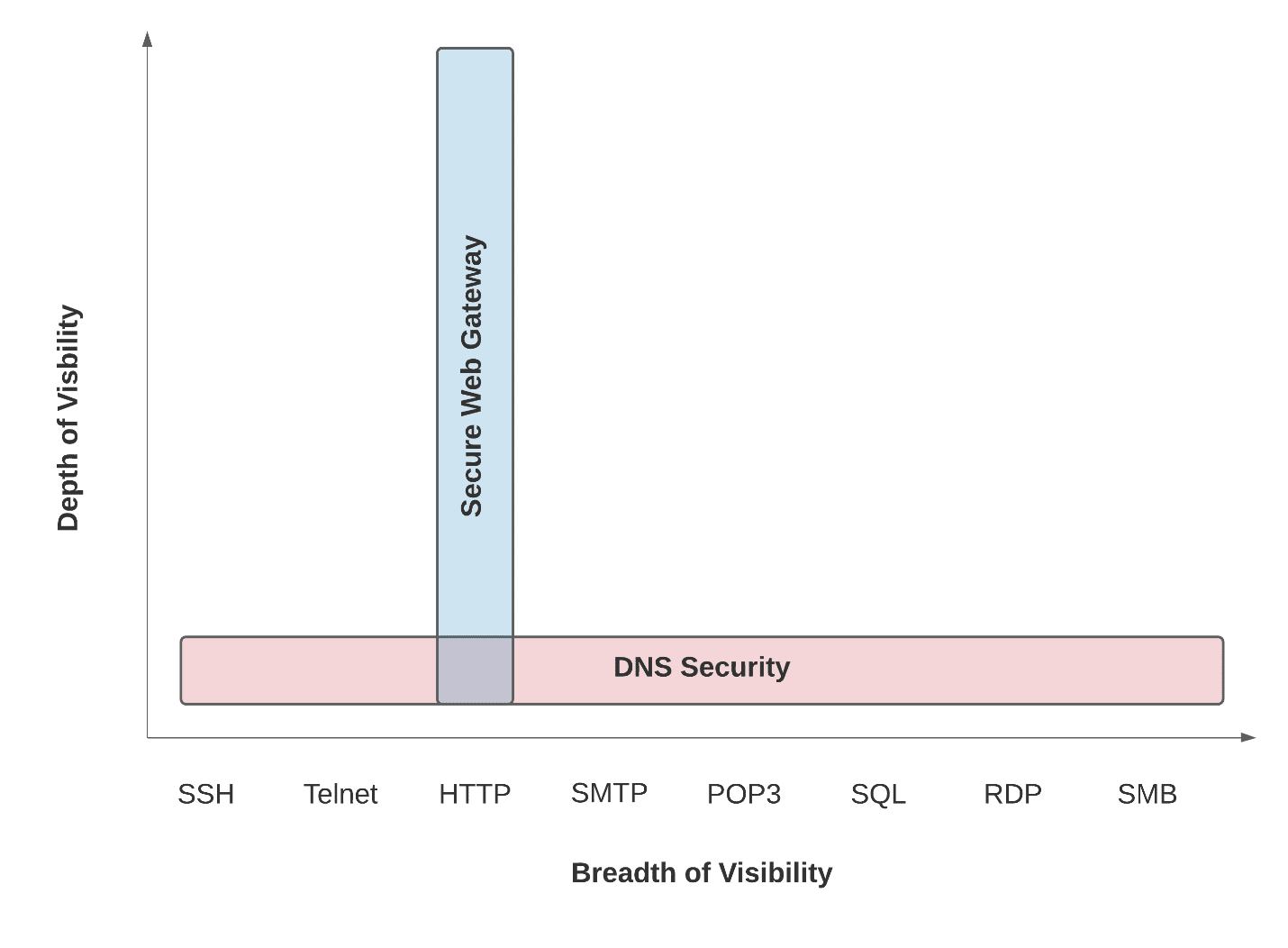

A pesar de la percepción común, las tecnologías de seguridad SWG y DNS no son tecnologías competidoras, sino soluciones complementarias. Si observa las dos ofertas desde el punto de vista de la visibilidad, comprobará que el solapamiento es bastante mínimo.

La seguridad DNS puede describirse como una milla de ancho y una pulgada de profundidad. La amplitud de la visibilidad es clara, ya que se cubren todos los puertos y protocolos, pero hay poca profundidad, ya que la seguridad DNS trabaja únicamente con un nombre de dominio.

SWG, por otro lado, tiene una milla de profundidad y una pulgada de ancho. Generalmente, se admite un pequeño conjunto de protocolos críticos, pero la inspección llega hasta los niveles más profundos del tráfico web.

Un CISO de una organización de tamaño medio que acaba de empezar a abordar el problema de la seguridad podría empezar con la seguridad del DNS como una "victoria rápida" y luego avanzar hacia una solución SWG para lograr una seguridad web realmente completa.

Cerrar las brechas de seguridad en la web con SWG

La seguridad DNS por sí sola no constituye una verdadera seguridad web. Simplemente hay demasiadas lagunas en la visibilidad, lo que hace que la seguridad y los informes sean insuficientes. No hay escaneado de malware del contenido descargado ni seguridad de datos para el contenido cargado. Existe un contexto mínimo para responder a preguntas sobre lo que realmente ocurrió entre este dominio y sus puntos finales.

La tecnología SWG, por su parte, ha avanzado a lo largo de las décadas para alcanzar los objetivos de seguridad de las organizaciones más grandes del mundo, a pesar de la complejidad de un mundo en el que prima la nube. SWG proporciona una inspección profunda de todo el tráfico web, junto con potentes tecnologías antimalware y de seguridad de datos para garantizar que la información y los activos de los puntos finales estén protegidos frente a una gran variedad de amenazas. Los informes y la visibilidad ofrecen un rico detalle y contexto de todas las interacciones con las aplicaciones basadas en la nube. Y, lo mejor de todo, la seguridad DNS y SWG se emparejan para ofrecer el mejor enfoque de ambos mundos para proteger a cualquier organización de las amenazas actuales.

Obtenga más información sobre Skyhigh Security Secure Web Gateway haciendo clic aquí.

Regístrese para una demostración en directo aquí.

Volver a BlogsContenido relacionado

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Blogs de moda

Skyhigh Security Renews IRAP Assessment at PROTECTED Level for 2026

Sarang Warudkar and Stuart Bayliss May 21, 2026

The Browser Security Gap Enterprises Can No Longer Ignore

Sarang Warudkar May 19, 2026

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Ste Nadin April 23, 2026