Recursos

2024 Ataques de ransomware contra la sanidad: Una llamada de atención para la seguridad de los datos sanitarios

Por Hari Prasad Mariswamy - Director de Gestión de Productos, Skyhigh Security

18 de marzo de 2024 4 Minuto de lectura

El reciente ataque de ransomware a Change Healthcare sirve como duro recordatorio de las vulnerabilidades presentes en la industria sanitaria. Los datos sensibles de los pacientes son un objetivo prioritario para los ciberdelincuentes, y las organizaciones sanitarias deben dar prioridad a unas medidas sólidas de seguridad de los datos.

Este ataque, perpetrado por un grupo de ransomware, interrumpió la infraestructura de procesamiento de reclamaciones de Change Healthcare y potencialmente comprometió la información de los pacientes. Aunque aún no se ha determinado el alcance total de la brecha, el impacto potencial sobre la privacidad de los pacientes y el acceso a los servicios sanitarios es profundamente preocupante.

¿Cómo podría haber ayudado la solución Security Service Edge de Skyhigh con DSPM?

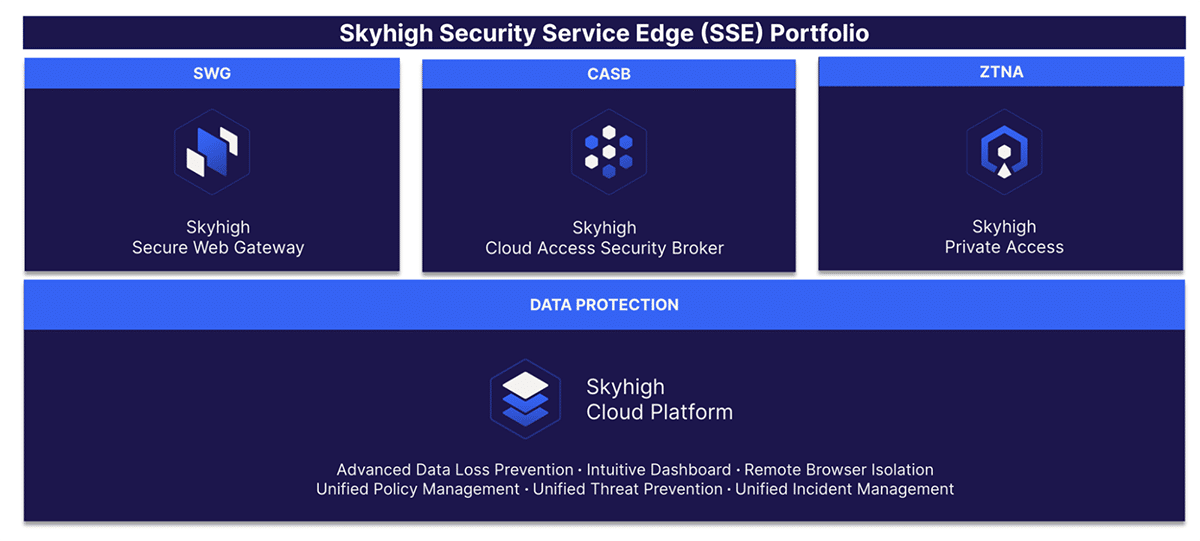

Como proveedor líder de soluciones Security Service Edge (SSE), incluyendo capacidades en la Gestión de la Postura de Seguridad de los Datos (DSPM), Skyhigh Security entiende los retos únicos a los que se enfrentan las organizaciones sanitarias a la hora de proteger sus datos.

Nuestra plataforma integral (como se muestra en el diagrama anterior), que combina Cloud Access Security Broker (CASB) con capacidades de gestión de la postura de seguridad en la nube (CSPM), soluciones proxy con aplicación de confianza cero y una sólida línea de productos de protección de datos, podría haber mitigado significativamente los riesgos asociados a este ataque.

He aquí cómo:

- CASB con CSPM: Skyhigh CASB puede supervisar continuamente la actividad sospechosa en un entorno de nube determinado. Esto incluye la identificación de intentos de acceso no autorizados, esfuerzos de exfiltración de datos y servicios en la nube mal configurados. Con su exhaustiva cobertura de aplicaciones SaaS sancionadas por CASB, se pueden aplicar controles de colaboración eficaces para dificultar enormemente el intercambio de datos confidenciales fuera de una organización.

- Data Loss Prevention avanzado (DLP): Skyhigh DLP proporciona capacidades avanzadas que pueden detectar e impedir el movimiento o el acceso no autorizados de datos confidenciales de pacientes, incluso si los atacantes consiguieran introducirse en el sistema. Funciones como Exact Data Matching (EDM ) y Indexed Data Matching (IDM ), altamente escalables y eficientes, podrían haber identificado intentos de robo de formatos de datos específicos como números de la seguridad social o historiales médicos en repositorios de datos estructurados y no estructurados. Su herramienta inteligente de huellas dactilares admite el hash de miles de millones de historiales sensibles de pacientes en cuestión de pocas horas, proporcionando así la protección más sólida para estos datos sensibles.

- Flujos de trabajo de seguridad de datos basados en IA-ML: Con la aparición de las tecnologías de IA, los riesgos asociados a la seguridad de los datos se han duplicado de forma significativa. Skyhigh SecurityLa solución SSE de Skyhigh para la IA no sólo puede proporcionar una visibilidad completa del uso de las aplicaciones de IA, sino también aplicar controles sobre su uso y proteger los datos confidenciales para que no se filtren a través de aplicaciones de IA arriesgadas.

Además, Skyhigh DLP adopta la tecnología en muchos de sus flujos de trabajo para poder prepararse para el futuro data loss prevention y capacitar a los clientes proporcionándoles medios para utilizar clasificadores automáticos basados en ML para simplificar las reglas de las políticas y también utilizar la IA para reducir los falsos positivos en DLP. - Cifrado de datos: Skyhigh DLP se integra con varios proveedores de DRM como Seclore e Ionic para asegurar los datos sensibles cifrándolos. Esto puede garantizar que los datos sensibles de los pacientes se cifren tanto en reposo como en tránsito, inutilizándolos incluso si son robados por atacantes.

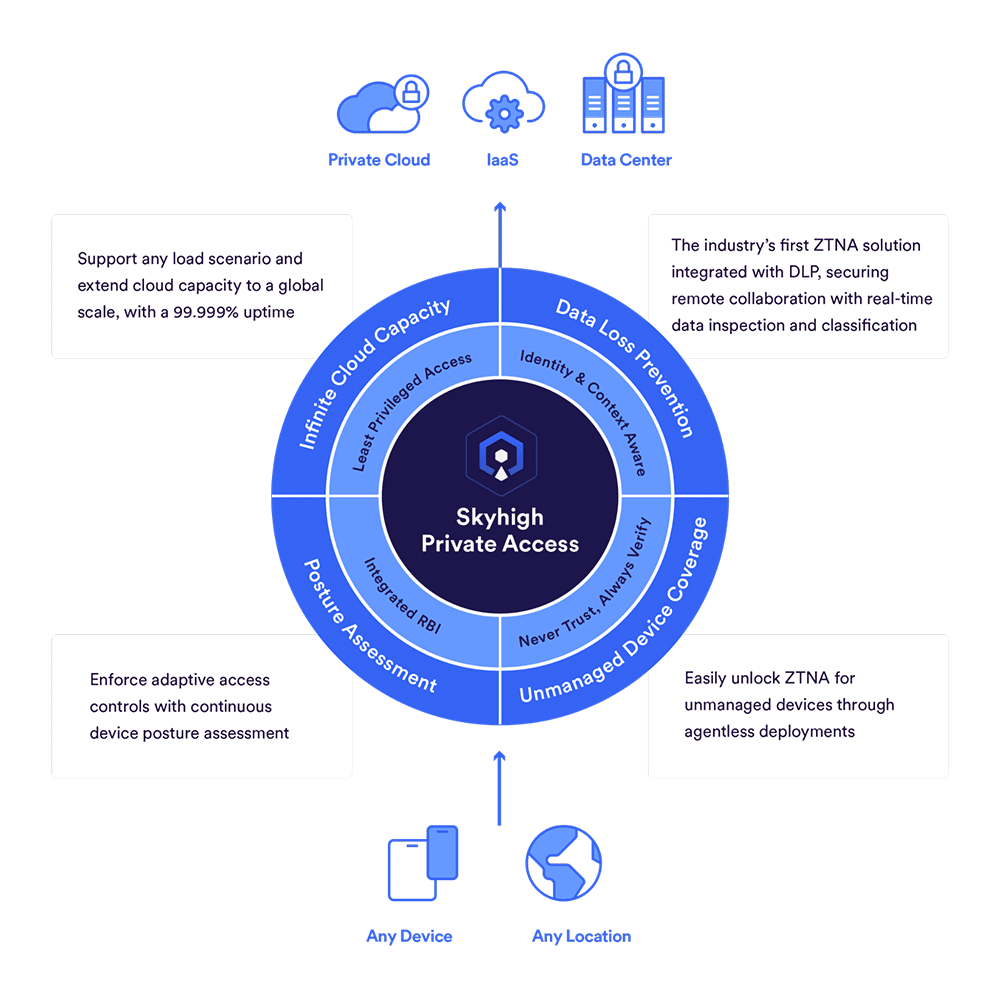

- Zero Trust Network Access (ZTNA): Con la solución ZTNA de Skyhigh Security, una empresa puede garantizar que cada usuario, dispositivo y conexión se verifica continuamente antes de conceder el acceso a los recursos sensibles. La confianza nunca se concede por defecto, lo que garantiza la seguridad e integridad de los datos en todo momento sin comprometer la disponibilidad para sus usuarios.

Más allá de este ataque: Construir un ecosistema sanitario seguro

El ataque a Change Healthcare subraya la necesidad de un enfoque integral de la seguridad de los datos en la sanidad. La implantación de una solución de SSE robusta como la nuestra puede reforzar significativamente la postura global de seguridad:

- Visibilidad y control centralizados: Obtenga una visibilidad completa de la actividad en la nube, el acceso de los usuarios y el movimiento de datos en todo su ecosistema sanitario.

- Detección y respuesta automatizadas a las amenazas: Identifique y mitigue las amenazas en tiempo real, minimizando el daño potencial de las brechas.

- Cumplimiento de la normativa: Mantenga el cumplimiento de las normativas sobre privacidad de datos, como la HIPAA, garantizando fuertes medidas de seguridad de los datos.

Tomar medidas para reforzar la seguridad de los datos sanitarios

Tras este ataque, las organizaciones sanitarias deben dar prioridad a la seguridad de los datos para proteger la información de los pacientes y garantizar la prestación ininterrumpida de servicios. He aquí algunas medidas prácticas:

- Realice evaluaciones periódicas de los riesgos: Identifique las vulnerabilidades de su infraestructura informática y de sus prácticas de seguridad de datos.

- Implemente una solución SSE integral: Implemente una solución SSE robusta que combine CASB, CSPM, ZTNA y capacidades de protección de datos.

- Eduque y forme al personal: Forme a los empleados sobre las mejores prácticas de seguridad de datos y sobre cómo identificar e informar de los intentos de phishing.

Adoptando un enfoque proactivo y aprovechando soluciones de seguridad avanzadas como Skyhigh Security's SSE, las organizaciones sanitarias pueden construir un entorno más seguro para sus pacientes y sus datos. No permita que su organización se convierta en la próxima Change Healthcare: tome medidas para lograr una seguridad integral de los datos hoy mismo.

Para saber más, vea nuestra demostración interactiva en Skyhigh SSE.

Referencias para saber más sobre los recientes atentados:

Yahoo Finanzas: El Departamento de Salud de EE.UU. interviene para ayudar a mitigar los riesgos de ciberseguridad

CBS News: Change Healthcare pierde hasta 100 millones de dólares al día por un ciberataque

Volver a BlogsContenido relacionado

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Blogs de moda

Skyhigh Security Renews IRAP Assessment at PROTECTED Level for 2026

Sarang Warudkar and Stuart Bayliss May 21, 2026

The Browser Security Gap Enterprises Can No Longer Ignore

Sarang Warudkar May 19, 2026

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026