Ressources

Attrapez les attaques les plus sophistiquées sans ralentir vos utilisateurs

Par Michael Schneider - Directeur principal, Gestion des produits, Skyhigh Security

4 mai 2022 3 Lecture minute

La plupart des entreprises ne peuvent survivre sans être connectées à l'internet ou à l'informatique en nuage. Les sites web et les services en nuage permettent aux employés de communiquer, de collaborer, de faire des recherches, d'organiser, d'archiver, de créer et d'être productifs.

Pourtant, la connexion numérique constitue également une menace. Les attaques externes contre les comptes cloud ont augmenté de 630 % en 2019, ce qui est stupéfiant. Les ransomwares et le phishing restent des maux de tête majeurs pour les équipes de sécurité informatique, et comme les utilisateurs et les ressources ont migré en dehors du périmètre de sécurité traditionnel du réseau, il est devenu de plus en plus difficile de protéger les utilisateurs contre le fait de cliquer sur un lien ou d'ouvrir un fichier malveillant.

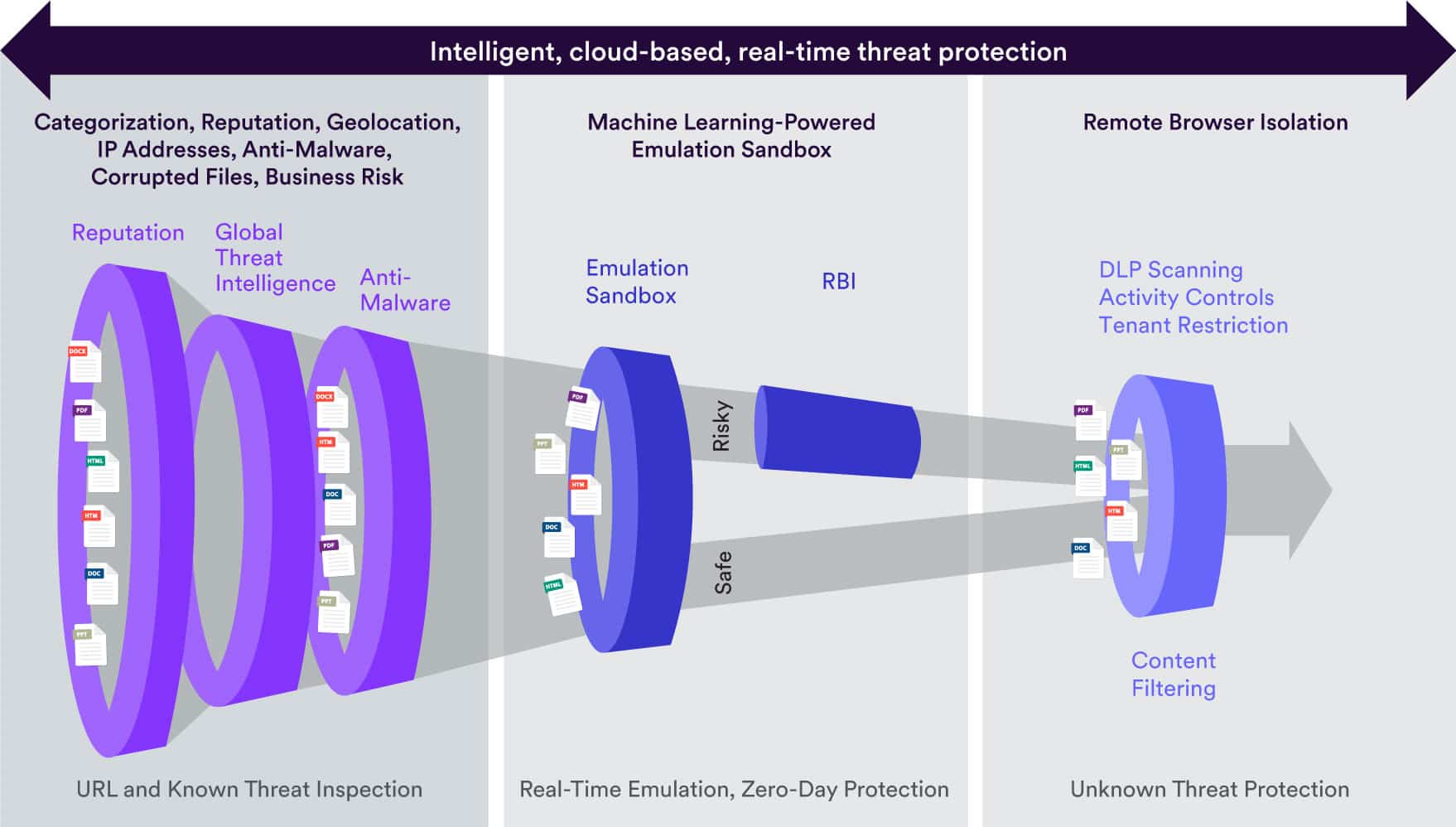

Ce défi a accru la tension entre deux mandats informatiques : permettre un accès illimité aux services nécessaires, tout en empêchant les attaques et en bloquant l'accès aux sites malveillants. L'automatisation est d'une aide précieuse, car les pipelines de sécurité modernes bloquent environ 99,5 % des activités malveillantes et suspectes en filtrant les mauvais fichiers et sites connus, et en utilisant des analyses anti-malware et des analyses comportementales sophistiquées.

La sécurité, c'est beaucoup de travail

Cependant, la moitié restante de 1 % représente toujours un nombre important de sites et de menaces potentielles dont le triage demande du temps à une équipe d'analystes de la sécurité. Les responsables informatiques sont donc confrontés au défi de concevoir des politiques de sécurité équilibrées. De nombreuses entreprises bloquent par défaut le trafic inconnu, mais un blocage excessif des sites web et de leur contenu peut nuire à la productivité des utilisateurs tout en créant une augmentation des demandes d'assistance lorsque les utilisateurs tentent de se rendre sur des sites légitimes qui n'ont pas encore été classifiés. À l'inverse, les politiques web qui autorisent un accès trop libre augmentent considérablement la probabilité d'incidents de sécurité graves, mettant en péril l'activité de l'entreprise.

Avec l'accent mis sur la transformation numérique, accélérée par le changement des habitudes et des lieux de travail pendant la pandémie, les entreprises ont besoin de contrôles de sécurité flexibles et transparents qui permettent aux utilisateurs d'accéder en toute sécurité aux ressources web et cloud critiques sans submerger les équipes de sécurité avec des appels constants au service d'assistance, des changements de politique et un triage manuel. Remote Browser Isolation - Si elle est correctement mise en œuvre, la solution de gestion de la sécurité de l'information peut contribuer à atteindre cet objectif.

Alors que les solutions de sécurité reposant sur la catégorisation des URL, la réputation des domaines, les antivirus et les bacs à sable peuvent arrêter 99,5 % des menaces, remote browser isolation (RBI) peut gérer les événements inconnus restants, au lieu de la stratégie courante qui consiste à tout bloquer ou tout autoriser de manière rigide. RBI permet au contenu web d'être diffusé et visualisé dans un environnement sûr, tandis que l'analyse est effectuée en arrière-plan. Grâce à RBI, toute requête adressée à un site inconnu ou à une URL qui reste suspecte après avoir traversé le pipeline de défense en profondeur de la protection web sera rendue à distance, évitant ainsi tout impact sur le système de l'utilisateur dans le cas où le contenu serait malveillant.

S'appuyer sur la RBI

Remote browser isolation empêche les codes malveillants de s'exécuter sur le système d'un employé simplement parce qu'il a cliqué sur un lien. La technologie empêchera également les pages d'utiliser des cookies non protégés pour tenter d'accéder à des services et sites web protégés. Ces protections sont particulièrement importantes à l'ère des ransomwares, où un clic par inadvertance sur un lien malveillant peut entraîner des dommages considérables aux actifs numériques d'une entreprise.

Compte tenu des avantages de remote browser isolation, certaines entreprises ont déployé la technologie pour rendre chaque site. Bien que cela puisse très efficacement atténuer les risques de sécurité, l'isolement de l'ensemble du trafic web et en nuage exige des ressources informatiques considérables et est prohibitif du point de vue du coût de la licence.

En intégrant la technologie remote browser isolation (RBI) directement dans notre solution Skyhigh Security SWG, Skyhigh Security intègre RBI au pipeline de triage existant. Cela signifie que le reste de la pile de protection contre les menaces - y compris l'intelligence globale des menaces, l'anti-malware, l'analyse de réputation et le sandboxing d'émulation - peut filtrer la majorité des menaces alors que seule une demande sur 200 doit être traitée à l'aide du RBI. Cela réduit considérablement les frais généraux. Skyhigh Security Service Edge (SSE) rend cette approche extrêmement simple : au lieu de positionner remote browser isolation comme un service supplémentaire coûteux et compliqué, il est inclus dans chaque licence SSE.

Protection complète pour les personnes à haut risque

Cependant, il existe des personnes spécifiques au sein d'une entreprise, telles que le PDG ou le département financier, avec lesquelles vous ne pouvez pas prendre de risques. Pour ces utilisateurs privilégiés, une isolation totale des menaces Internet potentielles est également disponible. Cette approche garantit une segmentation virtuelle complète du système de l'utilisateur par rapport à l'internet et le protège contre tout danger potentiel, ce qui lui permet d'utiliser le web et l'informatique en nuage de manière libre et productive.

Skyhigh SecurityL'approche d'EMC réduit considérablement le risque que les utilisateurs soient compromis par des campagnes d'hameçonnage ou infectés par inadvertance par un ransomware - de telles attaques peuvent engendrer des coûts substantiels et avoir un impact sur la capacité d'une organisation à fonctionner. Dans le même temps, les entreprises bénéficient d'un personnel qui peut accéder librement aux ressources web et cloud dont il a besoin pour être productif, tandis que le personnel informatique est libéré du fardeau des politiques web rigides et du traitement constant des tickets du service d'assistance.

Retour à BlogsContenu connexe

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Blogs en vogue

Skyhigh Security Renews IRAP Assessment at PROTECTED Level for 2026

Sarang Warudkar and Stuart Bayliss May 21, 2026

The Browser Security Gap Enterprises Can No Longer Ignore

Sarang Warudkar May 19, 2026

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026