Qu'est-ce que Security Service Edge (SSE) ?

Security Service Edge (SSE), présentée pour la première fois par Gartner au début de l'année 2021, est une solution convergente centrée sur le cloud et proposée par un seul fournisseur, qui accélère la transformation numérique en sécurisant l'accès des entreprises au web, aux services cloud, aux logiciels en tant que service et aux applications privées, et qui est considérée comme un élément essentiel pour mettre en place une sécurité cloud et réseau capable de s'adapter à l'amélioration des performances et à la croissance.

Selon Gartner, l'ESS est principalement fourni en tant que service basé sur le cloud et peut inclure un hybride de composants sur site ou basés sur des agents. Les composants et capacités de l'ESS basés sur l'informatique dématérialisée sont les suivants

Security Service Edge (SSE), présentée pour la première fois par Gartner au début de l'année 2021, est une solution convergente centrée sur le cloud et proposée par un seul fournisseur, qui accélère la transformation numérique en sécurisant l'accès des entreprises au web, aux services cloud, aux logiciels en tant que service et aux applications privées, et qui est considérée comme un élément essentiel pour mettre en place une sécurité cloud et réseau capable de s'adapter à l'amélioration des performances et à la croissance.

Selon Gartner, l'ESS est principalement fourni en tant que service basé sur le cloud et peut inclure un hybride de composants sur site ou basés sur des agents. Les composants et capacités de l'ESS basés sur l'informatique dématérialisée sont les suivants

- Contrôle d'accès

- Protection contre les menaces

- Sécurité des données

- Surveillance de la sécurité

- Contrôle de l'utilisation acceptable grâce à l'intégration basée sur le réseau et l'API

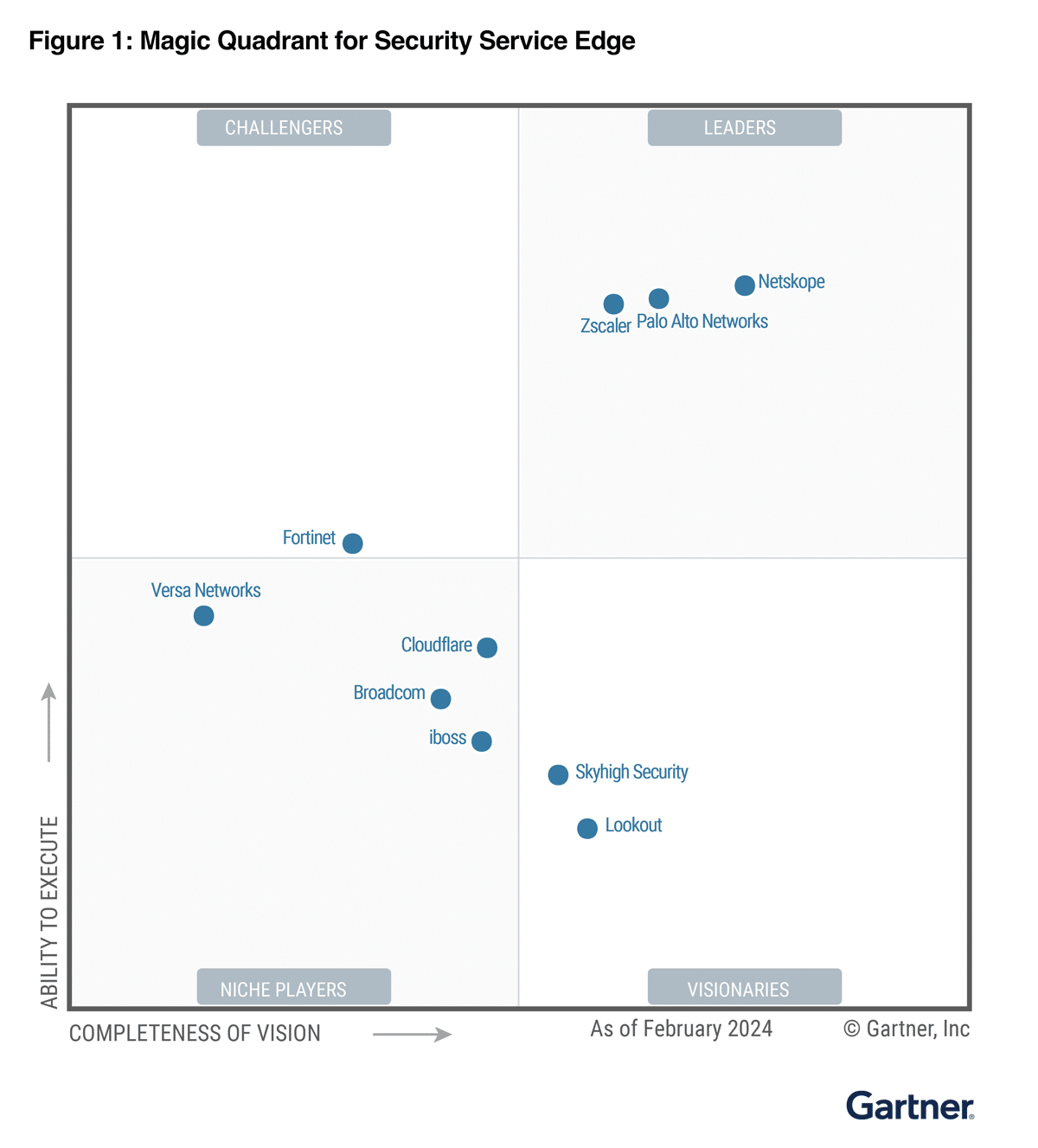

En 2024, le Gartner® Magic Quadrant™ Visionary for Security Service Edge

Lire le rapportQuelle est la différence entre SASE et SSE ?

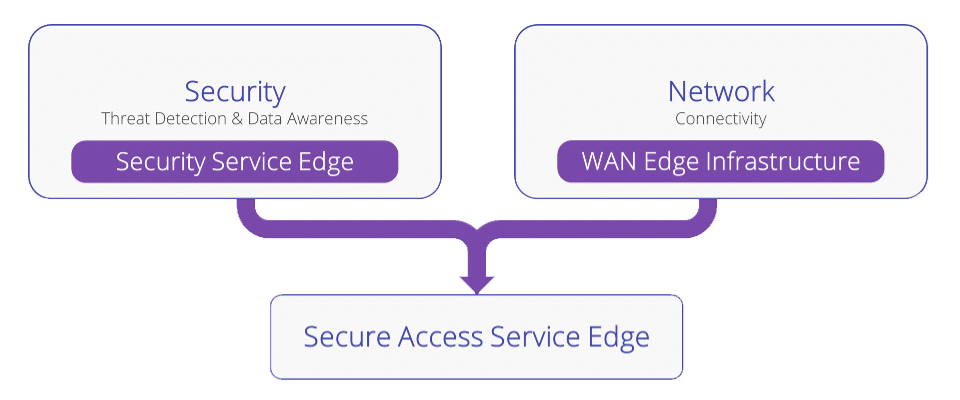

Secure Access Service Edge (SASE), présenté par Gartner en 2019, est la convergence des technologies de réseau et de sécurité en une seule plateforme fournie par le cloud pour permettre une transformation sécurisée et rapide du cloud. Dans cette nouvelle évolution de SASE, Gartner introduit une approche de fournisseur à deux volets réunissant une plateforme d'infrastructure de réseau étendu (WAN) Edge hautement convergente et une plateforme de sécurité hautement convergente - connue sous le nom de Security Service Edge (SSE).

Secure Access Service Edge (SASE), présenté par Gartner en 2019, est la convergence des technologies de réseau et de sécurité en une seule plateforme fournie par le cloud pour permettre une transformation sécurisée et rapide du cloud. Dans cette nouvelle évolution de SASE, Gartner introduit une approche de fournisseur à deux volets réunissant une plateforme d'infrastructure de réseau étendu (WAN) Edge hautement convergente et une plateforme de sécurité hautement convergente - connue sous le nom de Security Service Edge (SSE).

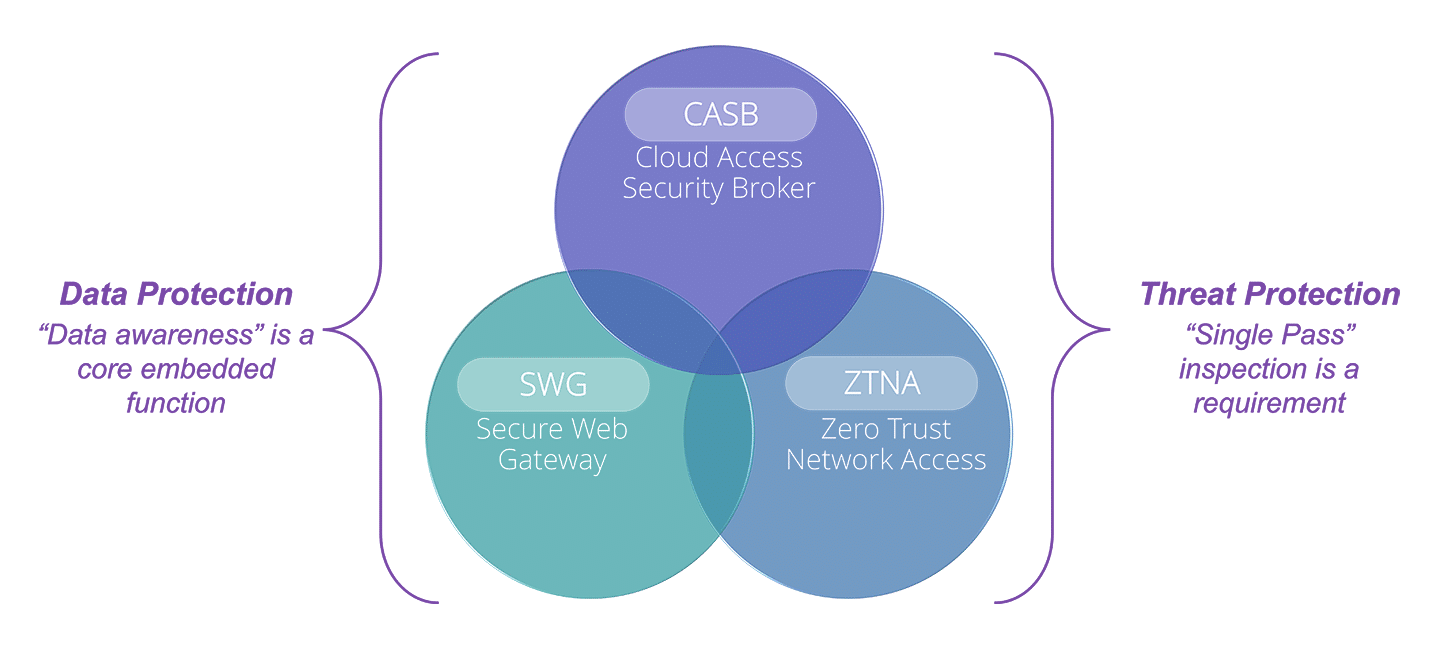

Security Service Edge (SSE), est le composant de sécurité de SASE qui unifie tous les services de sécurité, y compris Secure Web Gateway (SWG), Cloud Access Security Broker (CASB), et Zero Trust Network Access (ZTNA), pour sécuriser l'accès au web, aux services en nuage, et aux applications privées. WAN Edge Infrastructure, la composante réseau du cadre SASE, se concentre sur l'élément de connectivité du réseau en transformant les architectures de réseau pour permettre une connectivité directe vers le nuage plus efficace.

Dans le cadre de SASE, le réseau et la sécurité sont consommés de manière unifiée et fournis en tant que service en nuage. SSE converge avec WAN Edge Infrastructure pour obtenir une plateforme SASE complète. Les services de sécurité SSE comprennent

- Cloud Access Security Broker (CASB)

Le CASB joue le rôle d'intermédiaire entre les utilisateurs et les fournisseurs de services en nuage lorsque les entreprises déplacent leurs actifs sensibles vers le nuage, en aidant à combler les lacunes en matière de visibilité, de sécurité et de conformité des données, en étendant les politiques de sécurité à partir de l'infrastructure existante sur site et en créant de nouvelles politiques pour le contenu spécifique au nuage. Le CASB intégré dans un modèle SSE détecte et contrôle automatiquement les risques liés aux logiciels en tant que service (SaaS) et sert de processus de sécurité basé sur l'API pour analyser les applications SaaS à la recherche de données, de logiciels malveillants et de violations de politiques, tout en exploitant les capacités d'analyse du comportement des utilisateurs et des entités (UEBA) et d'intelligence artificielle (IA) pour la prévention des menaces en temps réel. - Secure Web Gateway (SWG)

Le SWG est une cyberbarrière qui agit comme un point de contrôle empêchant le trafic non autorisé d'entrer dans le réseau d'une entreprise. Un SWG permet aux utilisateurs d'accéder à des sites web approuvés et sécurisés et les protège contre les menaces basées sur le web en connectant l'utilisateur et le site web tout en exécutant des fonctions de protection telles que le filtrage des URL, la visibilité du web, l'inspection des contenus malveillants et les contrôles d'accès au web. - Zero Trust Network Access (ZTNA)

ZTNA applique des politiques granulaires, adaptatives et contextuelles pour fournir un accès sécurisé Zero Trust aux applications privées hébergées dans les nuages et les centres de données d'entreprise à partir de n'importe quel emplacement et appareil distant. ZTNA est un élément clé de SASE, transformant le périmètre de sécurité en une périphérie dynamique, basée sur des politiques et fournie par le cloud, afin de répondre aux exigences d'accès de la transformation numérique. - Data Loss Prevention (DLP)

La DLP permet une classification basée sur des politiques des informations contenues dans un objet, généralement un fichier, lorsqu'il est stocké, en cours d'utilisation ou en mouvement sur un réseau. Les outils de DLP sont utilisés pour appliquer ces politiques en temps réel afin d'étendre la protection nécessaire aux éléments de données sensibles et de limiter l'accès et les flux de ces informations, en particulier en dehors de l'organisation, conformément aux politiques de l'organisation. - Remote Browser Isolation (RBI)

Le RBI est une forme puissante de protection contre les menaces web qui contient l'activité de navigation web à l'intérieur d'un environnement cloud isolé. Le RBI protège les utilisateurs contre les logiciels malveillants ou les codes malveillants qui peuvent être cachés sur un site web et élimine la possibilité pour un code malveillant de toucher l'appareil de l'utilisateur final. - Pare-feu en tant que service (FWaaS)

FWaaS est une solution de pare-feu basée sur le cloud qui sécurise les données et les applications sur Internet. SSE utilise FWaaS pour agréger le trafic provenant de diverses sources, y compris les centres de données sur site, l'infrastructure en nuage, les succursales et les utilisateurs mobiles. FWaaS permet également une application cohérente des politiques de sécurité sur tous les sites et pour tous les utilisateurs, tout en offrant une visibilité et un contrôle complets du réseau.

Comment déployer et gérer SASE ?

Pour créer une solution SASE efficace, une entreprise peut s'orienter dans deux directions :

- Approche à fournisseur unique. Évaluez et engagez l'offre d'un fournisseur unique qui combine une infrastructure de périphérie de réseau étendu et une solution SSE. Bien que cette approche puisse satisfaire les exigences SASE d'une organisation en simplifiant les opérations, elle peut impliquer l'abandon de fonctions de sécurité avancées que seul un fournisseur SSE peut fournir. À long terme, l'absence de fonctions de sécurité avancées peut s'avérer plus coûteuse si des solutions de sécurité supplémentaires doivent être acquises pour combler les lacunes.

- Approche à deux fournisseurs. Évaluez et engagez une solution à deux fournisseurs qui fournit une solution d'infrastructure d'extrémité de réseau étendu et une solution de sécurité SSE qui font converger les composants CASB, SWG, ZTNA, RBI et FWaaS au sein d'une offre intégrée. Cette approche à deux fournisseurs simplifie et rationalise le déploiement, la gestion et la maintenance du système à long terme.

Quels sont les avantages de l'ESS ?

Face à l'augmentation des exigences de la main-d'œuvre et de la clientèle à distance, les entreprises ont dû relever le défi de réduire la complexité de leur stratégie de sécurité tout en améliorant la sécurité et l'expérience de l'utilisateur. Security Service Edge Les technologies consolidées (SSE) se sont avérées efficaces pour réduire la complexité de la protection des points d'extrémité tout en augmentant la sécurité des services en nuage dans l'ensemble de l'entreprise.

Une stratégie complète d'ESS offre aux entreprises un ensemble complet de technologies de sécurité qui procurent des avantages aux employés et aux parties prenantes - sur site et à distance :

- Accès direct et sûr aux applications, outils, données et ressources depuis n'importe où dans le monde, tout en réduisant le trafic de traitement des accès non autorisés, des données, des risques et des menaces, et en éliminant la nécessité de faire repasser le trafic par le centre de données.

- Connectivité plus rapide, plus sûre et plus efficace aux applications web, cloud et privées lors de l'accès aux ressources applicatives depuis n'importe quel utilisateur, n'importe quel appareil et n'importe où.

- Surveillance et suivi du comportement des utilisateurs accédant au réseau

- Défense contre les menaces dans le nuage et à partir de n'importe quelle destination web, détectant à la fois les attaques natives du nuage et les logiciels malveillants avancés.

- Protection des données sur Internet, dans le nuage et d'un nuage à l'autre

- Permettre un accès sécurisé (Zero Trust) aux données et aux applications sur la base de l'identité de l'utilisateur, du contexte et de l'accès le moins privilégié.

Quels sont les principaux défis que l'ESS doit relever ?

L'ESS s'attaque aux problèmes de sécurité fondamentaux liés au travail à distance, à la mise en œuvre de l'entreprise numérique et à la transformation du cloud. Avec l'adoption croissante de SaaS, PaaS et IaaS, il y a plus de données en dehors du centre de données, les utilisateurs travaillent de plus en plus à distance et les VPN sont lents et souvent facilement exploités. Tout cela est difficile à sécuriser à l'aide d'architectures de réseau traditionnelles.

L'ESS aide les organisations à répondre à des cas d'utilisation clés :

- Simplifier l'administration et la gestion des contrôles de sécurité.

Les entreprises doivent administrer les environnements en nuage et sur site avec un patchwork de contrôles de sécurité différents et disparates qui varient entre les fournisseurs de nuage et l'infrastructure sur site. L'ESS permet de réduire les coûts et la complexité, en simplifiant l'adoption et le déploiement des politiques dans les environnements de travail sur site, en nuage et à distance. - Remplacer les VPN pour sécuriser les travailleurs à distance accédant à des applications privées.

Les entreprises doivent mettre en œuvre une solution plus sûre pour se protéger contre l'augmentation rapide du nombre de travailleurs à distance qui accèdent à des applications privées dans des environnements très vulnérables. Les VPN présentent un risque de sécurité inhérent en accordant implicitement un accès sans restriction à l'ensemble du réseau de l'entreprise une fois l'utilisateur authentifié. La capacité ZTNA de SSE aide à fournir un accès granulaire aux ressources, permettant les niveaux d'accès appropriés pour n'importe quel utilisateur, n'importe où. - Prévenir les logiciels malveillants avancés et les ransomwares pour protéger les internautes.

Les entreprises ont besoin de détecter et d'atténuer les logiciels malveillants avancés et d'autres menaces. De nombreuses attaques modernes utilisent des techniques telles que l'ingénierie sociale pour exploiter les caractéristiques des fournisseurs de services en nuage et imiter le comportement des utilisateurs avec des informations d'identification légitimes. La capacité SWG de l'ESS est utile en fournissant une cyberbarrière en ligne chargée de surveiller le trafic web et d'empêcher le trafic non autorisé. - Assurer la visibilité et le contrôle des applications SaaS.

Les entreprises ont besoin de visibilité et de contrôle sur les données accédées et stockées dans le nuage, tout en les protégeant et en arrêtant les menaces dans le nuage à partir d'un point d'application unique et natif du nuage. La capacité CASB de SSE fournit un support multi-mode en appliquant des politiques granulaires pour surveiller et réguler l'accès aux services cloud sanctionnés et non sanctionnés. - Protéger les données sensibles en tout lieu.

Les entreprises ont besoin de protéger les données qui résident ou se déplacent complètement en dehors du périmètre de sécurité afin de pouvoir les utiliser, les partager et y accéder de manière sécurisée. La capacité DLP de SSE fournit une approche centralisée et unifiée pour la protection des données, par laquelle les classifications de données sont définies une seule fois et appliquées dans les politiques à travers le web, le nuage et les points d'extrémité.