Sumber daya

Empat Perlindungan Teratas pada Aplikasi Cloud dari Perangkat yang Tidak Dikelola

Oleh Suhaas Kodagali - Pimpinan Manajemen Produk

14 Juni 2023 5 Menit Baca

Dalam dunia kerja jarak jauh pasca-covid, tim keamanan perusahaan ingin memperluas perlindungan di banyak vektor keamanan. Salah satunya yang mendapat banyak fokus adalah perangkat - kemampuan untuk menerapkan kontrol berdasarkan jenis perangkat yang mengakses sumber daya data perusahaan. Bagian dominan dari perangkat yang mengakses data perusahaan adalah perangkat terkelola, yang sebagian besar mencakup karyawan yang menggunakan komputer atau telepon yang disediakan dan dikendalikan oleh organisasi. Perangkat terkelola mematuhi kebijakan dan standar organisasi, memungkinkan manajemen terpusat, kontrol keamanan, dan pembaruan perangkat lunak, sehingga memastikan tingkat kontrol dan keamanan yang lebih tinggi. Namun dalam dekade terakhir, porsi lalu lintas yang berasal dari perangkat yang tidak dikelola terus bertambah, sehingga menimbulkan masalah keamanan.

Penelitian terbaru menunjukkan bahwa membawa perangkat sendiri (BYOD) masih tetap menjadi norma, dengan sejumlah besar perusahaan yang mengizinkan penggunaan perangkat pribadi (atau perangkat yang tidak terkelola) di tempat kerja. Perangkat yang tidak terkelola termasuk perangkat milik pribadi yang digunakan oleh karyawan, serta perangkat dari pemasok, vendor, mitra, dan entitas eksternal lainnya. Perangkat yang tidak dikelola ini beroperasi di luar kendali langsung organisasi dan dapat menimbulkan potensi kerentanan keamanan dan risiko terhadap jaringan dan data. Meskipun ada masalah keamanan, perusahaan mengizinkannya karena perangkat tersebut menambah nilai bisnis. Mereka membantu karyawan tetap produktif ketika perangkat yang dikelola mungkin tidak dapat diakses, seperti saat berlibur. Mereka juga memfasilitasi kolaborasi dengan mitra, pemasok, dan kontraktor, yang sangat penting bagi jalannya banyak organisasi.

Tim keamanan perusahaan mulai menerima kenyataan bahwa perangkat yang tidak terkelola yang mengakses aplikasi cloud perusahaan merupakan fenomena yang akan terus berlanjut. Karena itu, perhatian utama mereka adalah perlindungan data di dalam aplikasi SaaS yang telah disetujui seperti OneDrive, Salesforce, Google Workspace, Slack, atau ServiceNow. Misalnya, jika seorang karyawan kontrak mengakses dokumen perusahaan di OneDrive dari perangkat yang tidak dikelola, maka saya ingin memastikan bahwa mereka tidak mengunduh peta jalan atau dokumen perencanaan internal apa pun. Atau, saya ingin memastikan bahwa karyawan di tim Penjualan yang pindah ke perusahaan lain tidak mengunduh data laporan penjualan atau kontak pelanggan dari Salesforce. Untuk mengatasi masalah ini, tim keamanan menggunakan solusi Security Services Edge (SSE) untuk menentukan dan menerapkan kontrol-kontrol ini. Kontrol paling penting yang diterapkan pelanggan pada lalu lintas dari perangkat yang tidak dikelola adalah -

- Visibilitas dan perlindungan data ke dalam perangkat yang tidak dikelola yang mengakses aplikasi SaaS yang disetujui:

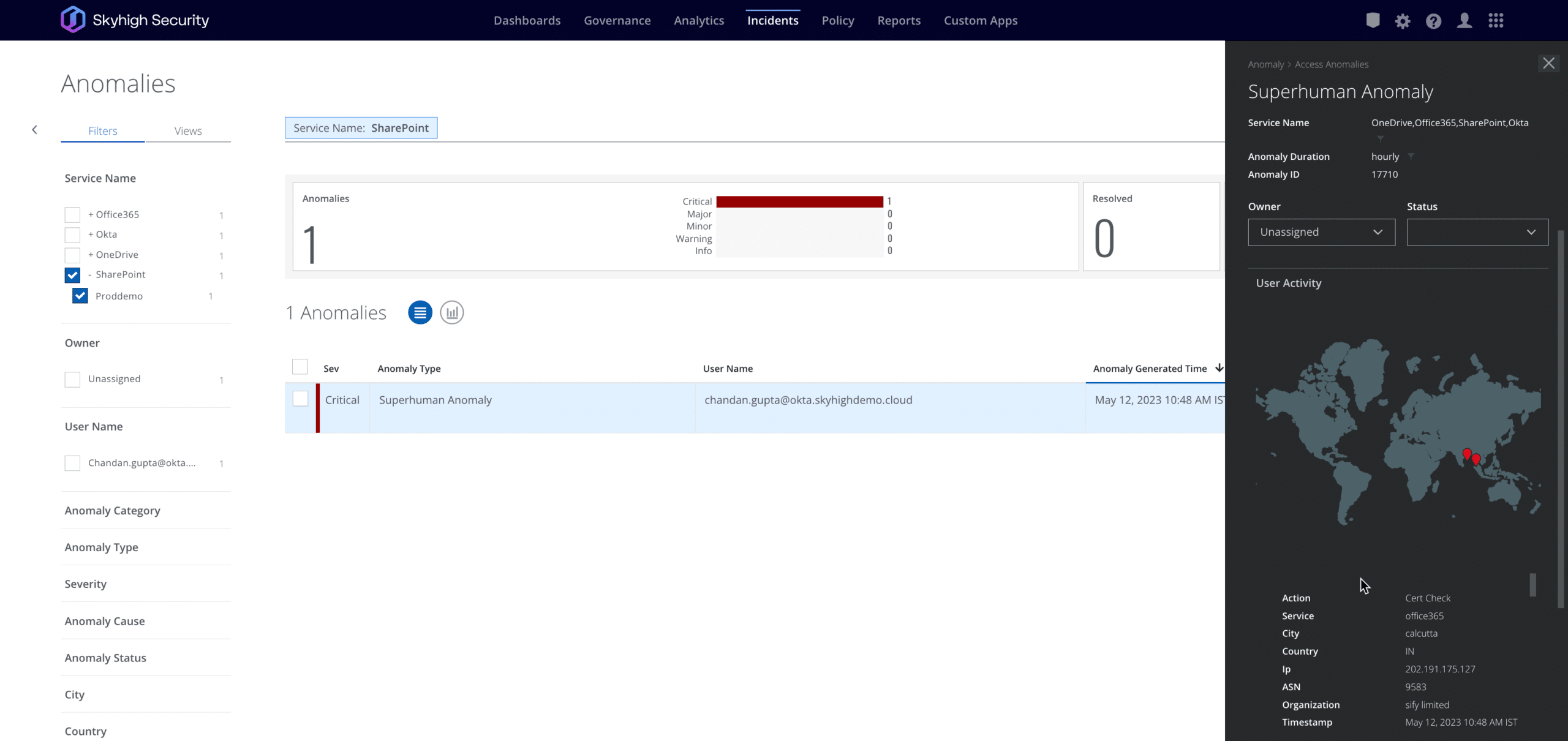

Ketika karyawan atau pengguna pihak ketiga mengakses aplikasi perusahaan melalui perangkat yang tidak dikelola, tim keamanan ingin memastikan bahwa mereka memiliki visibilitas ke dalam aktivitas yang dilakukan dan catatan bahwa kontrol organisasi telah diterapkan pada akses ini. Sebagai contoh, deteksi penggunaan yang tidak wajar tidak boleh terhambat hanya karena seorang karyawan yang tidak memiliki akses ke laptopnya memutuskan untuk menggunakan iPad pribadinya untuk memperbarui presentasi di SharePoint. Pelanggan yang menggunakan solusi Skyhigh Security SSE memiliki visibilitas yang komprehensif terhadap semua aktivitas yang berasal dari perangkat yang tidak dikelola ke dalam aplikasi perusahaan melalui integrasi API, yang bersifat agnostik terhadap perangkat. Jadi, pelanggan dapat menerapkan kontrol komprehensif yang mencakup data loss prevention (DLP), analisis forensik (melalui visibilitas ke dalam aktivitas), mendeteksi ancaman, mengidentifikasi kesalahan konfigurasi, dan mengendalikan aplikasi pihak ketiga yang terhubung. Dengan menawarkan daftar integrasi API yang paling luas di pasar SSE, Skyhigh Security memungkinkan pelanggannya untuk menerapkan kontrol keamanan ini ke berbagai aplikasi Software-as-a-Service (SaaS) yang disetujui.

- Blokir eksfiltrasi data perusahaan dari aplikasi SaaS yang terkena sanksi ke perangkat yang tidak dikelola:

Kekhawatiran terbesar yang dimiliki tim keamanan dengan perangkat yang tidak dikelola yang mengakses aplikasi cloud yang disetujui perusahaan adalah mereka dapat mengunduh data ke dalam perangkat, dan setelah itu perusahaan kehilangan semua kendali atas apa yang mereka lakukan dengan data tersebut. Untuk mencegah hal ini, mereka ingin menerapkan kontrol untuk mencegah pengunduhan file apa pun jika akses berasal dari perangkat yang tidak dikelola. Jadi, pengguna bisa melihat dan mengedit file tetapi tidak bisa mengunduhnya. Namun, eksfiltrasi data tidak selalu terjadi dengan pengunduhan; pengguna dapat mengekstrak data melalui cara lain, seperti salin-tempel atau pencetakan. Jadi, tindakan ini juga perlu dikontrol. Skyhigh Security pelanggan memiliki solusi unik untuk mengatasi masalah ini. Dengan menggunakan kombinasi dari Cloud Access Security Broker (CASB) dan Remote Browser Isolation (RBI), Skyhigh Security mampu mengarahkan lalu lintas dari perangkat yang tidak dikelola ke dalam sesi RBI dan menerapkan kontrol granular untuk memblokir tindakan seperti mengunggah, mengunduh, menyalin, dan mencetak yang dapat mengekstraksi data sensitif.

- Mencegah eksfiltrasi data sensitif dari aplikasi pribadi:

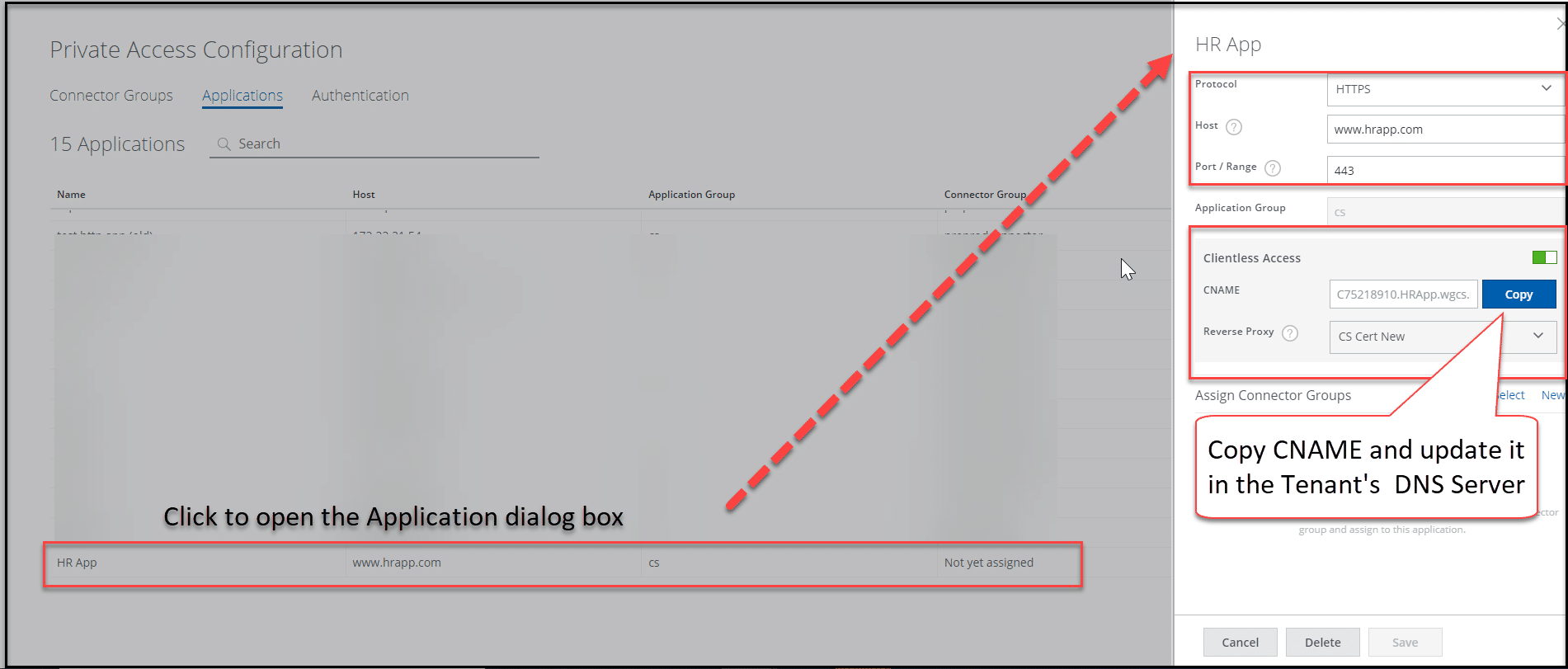

Aplikasi buatan sendiri atau aplikasi pribadi semakin menjadi fokus kontrol keamanan perusahaan karena perusahaan ingin menerapkan kontrol akses Zero Trust untuk hanya mengizinkan pengguna yang membutuhkan akses ke aplikasi ini. Dalam banyak kasus, perusahaan mengharuskan pengguna pihak ketiga untuk mengakses aplikasi ini juga, seperti aplikasi pengadaan, penggajian, atau aplikasi berbasis pengembangan. Hal ini mengharuskan mereka untuk mengizinkan akses melalui perangkat yang tidak dikelola, dan akibatnya menerapkan perlindungan yang diperlukan juga. Skyhigh Security pelanggan menggunakan Skyhigh Private Access untuk menerapkan kontrol yang aman termasuk kontrol akses dan DLP. Untuk perangkat yang tidak dikelola, pelanggan dapat menggunakan opsi Akses Tanpa Klien yang memberdayakan pengguna akhir untuk mengautentikasi dan membuat koneksi yang aman ke aplikasi pribadi hanya dengan menggunakan browser web. Tim keamanan juga memiliki opsi untuk mengalihkan lalu lintas dari perangkat yang tidak dikelola melalui sesi RBI seperti halnya aplikasi SaaS. Dengan opsi Clientless Private Access , proses pemasangan dan pengelolaan perangkat lunak tambahan dihilangkan, sehingga menyederhanakan akses ke sumber daya penting. Hal ini sangat membantu untuk memberikan akses dan kontrol ke aplikasi pribadi kepada pengguna di perangkat yang tidak dikelola.

- Mencegah pengunggahan malware ke dalam aplikasi SaaS perusahaan:

Perangkat yang tidak dikelola biasanya tidak memiliki kontrol keamanan yang diperlukan dan membuat pengguna mengunduh data dari sejumlah media sosial dan aplikasi yang tidak diatur. Ketika perangkat ini digunakan untuk mengunggah file ke dalam aplikasi SaaS yang disetujui perusahaan, maka infeksi malware dapat menyebar ke instance cloud dan berpotensi menyebar ke perangkat yang disinkronkan. Dengan mendorong lalu lintas dari perangkat yang tidak dikelola ke dalam sesi RBI, pelanggan Skyhigh Security dapat melakukan pemeriksaan malware yang komprehensif pada data ini untuk menyaring file yang berpotensi berbahaya.

Kebutuhan bisnis untuk mengizinkan akses dari perangkat yang tidak terkelola sudah jelas, tetapi ancaman keamanan dari perangkat yang tidak terkelola adalah nyata. Penelitian terbaru menunjukkan bahwa sebagian besar karyawan terlibat dalam perilaku berisiko pada perangkat seluler pribadi - 71% menyimpan kata sandi pekerjaan yang sensitif di ponsel mereka dan 66% menggunakan aplikasi perpesanan pribadi untuk tujuan pekerjaan. Jadi, perusahaan harus mengamankan dari vektor ancaman ini dengan menerapkan kontrol yang diperlukan. Untuk melakukan hal ini, mereka mengandalkan solusi SSE terkemuka seperti Skyhigh Security sehingga mereka dapat mengizinkan karyawan dan mitra untuk mengakses aplikasi cloud perusahaan tanpa mengorbankan persyaratan keamanan dan kepatuhan.

Untuk mempelajari lebih lanjut tentang apa yang dapat dilakukan produk Skyhigh Security untuk Anda, minta demo hari ini.

Kembali ke BlogKonten Terkait

Blog yang sedang tren

Skyhigh Security Renews IRAP Assessment at PROTECTED Level for 2026

Sarang Warudkar and Stuart Bayliss May 21, 2026

The Browser Security Gap Enterprises Can No Longer Ignore

Sarang Warudkar May 19, 2026

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Ste Nadin April 23, 2026