Ressources

MITRE ATT&CK dans Skyhigh Security's CASB - Défendre avec précision

Par Rodman Ramezanian - Conseiller en sécurité de l'informatique en nuage pour les entreprises, Skyhigh Security

3 juin 2022 3 Lecture minute

Sun Tzu, le stratège militaire de l'Antiquité, était célèbre pour ses paroles : "Si vous connaissez l'ennemi et si vous vous connaissez vous-même, vous n'avez pas à craindre le résultat de cent batailles".

Skyhigh Cloud Access Security Broker (CASB), la plateforme de sécurité multi-cloud pour les entreprises, inclut MITRE ATT&CK dans le flux de travail des analystes SOC pour enquêter sur les menaces cloud et des responsables de la sécurité pour se défendre avec précision contre les attaques futures.

La plupart des entreprises utilisent plus de 1 500 services en nuage, générant des millions d'événements, de la connexion au partage de fichiers, en passant par le téléchargement et un nombre infini d'actions destinées à la productivité mais exploitées par des adversaires. Jusqu'à présent, la recherche d'activités adverses dans cette botte de foin a été un effort ardu, avec tellement de bruit que de nombreuses violations de données sont passées inaperçues jusqu'à ce qu'il soit trop tard.

Skyhigh Security Service Edge (SSE), qui comprend Skyhigh CASB, adopte une approche multicouche de l'investigation des menaces dans le nuage qui peut accélérer votre temps pour détecter l'activité des adversaires dans vos services dans le nuage, identifier les lacunes et mettre en œuvre des changements ciblés de votre politique et de votre configuration.

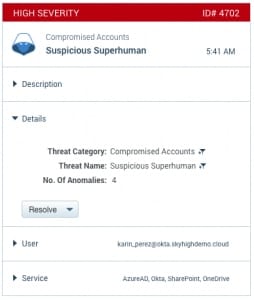

Tout d'abord, la botte de foin d'événements est traitée en continu par rapport à une base de référence de bons comportements connus par User and Entity Behavior Analytics (UEBA) afin d'identifier les anomalies et les menaces réelles dans votre environnement, en évaluant le comportement à travers plusieurs services et comptes.

Cela permet de réduire votre processus d'investigation à une quantité gérable d'incidents. Avec cette version, ces incidents sont désormais traités dans le même langage que le reste du SOC - MITRE ATT&CK. Chaque incident de sécurité dans le nuage est mis en correspondance avec les tactiques et techniques ATT&CK, vous montrant l'activité de l'adversaire en cours d'exécution dans votre environnement.

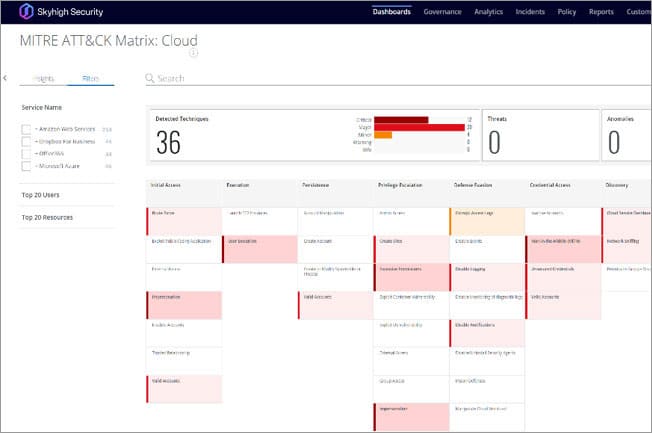

Vue multi-cloud MITRE ATT&CK de l'activité des adversaires dans Skyhigh Cloud Access Security Broker (CASB)

Vue multi-cloud MITRE ATT&CK de l'activité des adversaires dans Skyhigh Cloud Access Security Broker (CASB)

Vous disposez de trois vues dans Skyhigh CASB :

- Rétrospective: visualisation de toutes les techniques adverses qui se sont déjà produites dans votre environnement.

- Proactive: visualisation des attaques en cours, pour lesquelles vous pouvez prendre des mesures afin de les arrêter

- Chaîne d'exécution complète: vision d'une combinaison d'incidents, d'anomalies, de menaces et de vulnérabilités en une chaîne holistique d'infractions.

Plusieurs équipes de votre organisation bénéficient de cet ajout à Skyhigh Security Service Edge (SSE) :

- Les équipes SecOps passent de la réactivité à la proactivité: Skyhigh CASB permet aux analystes de visualiser non seulement les menaces exécutées dans le cadre ATT&CK, mais aussi les attaques potentielles qu'ils peuvent arrêter dans de multiples environnements Software-as-a-Service (SaaS), Platform-as-a-Service (PaaS) et Infrastructure-as-a-Service (IaaS).

- Les équipes SecOps brisent les silos: les équipes SecOps peuvent désormais apporter des incidents de sécurité cloud pré-filtrés dans leurs plateformes SIEM (Security Information Event Management) / SOAR (Security Orchestration, Automation and Response) via API, mappés au même cadre ATT&CK qu'ils utilisent pour l'investigation des menaces sur les points d'extrémité et le réseau.

- Les responsables de la sécurité se défendent avec précision: Skyhigh CASB fait passer le Cloud Security Posture Management (CSPM) à un niveau supérieur, en fournissant aux responsables de la sécurité des recommandations sur la configuration des services cloud pour les environnements SaaS, PaaS et IaaS, qui répondent aux techniques spécifiques des adversaires ATT&CK.

De nombreuses équipes SecOps s'appuient sur des processus et des cadres reproductibles tels que ATT&CK pour atténuer les risques et répondre aux menaces qui pèsent sur leurs points finaux et leurs réseaux, mais jusqu'à présent, les menaces et les vulnérabilités du cloud ont présenté un paradigme peu familier. En traduisant les menaces et les vulnérabilités du cloud dans le langage commun d'ATT&CK, Skyhigh CASB permet aux équipes de sécurité d'étendre leurs processus et leurs runbooks au cloud, de comprendre et de répondre de manière préventive aux vulnérabilités du cloud et d'améliorer la sécurité de l'entreprise.

En savoir plus sur Skyhigh SSE.

Retour à BlogsContenu connexe

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Skyhigh Security Achieves BSI C5 Certification, Bringing the Full SSE Portfolio to the German Market

Blogs en vogue

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026

Skyhigh Security Achieves BSI C5 Certification, Bringing the Full SSE Portfolio to the German Market

Stuart Bayliss and Sarang Warudkar April 16, 2026

RSAC 2026 : La sécurité de l'IA, une nécessité opérationnelle

Thyaga Vasudevan 3 avril 2026

Le « déjà-vu » de DSPM : pourquoi nous reconstruisons le bouclier de papier de l’informatique fantôme

Tony Frum 19 mars 2026