Ressources

BULLETIN D'INFORMATION

Double problème : Le Blizzard de minuit ébranle Microsoft et HPE dans un fiasco de piratage informatique

Les deux organisations sont victimes d'attaques menées par des acteurs parrainés par l'État qui se cachent derrière l'incident de SolarWinds.

Par Rodman Ramezanian - Conseiller en sécurité de l'informatique en nuage pour les entreprises

26 février 2024 7 Minute Read

Les récentes informations selon lesquelles Microsoft et Hewlett Packard Enterprise (HPE) ont été victimes d'une violation de leurs infrastructures de messagerie électronique basées sur le cloud ont pris d'assaut le secteur de la cybersécurité ; franchement, pour plus d'une raison ! Pour ceux qui se souviennent des piratages de SolarWinds en 2020, il semble que les mêmes acteurs, aujourd'hui plus communément appelés Midnight Blizzard (alias Cozy Bear, Nobelium, APT29), soient à nouveau à l'œuvre.

Bien que les failles de HPE et de Microsoft aient été révélées à quelques jours d'intervalle, la situation souligne surtout la réalité des activités d'espionnage international de Midnight Blizzard, avec des rapports établissant un lien étroit entre le groupe de menace et le service de renseignement extérieur russe (SVR) et sa persistance à exploiter les vulnérabilités dans les empreintes numériques et les actifs des organisations.

Dans les deux cas, les opérateurs de Midnight Blizzard ont réussi à accéder aux environnements de messagerie en nuage de HPE et de Microsoft, en ciblant les boîtes aux lettres individuelles des employés et en pulvérisant les mots de passe, respectivement.

HPE a déclaré que le groupe de pirates a "accédé et exfiltré des données" d'un "nombre limité" de boîtes aux lettres 365 de HPE après avoir obtenu l'accès via des comptes compromis.

Dans le cas de Microsoft, les attaquants ont utilisé leur accès initial pour identifier et infiltrer une ancienne application OAuth de test avec un accès élevé à l'environnement de l'entreprise Microsoft. L'exploitation de cette application leur a permis de générer des applications OAuth encore plus malveillantes, ce qui leur a finalement permis de s'octroyer des rôles privilégiés dans Microsoft 365 Exchange Online. Cette tactique leur a permis d'accéder aux boîtes aux lettres du système.

Pour aggraver la menace, le groupe a été observé en train d'employer des attaques par relecture de session, ce qui lui permet d'obtenir un accès initial aux ressources du nuage en s'appuyant sur des sessions volées acquises par des méthodes illicites et des courtiers d'accès.

Compte tenu des recherches antérieures de Microsoft et des messages publics mettant en garde contre les acteurs menaçants qui exploitent les applications OAuth au sein des réseaux des victimes, ces attaques sont tout aussi intrigantes qu'elles font sourciller. Dans un billet de blog de Microsoft datant de 2022, la société a décrit une attaque dans laquelle des acteurs menaçants ont utilisé le bourrage d'informations d'identification contre les comptes de locataires en nuage d'une organisation ne disposant pas d'une protection d'authentification multifactorielle (MFA). Par la suite, l'acteur de la menace a utilisé l'accès aux comptes des locataires du cloud pour créer des applications OAuth malveillantes, leur permettant d'entrer dans l'instance Exchange Online de la victime. Ironiquement, cette situation n'est pas très éloignée de ce qui s'est passé avec Microsoft dans le cas présent.

Pourquoi ces incidents se produisent-ils ?

L'analyse des activités de Midnight Blizzard révèle la sophistication du groupe, qui utilise un mélange de logiciels malveillants conçus sur mesure et d'outils modifiés accessibles au public pour contourner les mécanismes d'authentification, infiltrer ses cibles et échapper à la détection.

Bien que Microsoft soit souvent pris pour cible en raison de sa taille et de son influence dans l'infrastructure informatique, les attaques réussies contre ses produits et ses systèmes internes se sont multipliées ces derniers temps. Des incidents tels que celui décrit ici, qui utilise la pulvérisation de mots de passe, auraient pu être atténués par une authentification multifactorielle, une mesure qui n'a manifestement pas été mise en œuvre. Microsoft préconise l'authentification multifactorielle comme un élément essentiel d'une cyberhygiène solide. Compte tenu de sa position dans l'écosystème de la sécurité, il est impératif de lui imposer un niveau de responsabilité plus élevé.

Selon les propres termes de Microsoft, "l'attaque n'était pas le résultat d'une vulnérabilité dans les produits ou services Microsoft", ce qui est important pour comprendre pourquoi cet incident s'est produit. Malheureusement pour Microsoft, cela s'explique par le fait que ses environnements et infrastructures en nuage étaient mal configurés pour la protection.

Il n'est pas nouveau d'être victime d'attaques de prise de contrôle de comptes de messagerie Microsoft 365, et c'est un excellent exemple de la façon dont même des géants de l'industrie comme HPE peuvent être ciblés et infiltrés avec succès à partir du vecteur du cloud.

La dure réalité est qu'il n'est guère surprenant de voir de grandes organisations informatiques multinationales être prises pour cible de nos jours, en particulier lorsqu'il s'agit d'exfiltration et de vol de données, comme cela a été le cas dans ces deux incidents. La tendance la plus alarmante, cependant, est la fréquence à laquelle ces organisations sont ciblées par le biais de leurs environnements et de leurs actifs en nuage.

De la même manière que l'informatique en nuage favorise l'évolutivité, la flexibilité, la croissance et la collaboration pour les entreprises de toutes formes et de toutes tailles, elle incite également les cybercriminels - en particulier les acteurs hautement qualifiés et motivés parrainés par des États - à rechercher des opportunités (et elles sont nombreuses) où des jetons d'accès fédérés peuvent être subtilisés, des actifs en nuage peuvent être mal configurés et vulnérables, ou des utilisateurs de messagerie électronique peuvent être influencés par des techniques d'ingénierie sociale astucieuses. Grâce à la nature interconnectée des environnements et des plateformes en nuage, la réussite d'une seule de ces tentatives peut suffire aux attaquants pour se mettre au travail.

Que peut-on faire ?

Ces incidents devraient faire réfléchir les organisations de toutes tailles et de tous secteurs : les cyberattaques peuvent viser n'importe qui, quelle que soit leur taille, même les géants de l'industrie. En réalité, chaque plateforme d'entreprise, chaque élément d'infrastructure et chaque technologie d'appui est une cible de choix pour les attaques potentielles.

Il existe cependant des caractéristiques et des processus de sécurité fondamentaux et non négociables qui doivent être activés et adoptés pour défendre les biens de valeur, ou au moins pour rendre la tâche des attaquants plus difficile. Il s'agit notamment des éléments suivants :

- Appliquer l'AMF partout où c'est possible

- Audit des applications et des jetons OAuth, avec la possibilité de les révoquer à tout moment (en particulier ceux qui sont connus pour être "anciens")

- Gestion de la posture de sécurité (parce qu'il y a toujours quelque chose d'oublié ou de négligé)

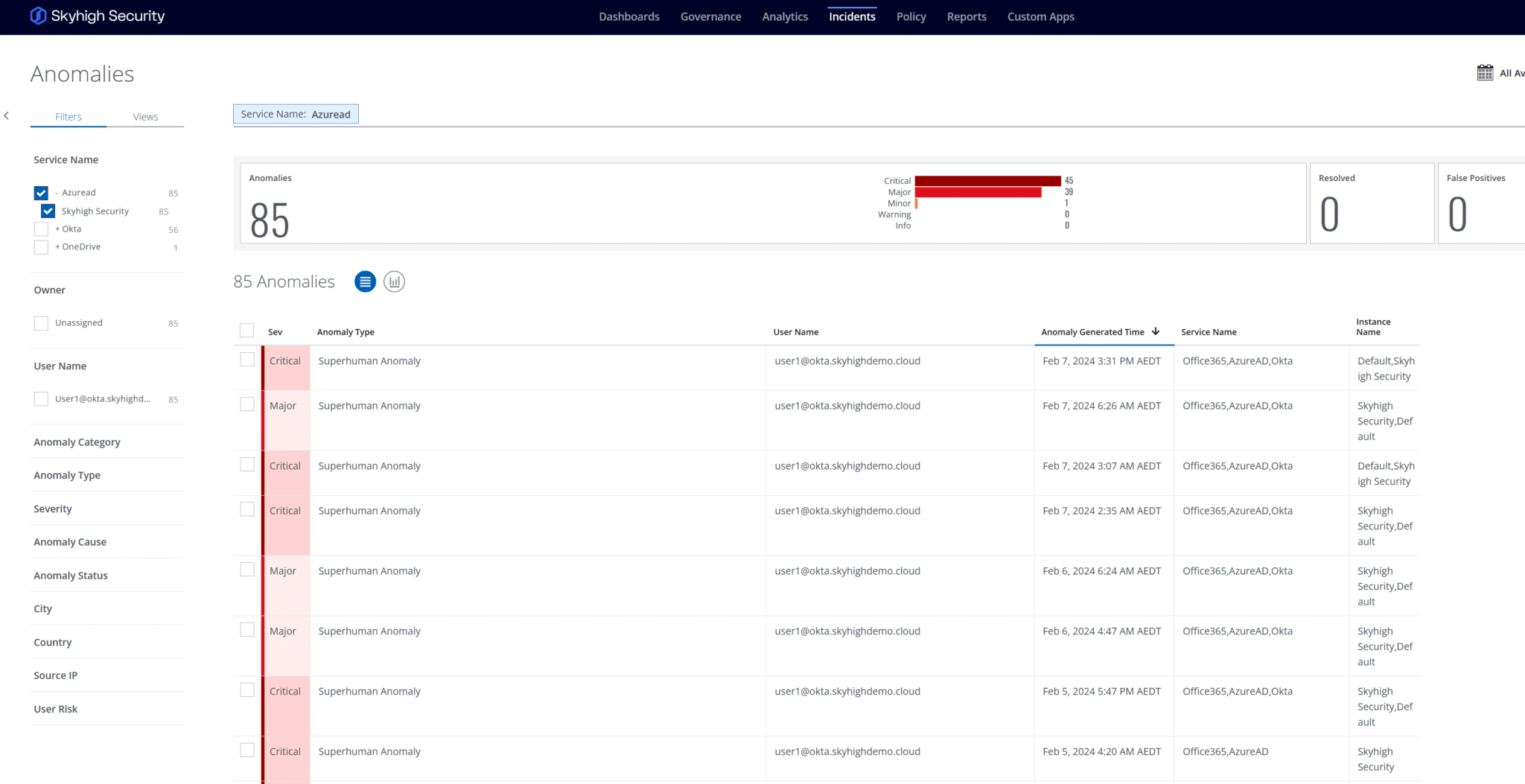

- surveiller les anomalies afin de détecter les comportements suspects des comptes (tels que la création de nouvelles applications, l'attribution de nouveaux rôles ou de rôles privilégiés, l'exfiltration de données)

Permettez-moi de préciser :

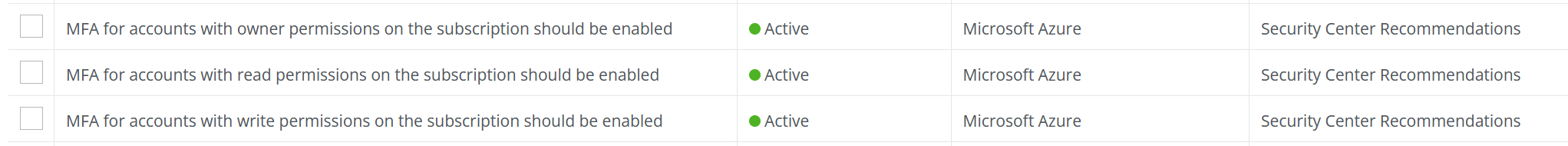

Les audits de configuration et les évaluations de la posture peuvent identifier et aider à rectifier les configurations erronées où le MFA n'a peut-être pas été appliqué, par exemple au niveau de la racine du Azure Security Center (figure 1).

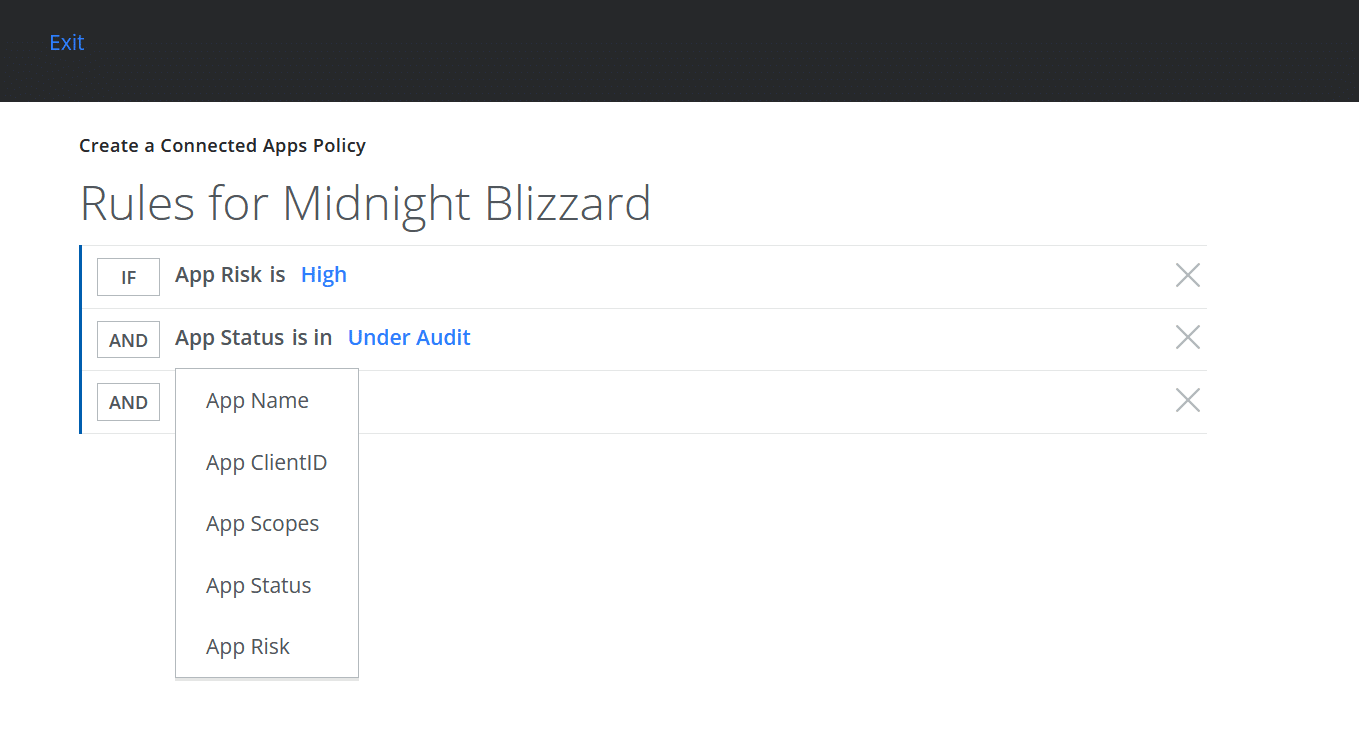

Les attaquants ont utilisé une application OAuth malveillante pour faciliter le courtage d'accès et élever les privilèges à un point tel qu'ils ont pu passer au locataire Microsoft de l'entreprise qui hébergeait les courriels de leurs cadres. Les équipes de sécurité doivent être en mesure de "remédier, auditer, autoriser ou bloquer les applications OAuth connectées" qui ont accès aux données des utilisateurs.

Il est essentiel de maintenir la gouvernance des applications et le contrôle sur la manière dont elles peuvent interagir avec les données de l'entreprise au sein de M365 (figure 2).

En ce qui concerne l'identité (Entra ID) et les comportements M365, les équipes de sécurité doivent pouvoir détecter, mettre en évidence et prévenir les anomalies et les comportements suspects dans leurs environnements Microsoft 365, ainsi que leurs rôles et autorisations de sécurité.

Références :

- https://www.bleepingcomputer.com/news/security/hpe-russian-hackers-breached-its-security-teams-email-accounts/

- https://securityaffairs.com/157802/apt/midnight-blizzard-hacked-microsoft-email-accounts.html

- https://thehackernews.com/2024/01/microsoft-warns-of-widening-apt29.html

- https://www.wired.com/story/microsoft-hpe-midnight-blizzard-email-breaches/

Utilisez Skyhigh Security?

- Effectuez des audits de sécurité sur les environnements en nuage où l'AMF n'est pas activée et appliquée.

- Maintenez la gouvernance des applications et le contrôle sur la façon dont les applications connectées peuvent interagir avec les données de l'entreprise au sein de M365.

- Étendez data loss prevention aux boîtes aux lettres Exchange Online pour empêcher l'exfiltration de données (en cas de reprise de compte).

- Définir les comportements administratifs acceptables pour détecter les anomalies liées à l'utilisation abusive des accès privilégiés.

- Surveillez et référencez les activités des utilisateurs afin de mettre en évidence les anomalies suspectes.

- Aligner les menaces, les anomalies et les incidents sur le cadre ATT&CK de MITRE afin de guider les analystes SOC dans leurs investigations.

Avec plus de 11 ans d'expérience dans le secteur de la cybersécurité, Rodman Ramezanian est conseiller en sécurité Cloud pour les entreprises, responsable du conseil technique, de l'habilitation, de la conception de solutions et de l'architecture à l'adresse Skyhigh Security. Dans ce rôle, Rodman se concentre principalement sur le gouvernement fédéral australien, la défense et les organisations d'entreprise.

Rodman est spécialisé dans les domaines du renseignement sur les menaces adverses, de la cybercriminalité, de la protection des données et de la sécurité du cloud. Il est un évaluateur du PARI approuvé par l'Australian Signals Directorate (ASD) et détient actuellement les certifications CISSP, CCSP, CISA, CDPSE, Microsoft Azure et MITRE ATT&CK CTI.

En toute sincérité, M. Rodman a une grande passion pour la formulation de sujets complexes en termes simples, afin d'aider le commun des mortels et les nouveaux professionnels de la sécurité à comprendre le quoi, le pourquoi et le comment de la cybersécurité.

Points forts de l'attaque

- Hewlett Packard Enterprise (HPE) a révélé qu'un groupe de pirates informatiques russes présumés, identifié sous le nom de Midnight Blizzard, a infiltré le système de messagerie Microsoft 365 de l'entreprise pour extraire des données de son équipe de cybersécurité et d'autres départements.

- Les premières conclusions de HPE suggèrent un lien potentiel avec un incident antérieur survenu en mai 2023, au cours duquel les auteurs de la menace auraient infiltré le serveur SharePoint de l'entreprise et extrait des fichiers.

- Lors de l'incident de novembre 2023 visant Microsoft, l'auteur de la menace a utilisé une attaque par pulvérisation de mot de passe pour pénétrer efficacement dans un ancien compte de locataire de test non productif dépourvu de MFA. Cela a permis aux attaquants de prendre pied dans le système.

- Les attaquants ont utilisé leur accès initial pour identifier et infiltrer une ancienne application OAuth de test avec un accès élevé à l'environnement de l'entreprise Microsoft.

- Cette ancienne application a été utilisée pour créer d'autres applications OAuth malveillantes, en leur accordant le rôle d'accès complet à Microsoft 365 Exchange Online, ce qui leur a permis d'accéder aux boîtes aux lettres de Microsoft.

- Par la suite, le groupe de menace a utilisé les privilèges du compte pour accéder à une partie sélectionnée des comptes de messagerie d'entreprise de Microsoft, comprenant des membres de l'équipe de direction de Microsoft, ainsi que des employés de leurs services de cybersécurité, juridiques et autres. Cela a permis aux opérateurs de Midnight Blizzard d'extraire certains courriels et documents joints.

- Selon Microsoft, l'attaque ne s'est pas produite en raison d'une vulnérabilité dans les produits et services Microsoft.