الترميز مقابل التشفير

غالبا ما يتم ذكر الترميز والتشفير معا كوسيلة لتأمين المعلومات عند نقلها على الإنترنت أو تخزينها في حالة السكون. بالإضافة إلى المساعدة في تلبية سياسات أمان البيانات الخاصة بمؤسستك ، يمكن أن يساعد كلاهما في تلبية المتطلبات التنظيمية مثل تلك الموجودة في PCI DSS و HIPAA-HITECH و GLBA و ITAR واللائحة العامة لحماية البيانات في الاتحاد الأوروبي. في حين أن الترميز والتشفير كلاهما تقنيات فعالة لتشويش البيانات ، إلا أنهما ليسا نفس الشيء ، وهما غير قابلين للتبديل. كل تقنية لها نقاط قوتها وضعفها ، وبناء على ذلك ، يجب أن تكون واحدة أو أخرى هي الطريقة المفضلة لتأمين البيانات في ظل ظروف مختلفة. في بعض الحالات ، كما هو الحال مع بيانات الدفع الإلكترونية ، يتم استخدام كل من التشفير والترميز لتأمين العملية من طرف إلى طرف.

| التشفير | الترميز |

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

تعريف التشفير

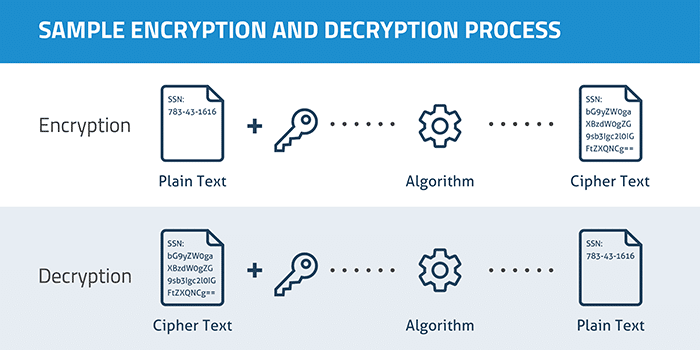

التشفير هو عملية استخدام خوارزمية لتحويل معلومات النص العادي إلى نموذج غير قابل للقراءة يسمى النص المشفر. مطلوب خوارزمية ومفتاح تشفير لفك تشفير المعلومات وإعادتها إلى تنسيق النص العادي الأصلي. اليوم ، يستخدم تشفير SSL بشكل شائع لحماية المعلومات أثناء نقلها على الإنترنت. باستخدام إمكانات التشفير المضمنة لأنظمة التشغيل أو أدوات التشفير التابعة لجهات خارجية ، يقوم ملايين الأشخاص بتشفير البيانات على أجهزة الكمبيوتر الخاصة بهم للحماية من الفقدان العرضي للبيانات الحساسة في حالة سرقة أجهزة الكمبيوتر الخاصة بهم. ويمكن استخدام التشفير لإحباط المراقبة الحكومية وسرقة بيانات الشركات الحساسة.

"التشفير يعمل. تعد أنظمة التشفير القوية التي يتم تنفيذها بشكل صحيح أحد الأشياء القليلة التي يمكنك الاعتماد عليها." - إدوارد سنودن

في تشفير المفتاح غير المتماثل (يسمى أيضا تشفير المفتاح العام) ، يتم استخدام مفتاحين مختلفين لعمليات التشفير وفك التشفير. يمكن توزيع المفتاح العام بحرية لأنه يستخدم فقط لقفل البيانات وعدم إلغاء قفلها أبدا. على سبيل المثال ، يمكن للتاجر استخدام مفتاح عام لتشفير بيانات الدفع قبل إرسال معاملة ليتم تفويضها من قبل شركة معالجة الدفع. ستحتاج الشركة الأخيرة إلى المفتاح الخاص لفك تشفير بيانات البطاقة لمعالجة الدفع. يستخدم تشفير المفتاح غير المتماثل أيضا للتحقق من صحة الهوية على الإنترنت باستخدام شهادات SSL.

بغض النظر عن نوع المفتاح المستخدم ، يمارس مستخدمو التشفير عادة تدوير المفاتيح المنتظم من أجل تقليل احتمالية استخدام مفتاح مخترق لفك تشفير جميع البيانات الحساسة. يحد تدوير المفاتيح من كمية البيانات المشفرة باستخدام مفتاح واحد. في حالة اختراق مفتاح تشفير ، فإن البيانات المشفرة بهذا المفتاح فقط ستكون عرضة للخطر.

حتى الآن ، أحد عيوب تشفير البيانات داخل التطبيقات هو أن التشفير يكسر وظائف التطبيق مثل الفرز والبحث. نظرا لأن النص المشفر بتنسيق مختلف عن البيانات الأصلية ، فقد يؤدي التشفير أيضا إلى قطع التحقق من صحة الحقل إذا كان التطبيق يتطلب تنسيقات معينة داخل الحقول مثل أرقام بطاقات الدفع أو عناوين البريد الإلكتروني. تسهل أنظمة التشفير الجديدة للحفاظ على الطلبات والتنسيق والقابلة للبحث على المؤسسات حماية معلوماتها دون التضحية بوظائف المستخدم النهائي داخل التطبيقات المهمة للأعمال. ومع ذلك ، عادة ما تكون هناك مقايضة بين وظائف التطبيق وقوة التشفير.

تعريف الترميز

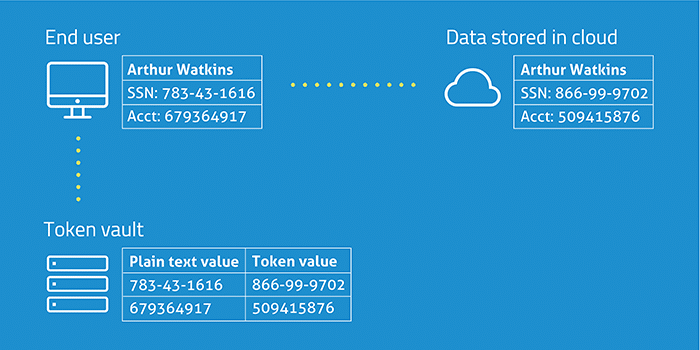

الترميز هو عملية تحويل جزء ذي مغزى من البيانات ، مثل رقم الحساب ، إلى سلسلة عشوائية من الأحرف تسمى الرمز المميز الذي ليس له قيمة ذات معنى إذا تم اختراقه. تعمل الرموز المميزة كمرجع للبيانات الأصلية ، ولكن لا يمكن استخدامها لتخمين تلك القيم. هذا لأنه ، على عكس التشفير ، لا يستخدم الترميز عملية رياضية لتحويل المعلومات الحساسة إلى الرمز المميز. لا يوجد مفتاح أو خوارزمية يمكن استخدامها لاشتقاق البيانات الأصلية لرمز مميز. بدلا من ذلك ، يستخدم الرمز المميز قاعدة بيانات ، تسمى مخزن الرمز المميز ، والتي تخزن العلاقة بين القيمة الحساسة والرمز المميز. ثم يتم تأمين البيانات الحقيقية في المخزن ، غالبا عن طريق التشفير.

يمكن استخدام قيمة الرمز المميز في تطبيقات مختلفة كبديل للبيانات الحقيقية. إذا كانت هناك حاجة إلى استرداد البيانات الحقيقية - على سبيل المثال ، في حالة معالجة دفعة متكررة ببطاقة الائتمان - يتم إرسال الرمز المميز إلى المخزن ويتم استخدام الفهرس لجلب القيمة الحقيقية لاستخدامها في عملية التفويض. بالنسبة للمستخدم النهائي ، يتم تنفيذ هذه العملية بسلاسة بواسطة المتصفح أو التطبيق على الفور تقريبا. من المحتمل أنهم لا يدركون حتى أن البيانات مخزنة في السحابة بتنسيق مختلف.

ميزة الرموز المميزة هي أنه لا توجد علاقة رياضية بالبيانات الحقيقية التي تمثلها. إذا تم اختراقها ، فلن يكون لها معنى. لا يمكن لأي مفتاح عكسها مرة أخرى إلى قيم البيانات الحقيقية. يمكن أيضا النظر في تصميم رمز مميز لجعله أكثر فائدة. على سبيل المثال ، يمكن الاحتفاظ بالأرقام الأربعة الأخيرة من رقم بطاقة الدفع في الرمز المميز بحيث يمكن طباعة الرقم المميز (أو جزء منه) على إيصال العميل حتى يتمكن من رؤية مرجع إلى رقم بطاقة الائتمان الفعلية الخاصة به. قد تكون الأحرف المطبوعة كلها علامات نجمية بالإضافة إلى تلك الأرقام الأربعة الأخيرة. في هذه الحالة ، يكون لدى التاجر رمز مميز فقط ، وليس رقم بطاقة حقيقي ، لأغراض أمنية.

حالات الاستخدام للتشفير والترميز

حالة الاستخدام الأكثر شيوعا للترميز هي حماية بيانات بطاقة الدفع حتى يتمكن التجار من تقليل التزاماتهم بموجب PCI DSS. يمكن أيضا استخدام التشفير لتأمين بيانات الحساب ، ولكن نظرا لأن البيانات لا تزال موجودة ، وإن كانت بتنسيق نص مشفر ، يجب على المؤسسة التأكد من أن البنية التحتية للتكنولوجيا بالكامل المستخدمة لتخزين هذه البيانات ونقلها متوافقة تماما مع متطلبات PCI DSS.

على نحو متزايد ، يتم استخدام الرموز المميزة لتأمين أنواع أخرى من المعلومات الحساسة أو الشخصية ، بما في ذلك أرقام الضمان الاجتماعي وأرقام الهواتف وعناوين البريد الإلكتروني وأرقام الحسابات وما إلى ذلك. تعتمد الأنظمة الخلفية للعديد من المؤسسات على أرقام الضمان الاجتماعي وأرقام جوازات السفر وأرقام رخص القيادة كمعرفات فريدة. نظرا لأن هذا المعرف الفريد منسوج في هذه الأنظمة ، فمن الصعب جدا إزالته. وتستخدم هذه المعرفات أيضا للوصول إلى معلومات الفوترة وحالة الطلب وخدمة العملاء. يتم الآن استخدام الترميز لحماية هذه البيانات للحفاظ على وظائف أنظمة الواجهة الخلفية دون تعريض معلومات تحديد الهوية الشخصية للمهاجمين.

بينما يمكن استخدام التشفير لتأمين الحقول المنظمة مثل تلك التي تحتوي على بيانات بطاقة الدفع ومعلومات تحديد الهوية الشخصية ، يمكن استخدامه أيضا لتأمين البيانات غير المهيكلة في شكل مقاطع نصية طويلة ، مثل الفقرات أو حتى المستندات بأكملها. التشفير هو أيضا الطريقة المثلى لتأمين البيانات المتبادلة مع أطراف ثالثة وحماية البيانات والتحقق من الهوية عبر الإنترنت ، لأن الطرف الآخر يحتاج فقط إلى مفتاح تشفير صغير. تعتمد طبقة SSL أو Secure Sockets Layer ، وهي أساس مشاركة البيانات بأمان على الإنترنت اليوم ، على التشفير لإنشاء نفق آمن بين المستخدم النهائي وموقع الويب. يعد تشفير المفاتيح غير المتماثل أيضا مكونا مهما لشهادات SSL المستخدمة للتحقق من الهوية.

يتم استخدام كل من التشفير والترميز بانتظام اليوم لحماية البيانات المخزنة في الخدمات أو التطبيقات السحابية. اعتمادا على حالة الاستخدام ، قد تستخدم المؤسسة التشفير أو الترميز أو مزيج من الاثنين لتأمين أنواع مختلفة من البيانات وتلبية المتطلبات التنظيمية المختلفة. ال سكاي هاي Cloud Access Security Broker (CASB) ، على سبيل المثال ، يستفيد من عملية أحادية الاتجاه لا رجعة فيها لترميز معلومات تعريف المستخدم في أماكن العمل والتعتيم على هوية المؤسسة.

مع انتقال المزيد من البيانات إلى السحابة ، يتم استخدام التشفير والترميز لتأمين البيانات المخزنة في الخدمات السحابية. والجدير بالذكر أنه إذا استدعت وكالة حكومية البيانات المخزنة في السحابة ، فيمكن لمزود الخدمة فقط تسليم المعلومات المشفرة أو المرمزة دون أي طريقة لفتح البيانات الحقيقية. وينطبق الشيء نفسه على مجرم الإنترنت الوصول إلى البيانات المخزنة في خدمة سحابية.