Tokenization กับ Encryption

Tokenization และการเข้ารหัสมักถูกกล่าวถึงร่วมกันว่าเป็นวิธีการรักษาความปลอดภัยข้อมูลเมื่อมีการส่งบนอินเทอร์เน็ตหรือเก็บไว้นิ่ง นอกเหนือจากการช่วยให้เป็นไปตามนโยบายความปลอดภัยของข้อมูลขององค์กรของคุณแล้วพวกเขายังสามารถช่วยปฏิบัติตามข้อกําหนดด้านกฎระเบียบเช่นภายใต้ PCI DSS, HIPAA-HITECH, GLBA, ITAR และ EU GDPR แม้ว่าโทเค็นและการเข้ารหัสจะเป็นเทคโนโลยีที่ทําให้ข้อมูลสับสนอย่างมีประสิทธิภาพ แต่ก็ไม่ใช่สิ่งเดียวกัน และไม่สามารถใช้แทนกันได้ แต่ละเทคโนโลยีมีจุดแข็งและจุดอ่อนของตัวเอง และจากสิ่งเหล่านี้ อย่างใดอย่างหนึ่งควรเป็นวิธีการที่ต้องการในการรักษาความปลอดภัยข้อมูลภายใต้สถานการณ์ที่แตกต่างกัน ในบางกรณี เช่น ข้อมูลการชําระเงินทางอิเล็กทรอนิกส์ ทั้งการเข้ารหัสและการแปลงเป็นโทเค็นจะใช้เพื่อรักษาความปลอดภัยให้กับกระบวนการตั้งแต่ต้นจนจบ

| การเข้ารหัส | การทําให้เป็นโทเค็น |

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

คําจํากัดความของการเข้ารหัส

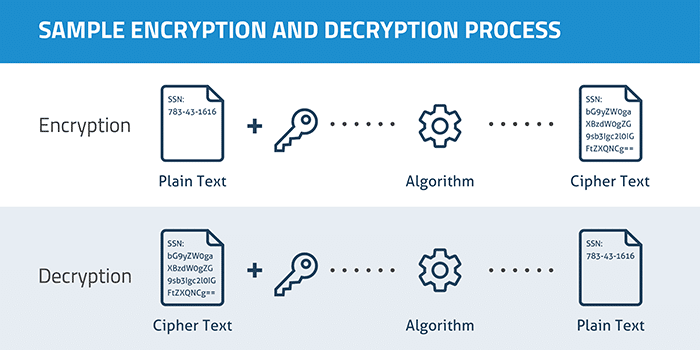

การเข้ารหัสเป็นกระบวนการของการใช้อัลกอริทึมเพื่อแปลงข้อมูลข้อความธรรมดาให้อยู่ในรูปแบบที่ไม่สามารถอ่านได้ที่เรียกว่าข้อความเข้ารหัส ต้องใช้อัลกอริทึมและคีย์เข้ารหัสเพื่อถอดรหัสข้อมูลและกลับสู่รูปแบบข้อความธรรมดาดั้งเดิม ปัจจุบันการเข้ารหัส SSL มักใช้เพื่อปกป้องข้อมูลในขณะที่ส่งบนอินเทอร์เน็ต การใช้ความสามารถในการเข้ารหัสในตัวของระบบปฏิบัติการหรือเครื่องมือเข้ารหัสของบุคคลที่สามผู้คนนับล้านเข้ารหัสข้อมูลในคอมพิวเตอร์เพื่อป้องกันการสูญหายของข้อมูลที่ละเอียดอ่อนโดยไม่ได้ตั้งใจในกรณีที่คอมพิวเตอร์ของพวกเขาถูกขโมย และการเข้ารหัสสามารถใช้เพื่อขัดขวางการสอดแนมของรัฐบาลและการขโมยข้อมูลที่ละเอียดอ่อนขององค์กร

"การเข้ารหัสใช้งานได้ ระบบ crypto ที่แข็งแกร่งที่ใช้งานอย่างเหมาะสมเป็นหนึ่งในไม่กี่สิ่งที่คุณวางใจได้" - เอ็ดเวิร์ดสโนว์เดน

ในการเข้ารหัสคีย์แบบอสมมาตร (เรียกอีกอย่างว่าการเข้ารหัสคีย์สาธารณะ) จะใช้คีย์ที่แตกต่างกันสองคีย์สําหรับกระบวนการเข้ารหัสและถอดรหัส คีย์สาธารณะสามารถแจกจ่ายได้อย่างอิสระเนื่องจากใช้เพื่อล็อคข้อมูลเท่านั้นและไม่เคยปลดล็อก ตัวอย่างเช่น ผู้ค้าสามารถใช้คีย์สาธารณะเพื่อเข้ารหัสข้อมูลการชําระเงินก่อนที่จะส่งธุรกรรมที่ได้รับอนุญาตจากบริษัทประมวลผลการชําระเงิน บริษัทหลังจะต้องมีคีย์ส่วนตัวเพื่อถอดรหัสข้อมูลบัตรเพื่อดําเนินการชําระเงิน การเข้ารหัสคีย์แบบอสมมาตรยังใช้เพื่อตรวจสอบข้อมูลประจําตัวบนอินเทอร์เน็ตโดยใช้ใบรับรอง SSL

ผู้ใช้การเข้ารหัสมักจะฝึกการหมุนคีย์เป็นประจําเพื่อลดโอกาสที่คีย์ที่ถูกบุกรุกจะถูกใช้เพื่อถอดรหัสข้อมูลที่ละเอียดอ่อนทั้งหมด ปุ่มหมุนจะจํากัดปริมาณข้อมูลที่เข้ารหัสโดยใช้คีย์เดียว ในกรณีที่คีย์การเข้ารหัสถูกบุกรุก เฉพาะข้อมูลที่เข้ารหัสด้วยคีย์นั้นเท่านั้นที่จะมีความเสี่ยง

ข้อเสียอย่างหนึ่งของการเข้ารหัสข้อมูลภายในแอปพลิเคชันคือการเข้ารหัสจะทําลายฟังก์ชันการทํางานของแอปพลิเคชัน เช่น การเรียงลําดับและการค้นหา การเข้ารหัสอาจทําลายการตรวจสอบความถูกต้องของฟิลด์หากแอปพลิเคชันต้องการรูปแบบเฉพาะภายในฟิลด์ เช่น หมายเลขบัตรชําระเงินหรือที่อยู่อีเมล รูปแบบการเข้ารหัสแบบใหม่ในการรักษารูปแบบ และการค้นหาได้ทําให้องค์กรสามารถปกป้องข้อมูลของตนได้ง่ายขึ้นโดยไม่สูญเสียฟังก์ชันการทํางานของผู้ใช้ปลายทางภายในแอปพลิเคชันที่สําคัญต่อธุรกิจ อย่างไรก็ตาม มักจะมีการแลกเปลี่ยนระหว่างฟังก์ชันการทํางานของแอปพลิเคชันและความแข็งแกร่งของการเข้ารหัส

คําจํากัดความของ Tokenization

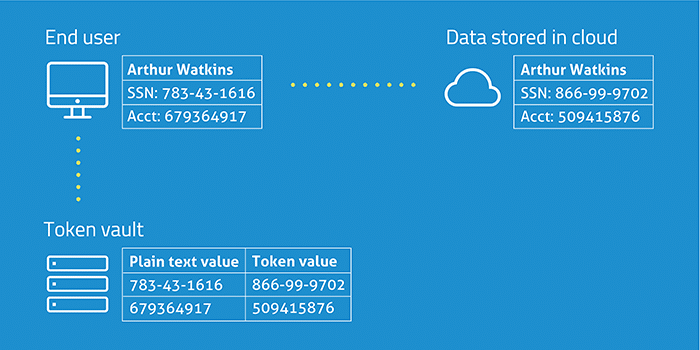

Tokenization เป็นกระบวนการเปลี่ยนข้อมูลที่มีความหมาย เช่น หมายเลขบัญชี ให้เป็นสตริงอักขระแบบสุ่มที่เรียกว่าโทเค็นที่ไม่มีค่าที่มีความหมายหากละเมิด โทเค็นทําหน้าที่เป็นข้อมูลอ้างอิงถึงข้อมูลต้นฉบับ แต่ไม่สามารถใช้เดาค่าเหล่านั้นได้ นั่นเป็นเพราะไม่เหมือนกับการเข้ารหัส tokenization ไม่ได้ใช้กระบวนการทางคณิตศาสตร์ในการแปลงข้อมูลที่ละเอียดอ่อนให้เป็นโทเค็น ไม่มีคีย์หรืออัลกอริทึมที่สามารถใช้เพื่อรับข้อมูลต้นฉบับสําหรับโทเค็นได้ การแปลงโทเค็นจะใช้ฐานข้อมูลที่เรียกว่า token vault ซึ่งจัดเก็บความสัมพันธ์ระหว่างค่าที่ละเอียดอ่อนและโทเค็น ข้อมูลจริงในห้องนิรภัยจะได้รับการรักษาความปลอดภัย ซึ่งมักจะผ่านการเข้ารหัส

มูลค่าโทเค็นสามารถใช้ในแอปพลิเคชันต่างๆ แทนข้อมูลจริงได้ หากจําเป็นต้องดึงข้อมูลจริง เช่น ในกรณีของการประมวลผลการชําระเงินด้วยบัตรเครดิตที่เกิดขึ้นประจํา โทเค็นจะถูกส่งไปยังห้องนิรภัยและดัชนีจะถูกใช้เพื่อดึงมูลค่าที่แท้จริงเพื่อใช้ในกระบวนการอนุมัติ สําหรับผู้ใช้การดําเนินการนี้จะดําเนินการอย่างราบรื่นโดยเบราว์เซอร์หรือแอปพลิเคชันเกือบจะในทันที พวกเขาอาจไม่รู้ด้วยซ้ําว่าข้อมูลถูกจัดเก็บไว้ในระบบคลาวด์ในรูปแบบอื่น

ข้อดีของโทเค็นคือไม่มีความสัมพันธ์ทางคณิตศาสตร์กับข้อมูลจริงที่เป็นตัวแทน หากพวกเขาถูกละเมิดพวกเขาก็ไม่มีความหมาย ไม่มีคีย์ใดที่สามารถย้อนกลับเป็นค่าข้อมูลจริงได้ นอกจากนี้ยังสามารถพิจารณาการออกแบบโทเค็นเพื่อให้มีประโยชน์มากขึ้น ตัวอย่างเช่น ตัวเลขสี่หลักสุดท้ายของหมายเลขบัตรชําระเงินสามารถเก็บรักษาไว้ในโทเค็นเพื่อให้สามารถพิมพ์หมายเลขโทเค็น (หรือบางส่วน) บนใบเสร็จของลูกค้า เพื่อให้เธอสามารถดูการอ้างอิงถึงหมายเลขบัตรเครดิตจริงของเธอได้ อักขระที่พิมพ์อาจเป็นเครื่องหมายดอกจันทั้งหมดบวกกับตัวเลขสี่หลักสุดท้าย ในกรณีนี้ผู้ค้ามีเพียงโทเค็นไม่ใช่หมายเลขบัตรจริงเพื่อความปลอดภัย

กรณีการใช้งานสําหรับการเข้ารหัสและการแปลงเป็นโทเค็น

กรณีการใช้งานที่พบบ่อยที่สุดสําหรับการแปลงเป็นโทเค็นคือการปกป้องข้อมูลบัตรชําระเงิน เพื่อให้ผู้ค้าสามารถลดภาระผูกพันภายใต้ PCI DSS การเข้ารหัสยังสามารถใช้เพื่อรักษาความปลอดภัยข้อมูลบัญชี แต่เนื่องจากข้อมูลยังคงมีอยู่ แม้ว่าจะอยู่ในรูปแบบข้อความเข้ารหัส องค์กรจึงต้องตรวจสอบให้แน่ใจว่าโครงสร้างพื้นฐานด้านเทคโนโลยีทั้งหมดที่ใช้ในการจัดเก็บและส่งข้อมูลนี้เป็นไปตามข้อกําหนดของ PCI DSS อย่างสมบูรณ์

มีการใช้โทเค็นมากขึ้นเพื่อรักษาความปลอดภัยข้อมูลที่ละเอียดอ่อนหรือระบุตัวบุคคลประเภทอื่นๆ รวมถึงหมายเลขประกันสังคม หมายเลขโทรศัพท์ ที่อยู่อีเมล หมายเลขบัญชี และอื่นๆ ระบบแบ็กเอนด์ของหลายองค์กรอาศัยหมายเลขประกันสังคม หมายเลขหนังสือเดินทาง และหมายเลขใบขับขี่เป็นตัวระบุที่ไม่ซ้ํากัน เนื่องจากตัวระบุที่ไม่ซ้ํากันนี้ถูกรวมเข้ากับระบบเหล่านี้ จึงเป็นเรื่องยากมากที่จะลบออก และตัวระบุเหล่านี้ยังใช้เพื่อเข้าถึงข้อมูลสําหรับการเรียกเก็บเงินสถานะการสั่งซื้อและการบริการลูกค้า ขณะนี้มีการใช้โทเค็นเพื่อปกป้องข้อมูลนี้เพื่อรักษาการทํางานของระบบแบ็กเอนด์โดยไม่เปิดเผย PII ต่อผู้โจมตี

แม้ว่าการเข้ารหัสสามารถใช้เพื่อรักษาความปลอดภัยฟิลด์ที่มีโครงสร้าง เช่น ฟิลด์ที่มีข้อมูลบัตรชําระเงินและ PII แต่ก็สามารถใช้เพื่อรักษาความปลอดภัยข้อมูลที่ไม่มีโครงสร้างในรูปแบบของข้อความยาว เช่น ย่อหน้าหรือแม้แต่เอกสารทั้งหมด การเข้ารหัสยังเป็นวิธีที่ดีที่สุดในการรักษาความปลอดภัยข้อมูลที่แลกเปลี่ยนกับบุคคลที่สามและปกป้องข้อมูลและตรวจสอบตัวตนทางออนไลน์ เนื่องจากอีกฝ่ายต้องการคีย์เข้ารหัสขนาดเล็กเท่านั้น SSL หรือ Secure Sockets Layer ซึ่งเป็นรากฐานของการแบ่งปันข้อมูลอย่างปลอดภัยบนอินเทอร์เน็ตในปัจจุบันอาศัยการเข้ารหัสเพื่อสร้างอุโมงค์ที่ปลอดภัยระหว่างผู้ใช้ปลายทางและเว็บไซต์ การเข้ารหัสคีย์แบบอสมมาตรยังเป็นองค์ประกอบสําคัญของใบรับรอง SSL ที่ใช้ในการยืนยันตัวตน

การเข้ารหัสและการแปลงเป็นโทเค็นถูกใช้เป็นประจําในปัจจุบันเพื่อปกป้องข้อมูลที่จัดเก็บไว้ในบริการคลาวด์หรือแอปพลิเคชัน ขึ้นอยู่กับกรณีการใช้งาน องค์กรอาจใช้การเข้ารหัส โทเค็น หรือทั้งสองอย่างรวมกันเพื่อรักษาความปลอดภัยข้อมูลประเภทต่างๆ และปฏิบัติตามข้อกําหนดด้านกฎระเบียบที่แตกต่างกัน ดิ สกายไฮ Cloud Access Security Broker ตัวอย่างเช่น (CASB) ใช้ประโยชน์จากกระบวนการทางเดียวที่ไม่สามารถย้อนกลับได้เพื่อสร้างโทเค็นข้อมูลระบุตัวตนของผู้ใช้ในสถานที่และทําให้ข้อมูลประจําตัวขององค์กรสับสน

เมื่อข้อมูลย้ายไปยังระบบคลาวด์มากขึ้นการเข้ารหัสและการแปลงเป็นโทเค็นจะถูกใช้เพื่อรักษาความปลอดภัยข้อมูลที่จัดเก็บไว้ในบริการคลาวด์ โดยเฉพาะอย่างยิ่งหากหน่วยงานของรัฐออกหมายเรียกข้อมูลที่เก็บไว้ในระบบคลาวด์ผู้ให้บริการสามารถพลิกข้อมูลที่เข้ารหัสหรือโทเค็นได้เท่านั้นโดยไม่มีวิธีปลดล็อกข้อมูลจริง เช่นเดียวกับอาชญากรไซเบอร์ที่เข้าถึงข้อมูลที่จัดเก็บไว้ในบริการคลาวด์