리소스

인텔리전스 다이제스트

무해하지 않은 채팅 - 멀웨어 배포에 사용되는 MS 팀즈

Microsoft 팀에 대한 내재적 신뢰가 좋은 생각이 아닌 이유!

로드먼 라메자니안 - 엔터프라이즈 클라우드 보안 고문

2022년 5월 19일 7분 읽기

의 보도에 따르면 Bleeping Computer의 보고에 따르면, 위협 행위자들은 채팅 스레드에 악성 문서를 심어 악성 코드를 배포하고, 궁극적으로 피해자가 회사 시스템을 탈취하는 트로이 목마를 실행하게 하는 방식으로 Microsoft Teams에 대한 공격을 강화하고 있습니다.

전통적으로 해커들은 Microsoft의 범용 문서 및 공유 제품군인 Office와 클라우드 기반 Office 365를 집중적으로 공격했으며, Word, Excel 등의 개별 앱에 대한 공격도 있었습니다.

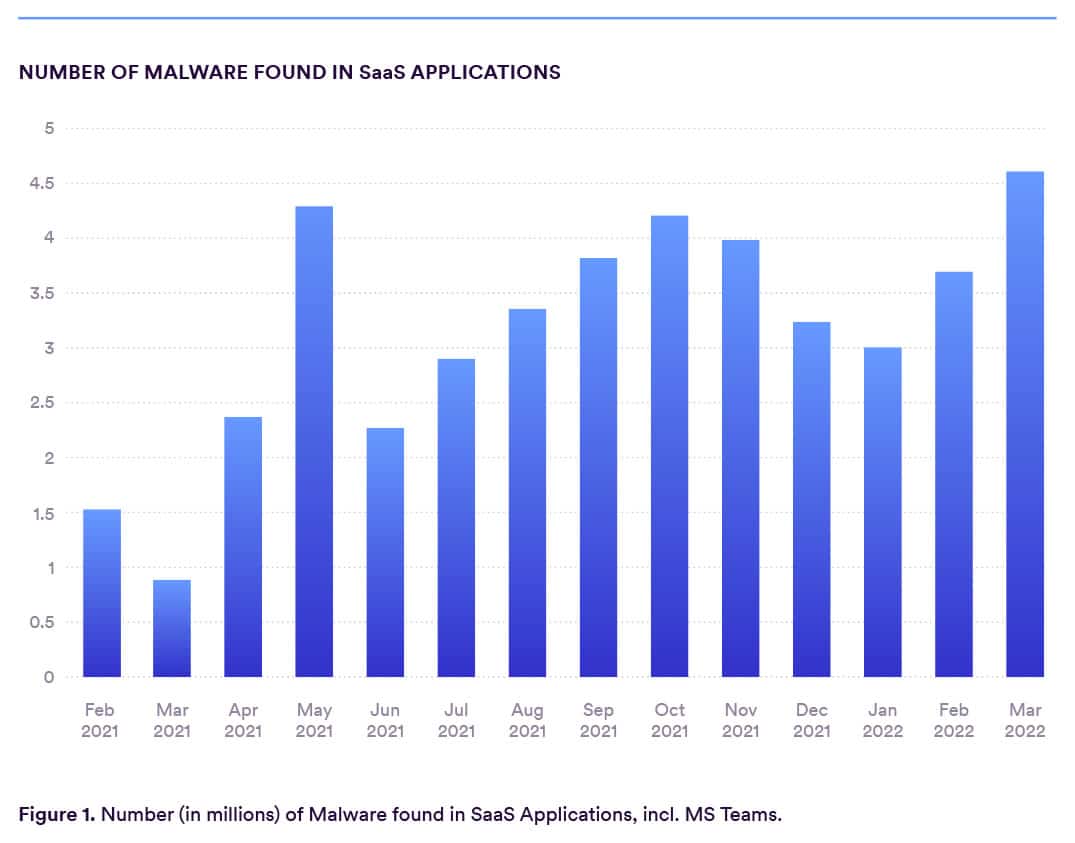

코로나19 이후 엄청난 채택률 급증으로 인해(다른 많은 SaaS 애플리케이션과 마찬가지로) Microsoft Teams는 계속해서 매우 널리 퍼진 공격 표면이 되고 있습니다. 많은 조직의 직원들이 원격 근무를 계속함에 따라 공동 작업을 위한 Microsoft Teams에 대한 의존도가 그 어느 때보다 높아졌습니다. Statista의 시장 인사이트에 따르면, 2020년부터 2021년까지 Teams의 일일 활성 사용자 수가 거의 두 배로 증가했으며, 2022년 1월 현재 월간 활성 사용자 수는 2억 7천만 명에 달한다고 합니다.

보안 인증 방법이 허술하여 스피어 피싱 및 비즈니스 전자 메일 손상 공격이 증가함에 따라 위협 행위자는 기업 Microsoft 365 계정에 액세스하여 조직 간 애플리케이션, 채팅, 파일 및 디렉터리에 액세스할 수 있는 권한을 얻게 됩니다.

트로이 목마가 탑재된 파일을 Teams 채팅 메시지를 통해 전송하는 것은 매우 간단하므로 사용자가 파일을 실행하는 데는 별다른 노력이 필요하지 않습니다. 안타깝게도 사용자 시스템의 장악과 함께 재앙이 이어집니다.

이러한 침해가 발생하는 이유는 무엇인가요?

스피어 피싱과 BEC 공격 수법은 새로운 것이 아니며(그렇다고 보안 관행이 느슨한 것은 아닙니다), 내부 이메일 피싱 인식 교육 덕분에 사용자들은 일반적으로 이메일을 통해 수신되는 데이터에 대해 주의를 기울이고 있습니다. 그러나 대부분의 사용자는 개인 및 기업 채팅 플랫폼을 통해 받은 파일, 특히 "사용자 중심"이라는 무해해 보이는 첨부파일에 대해서는 별다른 주의나 의심을 하지 않는 경향이 있습니다. 이 시점에서 "사용자는 가장 약한 고리"라는 말이 있듯이, 위협 행위자에게 시스템 제어를 관리하는 데 필요한 발판을 제공합니다. 안타깝게도 MS Teams의 제한된 기본 보호 기능은 이러한 유형의 공격을 더욱 악화시킵니다.

무엇을 할 수 있나요?

- 피싱 및 비즈니스 계정 침해와 관련된 문제에 직면할 때는 항상 사용자 인식 교육이 필수적입니다.

- 계정 탈취를 방지하려면 다중 인증 사용을 의무화하는 것도 중요합니다.

- 안타깝게도 이러한 조치만으로는 매우 설득력 있는 공격으로부터 사용자를 보호하기에 충분하지 않을 수 있습니다.

- 물론 Microsoft Teams 자체는 메시지와 파일에 악성 콘텐츠가 있는지 검사하는 기능이 풍부하지 않습니다.

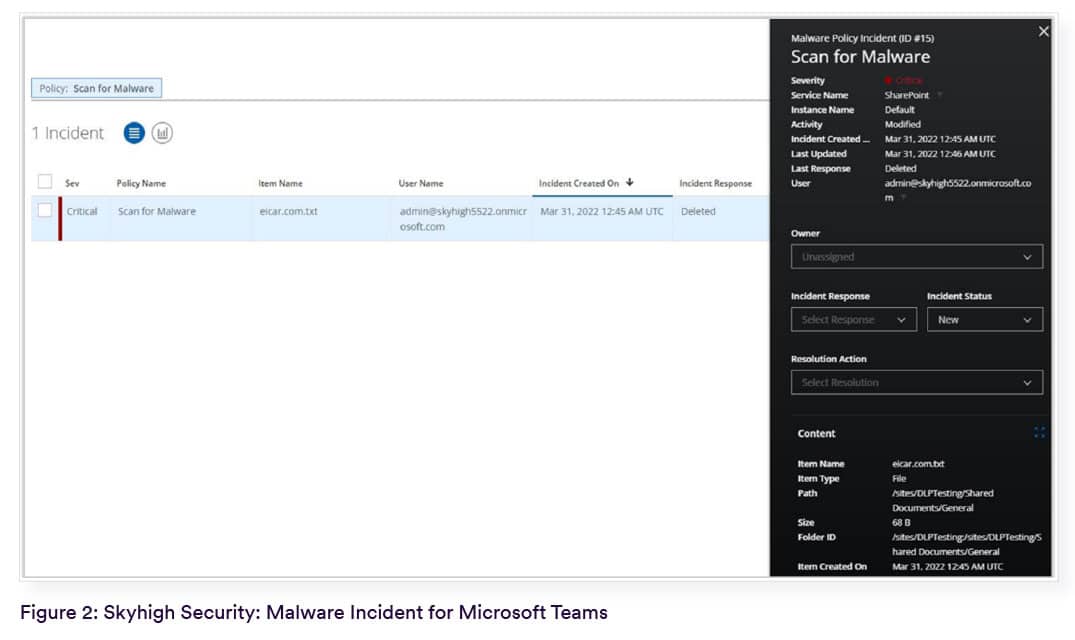

- 따라서 Teams뿐만 아니라 일반적으로 계정 침해를 조장할 수 있는 다른 모든 Microsoft 365 서비스(예: Sharepoint 및 OneDrive)에 대해 맬웨어 방지, data loss prevention, 동작 분석 및 공동 작업 제어 기능을 통합하는 보안 플랫폼을 사용하는 것이 좋습니다.

Skyhigh Security?

- 공동 작업 제어 사용 정책 사용

- 맬웨어 검사 활용 활용하기

- 다단계 인증 의무화 웹 및 클라우드 서비스 및 활동 중

- 보안 태세 관리 및 data loss prevention 기능을 활용하여 Microsoft Teams의 안전한 구성 보장

- 타사 앱 검색 및 보호 Microsoft 365 테넌시에 연결된 타사 앱 검색

- MS Teams는 기본 MS SharePoint 플랫폼을 사용하므로 전체 테넌트 모니터링 모든 파일 활동을 모니터링하세요.

11년 이상의 광범위한 사이버 보안 업계 경력을 보유한 Rodman Ramezanian은 엔터프라이즈 클라우드 보안 고문으로 Skyhigh Security 에서 기술 자문, 지원, 솔루션 설계 및 아키텍처를 담당하고 있습니다. 이 역할에서 Rodman은 주로 호주 연방 정부, 국방 및 기업 조직에 중점을 두고 있습니다.

로드먼은 적대적 위협 인텔리전스, 사이버 범죄, 데이터 보호 및 클라우드 보안 분야를 전문으로 합니다. 그는 호주 신호 감독국(ASD)에서 승인한 IRAP 평가자이며 현재 CISSP, CCSP, CISA, CDPSE, Microsoft Azure 및 MITRE ATT&CK CTI 자격증을 보유하고 있습니다.

로드먼은 복잡한 문제를 간단한 용어로 표현하여 일반인 및 신규 보안 전문가가 사이버 보안의 대상, 이유, 방법을 이해할 수 있도록 돕는 데 강한 열정을 가지고 있습니다.

공격 하이라이트

- 위협 행위자는 스피어 피싱 및/또는 비즈니스 이메일 손상 공격을 통해 기업 Microsoft 365 계정을 탈취합니다.

- 그런 다음 계정 자격 증명을 사용하여 Microsoft 사용자 계정 및 앱(MS Teams)에 침투합니다.

- 해커는 최종 사용자를 속이기 위해 '사용자 중심'이라는 레이블이 붙은 악성 실행 파일을 Microsoft Teams의 대화에 드롭하기 시작합니다.

- 일단 실행되면, 악성코드는 시스템 레지스트리에 데이터를 쓰고, DLL을 설치하며, Windows 시스템에 지속성을 설정합니다.

- 운영 체제 및 실행 중인 하드웨어에 대한 자세한 정보와 함께 OS 버전 및 설치된 패치를 기반으로 한 컴퓨터의 보안 상태가 수집됩니다.

- 결과적으로 위협 행위자는 최종 사용자 시스템에 대한 전체 액세스 권한을 얻게 됩니다.