टोकनाइजेशन बनाम एन्क्रिप्शन

टोकनाइजेशन और एन्क्रिप्शन का उल्लेख अक्सर इंटरनेट पर प्रसारित होने या आराम से संग्रहीत होने पर जानकारी को सुरक्षित करने के साधन के रूप में किया जाता है। आपके संगठन की अपनी डेटा सुरक्षा नीतियों को पूरा करने में मदद करने के अलावा, वे दोनों नियामक आवश्यकताओं को पूरा करने में मदद कर सकते हैं जैसे कि PCI DSS, HIPAA-HITECH, GLBA, ITAR और EU GDPR के तहत। जबकि टोकनाइजेशन और एन्क्रिप्शन दोनों प्रभावी डेटा अस्पष्टता प्रौद्योगिकियां हैं, वे एक ही चीज नहीं हैं, और वे विनिमेय नहीं हैं। प्रत्येक तकनीक की अपनी ताकत और कमजोरियां होती हैं, और इनके आधार पर, विभिन्न परिस्थितियों में डेटा को सुरक्षित करने के लिए एक या दूसरे को पसंदीदा तरीका होना चाहिए। कुछ मामलों में, जैसे इलेक्ट्रॉनिक भुगतान डेटा के साथ, एंड-टू-एंड प्रक्रिया को सुरक्षित करने के लिए एन्क्रिप्शन और टोकनाइजेशन दोनों का उपयोग किया जाता है।

| एनक्रिप्शन | टोकनाइजेशन |

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

एन्क्रिप्शन परिभाषा

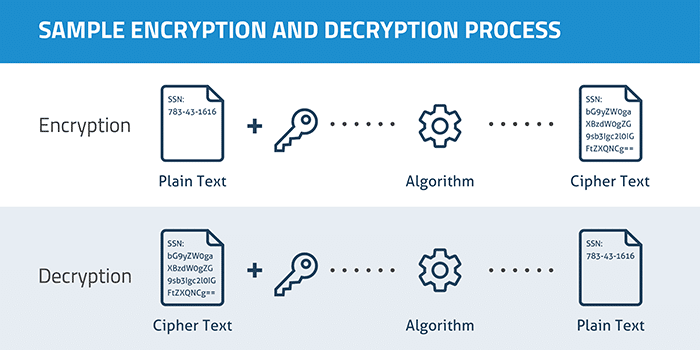

एन्क्रिप्शन सादे पाठ की जानकारी को सिफरटेक्स्ट नामक गैर-पठनीय रूप में बदलने के लिए एक एल्गोरिथ्म का उपयोग करने की प्रक्रिया है। जानकारी को डिक्रिप्ट करने और इसे अपने मूल सादे पाठ प्रारूप में वापस करने के लिए एक एल्गोरिथ्म और एक एन्क्रिप्शन कुंजी की आवश्यकता होती है। आज, एसएसएल एन्क्रिप्शन का उपयोग आमतौर पर जानकारी की सुरक्षा के लिए किया जाता है क्योंकि यह इंटरनेट पर प्रसारित होता है। ऑपरेटिंग सिस्टम या तृतीय पक्ष एन्क्रिप्शन टूल की अंतर्निहित एन्क्रिप्शन क्षमताओं का उपयोग करके, लाखों लोग अपने कंप्यूटर पर डेटा एन्क्रिप्ट करते हैं ताकि उनके कंप्यूटर के चोरी होने की स्थिति में संवेदनशील डेटा के आकस्मिक नुकसान से बचाया जा सके। और एन्क्रिप्शन का उपयोग सरकारी निगरानी और संवेदनशील कॉर्पोरेट डेटा की चोरी को विफल करने के लिए किया जा सकता है।

"एन्क्रिप्शन काम करता है। उचित रूप से कार्यान्वित मजबूत क्रिप्टो सिस्टम उन कुछ चीजों में से एक हैं जिन पर आप भरोसा कर सकते हैं एडवर्ड स्नोडेन

असममित कुंजी एन्क्रिप्शन (जिसे सार्वजनिक-कुंजी एन्क्रिप्शन भी कहा जाता है) में, एन्क्रिप्शन और डिक्रिप्शन प्रक्रियाओं के लिए दो अलग-अलग कुंजियों का उपयोग किया जाता है। सार्वजनिक कुंजी को स्वतंत्र रूप से वितरित किया जा सकता है क्योंकि इसका उपयोग केवल डेटा को लॉक करने के लिए किया जाता है और इसे अनलॉक करने के लिए कभी नहीं। उदाहरण के लिए, एक व्यापारी भुगतान प्रसंस्करण कंपनी द्वारा अधिकृत होने के लिए लेनदेन भेजने से पहले भुगतान डेटा को एन्क्रिप्ट करने के लिए एक सार्वजनिक कुंजी का उपयोग कर सकता है। बाद वाली कंपनी को भुगतान को संसाधित करने के लिए कार्ड डेटा को डिक्रिप्ट करने के लिए निजी कुंजी की आवश्यकता होगी। असममित कुंजी एन्क्रिप्शन का उपयोग एसएसएल प्रमाणपत्रों का उपयोग करके इंटरनेट पर पहचान को मान्य करने के लिए भी किया जाता है।

भले ही किस प्रकार की कुंजी का उपयोग किया जाता है, एन्क्रिप्शन के उपयोगकर्ता आमतौर पर सभी संवेदनशील डेटा को डिक्रिप्ट करने के लिए एक समझौता कुंजी की संभावना को कम करने के लिए नियमित कुंजी रोटेशन का अभ्यास करते हैं। घूर्णन कुंजियाँ एकल कुंजी का उपयोग करके एन्क्रिप्ट किए गए डेटा की मात्रा को सीमित करती हैं। इस घटना में कि एक एन्क्रिप्शन कुंजी से समझौता किया जाता है, केवल उस कुंजी के साथ एन्क्रिप्ट किया गया डेटा असुरक्षित होगा।

अब तक, अनुप्रयोगों के भीतर डेटा एन्क्रिप्ट करने की कमियों में से एक यह है कि एन्क्रिप्शन एप्लिकेशन कार्यक्षमता जैसे सॉर्टिंग और खोज को तोड़ता है। क्योंकि सिफर पाठ मूल डेटा से भिन्न स्वरूप में है, इसलिए यदि किसी अनुप्रयोग को फ़ील्ड्स में विशिष्ट स्वरूपों की आवश्यकता होती है, तो एन्क्रिप्शन फ़ील्ड सत्यापन को भंग भी कर सकता है, जैसे भुगतान कार्ड नंबर या ईमेल पते. नई ऑर्डर-संरक्षण, प्रारूप-संरक्षण और खोज योग्य एन्क्रिप्शन योजनाएँ संगठनों के लिए व्यवसाय-महत्वपूर्ण अनुप्रयोगों के भीतर अंतिम उपयोगकर्ता कार्यक्षमता का त्याग किए बिना अपनी जानकारी की सुरक्षा करना आसान बना रही हैं। हालांकि, आमतौर पर एप्लिकेशन कार्यक्षमता और एन्क्रिप्शन की ताकत के बीच एक ट्रेडऑफ होता है।

टोकनाइजेशन परिभाषा

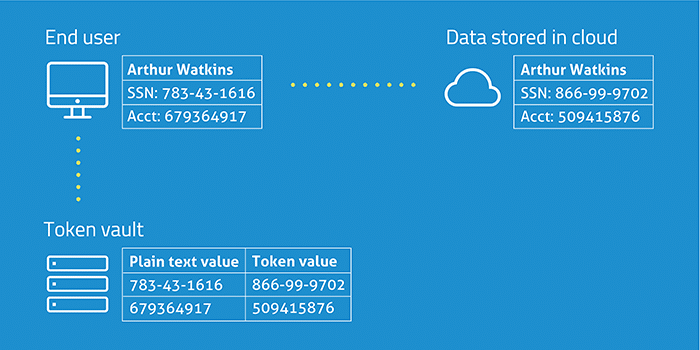

टोकनाइजेशन डेटा के एक सार्थक टुकड़े, जैसे कि खाता संख्या, को वर्णों की एक यादृच्छिक स्ट्रिंग में बदलने की प्रक्रिया है, जिसे टोकन कहा जाता है, जिसका उल्लंघन होने पर कोई सार्थक मूल्य नहीं होता है। टोकन मूल डेटा के संदर्भ के रूप में कार्य करते हैं, लेकिन उन मूल्यों का अनुमान लगाने के लिए उपयोग नहीं किया जा सकता है। ऐसा इसलिए है, क्योंकि एन्क्रिप्शन के विपरीत, टोकनाइजेशन संवेदनशील जानकारी को टोकन में बदलने के लिए गणितीय प्रक्रिया का उपयोग नहीं करता है। कोई कुंजी, या एल्गोरिथ्म नहीं है, जिसका उपयोग टोकन के लिए मूल डेटा प्राप्त करने के लिए किया जा सकता है। इसके बजाय, टोकनाइजेशन एक डेटाबेस का उपयोग करता है, जिसे टोकन वॉल्ट कहा जाता है, जो संवेदनशील मूल्य और टोकन के बीच संबंध को संग्रहीत करता है। तिजोरी में वास्तविक डेटा तब सुरक्षित होता है, अक्सर एन्क्रिप्शन के माध्यम से।

टोकन मूल्य का उपयोग विभिन्न अनुप्रयोगों में वास्तविक डेटा के विकल्प के रूप में किया जा सकता है। यदि वास्तविक डेटा को पुनर्प्राप्त करने की आवश्यकता है - उदाहरण के लिए, आवर्ती क्रेडिट कार्ड भुगतान को संसाधित करने के मामले में - टोकन को तिजोरी में जमा किया जाता है और सूचकांक का उपयोग प्राधिकरण प्रक्रिया में उपयोग के लिए वास्तविक मूल्य प्राप्त करने के लिए किया जाता है। अंतिम उपयोगकर्ता के लिए, यह ऑपरेशन ब्राउज़र या एप्लिकेशन द्वारा लगभग तुरंत किया जाता है। वे शायद यह भी नहीं जानते हैं कि डेटा क्लाउड में एक अलग प्रारूप में संग्रहीत है।

टोकन का लाभ यह है कि उनके द्वारा प्रतिनिधित्व किए जाने वाले वास्तविक डेटा से कोई गणितीय संबंध नहीं है। यदि उनका उल्लंघन किया जाता है, तो उनका कोई अर्थ नहीं है। कोई भी कुंजी उन्हें वास्तविक डेटा मानों पर वापस नहीं ला सकती है। टोकन के डिजाइन को और अधिक उपयोगी बनाने के लिए भी विचार किया जा सकता है। उदाहरण के लिए, भुगतान कार्ड नंबर के अंतिम चार अंकों को टोकन में संरक्षित किया जा सकता है ताकि टोकन नंबर (या इसका एक हिस्सा) ग्राहक की रसीद पर मुद्रित किया जा सके ताकि वह अपने वास्तविक क्रेडिट कार्ड नंबर का संदर्भ देख सके। मुद्रित वर्ण सभी तारांकन और अंतिम चार अंक हो सकते हैं। इस मामले में, सुरक्षा उद्देश्यों के लिए व्यापारी के पास केवल एक टोकन है, वास्तविक कार्ड नंबर नहीं।

एन्क्रिप्शन और टोकनाइजेशन के लिए मामलों का उपयोग करें

टोकनाइजेशन के लिए सबसे आम उपयोग का मामला भुगतान कार्ड डेटा की सुरक्षा करना है ताकि व्यापारी PCI DSS के तहत अपने दायित्वों को कम कर सकें। एन्क्रिप्शन का उपयोग खाता डेटा को सुरक्षित करने के लिए भी किया जा सकता है, लेकिन क्योंकि डेटा अभी भी मौजूद है, यद्यपि सिफरटेक्स्ट प्रारूप में, संगठन को यह सुनिश्चित करना चाहिए कि इस डेटा को संग्रहीत और प्रसारित करने के लिए उपयोग की जाने वाली संपूर्ण प्रौद्योगिकी अवसंरचना पूरी तरह से PCI DSS आवश्यकताओं के अनुरूप है।

तेजी से, टोकन का उपयोग अन्य प्रकार की संवेदनशील या व्यक्तिगत रूप से पहचान योग्य जानकारी को सुरक्षित करने के लिए किया जा रहा है, जिसमें सामाजिक सुरक्षा नंबर, टेलीफोन नंबर, ईमेल पते, खाता संख्या आदि शामिल हैं। कई संगठनों के बैकएंड सिस्टम अद्वितीय पहचानकर्ताओं के रूप में सामाजिक सुरक्षा संख्या, पासपोर्ट नंबर और ड्राइवर के लाइसेंस नंबर पर भरोसा करते हैं। चूंकि यह विशिष्ट पहचानकर्ता इन प्रणालियों में बुना गया है, इसलिए उन्हें निकालना बहुत मुश्किल है। और इन पहचानकर्ताओं का उपयोग बिलिंग, ऑर्डर स्थिति और ग्राहक सेवा के लिए जानकारी तक पहुंचने के लिए भी किया जाता है। हमलावरों को PII को उजागर किए बिना बैकएंड सिस्टम की कार्यक्षमता बनाए रखने के लिए अब इस डेटा की सुरक्षा के लिए टोकनाइजेशन का उपयोग किया जा रहा है।

जबकि एन्क्रिप्शन का उपयोग संरचित क्षेत्रों को सुरक्षित करने के लिए किया जा सकता है जैसे कि भुगतान कार्ड डेटा और पीआईआई वाले, इसका उपयोग लंबे पाठ्य अंश, जैसे पैराग्राफ या यहां तक कि पूरे दस्तावेजों के रूप में असंरचित डेटा को सुरक्षित करने के लिए भी किया जा सकता है। एन्क्रिप्शन तीसरे पक्ष के साथ आदान-प्रदान किए गए डेटा को सुरक्षित करने और डेटा की सुरक्षा और ऑनलाइन पहचान को मान्य करने का आदर्श तरीका भी है, क्योंकि दूसरे पक्ष को केवल एक छोटी एन्क्रिप्शन कुंजी की आवश्यकता होती है। एसएसएल या सिक्योर सॉकेट लेयर, आज इंटरनेट पर सुरक्षित रूप से डेटा साझा करने की नींव, अंतिम उपयोगकर्ता और वेबसाइट के बीच एक सुरक्षित सुरंग बनाने के लिए एन्क्रिप्शन पर निर्भर करता है। असममित कुंजी एन्क्रिप्शन भी पहचान को मान्य करने के लिए उपयोग किए जाने वाले एसएसएल प्रमाणपत्रों का एक महत्वपूर्ण घटक है।

क्लाउड सेवाओं या अनुप्रयोगों में संग्रहीत डेटा की सुरक्षा के लिए एन्क्रिप्शन और टोकनाइजेशन दोनों का उपयोग आज नियमित रूप से किया जाता है। उपयोग के मामले के आधार पर, एक संगठन विभिन्न प्रकार के डेटा को सुरक्षित करने और विभिन्न नियामक आवश्यकताओं को पूरा करने के लिए एन्क्रिप्शन, टोकनाइजेशन या दोनों के संयोजन का उपयोग कर सकता है। वही स्काईहाई Cloud Access Security Broker (CASB), उदाहरण के लिए, परिसर में उपयोगकर्ता की पहचान करने वाली जानकारी को टोकन करने और उद्यम पहचान को अस्पष्ट करने के लिए एक अपरिवर्तनीय एक-तरफ़ा प्रक्रिया का लाभ उठाता है।

जैसे-जैसे अधिक डेटा क्लाउड पर जाता है, क्लाउड सेवाओं में संग्रहीत डेटा को सुरक्षित करने के लिए एन्क्रिप्शन और टोकनाइजेशन का उपयोग किया जा रहा है। सबसे विशेष रूप से, यदि कोई सरकारी एजेंसी क्लाउड में संग्रहीत डेटा को सबपोना करती है, तो सेवा प्रदाता केवल एन्क्रिप्टेड या टोकनयुक्त जानकारी को चालू कर सकता है, जिसमें वास्तविक डेटा को अनलॉक करने का कोई तरीका नहीं है। वही सच है एक साइबर अपराधी क्लाउड सेवा में संग्रहीत डेटा तक पहुंच प्राप्त करता है।