क्या है Zero Trust Network Access (जेडटीएनए)?

सामान्य ZTNA उपयोग के मामले

- निजी अनुप्रयोगों के लिए दूरस्थ पहुंच सुरक्षित करना

चूंकि संगठन निर्बाध सहयोग के लिए कई क्लाउड वातावरणों में अपने व्यवसाय-महत्वपूर्ण अनुप्रयोगों को स्थानांतरित करते हैं, इसलिए उन्हें विशेष रूप से एप्लिकेशन एक्सेस को सुरक्षित करने और डेटा एक्सफिल्ट्रेशन को रोकने के लिए प्रत्येक कनेक्टिंग डिवाइस की निगरानी करने के लिए चुनौती दी जाती है। ZTNAs किसी भी स्थान और डिवाइस से निजी अनुप्रयोगों के लिए अनुकूली, संदर्भ-जागरूक पहुंच सक्षम करते हैं। अनुप्रयोगों तक पहुंच डिफ़ॉल्ट रूप से अस्वीकार कर दी जाती है, जब तक कि स्पष्ट रूप से अनुमति न दी जाए। एप्लिकेशन एक्सेस के संदर्भ में उपयोगकर्ता की पहचान, डिवाइस प्रकार, उपयोगकर्ता स्थान, डिवाइस सुरक्षा मुद्रा आदि शामिल हो सकते हैं। - वीपीएन और एमपीएलएस कनेक्शन को बदलना

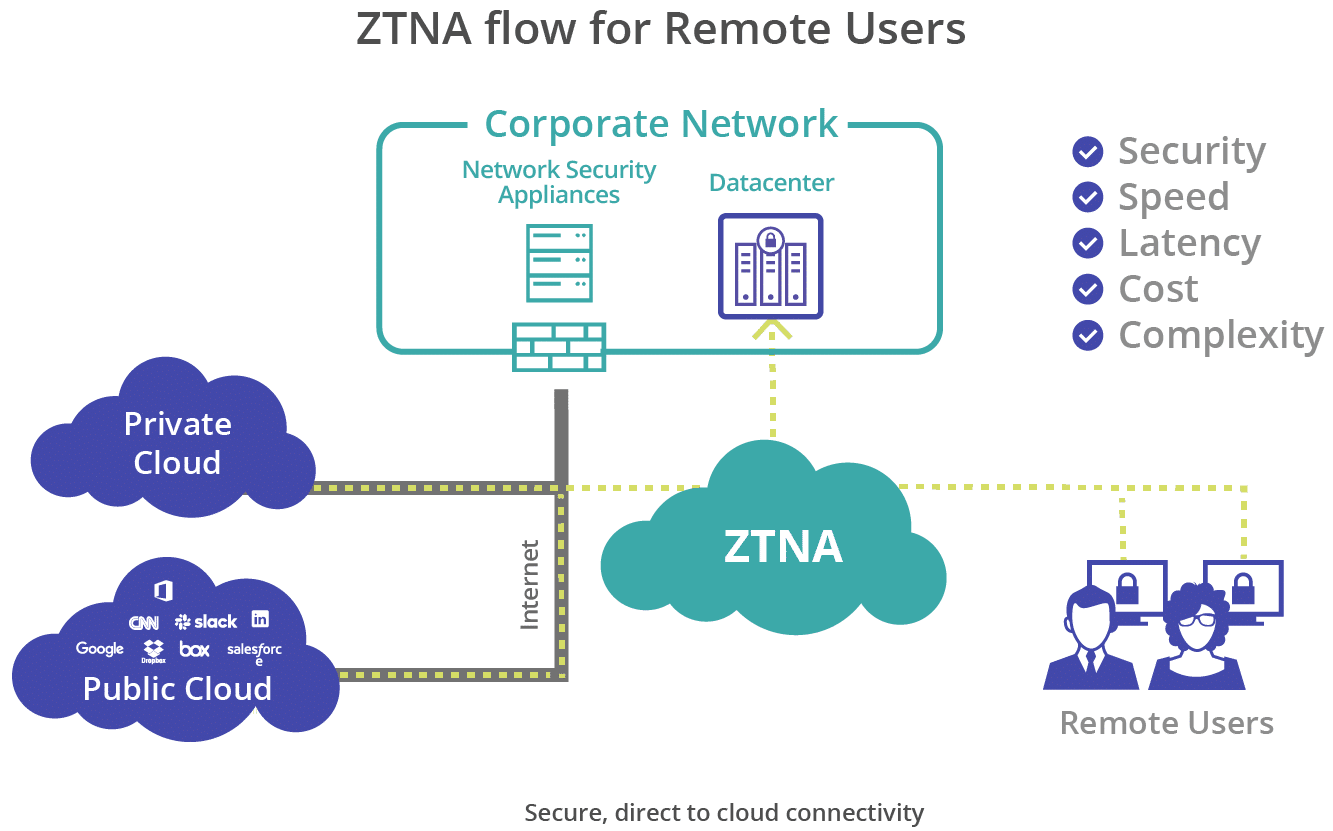

वीपीएन आर्किटेक्चर क्लाउड-फर्स्ट परिनियोजन में धीमे और प्रति-उत्पादक हैं। सॉफ्टवेयर और हार्डवेयर-गहन वीपीएन के माध्यम से प्रत्येक दूरस्थ उपयोगकर्ता पहुंच को सुरक्षित करने से पूंजीगत व्यय और बैंडविड्थ लागत बढ़ सकती है। ZTNA कॉर्पोरेट संसाधनों तक तेज़, प्रत्यक्ष-से-क्लाउड पहुँच प्रदान करता है, नेटवर्क जटिलता, लागत और विलंबता को कम करता है, जबकि दूरस्थ कार्यबल परिनियोजन को सुविधाजनक बनाने के लिए प्रदर्शन में काफी सुधार करता है। - उपयोगकर्ता पहुंच सीमित करना

पारंपरिक सुरक्षा समाधानों का व्यापक, परिधि-आधारित सुरक्षा दृष्टिकोण वैध लॉगिन कुंजी के साथ किसी भी उपयोगकर्ता को पूर्ण नेटवर्क पहुंच की अनुमति देता है, संवेदनशील कॉर्पोरेट संसाधनों को समझौता किए गए खातों और अंदरूनी खतरों के लिए उजागर करता है। पूरे अंतर्निहित नेटवर्क तक पहुंच प्राप्त करने वाले हैकर्स आंतरिक प्रणालियों के माध्यम से स्वतंत्र रूप से आगे बढ़ सकते हैं। ZTNA कम से कम विशेषाधिकार प्राप्त नियंत्रित पहुंच को लागू करता है, "जानने की आवश्यकता" के आधार पर सख्ती से विशिष्ट अनुप्रयोगों तक उपयोगकर्ता पहुंच को प्रतिबंधित करता है। आंतरिक संसाधनों तक पहुँच प्रदान करने से पहले सभी कनेक्शन अनुरोधों को सत्यापित किया जाता है.

ZTNA के लाभ

नेटवर्क को माइक्रो-सेगमेंटिंग करना

ZTNA संगठनों को सॉफ़्टवेयर-परिभाषित परिधि बनाने और कॉर्पोरेट नेटवर्क को कई सूक्ष्म खंडों में विभाजित करने, खतरों के पार्श्व आंदोलन को रोकने और उल्लंघन के मामले में हमले की सतह को कम करने की अनुमति देता है।

अनुप्रयोगों को इंटरनेट पर अदृश्य बनाना

ZTNA एक वर्चुअल डार्कनेट बनाता है और सार्वजनिक इंटरनेट पर एप्लिकेशन खोज को रोकता है, संगठनों को इंटरनेट-आधारित डेटा एक्सपोजर, मैलवेयर और DDoS हमलों से सुरक्षित करता है।

विरासत अनुप्रयोगों तक पहुंच सुरक्षित करना

ZTNA निजी डेटा केंद्रों में होस्ट किए गए विरासत अनुप्रयोगों के लिए अपने लाभों का विस्तार कर सकता है, सुरक्षित कनेक्टिविटी की सुविधा प्रदान कर सकता है, और वेब अनुप्रयोगों के समान सुरक्षा लाभ प्रदान कर सकता है।

उपयोगकर्ता अनुभव को बढ़ाना

ZTNA निजी अनुप्रयोगों के लिए सुरक्षित, तेज़, निर्बाध, प्रत्यक्ष-से-क्लाउड पहुँच को सक्षम बनाता है, जो SaaS और निजी अनुप्रयोगों दोनों तक पहुँचने वाले दूरस्थ उपयोगकर्ताओं को एक सुसंगत अनुभव प्रदान करता है।

वीपीएन और जेडटीएनए में क्या अंतर है?

नेटवर्क-स्तरीय पहुँच बनाम अनुप्रयोग-स्तर का उपयोग: वीपीएन वैध लॉगिन कुंजी वाले किसी भी उपयोगकर्ता को पूर्ण निजी नेटवर्क एक्सेस की अनुमति देते हैं। ZTNA विशिष्ट अनुप्रयोगों तक उपयोगकर्ता की पहुंच को प्रतिबंधित करता है, किसी भी साइबर हमले के मामले में डेटा एक्सपोजर और खतरों के पार्श्व आंदोलन को सीमित करता है।

नेटवर्क-स्तरीय पहुँच बनाम अनुप्रयोग-स्तर का उपयोग: वीपीएन वैध लॉगिन कुंजी वाले किसी भी उपयोगकर्ता को पूर्ण निजी नेटवर्क एक्सेस की अनुमति देते हैं। ZTNA विशिष्ट अनुप्रयोगों तक उपयोगकर्ता की पहुंच को प्रतिबंधित करता है, किसी भी साइबर हमले के मामले में डेटा एक्सपोजर और खतरों के पार्श्व आंदोलन को सीमित करता है।

उपयोगकर्ता गतिविधि में गहरी दृश्यता: वीपीएन में एप्लिकेशन-स्तरीय नियंत्रण की कमी होती है और निजी नेटवर्क के अंदर होने के बाद उपयोगकर्ता कार्यों के लिए कोई दृश्यता नहीं होती है। ZTNAs प्रत्येक उपयोगकर्ता कार्रवाई को लॉग करते हैं और अनुप्रयोगों के भीतर संवेदनशील सामग्री को सुरक्षित करने के लिए सूचित, डेटा-केंद्रित नियंत्रणों को लागू करने के लिए उपयोगकर्ता व्यवहार और जोखिमों में गहरी दृश्यता और निगरानी प्रदान करते हैं। लॉग को वास्तविक समय और उपयोगकर्ता गतिविधि और खतरों में केंद्रीकृत दृश्यता के लिए सिएम टूल को खिलाया जा सकता है। जेडटीएनए को एंडपॉइंट सुरक्षा समाधान के साथ एकीकृत किया जा सकता है ताकि डिवाइस सुरक्षा मुद्रा के निरंतर मूल्यांकन के आधार पर अनुकूली पहुंच की अनुमति मिल सके।

समापन बिंदु मुद्रा मूल्यांकन: वीपीएन कनेक्शन अंतिम-उपयोगकर्ता उपकरणों द्वारा उत्पन्न जोखिमों को ध्यान में नहीं रखते हैं। एक समझौता या मैलवेयर संक्रमित डिवाइस आसानी से सर्वर से जुड़ सकता है और आंतरिक संसाधनों तक पहुंच प्राप्त कर सकता है। ZTNAs अपनी सुरक्षा मुद्रा को मान्य करके उपकरणों को जोड़ने का निरंतर मूल्यांकन करते हैं और उस समय आवश्यक डिवाइस ट्रस्ट के आधार पर संसाधनों तक अनुकूली पहुंच को सक्षम करते हैं। जोखिमों का पता लगाने पर डिवाइस कनेक्शन तुरंत समाप्त कर दिया जाता है।

समापन बिंदु मुद्रा मूल्यांकन: वीपीएन कनेक्शन अंतिम-उपयोगकर्ता उपकरणों द्वारा उत्पन्न जोखिमों को ध्यान में नहीं रखते हैं। एक समझौता या मैलवेयर संक्रमित डिवाइस आसानी से सर्वर से जुड़ सकता है और आंतरिक संसाधनों तक पहुंच प्राप्त कर सकता है। ZTNAs अपनी सुरक्षा मुद्रा को मान्य करके उपकरणों को जोड़ने का निरंतर मूल्यांकन करते हैं और उस समय आवश्यक डिवाइस ट्रस्ट के आधार पर संसाधनों तक अनुकूली पहुंच को सक्षम करते हैं। जोखिमों का पता लगाने पर डिवाइस कनेक्शन तुरंत समाप्त कर दिया जाता है।

प्रयोगकर्ता का अनुभव: वीपीएन को तेजी से वितरित कार्यबल परिदृश्य को संभालने के लिए डिज़ाइन नहीं किया गया है। केंद्रीकृत वीपीएन हब के माध्यम से प्रत्येक उपयोगकर्ता कनेक्शन को बैकहॉल करना बैंडविड्थ और प्रदर्शन के मुद्दे पैदा करता है, जबकि उप-बराबर उपयोगकर्ता अनुभव की ओर जाता है। ZTNA के साथ, उपयोगकर्ता प्रत्यक्ष-टू-ऐप कनेक्शन स्थापित कर सकते हैं, जो IaaS वातावरण या निजी डेटा केंद्रों में होस्ट किए गए कॉर्पोरेट संसाधनों तक तेज़ और सुरक्षित पहुंच को सक्षम करते हैं, जबकि चुस्त और स्केलेबल क्लाउड परिनियोजन की सुविधा प्रदान करते हैं।

लागत बचत: ZTNA महंगे वीपीएन हार्डवेयर की खरीद और प्रत्येक डेटा सेंटर पर जटिल बुनियादी ढांचे के सेटअप का प्रबंधन करने की आवश्यकता को समाप्त करता है। इसके अतिरिक्त, दूरस्थ उपयोगकर्ताओं को सुरक्षित कनेक्शन स्थापित करने के लिए एक अतिरिक्त, संसाधन-गहन वीपीएन क्लाइंट की आवश्यकता नहीं होती है।

ZTNA कैसे काम करता है?

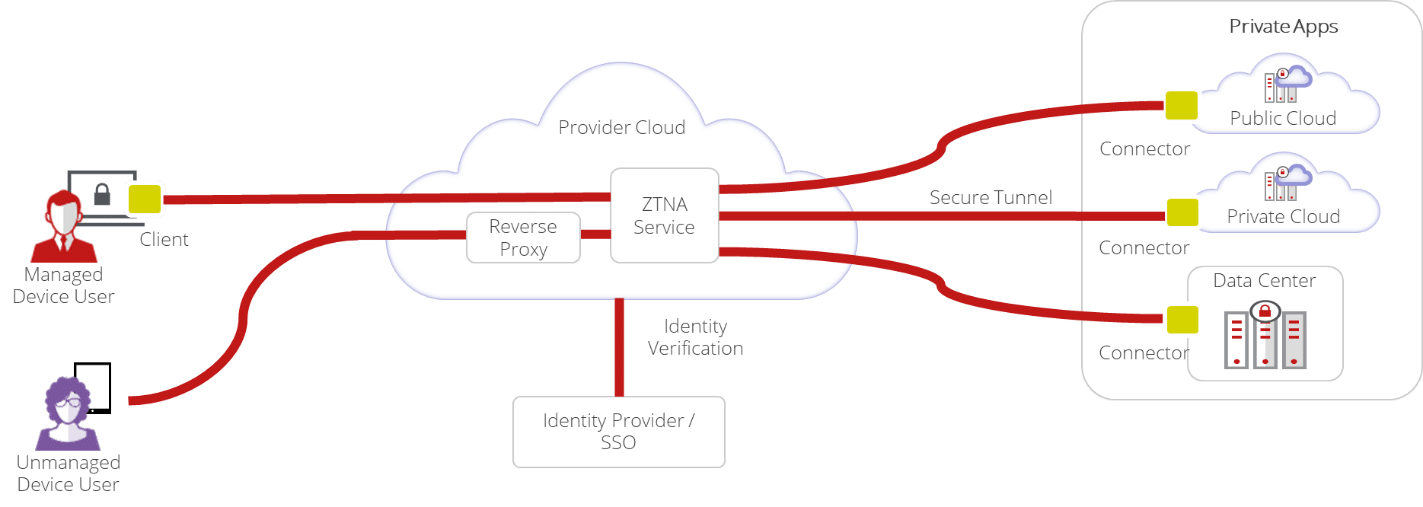

निजी एप्लिकेशन के रूप में एक ही ग्राहक नेटवर्क में स्थापित एक कनेक्टर सॉफ़्टवेयर एक सुरक्षित, एन्क्रिप्टेड सुरंग के माध्यम से क्लाउड पर होस्ट की गई सेवा (या ब्रोकर) के लिए एक आउटबाउंड कनेक्शन स्थापित करता है। सेवा ग्राहक नेटवर्क में निजी यातायात के लिए निकास बिंदु है और मुख्य रूप से इसके लिए जिम्मेदार है:

- उपयोगकर्ताओं को जोड़ने और पहचान प्रदाता के माध्यम से उनकी पहचान प्रमाणित करने का सत्यापन करना।

- उपयोगकर्ता उपकरणों की सुरक्षा मुद्रा को मान्य करना।

- सुरक्षित सुरंग के माध्यम से विशिष्ट अनुप्रयोगों तक पहुंच का प्रावधान।

आउटबाउंड, या "इनसाइड आउट" के कारण, ZTNA सेवा से कनेक्शन, संगठनों को एप्लिकेशन एक्सेस के लिए कोई इनबाउंड फ़ायरवॉल पोर्ट खोलने की आवश्यकता नहीं है, उन्हें सार्वजनिक इंटरनेट पर सीधे जोखिम से बचाते हुए, उन्हें DDoS, मैलवेयर और अन्य ऑनलाइन हमलों से सुरक्षित करते हुए।

ZTNA प्रबंधित और अप्रबंधित दोनों उपकरणों को पूरा कर सकता है। प्रबंधित डिवाइस क्लाइंट-आधारित दृष्टिकोण का पालन करते हैं जहां डिवाइस पर कंपनी के स्वामित्व वाला क्लाइंट या एजेंट स्थापित होता है। क्लाइंट डिवाइस की जानकारी प्राप्त करने और ZTNA सेवा के साथ विवरण साझा करने के लिए जिम्मेदार है। उपयोगकर्ता पहचान और डिवाइस सुरक्षा मुद्रा के सत्यापन पर अनुप्रयोगों के साथ कनेक्शन स्थापित किया गया है।

अप्रबंधित डिवाइस क्लाइंटलेस या रिवर्स-प्रॉक्सी आधारित दृष्टिकोण का पालन करते हैं। डिवाइस प्रमाणीकरण और एप्लिकेशन एक्सेस के लिए ब्राउज़र-आरंभ किए गए सत्रों के माध्यम से ZTNA सेवा से जुड़ते हैं। हालांकि यह व्यक्तिगत या BYO उपकरणों के माध्यम से जुड़ने वाले तृतीय-पक्ष उपयोगकर्ताओं, भागीदारों और कर्मचारियों के लिए एक आकर्षक संभावना बनाता है, क्लाइंटलेस ZTNA परिनियोजन RDP, SSH, VNC, और HTTP जैसे वेब ब्राउज़र द्वारा समर्थित एप्लिकेशन प्रोटोकॉल तक सीमित हैं।

पेश है स्काईहाई Private Access

स्काईहाईPrivate Accessउद्योग का पहला डेटा-जागरूक समाधान है जो किसी भी स्थान और डिवाइस से निजी अनुप्रयोगों तक दानेदार "शून्य ट्रस्ट" पहुंच को सक्षम बनाता है, और एकीकृत प्रदान करता है data loss prevention (डीएलपी) जेडटीएनए पर डेटा सहयोग हासिल करने के लिए क्षमताएं।