संसाधन

इंटेलिजेंस डाइजेस्ट

(फिरौती) Microsoft 365 उपयोगकर्ता अब कहाँ असुरक्षित हैं?

किसने कहा कि क्लाउड वातावरण रैंसमवेयर हमलों से प्रतिरक्षित हैं?

रोडमैन रामेज़ानियन द्वारा - एंटरप्राइज़ क्लाउड सुरक्षा सलाहकार

3 अगस्त, 2022 7 मिनट पढ़ें

उद्यमों और उनके उपयोगकर्ताओं के बीच एक आम गलत धारणा इस विश्वास की ओर ले जाती है कि क्लाउड वातावरण रैंसमवेयर के खतरों से प्रतिरक्षित हैं। हालाँकि, प्रूफपॉइंट शोधकर्ताओं द्वारा की गई एक हालिया खोज में, दुर्भावनापूर्ण अभिनेता Microsoft 365 फ़ाइल संस्करण बैकअप का शोषण करके रैंसमवेयर हमलों को उकसा सकते हैं - प्लेटफ़ॉर्म की मूल फ़ाइल "ऑटो-सेव" सुविधा के लिए धन्यवाद उपलब्ध कराया गया।

सरल शब्दों में, एक साइबर अपराधी एक फ़ाइल के सभी ज्ञात संस्करणों को एन्क्रिप्ट कर सकता है, यहां तक कि बैकअप किए गए भी, एक तरह से जो उन्हें समर्पित बैकअप या हमलावर से डिक्रिप्शन कुंजी के बिना अपूरणीय बनाता है।

दुर्भाग्य से, यह पहली बार नहीं है जब रैंसमवेयर ने Microsoft 365 की दुनिया में लाइन पार की है। अब से 6 साल पहले वापस आकर्षित, Cerber रैंसमवेयर स्ट्रेन ने Microsoft 365 पर अपनी जगहें स्थापित की थीं और लाखों उपयोगकर्ताओं को एक उपन्यास शून्य-दिन के हमले के साथ उजागर करने में कामयाब रहे, जिसमें देशी Microsoft 365 सुरक्षा को दरकिनार करने की क्षमता थी।

कैसे, आप पूछते हैं? आज भी उपयोग में आने वाली समान तकनीकों का उपयोग करना: दुर्भावनापूर्ण फ़ाइल अटैचमेंट के साथ फ़िशिंग ईमेल, उपयोगकर्ताओं को मैक्रो सामग्री की अनुमति देने में बरगलाना, तृतीय-पक्ष एप्लिकेशन को हथियार बनाना और कई अन्य तरीके।

चूंकि क्लाउड सेवाएं एक ही पारिस्थितिकी तंत्र में बड़ी संख्या में उपयोगकर्ताओं को जमा करती हैं, इसलिए वे साइबर अपराधियों के लिए प्रमुख लक्ष्य बन जाते हैं। जरा सोचिए कि एक अच्छी तरह से डिज़ाइन किए गए रैंसमवेयर हमले से उद्यमों के एक बड़े वर्ग को कितना नुकसान हो सकता है जो सभी Microsoft 365 सेवाओं का उपयोग करते हैं। 2020 में, जैसा कि हमने SolarWinds और Microsoft पर पहले सफल हमलों में देखा, आर्थिक प्रभावों के विनाशकारी होने की संभावना है।

ये उल्लंघन कैसे हुए?

क्लाउड सेवाएं और एप्लिकेशन व्यवसायों के लिए पहले से कहीं अधिक मिशन-महत्वपूर्ण हैं। इसमें कोई आश्चर्य की बात नहीं है कि आपराधिक अभिनेता अपने क्रॉसहेयर में Microsoft 365 जैसे क्लाउड प्लेटफ़ॉर्म क्यों रखना जारी रखते हैं, यह जानते हुए कि पीड़ितों को फिरौती का भुगतान करने के लिए कहीं अधिक इच्छुक होगा। यहां हमले वैक्टर में क्लाउड बैकअप के लिए देशी Microsoft 365 सुविधाओं का शोषण शामिल है। अंतर्निहित उपकरणों और मापदंडों का उपयोग करके "जमीन से दूर रहने" वाले खतरे आमतौर पर कम करने के लिए अधिक चुनौतीपूर्ण होते हैं, क्योंकि उनका अधिक आसानी से दुरुपयोग किया जा सकता है और उनका पता लगाना और रोकना कठिन होता है।

क्या किया जा सकता है?

सर्वोत्तम प्रथाओं का एक संयोजन इस तरह के हमलों के प्रभाव को कम करने में मदद कर सकता है, खासकर जब यहां प्रारंभिक हमले वेक्टर में अभी भी अधिग्रहण द्वारा Microsoft 365 खाते से समझौता करना शामिल है।

स्टेप-अप और मल्टी-फैक्टर ऑथेंटिकेशन (एमएफए) को मजबूर करने, मजबूत पासवर्ड मानकों को लागू करने, सख्त पहचान अभिगम नियंत्रण बनाए रखने और कर्मचारी जागरूकता प्रशिक्षण कार्यक्रमों में निवेश जारी रखने जैसे बुनियादी उपायों को नजरअंदाज नहीं किया जाना चाहिए।

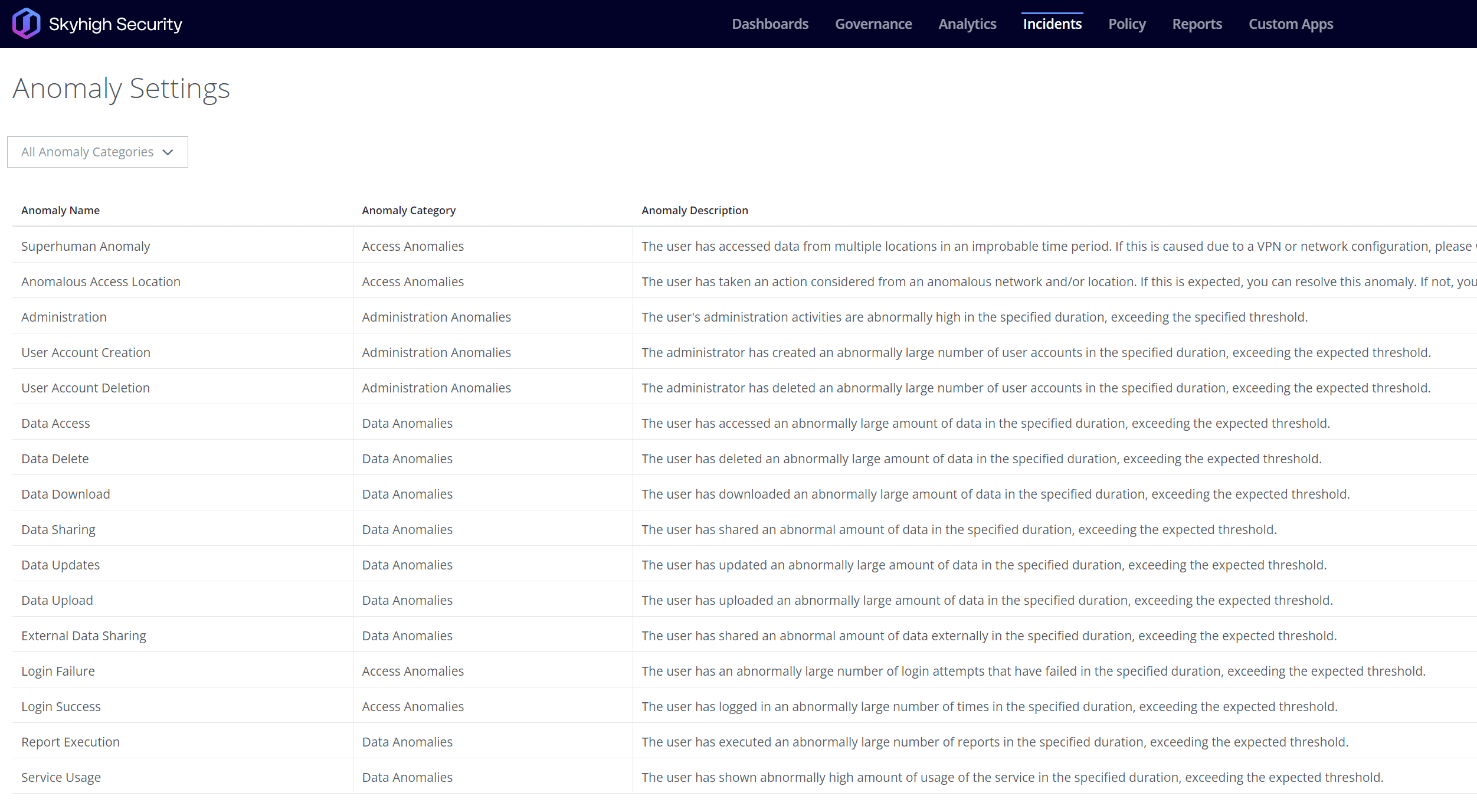

ऊपर वर्णित कारणों से ऐसे जोखिमों को पूरी तरह से रोकना हमेशा चुनौतीपूर्ण होगा। इस कारण से, संदिग्ध आउटलेयर और गतिविधियों का पता लगाने के लिए ट्रिगर और विसंगति पैरामीटर सेट करें जो संभावित रूप से ख़तरा हो सकते हैं, जैसे असामान्य व्यवस्थापकीय क्रियाएँ या डेटा पहुँच अनुरोध जो संस्करण बैकअप सीमाओं और स्वतः सहेजें कॉन्फ़िगरेशन के साथ छेड़छाड़ के लिए चेतावनी संकेत हो सकते हैं।

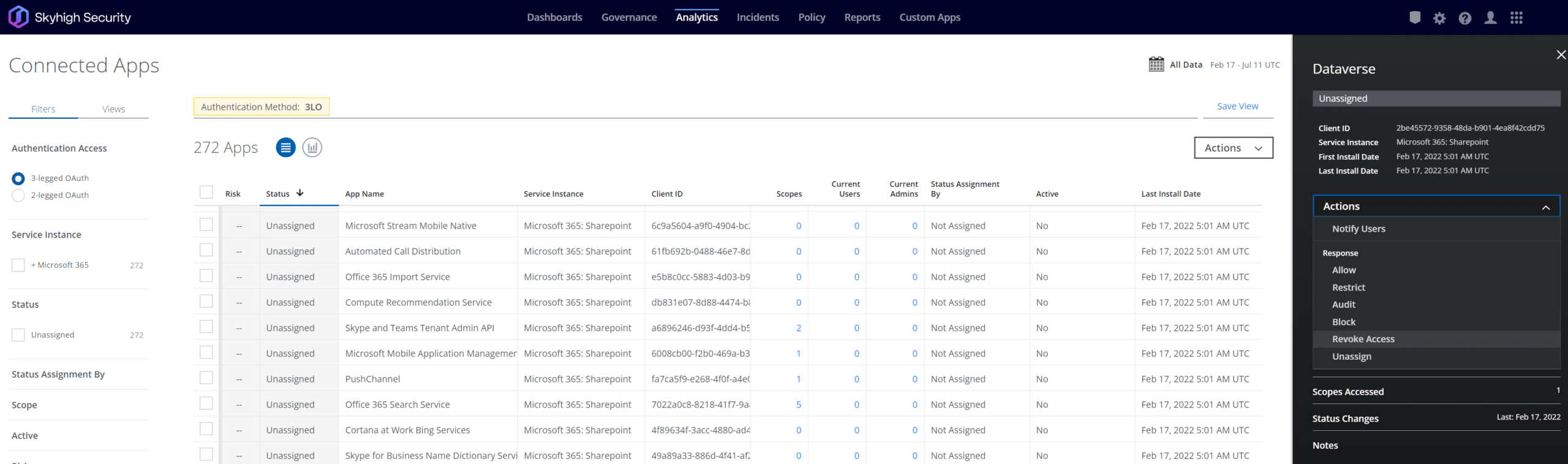

कई तृतीय-पक्ष एप्लिकेशन OAuth टोकन के माध्यम से SaaS प्लेटफॉर्म (जैसे इस मामले में Microsoft 365) से जुड़ते हैं। किसी परिवेश में लॉग इन करने वाले नए उपयोगकर्ताओं के विपरीत, OAuth टोकन को उनके प्रारंभिक अनुदान के बाद पहचान प्रदाता के माध्यम से प्रमाणित करने की आवश्यकता नहीं होती है। एक बार जब ऐप के पास OAuth के माध्यम से Microsoft 365 और उसके डेटा तक पहुंच हो जाती है, तो यह उस पहुंच को अनिश्चित काल तक बनाए रखता है जब तक कि एक्सेस रद्द नहीं हो जाता। इस कारण से, सुनिश्चित करें कि आप टोकन को रद्द कर देते हैं और अपने Microsoft 365 टेनेंसी में वापस आने वाले संदिग्ध ऐप्स तक पहुंच सकते हैं।

संगठनों को हमेशा "उल्लंघन मानने" मानसिकता को अपनाकर सबसे खराब योजना बनानी चाहिए। इस प्रकार, ऐसे समय में, आजमाई हुई बीसी/डीआर रिकवरी प्रक्रियाओं के अलावा ऑफ़लाइन बैकअप कभी भी एक बुरा विचार नहीं है।

प्रयोग Skyhigh Security?

- उपयोग के मामलों के लिए स्टेप-अप प्रमाणीकरण लागू करें जो बढ़े हुए जोखिम पेश कर सकते हैं

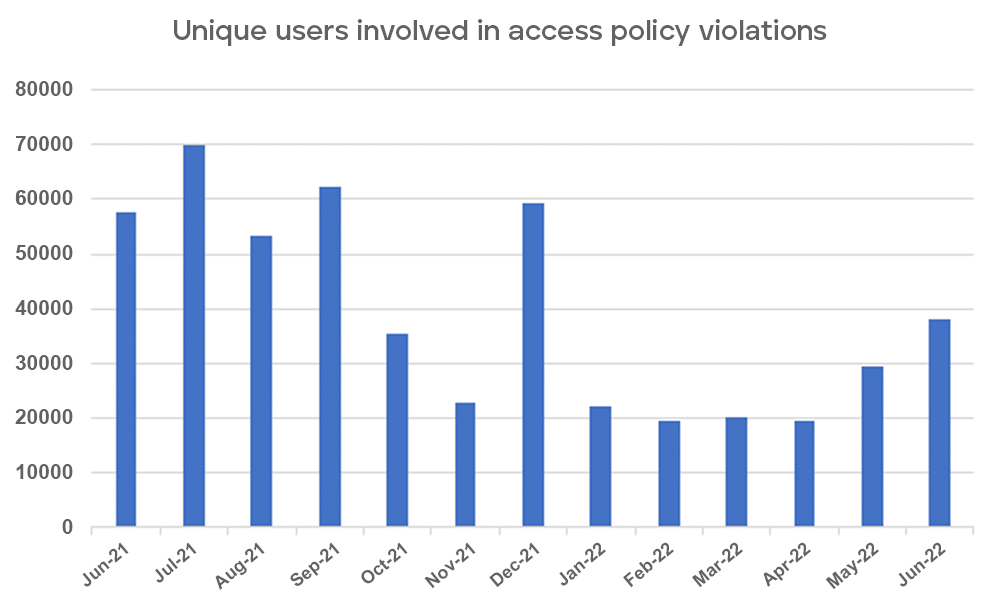

- संदिग्ध व्यवहारों को उजागर करने के लिए विसंगति थ्रेसहोल्ड लागू करें जो आगे की जांच का वारंट कर सकते हैं

- Microsoft 365 या आपकी अन्य स्वीकृत सेवाओं के भीतर फ़ाइलों और रिकॉर्ड तक असामान्य पहुँच को फ़्लैग करने के लिए डेटा विसंगतियों का उपयोग करें

- पहुँच विसंगतियों का विश्लेषण करें जो संभावित अनधिकृत पहुँच प्रयासों का संकेत दे सकती हैं

- उन मामलों में विशेषाधिकार प्राप्त पहुंच विसंगतियों की खोज करें जहां प्रशासनिक उपयोगकर्ता संदिग्ध व्यवहार कर सकते हैं

- कनेक्ट किए गए तृतीय-पक्ष एप्लिकेशन को रद्द करें जो Microsoft 365 के भीतर डेटा तक पहुंच की सुविधा प्रदान कर सकते हैं

11 से अधिक वर्षों के व्यापक साइबर सुरक्षा उद्योग के अनुभव के साथ, रोडमैन रामेज़ानियन एक एंटरप्राइज़ क्लाउड सुरक्षा सलाहकार है, जो तकनीकी सलाहकार, सक्षमता, समाधान डिजाइन और वास्तुकला के लिए जिम्मेदार है Skyhigh Security. इस भूमिका में, रोडमैन मुख्य रूप से ऑस्ट्रेलियाई संघीय सरकार, रक्षा और उद्यम संगठनों पर केंद्रित है।

रोडमैन एडवरसैरियल थ्रेट इंटेलिजेंस, साइबर क्राइम, डेटा प्रोटेक्शन और क्लाउड सिक्योरिटी के क्षेत्रों में माहिर हैं। वह एक ऑस्ट्रेलियाई सिग्नल निदेशालय (ASD) समर्थित IRAP मूल्यांकनकर्ता हैं - वर्तमान में CISSP, CCSP, CISA, CDPSE, Microsoft Azure और MITRE ATT&CK CTI प्रमाणपत्र धारण कर रहे हैं।

स्पष्ट रूप से, रोडमैन को जटिल मामलों को सरल शब्दों में व्यक्त करने का एक मजबूत जुनून है, जिससे औसत व्यक्ति और नए सुरक्षा पेशेवरों को साइबर सुरक्षा के क्या, क्यों और कैसे समझने में मदद मिलती है।

हमले की झलकियां

- क्लाउड रैंसमवेयर हमलों में पहले चरणों में फ़िशिंग अभियान, ब्रूट-फोर्स हमले, और/या दुर्भावनापूर्ण तृतीय-पक्ष एप्लिकेशन जैसी सामान्य रणनीति शामिल होती है, जो Microsoft OneDrive/SharePoint के साथ एकीकृत OAuth टोकन का लाभ उठाते हैं

- एक बार Microsoft 365 खाते में घुसपैठ हो जाने के बाद, उपयोगकर्ता फ़ाइलों को पूरे प्लेटफ़ॉर्म पर खोजा जा सकता है

- हमलावर देशी "ऑटोसेव" और "संस्करण नियंत्रण" सुविधाओं का दुरुपयोग करना शुरू कर देते हैं जो पुराने फ़ाइल संस्करणों के क्लाउड बैकअप बनाते हैं (जिसका उद्देश्य उपयोगकर्ताओं को संपादित फ़ाइलों की पुरानी प्रतियों को पुनर्प्राप्त करने में मदद करना है)

- दस्तावेज़ लायब्रेरी संस्करण सीमा संख्या को कम अंक में कम करके, हमलावर को केवल फ़ाइल को बहुत थोड़ा संपादित करने और फिर फ़ाइल (फ़ाइलों) को उस संस्करण सीमा से अधिक एन्क्रिप्ट करने की आवश्यकता होती है ताकि फ़ाइल पहुँच योग्य न हो

- बाहरी बैकअप के अभाव में, पीड़ितों को फिरौती का भुगतान करना होगा