리소스

인텔리전스 다이제스트

고급 지속성 청소년인 랩서스$에서 배운 점은 무엇인가요?

많은 피해자 명단을 보유한 갈취 조직으로부터 보호하기

로드먼 라메자니안 - 엔터프라이즈 클라우드 보안 고문

2022년 6월 9일 7분 읽기

랜섬웨어 공격의 새로운 핫한 이름은 Lapsus$입니다. 이전에 들어본 적이 없다면 Nvidia, 삼성, Okta, Microsoft 등 이들이 공격한 기업 중 일부에 대해 들어보셨을 것입니다. 잘 모르는 분들을 위해 설명하자면, Lapsus$는 데이터 도용과 갈취에 중점을 둔 해킹 그룹입니다. 이 그룹은 주로 기업을 표적으로 삼고 있으며, 전 세계적으로 주목할 만한 많은 사상자를 발생시켰습니다.

LAPSUS$는 종종 IT 또는 고객 지원과 같은 기업 내부의 인적 약점을 악용했습니다. 다른 경우에는 다크웹 마켓플레이스에서 이미 해킹된 로그인 토큰을 구매하기도 했습니다. 일반적으로 일부 사이버 보안 전문가들은 이를 낮은 수준의 위협으로 간주할 수 있습니다. 하지만 실제로 해커를 더 위협적으로 만드는 것은 정교함만이 아니라 대담함입니다.

사회 공학 전술과 SIM 카드 스와핑부터 교묘한 피싱 공격과 내부 직원에 대한 노골적인 유인까지, Lapsus$ 운영자들은 제공되는 리소스를 활용하여 VPN과 가상 데스크톱 인프라(VDI)라는 대중적인 수단을 통해 기업 네트워크에 침투할 수 있는 발판을 마련합니다.

이는 사람이 당신을 위해 일하면 사회 공학에 취약하다는 사실을 생생하게 강조합니다. 아무도 부패할 수 없는 존재로 취급되어서는 안 됩니다. 클라우드 리소스에 대한 즉각적인 시사점은 사람들이 업무를 수행하는 데 실제로 필요한 최소한의 액세스 권한으로 줄여야 한다는 것입니다. 클라우드에는 일반적으로 매우 민감한 리소스가 저장되므로 침해 가능성이 있는 사람(사실상 모든 사람!)에게 과도한 권한을 제공하면 조직의 핵심 리소스가 부당하게 노출될 수 있습니다.

이러한 침해는 어떻게 발생했을까요?

주로 대규모 사회 공학 및 조작 기술을 사용하는 Lapsus$ 그룹은 전 세계적으로 엄청난 피해자 목록을 축적해 왔습니다. 흥미롭게도 이 사건들은 모두 유효한 인증 정보를 사용하여 궁극적으로 해당 인증 정보에 부여된 권한을 남용한다는 공통된 접근 방식을 가지고 있습니다. 이러한 공격은 보안 태세에 있어 인증(신원 확인)과 권한 부여(무엇을 할 수 있는가?)가 매우 중요하다는 사실을 다시 한 번 일깨워줍니다. 최소 권한과 제로 트러스트의 원칙이 그 어느 때보다 중요해졌습니다.

무엇을 할 수 있나요?

인증 및 권한 부여를 위해 최선을 다하더라도 동기 부여가 있는 내부자의 손에 의해 침해가 발생할 수 있습니다.

"신뢰할 수 있고 권한이 부여된 주체의 행위가 악의적인지 어떻게 판단할 수 있을까요?"라는 질문이 생깁니다. 권한 집합은 시간이 지남에 따라 점점 커지는 고약한 버릇이 있습니다.

Zero Trust Network Access (ZTNA) 접근 방식의 일환으로 조직은 네트워크를 세분화하고, 요청하는 디바이스를 평가하며, 앱 및 리소스에 대한 액세스를 상황에 맞게 프로비저닝(DLP 및 Remote Browser Isolation 기능 사용)하는 것이 좋습니다.

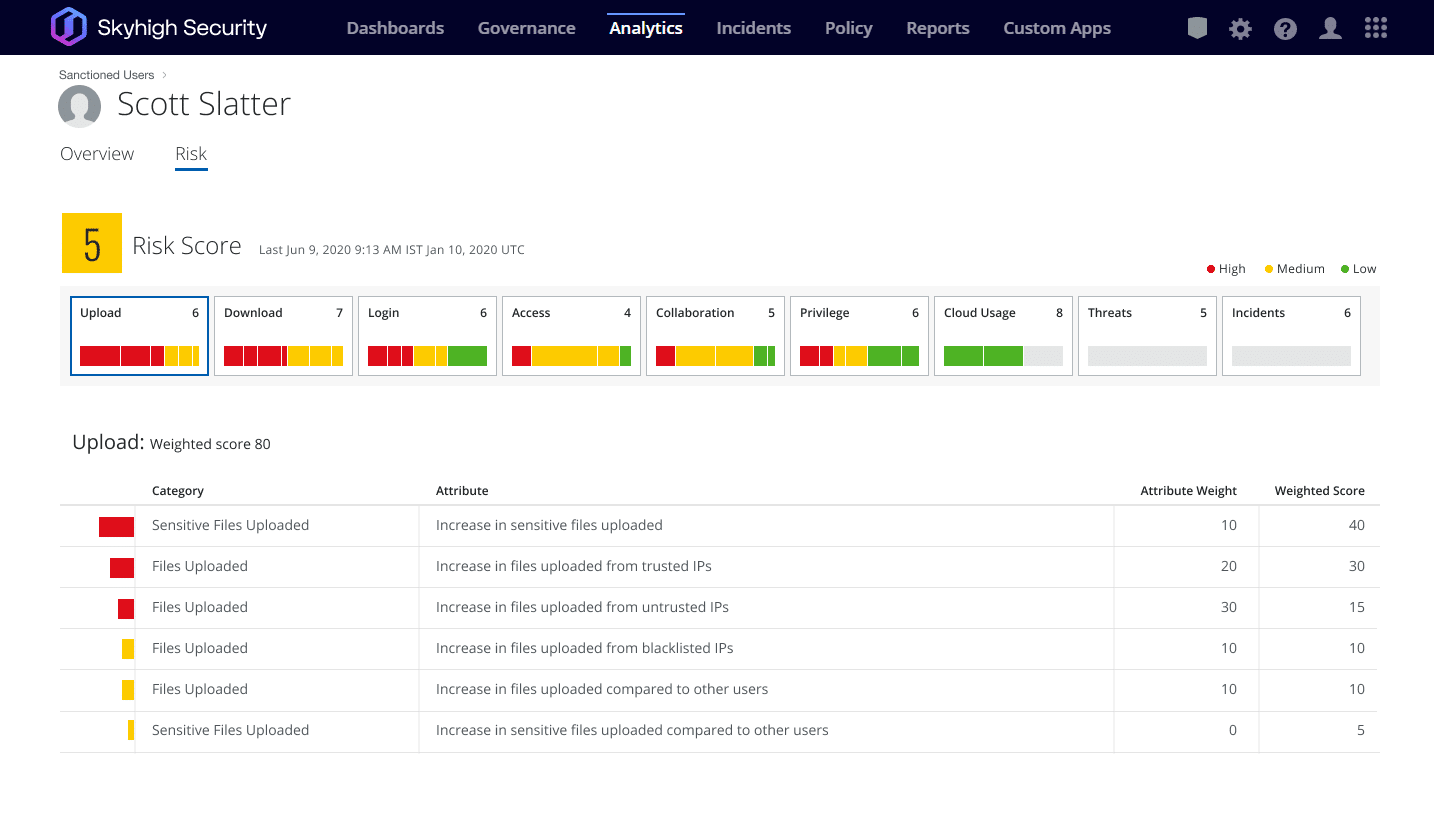

내부자 위협이 발생한 경우, 이상 징후 기반 탐지 및 행동 분석 기능은 특정 상황에 대한 '정상 활동'의 기준을 구축하여 비정상적이고 잠재적으로 위험한 행동을 발견하고 완화하여 궁극적으로 신속한 조치를 취할 수 있도록 이상 징후나 편차를 강조하는 데 도움이 될 수 있습니다.

하지만 보안은 단순한 기술적 제어의 집합 그 이상입니다. 보안 실무자는 이해관계자와 신뢰할 수 있는 기관(내부 및 외부)이 사용하는 권한, 프로세스 및 절차를 검토해야 합니다. 앞서 언급한 공격으로 인해 보안 업계는 이러한 기본 사항에 주의를 기울이게 되었습니다.

Skyhigh Security?

- 구성 감사 활용 를 활용하여 무제한 액세스에 노출된 서비스를 발견하고 모니터링하세요.

- 다양한 세부 속성을 사용하여 연결 장치의 상태 평가 다양한 세분화된 속성을 사용하여

- 다음과 같이 인프라를 세분화하세요. 동적으로 액세스 제어 동적으로 제어하여 인프라 세분화

- 비공개 앱 및 리소스가 인터넷에 노출되지 않도록 보호

- 관리되지 않는 디바이스를 차단하고, 다단계 인증 및 기타 여러 상황별 액세스 정책을 적용하여 도난당한 클라우드 애플리케이션 자격 증명이 성공적으로 재사용되는 것을 방지합니다.

- 사용자 활동 평가 초기 로그인을 넘어 사용자 이동, 행동, 기업 서비스 액세스, 위치 및 기타 여러 잠재적 이상 징후를 포함한 사용자 활동 평가

11년 이상의 광범위한 사이버 보안 업계 경력을 보유한 Rodman Ramezanian은 엔터프라이즈 클라우드 보안 고문으로 Skyhigh Security 에서 기술 자문, 지원, 솔루션 설계 및 아키텍처를 담당하고 있습니다. 이 역할에서 Rodman은 주로 호주 연방 정부, 국방 및 기업 조직에 중점을 두고 있습니다.

로드먼은 적대적 위협 인텔리전스, 사이버 범죄, 데이터 보호 및 클라우드 보안 분야를 전문으로 합니다. 그는 호주 신호 감독국(ASD)에서 승인한 IRAP 평가자이며 현재 CISSP, CCSP, CISA, CDPSE, Microsoft Azure 및 MITRE ATT&CK CTI 자격증을 보유하고 있습니다.

로드먼은 복잡한 문제를 간단한 용어로 표현하여 일반인 및 신규 보안 전문가가 사이버 보안의 대상, 이유, 방법을 이해할 수 있도록 돕는 데 강한 열정을 가지고 있습니다.

공격 하이라이트

- Lapsus$가 브라질 보건부를 공격하여 50TB의 데이터 유출을 막기 위해 몸값을 요구합니다.

- 포르투갈 미디어 기업 Impresa와 라틴 아메리카 통신사 Claro에 대한 연쇄 공격.

- GitHub 스토어에서 도난당한 Vodafone 소스 코드, Lapsus$가 텔레그램을 통해 기뻐하고 있습니다.

- 엔비디아가 침해를 당하여 거의 1TB에 달하는 독점 코드 서명 인증서와 펌웨어가 유출되었습니다.

- Okta에서 근무하는 타사 고객 지원 엔지니어의 계정이 유출되어 366명의 고객 데이터가 도난당했습니다.

- 텔레그램을 통해 공유된 토렌트 파일을 통해 약 200GB의 삼성 기기 소스 코드와 알고리즘이 유출되었습니다.

- 게임 업체인 Ubisoft가 공격을 받아 서비스에 장애가 발생했습니다.

- Microsoft의 Bing, Cortana 및 기타 서비스가 침해되었으며, Lapsus$가 텔레그램을 통해 일부 소스 코드를 공유했습니다.