موارد

إنتليجنس دايجست

هيكوري ديكوري دوك: قضايا الخصوصية تصيب TikTok على مستوى العالم

هل ترقص بياناتك على إيقاع مختلف؟

بقلم رودمان رامزانيان - قائد التهديدات السحابية العالمية

أبريل 24, 2023 2023 7 دقائق للقراءة

ما بدأ كوسيلة لتوليد الضحك من خلال مقاطع الفيديو القصيرة أثناء جائحة الفيروس التاجي ، أخذ TikTok تنسيق الفيديو القصير الذي يجذب الانتباه وعزز مكانته بين تطبيقات الوسائط الاجتماعية الأكثر شعبية. ولكن تماما مثل التطبيقات الأخرى المملوكة للأجانب التي تنتشر بسرعة ، لا تزال TikTok المملوكة للصين تواجه تدقيقا بشأن ممارسات جمع البيانات والخصوصية. لكن هذه المرة، ليست الولايات المتحدة وحدها هي التي تدق جرس الإنذار.

مشيرة إلى تهديد "السيادة والسلامة" ، تنضم أستراليا إلى حفنة من الحكومات العالمية ، بما في ذلك الهند والمملكة المتحدة والولايات المتحدة وكندا والعديد من البلدان في جميع أنحاء أوروبا ، والتي تدعو إلى إزالة تطبيق TikTok من الهواتف المحمولة لجميع المسؤولين. بدأت الحكومات في التعامل مع مخاطر TikTok بجدية أكبر ، ولكن مع وجود أكثر من 1 مليار مستخدم نشط شهريا ، هل تفعل الشركات والمنظمات غير الحكومية الشيء نفسه؟

وفقا لمركز أمن الإنترنت ، "تحتوي البيانات التي يجمعها TikTok من المستخدمين على معلومات حساسة وغالبا ما يتم أخذها دون معرفة صريحة من المستخدم". تتضمن هذه البيانات ، على سبيل المثال لا الحصر ، "العلامة التجارية للجهاز وطرازه ، وإصدار نظام التشغيل (OS) ، ومشغل شبكة الجوال ، وسجل التصفح ، وأسماء وأنواع التطبيقات والملفات ، وأنماط أو إيقاعات ضغطات المفاتيح ، والاتصالات اللاسلكية ، وتحديد الموقع الجغرافي." يذهب TikTok إلى حد جمع معلومات التعريف الشخصية الأخرى (PII) مثل العمر والصورة وجهات الاتصال الشخصية والبيانات الأخرى التي يتم جمعها من خلال إمكانية تسجيل الدخول الأحادي (SSO) المتكاملة.

بالنظر إلى أن التطبيق يمكنه جمع "محتوى [الرسائل] والمعلومات حول وقت إرسال [الرسائل] و / أو استلامها و / أو قراءتها" ، وخاصة مع جلسة الاستماع الأخيرة للرئيس التنفيذي ل TikTok في الكونجرس التي أضافت مزيدا من المضمون إلى الحوار الشامل ، فمن السهل معرفة سبب قلق المنظمات الكبيرة والشركات في جميع أنحاء العالم بشكل متزايد من TikTok والتعبير عن قلقها بشأن حماية البيانات الشخصية والشركات التي تجمعها.

لماذا تحدث هذه الانتهاكات؟

في حين أن وسائل التواصل الاجتماعي لطالما شكلت مخاطر أمنية مختلفة ، بما في ذلك التعرض للتصيد الاحتيالي والاحتيال ، فإن نقطة القلق الأساسية للحكومات والمؤسسات والمؤسسات الكبيرة الأخرى على حد سواء هي عدم وضوح الخطوط الفاصلة بين الاستخدام الشخصي واستخدام الشركات للأجهزة التي يتم تثبيت TikTok عليها واستهلاكها.

علاوة على ذلك ، فإن احتمال إساءة استخدام البيانات من قبل الأطراف الخارجية والداخلية على حد سواء يمثل مصدر قلق كبير. ويرجع ذلك إلى مدى تشابك الأنظمة الأساسية والخدمات عبر الإنترنت ، مع رموز المصادقة المشتركة ، وتكامل تسجيل الدخول الأحادي ، وإمكانية نقل البيانات ، والمزيد. يمكن أن تكون تداعيات سرقة البيانات المحتملة وإساءة استخدامها خطيرة ، خاصة بالنظر إلى الاستخدام الواسع النطاق لخدمات الويب والخدمات السحابية.

السؤال هو كم عدد المنظمات التي تهتم بالتهديدات الأمنية بما يكفي لدعم حظر TikTok مقابل عدد المنظمات غير المدركة تماما للمخاطر التي تتعرض لها.

كما هو الحال مع أي تهديد على الويب أو السحابة أو الهاتف المحمول ، من الأهمية بمكان أن تتعلم فرق الأمان عوامل الخطر الرئيسية وتفهمها. كيف يتعامل TikTok مع البيانات؟ كيف يحدد المستخدمين والأجهزة ويصادق عليها بشكل آمن؟ ما نوع حركة المرور والمحتوى الذي يمكن مشاركته واستهلاكه منه؟ أين توجد نقاط تواجد الخدمة ، وماذا يعني ذلك بالنسبة لرغبة المؤسسة في المخاطرة؟

مع وجود العدد الهائل من المستخدمين والأجهزة والمواقع ومتطلبات العمل والمزيد اليوم ، يصعب أحيانا اتباع أساليب قاسية من خلال حظر الوصول إلى خدمات معينة بشكل صريح بين عشية وضحاها. هناك الكثير مما يمكن قوله لتثقيف المستخدمين وإدخال حواجز الحماية الأمنية في الحالات التي قد لا ترغب فيها المؤسسة في حظر الخدمات فجأة بضربة واحدة.

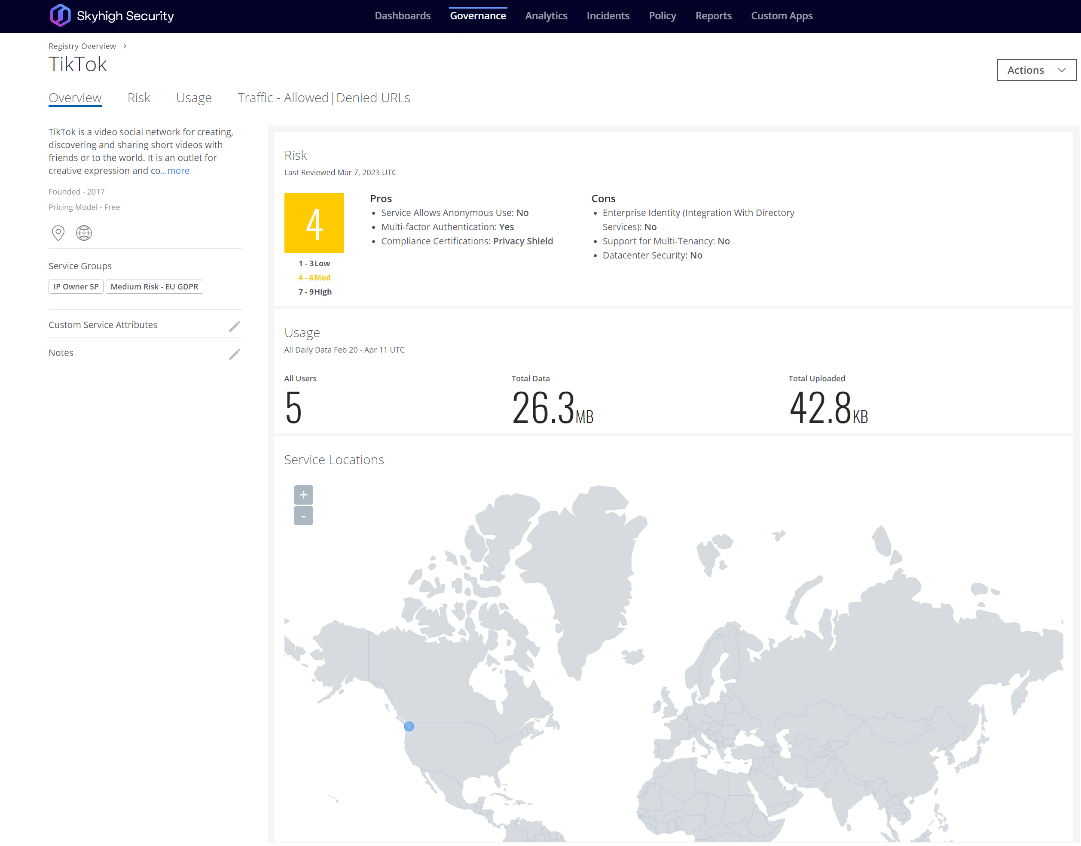

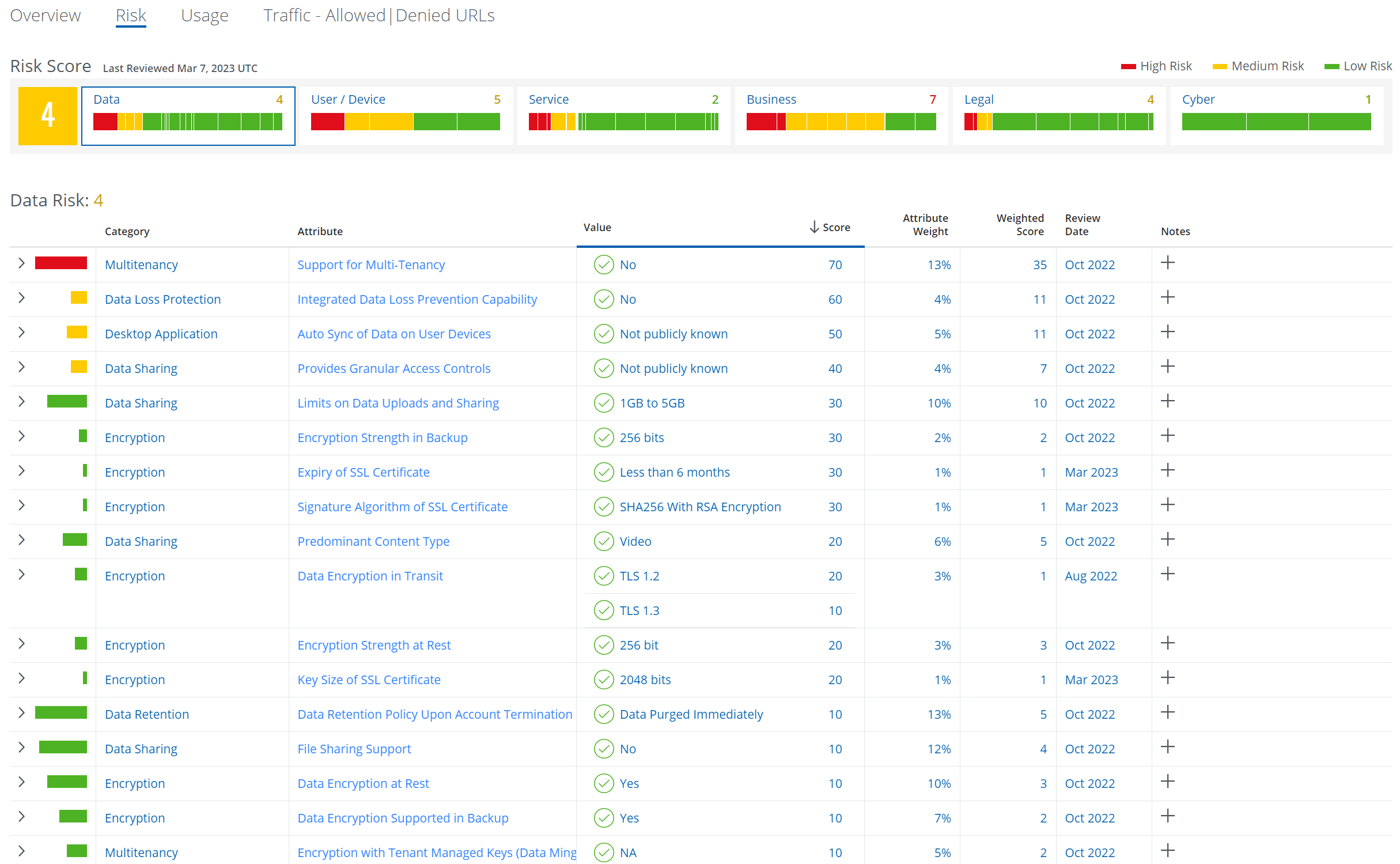

Skyhigh Security يعالج هذه المشكلة من خلال تفصيل العديد من سمات المخاطر التي يجب أن يأخذها محللو الأمن في الاعتبار أثناء تنقل المستخدمين في المياه المضطربة المحيطة ب TikTok كمنصة وخدمة. وتشمل هذه سمات المخاطر المتعلقة بالبيانات نفسها ، والمستخدم / الجهاز ، والخدمة ، والممارسات التجارية للمؤسسة ، والمسائل القانونية ، والأمن السيبراني.

من هناك ، يمكن لفرق الأمان البدء في إدخال ضوابط أمان البيانات ، مثل الحد من / حظر عمليات تسجيل الدخول والتحميلات و / أو التنزيلات ؛ خنق عرض النطاق الترددي للبيانات ؛ تقديم صفحات ويب مخصصة لتعليم المستخدم ؛ وغيرها من التدابير ليس فقط للحد من تسرب البيانات من الأجهزة إلى منصة TikTok ، ولكن ، بشكل أكثر شمولية ، للتحكم بشكل أفضل في تدفق البيانات الحساسة من الوصول إلى أجهزة المستخدمين التي قد تستهلك خدمات أخرى مشكوك فيها عبر الإنترنت قد تسيء التعامل مع البيانات.

ما الذي يمكن عمله؟

استخدام Skyhigh Security?

- استخدم Skyhigh Cloud Registry للاستفادة من خوارزمية مخاطر خاصة وموحدة.

- استفد من قواعد التحكم في النشاط لتحديد معايير أنشطة المستخدم المقبولة، مثل تسجيل الدخول و/أو التحميل و/أو التنزيل على الأجهزة المدارة.

- تنفيذ سياسات الظل / الويب داخل المواقع التي قد يكون فيها TikTok محظورا بالفعل والبدء في تقييد الوصول والتحكم فيه في مواقع أخرى.

- قم بتخصيص ترجيح المخاطر العالمية لمؤسستك عبر العديد من فئات سمات المخاطر.

- يمكنك إنشاء مجموعات خدمات وتعيينها استنادا إلى خصائص محددة، مثل ممارسات معالجة البيانات ونقاط التواجد العالمية والانتهاكات الأخيرة والمزيد.

مع أكثر من 11 عاما من الخبرة الواسعة في مجال الأمن السيبراني ، رودمان رامزانيان هو مستشار أمن سحابة المؤسسة ، وهو مسؤول عن الاستشارات الفنية والتمكين وتصميم الحلول والهندسة المعمارية في Skyhigh Security. في هذا الدور ، يركز رودمان بشكل أساسي على الحكومة الفيدرالية الأسترالية والدفاع ومنظمات المؤسسات.

رودمان متخصص في مجالات استخبارات التهديدات العدائية والجرائم الإلكترونية وحماية البيانات والأمن السحابي. وهو مقيم IRAP معتمد من مديرية الإشارات الأسترالية (ASD) - حاصل حاليا على شهادات CISSP و CCSP و CISA و CDPSE و Microsoft Azure و MITRE ATT&CK CTI.

بصراحة ، لدى رودمان شغف قوي بالتعبير عن الأمور المعقدة بعبارات بسيطة ، مما يساعد الشخص العادي والمتخصصين الجدد في مجال الأمن على فهم ماذا ولماذا وكيف للأمن السيبراني.

يسلط الضوء على الهجوم

- تطبيقات الوسائط الاجتماعية راسخة في البيانات والأجهزة التي تجلس عليها - نفس الأجهزة المستخدمة للأغراض الشخصية والشركات في الوقت الحاضر.

- من المحتمل أن يفتح TikTok ، مثل جميع التطبيقات ، الوصول إلى الهاتف المحمول للمستخدم بالكامل. يمكن أن توفر تطبيقات الهاتف المحمول إمكانات موثوقة لهذا التطبيق لربط الوصول إلى أشياء أخرى على الجهاز - في هذه الحالة ، البيانات التي يحتفظ بها.

- يمكن ل TikTok أيضا الوصول إلى المعلومات وجمعها من أي مصادر تسجيل دخول أخرى أو تلك المرتبطة بملف تعريف المستخدم. يمكن أن يشمل ذلك Google الشخصي و / أو الشركات أو Facebook أو Twitter أو أي خدمة أخرى تستخدم لمصادقة المستخدمين على TikTok.

- مع الانتشار المستمر لممارسات إحضار جهازك الخاص (BYOD) ، أصبح الخط الافتراضي بين الاستخدام الشخصي واستخدام الشركات غير واضح. تستمر نفس التطبيقات المثيرة للقلق في التعايش مع كميات هائلة من نقاط بيانات الشركات التي يبدو أنها تنتهي في الأيدي الخطأ.

- الآن مع عمل الحكومات العالمية على حظر TikTok على أجهزة العاملين الحكوميين ، يتم تشجيع الشركات والمنظمات الأخرى أيضا على إعادة التفكير في كيفية استخدام TikTok كمنصة وخدمة.