ทรัพยากร

การปกป้องข้อมูลโดยใช้ Skyhigh Securityการจับคู่ข้อมูลที่แน่นอนแบบครบวงจร

โดย Hari Prasad Mariswamy - การจัดการผลิตภัณฑ์, Skyhigh Security

21 พฤศจิกายน 2565 3 อ่านนาที

การวิจัยแสดงให้เห็นว่าองค์กรสมัยใหม่ลงทุนมากขึ้นในการปกป้องข้อมูลที่ละเอียดอ่อนที่สุดจากการถูกกรองลงในแอปพลิเคชันผู้ใช้และอุปกรณ์ที่ไม่ได้รับอนุญาต ในขณะที่มีหลายวิธีที่: data loss prevention ผู้ดูแลระบบ (DLP) สามารถกําหนดค่านโยบายเพื่อปกป้องข้อมูลนี้ ยังคงมีการรั่วไหลของข้อมูลที่เราได้ยินอยู่เสมอ สิ่งนี้อาจเป็นอันตรายต่อองค์กรทางการเงินหรือการดูแลสุขภาพที่พยายามปกป้องข้อมูลส่วนตัวของลูกค้าซึ่งเสี่ยงต่อการปฏิบัติตามกฎระเบียบมาตรฐานเช่น GDPR, HIPPA เป็นต้น

การเลือกโซลูชัน DLP ที่เหมาะสม

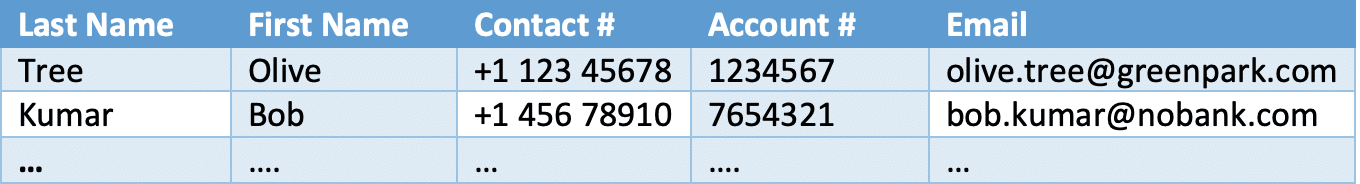

วิธีการทั่วไปบางประการในการกําหนดกฎ DLP ได้แก่ การสร้างพจนานุกรมขนาดใหญ่ของคําหลักหรือคําศัพท์การสร้างนิพจน์ทั่วไปที่ซับซ้อนเพื่อให้ตรงกับประเภทข้อมูลทั้งหมดที่เกี่ยวข้องกับข้อมูลส่วนบุคคลที่ละเอียดอ่อน (PII)เทคนิคเหล่านี้มีประสิทธิภาพในสถานที่ที่มีประเภทข้อมูลมาตรฐานเช่นรายการที่อยู่ IP หรือมาตรฐาน ISO สําหรับรูปแบบข้อมูลที่สามารถใช้นิพจน์ทั่วไปได้ ไม่เหมาะกับวัตถุประสงค์เมื่อองค์กรต้องการป้องกันไม่ให้บันทึกของลูกค้าหรือข้อมูล PII ที่ละเอียดอ่อนสูญหาย เนื่องจากอาจมีรูปแบบ/รูปแบบข้อมูลใหม่ที่จะหลบเลี่ยงนโยบายเหล่านี้ทําให้เกิดการรั่วไหลของข้อมูล ตัวอย่างเช่น ข้อมูล PII ของลูกค้าขององค์กรทางการเงินสามารถจัดเก็บไว้ในฐานข้อมูลเป็นบันทึกในรูปแบบแถวและคอลัมน์ และจําเป็นต้องได้รับการปกป้องจากการถูกกรองเพื่อป้องกันการรั่วไหลของข้อมูลที่อาจเกิดขึ้น Exact Data Matching (EDM) เป็นเทคนิคของ DLP ที่สามารถมีบทบาทสําคัญในสถานการณ์ดังกล่าว

EDM ของ Skyhigh ทํางานอย่างไร

EDM ทํางานโดยการพิมพ์ลายนิ้วมือข้อมูลที่มีโครงสร้างจํานวนมากซึ่งจัดเป็นแถวและคอลัมน์ Skyhigh Securityเครื่องมือ DLP Integrator ของ เมื่อติดตั้งบนเซิร์ฟเวอร์ภายในองค์กรของลูกค้าแล้ว จะใช้เพื่อสร้างลายนิ้วมือที่เก็บข้อมูลขนาดใหญ่เหล่านี้ด้วยเซลล์หลายพันล้านเซลล์ และอัปโหลดลายนิ้วมือที่ผ่านการฝึกอบรมอย่างปลอดภัยไปยัง Cloud DLP ด้วยเทคนิคการพิมพ์ลายนิ้วมือชั้นนําของอุตสาหกรรมที่เป็นนวัตกรรมใหม่ สิ่งนี้ช่วยในการปรับใช้กฎการปกป้องข้อมูลได้เร็วขึ้นด้วยชุดข้อมูลลายนิ้วมือขนาดใหญ่เหล่านี้อย่างมีประสิทธิภาพเพื่อปกป้องข้อมูลที่ละเอียดอ่อนที่สุดในรูปแบบที่แน่นอน อย่างเช่น Skyhigh Securityเครื่องมือลายนิ้วมือของสามารถฝึกตารางฐานข้อมูลที่ประกอบด้วยข้อมูลใน "ภาษาใดก็ได้" และกระจายไปทั่วเซลล์ประมาณ 6 พันล้านเซลล์ในเวลาประมาณหกชั่วโมง ซึ่งเร็วกว่าอย่างมากเมื่อเทียบกับผู้จําหน่ายชั้นนํารายอื่น

เรียกอีกอย่างว่าลายนิ้วมือที่มีโครงสร้าง ลายนิ้วมือ EDM สามารถใช้เป็นเกณฑ์การจับคู่เนื้อหาในการจัดประเภทข้อมูล ซึ่งจะช่วยป้องกันการขโมยข้อมูลที่ลายนิ้วมือตรงกันอย่างแม่นยํา ด้วยความสามารถในการจับคู่ที่แน่นอนไม่เพียง แต่ช่วยลดภาระด้วยตนเองของผู้ดูแลระบบ DLP ในการสร้างนิพจน์ทั่วไปที่ซับซ้อนอย่างรอบคอบ แต่ยังให้การปฏิบัติตามข้อกําหนดในระดับสูงสุดสําหรับองค์กร

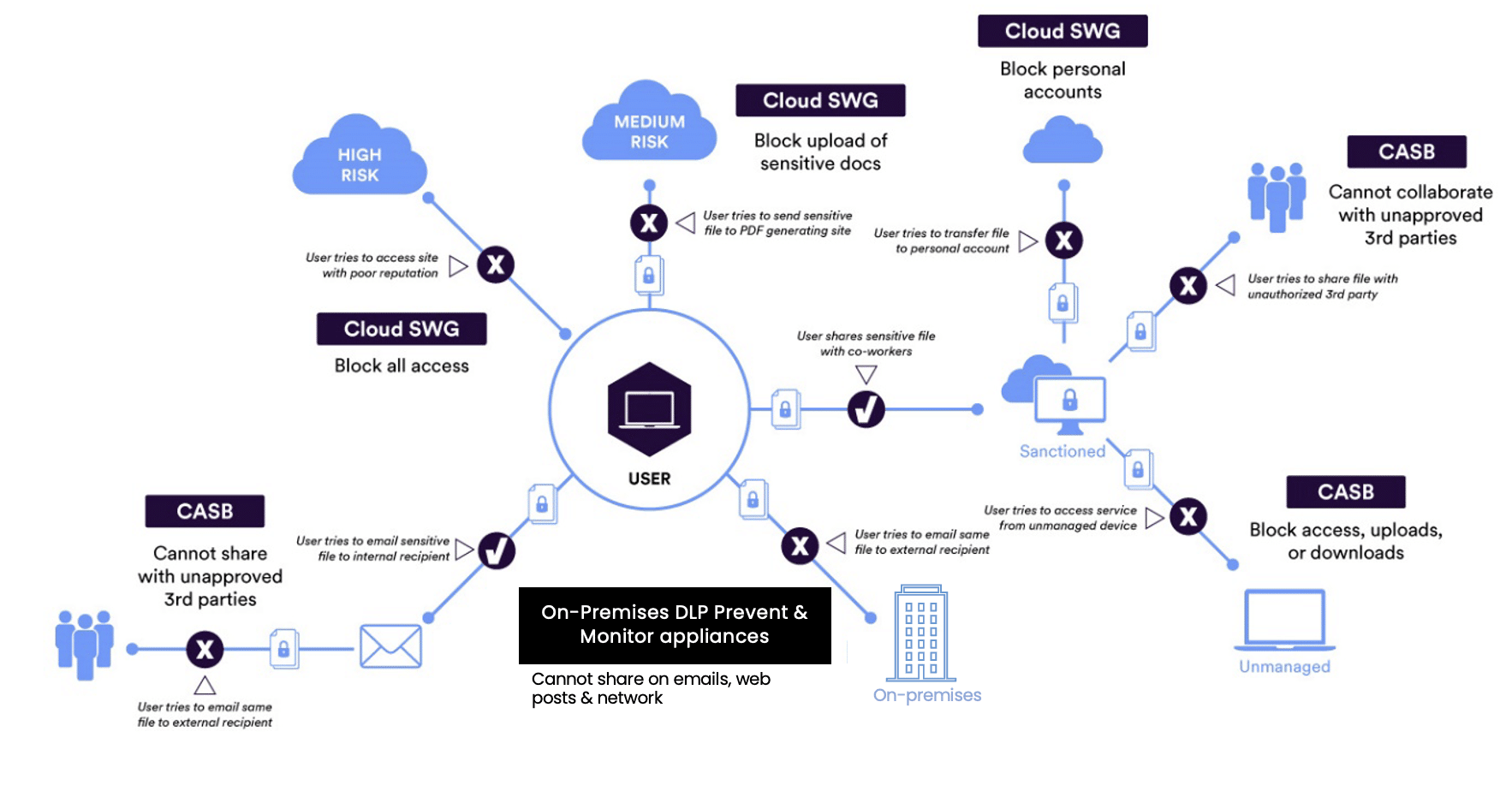

โซลูชัน EDM แบบครบวงจรอย่างแท้จริง

ด้วยโซลูชันการปกป้องข้อมูลแบบหลายเวกเตอร์อย่างแท้จริงของ Skyhigh สําหรับSecurity Service Edge(SSE) ลายนิ้วมือที่มีโครงสร้าง Unified EDM ที่ได้รับการฝึกฝนเพียงครั้งเดียว (ด้วยตนเองผ่านเครื่องมือตัวรวม DLP หรือผ่านระบบอัตโนมัติ API ตามกําหนดเวลา) สามารถใช้เป็นส่วนหนึ่งของ "การจําแนกประเภททั่วไป" สําหรับนโยบาย DLP เพื่อปกป้องข้อมูลที่กรองผ่านเวกเตอร์ต่างๆ รวมถึง:

- บริการคลาวด์ที่มีความเสี่ยงสูง

- บริการคลาวด์ที่ได้รับอนุญาต

- บริการคลาวด์ที่ถูกคว่ําบาตร

- อีเมล

- แอปพลิเคชันส่วนตัว

- การรับส่งข้อมูลเครือข่ายภายในองค์กร

การป้องกัน DLP จะทํางานอย่างสม่ําเสมอในทุกโหมดการปรับใช้สําหรับ SSE รวมถึง Forward Proxy, API, Reverse Proxy และ SMTP

แม้ว่าการปกป้องข้อมูลแบบเรียลไทม์จะมีความสําคัญ แต่ก็มีความสําคัญเท่าเทียมกันสําหรับองค์กรที่จะต้องตระหนักว่าข้อมูลที่ละเอียดอ่อนของตนถูกเก็บไว้ที่ใดและใครสามารถเข้าถึงข้อมูลได้ Skyhigh SecurityDLP On-Demand Scan (ODS) ของ DLP ช่วยให้องค์กรสามารถกําหนดเวลาและเรียกใช้การสแกน DLP สําหรับข้อมูลที่เหลือบนบริการคลาวด์กล่องจดหมายอีเมลขององค์กรและการแชร์เครือข่ายภายในองค์กร การสแกน ODS มีอํานาจในการใช้ลายนิ้วมือที่มีโครงสร้างเพื่อค้นหาข้อมูลที่ละเอียดอ่อนและจัดประเภทด้วยป้ายกํากับที่เหมาะสม

ในที่สุด Skyhigh Securityคอนโซลการจัดการเหตุการณ์แบบรวมศูนย์ทําหน้าที่เป็นบานหน้าต่างเดียวเพื่อช่วยให้ผู้ดูแลระบบ DLP จัดการการละเมิดที่เกี่ยวข้องกับข้อมูลทั้งหมดในแอปพลิเคชันไอทีที่ถูกคว่ําบาตรและ Shadow ได้อย่างง่ายดาย เหตุการณ์ที่เกี่ยวข้องกับการละเมิด EDM สําหรับทั้งแอปพลิเคชันที่ถูกคว่ําบาตรและ Shadow-IT ให้การวิเคราะห์โดยละเอียดโดยแสดงไฮไลท์การจับคู่เป็นสารสกัดจากเอกสาร

คลิกที่นี่เพื่อเริ่มต้นใช้งานSkyhigh Securityความสามารถในการจับคู่ข้อมูลแบบรวมศูนย์สําหรับการปกป้องข้อมูลเรียนรู้วิธีสร้างลายนิ้วมือและทําให้กระบวนการเปลี่ยนแปลงฐานข้อมูลเป็นไปโดยอัตโนมัติ

กลับไปที่บล็อกเนื้อหาที่เกี่ยวข้อง

บล็อกที่กำลังได้รับความนิยม

Skyhigh Security Renews IRAP Assessment at PROTECTED Level for 2026

Sarang Warudkar and Stuart Bayliss May 21, 2026

The Browser Security Gap Enterprises Can No Longer Ignore

Sarang Warudkar May 19, 2026

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026