Risorse

Browser aziendali vs. RBI: Pro, contro e migliore soluzione per l'azienda

Di Tony Frum - Ingegnere illustre

11 settembre 2025 8 Minuto letto

TL;DR

In precedenza, ritenevo che i browser aziendali (EB) avrebbero rivoluzionato la sicurezza web, sostituendo rapidamente Remote Browser Isolation RBI) e forse anche i gateway web sicuri (SWG). Dopo aver collaborato con grandi aziende e aver discusso con gli analisti, ho modificato la mia opinione. Continuo a ritenere che gli EB possano svolgere tale funzione per le piccole e medie imprese, ma potrebbero non essere altrettanto adatti alle grandi aziende.

La promessa di Enterprise Browser

Ho notato l'Enterprise Browser (EB) da molto tempo. Avendo lavorato con Secure Web Gateways (SWG) per la maggior parte dei miei vent'anni nel mercato della sicurezza, è impossibile ignorare la novità di questa tecnologia. Per chi non lo sapesse, i browser aziendali sono generalmente di due tipi: estensioni del browser o browser completamente nuovi che sono fork del progetto Chromium. Entrambe le opzioni mirano a introdurre nuovi controlli di sicurezza nei browser che gli utenti utilizzano per la maggior parte della loro giornata lavorativa. Questi controlli possono includere l'accesso remoto sicuro alle applicazioni interne, il rilevamento anti-malware specializzato nel browser stesso, la crittografia dei dati del browser memorizzati localmente e altro ancora. Ciò che mi ha incuriosito di più sono stati i controlli di sicurezza dei dati, come i controlli degli appunti, il mascheramento dei dati, le pagine con filigrana, la protezione degli screenshot e i controlli di upload/download. In generale, trasferire i controlli all'endpoint invece di cercare di implementare tutto a livello di rete apre molte porte, quindi si tratta di un nuovo potente strumento nel mondo della sicurezza web. Ad essere sincero, inizialmente ho visto questo come una minaccia diretta al mercato SWG nel suo complesso.

Remote Browser Isolation

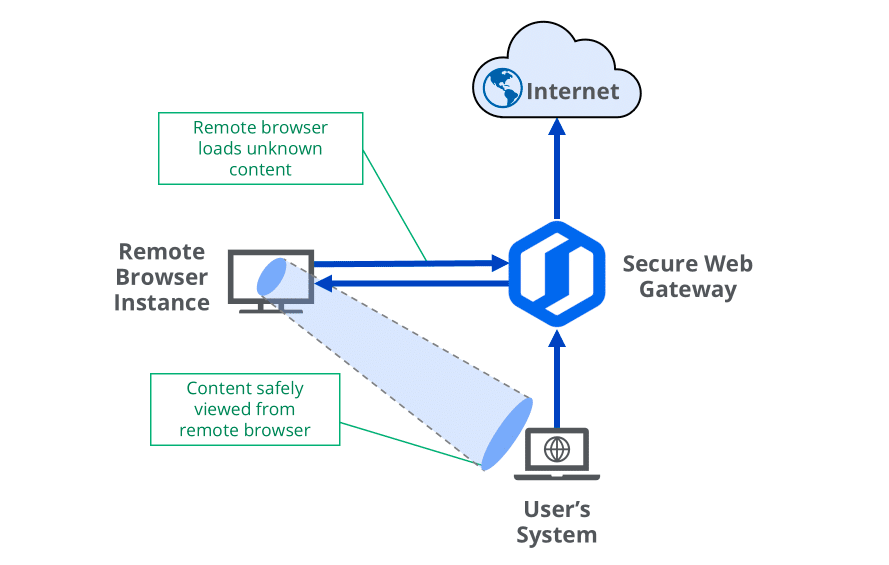

Oggi, la maggior parte dei venditori di SWG si rivolge all'Remote Browser Isolation (RBI) per implementare i controlli nel browser stesso. L'RBI, come dice il nome, fa girare un'istanza del browser in un ambiente remoto e isolato e carica la pagina richiesta dall'utente. Quindi, l'utente è in grado di vedere e interagire con il browser in remoto, ma nessuno dei contenuti della pagina viene caricato sul computer locale dell'utente. Poiché la soluzione RBI include la propria implementazione del browser, è possibile inserire nella sessione RBI dei controlli che rispecchiano ampiamente ciò che fanno oggi le soluzioni EB. In questo modo si colmano molte lacune nei controlli basati sulla rete, come ad esempio i contenuti illeggibili come le applicazioni con certificato, i Websocket, le codifiche illeggibili, la doppia crittografia e gli eventi che si verificano solo a livello locale, come il copia e incolla utilizzando gli appunti locali.

Una prospettiva inaspettata da parte di un analista

Il mio interesse per l'EB mi ha spinto a sedermi con una persona di una società di analisi con cui collaboriamo e a chiedergli informazioni su questa nuova tecnologia e su alcuni fornitori del mercato. Nel corso di questa conversazione, mi ha detto due cose che mi hanno davvero sorpreso. In primo luogo, ha detto che l'EB è "un gioco SMB", più adatto alle piccole e medie imprese che alle grandi aziende. Io lavoro quasi esclusivamente con le grandi imprese e pensavo in modo molto ottimistico a ciò che era possibile fare in quel contesto, quindi questo è stato un po' uno shock per me. Mentre iniziava a spiegare questo punto, ha menzionato un'altra cosa che mi ha spiazzato: il prezzo. A quanto pare, l'acquisto medio di un sistema EB costa addirittura di più di una soluzione RBI, per posto a sedere. Mi è sembrato impossibile, perché l'offerta di una soluzione RBI basata sul cloud comporta costi infrastrutturali significativi per l'esecuzione di tutte le istanze del browser e i costi di transito del traffico attraverso i data center del cloud. EB, invece, fa tutto localmente sull'endpoint dell'utente, con costi operativi quasi nulli per il fornitore. Per quanto potesse, l'analista non è riuscito a farmi capire il senso di nessuna di queste cose. Ho lasciato la conversazione pensando che si fosse sbagliato.

Il dilemma di un cliente del mondo reale

Dopo circa un anno, mi è stato chiesto di incontrare un nostro grande cliente che utilizza la nostra soluzione SWG da molti anni. Stavano valutando di investire nell'aggiunta di RBI alla loro implementazione SWG o nell'acquisto di una soluzione EB. Nonostante quello che l'analista mi aveva detto molti mesi prima, non ero ottimista sul fatto che la nostra soluzione RBI fosse l'opzione migliore. Ho avuto un primo colloquio con il cliente per chiarire i suoi casi d'uso e i suoi requisiti, e non c'era nulla di particolarmente unico o sorprendente. Volevano la possibilità di concedere l'accesso alle applicazioni 'shadow IT', mantenendo il controllo sui dati, implementando controlli su upload/download, controlli sugli appunti, rendendo le pagine di sola lettura e alcuni altri controlli sfumati.

Un altro caso d'uso chiave di questo cliente, molto comune, era la gestione di siti non classificati. Tutte le aziende devono affrontare il classico problema di come gestire i siti non classificati. Se li si blocca, si finisce per aumentare i ticket dell'help desk, perché nessuna categorizzazione del fornitore è perfetta, quindi inevitabilmente si bloccheranno alcuni siti legittimi. D'altra parte, se li consente, si apre a un grande rischio, perché la maggior parte delle minacce proviene da siti non categorizzati. Le aziende hanno quasi sempre bisogno di un modo per consentire i siti non classificati, pur mantenendo la sicurezza, ed è quello di cui aveva bisogno questo cliente.

Durante il mio impegno con questo grande cliente aziendale, sono stato costretto a soppesare i pro e i contro di queste due tecnologie dalla loro prospettiva. Al contrario, a causa dei commenti dell'analista, ho continuato a considerare le cose dal punto di vista di una piccola impresa. Alla fine, ho capito che mi sbagliavo e che l'analista aveva assolutamente ragione!

Il punto di vista di una piccola impresa

Si consideri la situazione di una piccola impresa con 50-100 dipendenti e si rifletta sulla sfida rappresentata dall'implementazione di una soluzione SWG. È probabile che un'organizzazione di questo tipo sia alla ricerca di controlli molto semplici e di un livello di sicurezza di base. Potrebbe disporre di un "addetto IT" con alcune conoscenze di base, ma senza una reale competenza in materia di reti o sicurezza. La sua infrastruttura potrebbe non disporre di alcuni componenti chiave necessari per una corretta implementazione della SWG. Ora, confrontate questa situazione con EB. Sarebbe piuttosto semplice distribuire una nuova applicazione browser su 100 endpoint e ciò potrebbe non solo eliminare la necessità di implementare SWG e RBI, ma anche un accesso alla rete Zero-Trust (ZTNA), oPrivate Access. Ciò rappresenta un'alternativa semplice ed efficace a SWG e, possibilmente, a RBI e ZTNA, che potrebbe giustificare un prezzo così elevato per una base di utenti relativamente ridotta.

La realtà di una grande azienda

Consideriamo ora la questione dal punto di vista di un'azienda con centinaia di migliaia di endpoint, un team di esperti di rete, un team di esperti di sicurezza e tutta l'infrastruttura che caratterizza una grande impresa. Questo cambia completamente le cose. In primo luogo, supponiamo che un'organizzazione di questo tipo abbia implementato una soluzione EB. L'implementazione su centinaia di migliaia di endpoint non è un'impresa da poco e centinaia di migliaia di utenti dovrebbero essere istruiti sull'uso di questo nuovo browser. Potrebbe anche essere necessario implementare ulteriori controlli per impedire loro di utilizzare browser non aziendali per i siti in cui è necessario applicare i controlli EB.

Un altro aspetto che potrebbe non essere considerato è che le grandi aziende tendono a standardizzare l'uso di un unico browser, come Google Chrome, e parte del loro processo di approvvigionamento consiste nel garantire che tutti gli strumenti acquisiti supportino il browser scelto. Come possono farlo con una soluzione EB poco conosciuta? Jira supporta ufficialmente la mia EB preferita? E le centinaia di altri strumenti utilizzati dalla nostra organizzazione? La situazione diventa rapidamente insostenibile. Ciò che è peggio, una grande impresa non può semplicemente ignorare il traffico HTTP non basato su browser, come le richieste provenienti da un client pesante come Microsoft Teams, Google Drive, Slack e altri. Ciò significa che, anche se la soluzione EB risolvesse molti dei loro casi d'uso, non potrebbero utilizzarla come sostituto dello SWG.

Ok, e se questo cliente distribuisse RBI invece di EB per realizzare i suoi casi d'uso? L'implementazione sarebbe certamente più semplice, perché l'RBI è fondamentalmente una funzione di SWG che già possiede. Se si utilizza una soluzione SWG degna di questo nome, l'implementazione di RBI dovrebbe essere un semplice processo di acquisto di una licenza e di abilitazione della funzione. I suoi endpoint inviano già il loro traffico web all'SWG, quindi non c'è bisogno di toccare le sue migliaia di endpoint. I suoi utenti non avranno bisogno di una grande formazione, se non addirittura di un'istruzione, per la sua soluzione RBI, poiché in genere sono progettate per essere molto trasparenti per l'utente. Anche se vuole che l'utente sappia cosa sta accadendo, di solito è possibile presentare all'utente un pop-up personalizzato che spiega che sta utilizzando una sessione isolata e quali controlli potrebbero essere applicati. Se la sua soluzione SWG utilizza l'RBI basato sul cloud, come molti fanno, non sono necessarie modifiche all'infrastruttura. Poiché l'RBI è generalmente utilizzato in modo selettivo, probabilmente non verrà applicato alle applicazioni di fiducia utilizzate dalla sua organizzazione, il che probabilmente la solleva dalla necessità di testare questi strumenti nella sua soluzione RBI.

Protezione dal malware a prova di bomba

Un ultimo aspetto da considerare è il dilemma dei siti web non classificati che la maggior parte delle grandi imprese deve risolvere. I browser aziendali migliorano la sicurezza web cercando le minacce web all'interno del DOM del browser stesso. Ciò consente loro di individuare minacce offuscate dopo che sono state consegnate e deoffuscate all'interno del DOM. Questo garantisce sicuramente un livello elevato di protezione per tutti i contenuti caricati nell'EB. Tuttavia, RBI isola completamente il contenuto del sito web dall'endpoint. Non si tratta di una protezione avanzata, ma fondamentalmente di una protezione protezione contro il malware. Certo, l'utente può ancora essere ingannato dall'ingegneria sociale, ma questo può essere risolto istruendo l'utente sul fatto che una pagina è rischiosa, rendendo la pagina di sola lettura, impedendo upload o accessi e altri controlli simili. Tuttavia, non c'è praticamente alcun modo in cui l'endpoint possa essere compromesso dal malware tramite RBI. Ciò consente ai clienti di consentire, ma isolare, i siti web non classificati senza aumentare il rischio di compromissione.

Appaltatori e accesso di terze parti

A questo punto, potrebbe pensare: "Questo tizio sta ignorando lo scenario dell'appaltatore terzo", che è un caso d'uso comune per l'EB. Il caso d'uso dell'appaltatore terzo è quello in cui lei vuole concedere a un utente esterno alla sua azienda la possibilità di accedere alle sue applicazioni interne e private da un dispositivo che non è gestito dalla sua azienda. Vuole concedere questo accesso e allo stesso tempo essere in grado di proteggere i suoi dati e limitare l'accesso solo a ciò di cui ha bisogno. Sì, questa è un'ulteriore considerazione, ma lo stesso paradigma EB vs. RBI esiste anche in questa situazione. La maggior parte delle soluzioni ZTNA complete, come le nostre, offrono un accesso "clientless" alle applicazioni private e possono anche applicare l'RBI a queste sessioni clientless per spingere i controlli di accesso ai dati anche a un endpoint non gestito. Questo è più semplice e senza soluzione di continuità rispetto a chiedere a una persona terza di installare un'applicazione o un'estensione del browser aggiuntiva per poter accedere ai dati.

Classificazione e consapevolezza dei dati

Un'ultima considerazione riguarda la classificazione e la consapevolezza dei dati. Le soluzioni EB sono ancora una tecnologia piuttosto nascente e i fornitori non dispongono generalmente di capacità avanzate di classificazione dei dati. La maggior parte utilizza un approccio relativamente rudimentale alla classificazione dei dati basato sulle espressioni regolari. I fornitori maturi di SSE che offrono SWG e RBI, invece, tendono a disporre di tecnologie molto più robuste, come Exact Data Match (EDM). (EDM)e Indexed Document Matching (IDM) (IDM), il riconoscimento ottico dei caratteri (OCR), classificazione basata sull'intelligenza artificiale e altro ancora.

I clienti tendono a investire molto in questi meccanismi di classificazione e hanno già implementato processi maturi relativi alla classificazione dei dati e alla gestione degli incidenti in queste soluzioni. Questa consapevolezza dei dati è spesso disponibile all'interno di sessioni isolate, motivo per cui la funzionalità RBI nativa di una soluzione SSE esistente potrebbe risultare più interessante rispetto a una soluzione EB disgiunta.

Conclusione

Alla fine, come spesso accade, essendo costretto a vedere la nostra tecnologia attraverso la lente del cliente, ho imparato cose che altrimenti non avrei imparato. I browser aziendali sono una tecnologia davvero innovativa e molto promettente, e sono entusiasta di vedere dove andrà la tecnologia. Tuttavia, per le grandi aziende è abbastanza chiaro che l'RBI sarà spesso l'opzione migliore, almeno per il momento.

Sull'autore

Tony Frum

Ingegnere di spicco, Gestione del prodotto

Tony è un Distinguished Engineer di Skyhigh Security. Partito da McAfee nel 2005, ha maturato oltre 20 anni di esperienza nel settore della sicurezza, specializzandosi nelle tecnologie Secure Web Gateway, Cloud Access Security Broker e Data Loss Prevention .

Contenuti correlati

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Blog di tendenza

Skyhigh Security Renews IRAP Assessment at PROTECTED Level for 2026

Sarang Warudkar and Stuart Bayliss May 21, 2026

The Browser Security Gap Enterprises Can No Longer Ignore

Sarang Warudkar May 19, 2026

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026