Risorse

2024 Attacchi ransomware alla sanità: Un campanello d'allarme per la sicurezza dei dati sanitari

Di Hari Prasad Mariswamy - Manager, Product Management, Skyhigh Security

18 marzo 2024 4 Minuti di lettura

Il recente attacco ransomware a Change Healthcare serve a ricordare le vulnerabilità presenti nel settore sanitario. I dati sensibili dei pazienti sono un obiettivo primario per i criminali informatici e le organizzazioni sanitarie devono dare priorità a solide misure di sicurezza dei dati.

Questo attacco, perpetrato da un gruppo di ransomware, ha interrotto l'infrastruttura di elaborazione delle richieste di rimborso di Change Healthcare e ha potenzialmente compromesso le informazioni dei pazienti. Anche se la portata della violazione non è ancora stata determinata, il potenziale impatto sulla privacy dei pazienti e sull'accesso ai servizi sanitari è molto preoccupante.

In che modo la soluzione Security Service Edge di Skyhigh con DSPM avrebbe potuto aiutare?

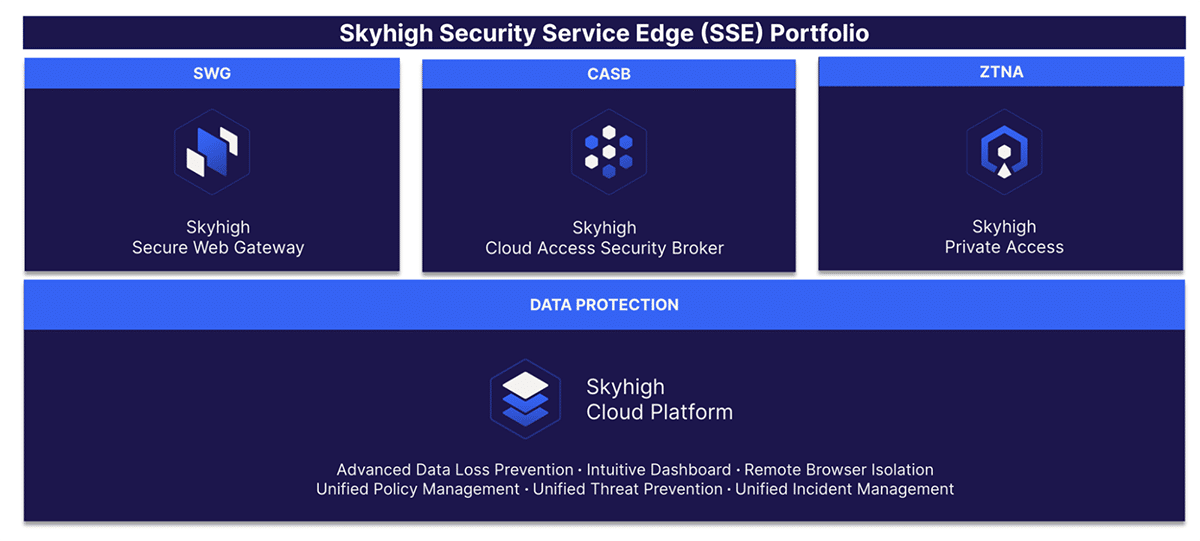

In qualità di fornitore leader di soluzioni Security Service Edge (SSE), comprese le capacità di Data Security Posture Management (DSPM), Skyhigh Security comprende le sfide uniche che le organizzazioni sanitarie devono affrontare per proteggere i loro dati.

La nostra piattaforma completa (come illustrato nel diagramma sopra), che combina Cloud Access Security Broker (CASB) con funzionalità di Cloud Security Posture Management (CSPM), soluzioni proxy con applicazione di zero trust e una solida linea di prodotti per la protezione dei dati, avrebbe potuto mitigare in modo significativo i rischi associati a questo attacco.

Ecco come fare:

- CASB con CSPM: Skyhigh CASB può monitorare continuamente le attività sospette in un determinato ambiente cloud. Ciò include l'identificazione di tentativi di accesso non autorizzati, tentativi di esfiltrazione dei dati e servizi cloud mal configurati. Grazie alla copertura esaustiva delle applicazioni SaaS sanzionate dal CASB, è possibile applicare controlli di collaborazione efficaci per rendere estremamente difficile la condivisione di dati sensibili all'esterno di un'organizzazione.

- Data Loss Prevention avanzato (DLP): Skyhigh DLP offre funzionalità avanzate in grado di rilevare e prevenire lo spostamento o l'accesso non autorizzato di dati sensibili dei pazienti, anche se gli aggressori sono riusciti a prendere piede all'interno del sistema. Funzioni come l'Exact Data Matching (EDM) e l'Indexed Data Matching (IDM), altamente scalabili ed efficienti, avrebbero potuto identificare i tentativi di furto di formati di dati specifici come i numeri di previdenza sociale o le cartelle cliniche negli archivi di dati strutturati e non strutturati. Il suo strumento di fingerprinting intelligente supporta l'hashing di miliardi di cartelle cliniche sensibili in poche ore, fornendo così la protezione più solida per questi dati sensibili.

- Flussi di lavoro per la sicurezza dei dati basati su AI-ML: Con l'emergere delle tecnologie AI, i rischi associati alla sicurezza dei dati sono raddoppiati in modo significativo. Skyhigh SecurityLa soluzione SSE per l'AI non solo è in grado di fornire una visibilità completa sull'uso delle applicazioni AI, ma anche di applicare controlli sul loro utilizzo e di proteggere i dati sensibili dall'esfiltrazione attraverso applicazioni AI rischiose.

Inoltre, Skyhigh DLP abbraccia la tecnologia in molti dei suoi flussi di lavoro per essere in grado di essere a prova di futuro data loss prevention e di responsabilizzare i clienti, fornendo i mezzi per utilizzare i classificatori automatici basati su ML per semplificare le regole delle policy e anche per utilizzare l'AI per ridurre i falsi positivi nel DLP. - Crittografia dei dati: Skyhigh DLP si integra con diversi fornitori di DRM come Seclore e Ionic per proteggere i dati sensibili criptandoli. Questo può garantire che i dati sensibili dei pazienti siano crittografati sia a riposo che in transito, rendendoli inutilizzabili anche se rubati da malintenzionati.

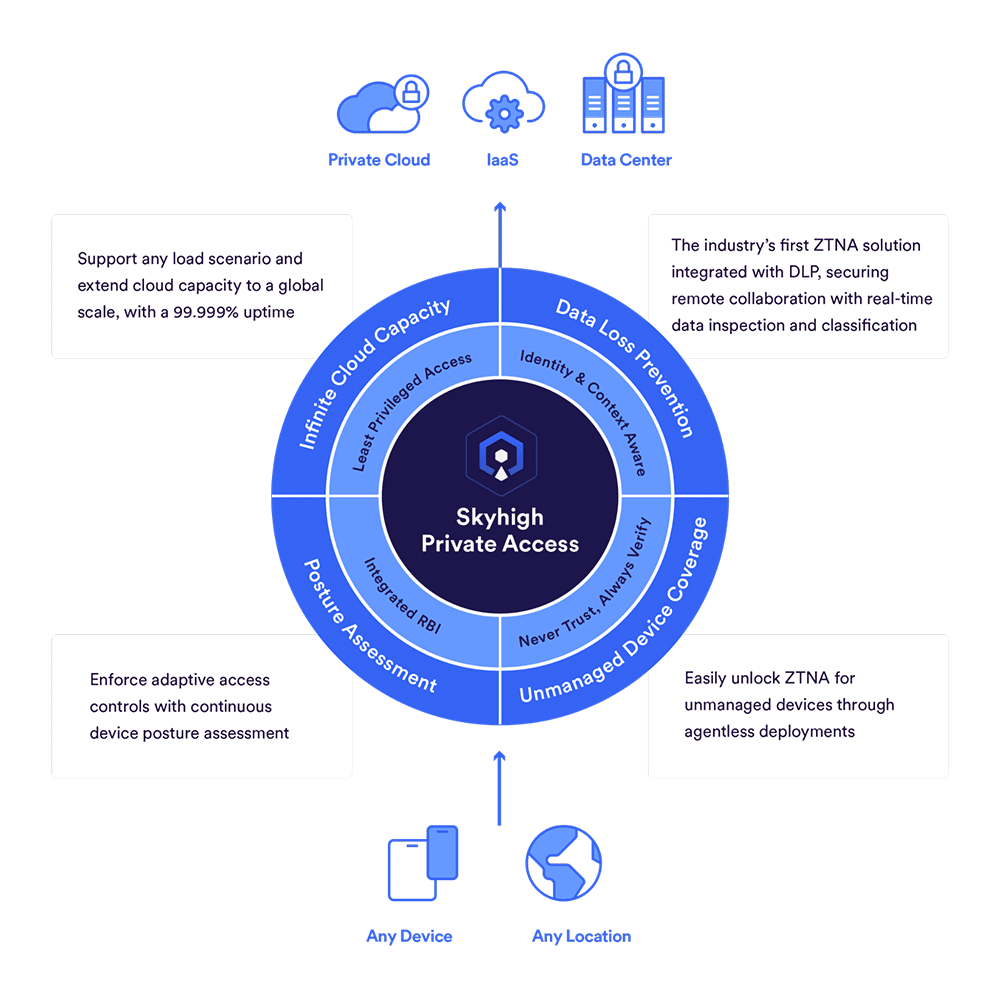

- Zero Trust Network Access (ZTNA): Con la soluzione ZTNA di Skyhigh Security, un'azienda può garantire che ogni utente, dispositivo e connessione sia costantemente verificato prima di concedere l'accesso a risorse sensibili. La fiducia non viene mai concessa di default, garantendo la sicurezza e l'integrità dei dati in ogni momento, senza compromettere la disponibilità per i suoi utenti.

Oltre questo attacco: Costruire un ecosistema sanitario sicuro

L'attacco di Change Healthcare sottolinea la necessità di un approccio completo alla sicurezza dei dati nel settore sanitario. L'implementazione di una soluzione SSE solida come la nostra può rafforzare in modo significativo la postura di sicurezza complessiva:

- Visibilità e controllo centralizzati: Ottiene una visibilità completa dell'attività del cloud, dell'accesso degli utenti e del movimento dei dati nell'intero ecosistema sanitario.

- Rilevamento e risposta automatizzati alle minacce: Identifica e mitiga le minacce in tempo reale, riducendo al minimo il danno potenziale delle violazioni.

- Conformità alle normative: Mantenga la conformità alle normative sulla privacy dei dati, come l'HIPAA, assicurando forti misure di sicurezza dei dati.

Agire per una maggiore sicurezza dei dati sanitari

Sulla scia di questo attacco, le organizzazioni sanitarie devono dare priorità alla sicurezza dei dati per proteggere le informazioni dei pazienti e garantire l'erogazione di servizi ininterrotti. Ecco alcuni passi da compiere:

- Conduca regolari valutazioni del rischio: Identificare le vulnerabilità della sua infrastruttura IT e delle pratiche di sicurezza dei dati.

- Implementare una soluzione SSE completa: Implementa una solida soluzione SSE che combina CASB, CSPM, ZTNA e funzionalità di protezione dei dati.

- Educare e formare il personale: Istruisca i dipendenti sulle migliori pratiche di sicurezza dei dati e su come identificare e segnalare i tentativi di phishing.

Adottando un approccio proattivo e sfruttando soluzioni di sicurezza avanzate come SSE di Skyhigh Security, le organizzazioni sanitarie possono creare un ambiente più sicuro per i loro pazienti e i loro dati. Non lasci che la sua organizzazione diventi la prossima Change Healthcare: faccia oggi stesso dei passi avanti verso una sicurezza dei dati completa.

Per saperne di più, guardi la nostra demo interattiva su Skyhigh SSE.

Riferimenti per saperne di più sui recenti attacchi:

Yahoo Finanza: Il Dipartimento della Salute degli Stati Uniti interviene per aiutare a mitigare i rischi di cybersecurity

CBS News: Change Healthcare perde fino a 100 milioni di dollari al giorno a causa di un cyberattacco

Torna ai blogContenuti correlati

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Blog di tendenza

Skyhigh Security Renews IRAP Assessment at PROTECTED Level for 2026

Sarang Warudkar and Stuart Bayliss May 21, 2026

The Browser Security Gap Enterprises Can No Longer Ignore

Sarang Warudkar May 19, 2026

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026