Risorse

Protezione dei dati con la corrispondenza esatta unificata dei dati di Skyhigh Security

Di Hari Prasad Mariswamy - Gestione del prodotto, Skyhigh Security

21 novembre 2022 3 Minuto letto

Le ricerche dimostrano che le organizzazioni moderne investono maggiormente nella protezione dei dati più sensibili dall'esfiltrazione in applicazioni, utenti e dispositivi non autorizzati. Sebbene esistano molti modi in cui gli amministratori di data loss prevention (DLP) possono configurare le policy per salvaguardare questi dati, si continua a sentire parlare di fughe di dati. Questo può essere terribile per le organizzazioni finanziarie o sanitarie che si impegnano a proteggere i dati privati dei loro clienti, mettendo a rischio la conformità alle normative standard come GDPR, HIPPA ecc.

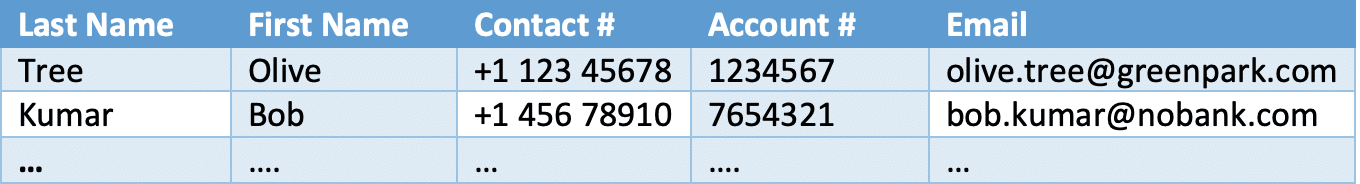

Scegliere la giusta soluzione DLP

Alcuni degli approcci comuni alla definizione delle regole DLP includono la creazione di un ampio dizionario di parole chiave o termini, la realizzazione di complesse espressioni regolari per abbinare tutti i tipi di dati relativi a informazioni sensibili di identificazione personale (PII) Queste tecniche sono efficaci in luoghi in cui esistono tipi di dati standard, come un elenco di indirizzi IP o uno standard ISO per i formati di dati a cui possono essere applicate le espressioni regolari. Non sono adatte allo scopo quando le aziende cercano di evitare che i loro record di clienti o le informazioni sensibili PII vadano persi, poiché possono esistere nuove forme/formati di dati che eludono queste politiche, causando una fuga di dati. Ad esempio, i dati PII dei clienti di un'organizzazione finanziaria possono essere archiviati in un database come record in formato riga e colonna e devono essere protetti dall'esfiltrazione per evitare potenziali perdite di dati. L'Exact Data Matching (EDM) è una tecnica di DLP che può svolgere un ruolo cruciale in questi scenari.

Come funziona l'EDM di Skyhigh

L'EDM funziona prendendo le impronte digitali di grandi quantità di dati strutturati organizzati come righe e colonne. Skyhigh SecurityLo strumento dell'integratore DLP di EDM, una volta installato sul server locale on-premises del cliente, viene utilizzato per rilevare le impronte digitali di questi grandi archivi di dati con miliardi di celle e caricare le impronte digitali addestrate in modo sicuro nel Cloud DLP con tecniche innovative di fingerprinting leader del settore. Questo aiuta a distribuire più rapidamente le regole di protezione dei dati con questi grandi dataset di impronte digitali, in modo efficiente, per proteggere i dati più sensibili nella loro forma esatta. Ad esempio, lo strumento di fingerprint di Skyhigh Securitypuò addestrare una tabella di database composta da dati in "qualsiasi lingua" e distribuiti su circa 6 miliardi di celle in circa sei ore, il che è significativamente più veloce rispetto ad altri fornitori leader.

Chiamate anche impronte digitali strutturate, le impronte digitali EDM possono essere utilizzate come criterio di corrispondenza dei contenuti nelle classificazioni dei dati, che aiutano a prevenire l'esfiltrazione dei dati quando le impronte digitali corrispondono esattamente. Grazie alle sue capacità di corrispondenza esatta, non solo elimina l'onere manuale per gli amministratori DLP di creare con cura un'espressione regolare complessa, ma offre anche il massimo livello di aderenza alla conformità per le aziende.

Una vera soluzione EDM unificata

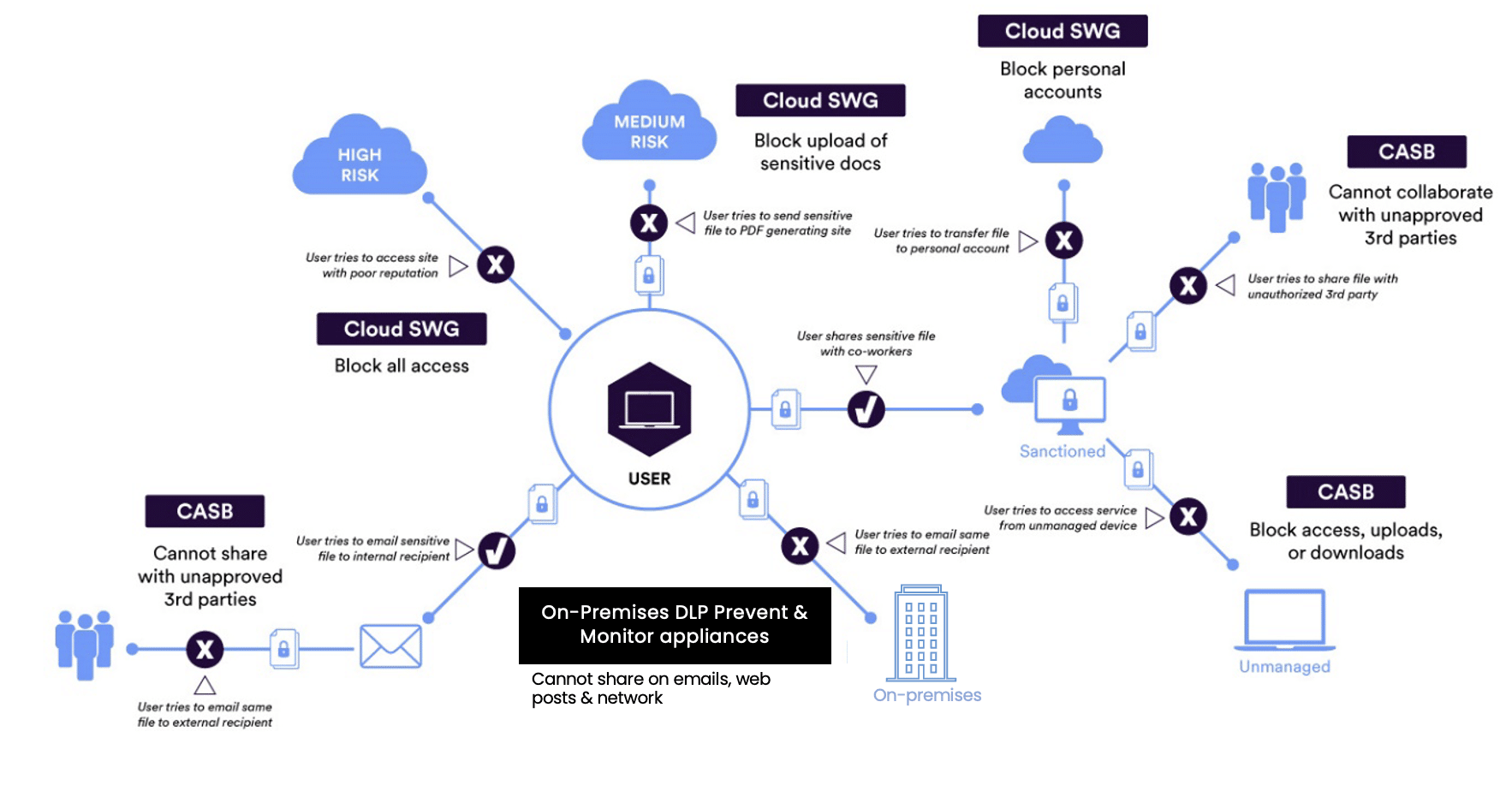

Con la soluzione di protezione dei dati realmente multi-vettore di Skyhigh per Security Service Edge (SSE), le impronte digitali strutturate Unified EDM formate una volta (manualmente tramite lo strumento di integrazione DLP o tramite l'automazione API programmata) possono essere utilizzate come parte delle "Classificazioni comuni" per le politiche DLP per proteggere i dati esfiltrati attraverso vari vettori, tra cui:

- Servizi cloud ad alto rischio

- Servizi cloud consentiti

- Servizi cloud sanzionati

- Applicazioni private

- Traffico di rete on-premise

Per garantire la protezione dei dati attraverso tutti i vettori di esfiltrazione, la protezione DLP funziona in modo coerente in tutte le modalità di distribuzione di SSE, tra cui Forward Proxy, API, Reverse Proxy e SMTP.

Se la protezione dei dati in tempo reale è fondamentale, è altrettanto importante che le aziende si rendano conto di dove sono conservati i loro dati sensibili e chi vi ha accesso. Skyhigh SecurityLa Scansione DLP On-Demand (ODS) consente alle organizzazioni di programmare ed eseguire scansioni DLP per i dati a riposo sui servizi cloud, sulle caselle di posta elettronica aziendali e sulle condivisioni di rete on-premise. Le scansioni ODS sono in grado di utilizzare le impronte digitali strutturate per scoprire i dati sensibili e classificarli con etichette appropriate.

Infine, la console unificata di gestione degli incidenti di Skyhigh Securityagisce come un unico pannello di vetro per aiutare gli amministratori DLP a gestire facilmente tutte le violazioni relative ai dati nelle applicazioni sanzionate e Shadow IT. Gli incidenti relativi alle violazioni EDM, sia per le applicazioni sanzionate che per quelle Shadow-IT, forniscono analisi dettagliate, mostrando i punti salienti delle corrispondenze come estratti dai documenti.

Clicchi qui per iniziare a utilizzare la funzionalità Unified Exact Data Matching di Skyhigh Securityper la Data Protection, per imparare a creare le impronte digitali e automatizzare il processo per qualsiasi modifica al database.

Torna ai blogContenuti correlati

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Blog di tendenza

Skyhigh Security Renews IRAP Assessment at PROTECTED Level for 2026

Sarang Warudkar and Stuart Bayliss May 21, 2026

The Browser Security Gap Enterprises Can No Longer Ignore

Sarang Warudkar May 19, 2026

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Ste Nadin April 23, 2026