संसाधन

इंटेलिजेंस डाइजेस्ट

टिकटमास्टर का दोहराना: कैसे "शाइनीहंटर्स" ने शो को हैक किया

लाखों ग्राहक रिकॉर्ड चोरी करने के लिए कथित तौर पर अंतर्राष्ट्रीय खतरा समूह जिम्मेदार है

रोडमैन रामेज़ानियन द्वारा - एंटरप्राइज़ क्लाउड सुरक्षा सलाहकार

11 जुलाई, 2024 7 मिनट पढ़ें

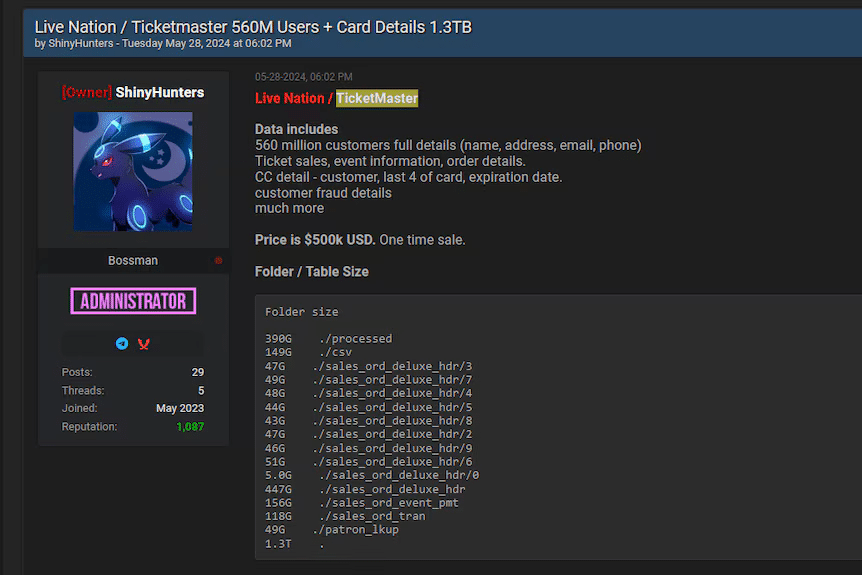

एक गुप्त इंटरनेट फोरम (ब्रीचफ़ोरम का एक और पुन: उभरना) पर, हैकिंग सामूहिक शाइनीहंटर्स वर्तमान में विज्ञापन कर रहा है कि वे टिकटमास्टर ग्राहक डेटा के 1.3 टेराबाइट होने का दावा करते हैं।

ShinyHunters (जिसे ShinyCorp के नाम से भी जाना जाता है) एक वैश्विक साइबर अपराध सिंडिकेट है जो पहली बार 2020 में सामने आया था। इस सामूहिक ने कई प्रमुख डेटा घुसपैठ को अंजाम देने के लिए तेजी से कुख्याति प्राप्त की है। अपने सनकी, पोकेमॉन-व्युत्पन्न मोनिकर के बावजूद, निर्दोष शौकीनों के एक समूह का अर्थ है, शाइनीहंटर्स डिजिटल खराबी में गहराई से शामिल है, जो व्यापक डेटा रिपॉजिटरी के निष्कासन और मुद्रीकरण पर ध्यान केंद्रित कर रहा है।

सिंडिकेट के संचालन डार्क वेब में व्याप्त हैं - इंटरनेट पर एक ऐसा क्षेत्र जो गैरकानूनी उद्यमों की भीड़ को परेशान करता है। यह अंतरराष्ट्रीय खतरा समूह हाल के दिनों में व्यापक डेटाबेस के कुछ सबसे महत्वपूर्ण, हाई-प्रोफाइल घुसपैठ के लिए जिम्मेदार है।

अब, वे दुनिया भर में 560 मिलियन टिकटमास्टर ग्राहकों की व्यक्तिगत जानकारी के कब्जे का दावा करते हैं और इसे एकल लेनदेन खरीद के रूप में $ 500,000 पर बिक्री के लिए पेश कर रहे हैं।

ShinyHunters ने परिष्कृत डिजिटल घुसपैठ तकनीकों और व्यापक डेटा उल्लंघनों के लिए प्रतिष्ठा प्राप्त की है। हैकिंग के लिए समूह का दृष्टिकोण चालाक निष्पादन के साथ व्यवस्थित योजना को मिश्रित करता है, डिजिटल इन्फ्रास्ट्रक्चर में कमजोरियों को भेदने और उनका फायदा उठाने के लिए कई रणनीतियों को नियोजित करता है।

विशिष्ट ShinyHunters मोडस ऑपरेंडी में शामिल हैं:

- परिष्कृत फ़िशिंग योजनाओं को तैनात करके धोखे के अभियानों को व्यवस्थित करना, जिसका उद्देश्य लॉगिन क्रेडेंशियल्स को कैप्चर करने के लिए धोखाधड़ी वाले ईमेल के साथ पीड़ितों को लुभाना है।

- खराब संरक्षित ऑनलाइन डेटा स्टोरेज को भुनाने के लिए असुरक्षित क्लाउड स्टोरेज को लक्षित करना, जो कि असुरक्षित डिजिटल वाल्टों पर छापा मारने के समान है।

- वेब प्लेटफ़ॉर्म और विकास टूल में घुसपैठ करना और समझौता करना, अक्सर मूल्यवान डेटा चोरी करने के लिए लॉगिन विवरण या एप्लिकेशन प्रोग्रामिंग इंटरफ़ेस (एपीआई) कुंजियों को शुद्ध करना।

- शोषण योग्य दोषों के लिए कंपनी कोड रिपॉजिटरी की जांच करने के लिए गिटहब रिपॉजिटरी की जांच करना, संभावित रूप से अनधिकृत डेटाबेस एक्सेस प्रदान करना।

- अस्पष्ट इंटरनेट मार्केटप्लेस पर चोरी किए गए डेटा का व्यापार करके लाभ के लिए गुप्त नेटवर्क के माध्यम से मुद्रीकरण करना, अवैध जानकारी मांगने वाले खरीदारों को खानपान करना।

ये घटनाएं क्यों होती हैं?

हमलावरों ने कथित तौर पर सूचना-चोरी करने वाले मैलवेयर का उपयोग करके स्नोफ्लेक कर्मचारी से लॉगिन क्रेडेंशियल प्राप्त किए। पहुंच प्राप्त करने के बाद, हमलावरों ने चोरी किए गए क्रेडेंशियल्स के साथ सत्र टोकन बनाए। इसके बाद, इन टोकन का उपयोग स्नोफ्लेक के सिस्टम से ग्राहक डेटा के महत्वपूर्ण संस्करणों को निकालने के लिए किया गया था।

हमले के बाद से, स्नोफ्लेक ने अपने मंच के भीतर भेद्यता या गलत कॉन्फ़िगरेशन के किसी भी सुझाव का खंडन किया है, जिसमें कहा गया है कि उल्लंघन स्नोफ्लेक की ओर से किसी भी सुरक्षा चूक के बजाय समझौता किए गए ग्राहक क्रेडेंशियल्स से उपजा है। मामले को बदतर बनाने के लिए, प्रभावित खाते का उल्लंघन किया गया था, जिसमें बहु-कारक प्रमाणीकरण (एमएफए) की कमी थी, जिसने हमलावरों को लॉग इन करने की अनुमति दी जैसे कि वे एक वैध, विश्वसनीय उपयोगकर्ता थे।

मैंडिएंट पोस्ट-घटना की रिपोर्ट के अनुसार, न केवल लक्षित खातों में एमएफए सुरक्षा नियंत्रण नहीं थे, बल्कि अभियान में उपयोग किए गए कुछ क्रेडेंशियल्स से एक साल पहले समझौता किया गया था। यह विशिष्ट उपयोगकर्ताओं, उनकी पहचान, और संबंधित क्रेडेंशियल्स पर केंद्रित बढ़ी हुई जांच को रेखांकित करता है, जिसे संभावित रूप से अनधिकृत पहुंच प्रदान करने के लिए पर्याप्त "विश्वसनीय" माना जाता है, जिससे सैकड़ों लाखों ग्राहक रिकॉर्ड की विनाशकारी चोरी की अनुमति मिलती है।

अधिकांश संगठनों के भीतर, पासवर्ड अभी भी व्यापक रूप से उपयोग किए जाते हैं और आने वाले कुछ समय के लिए सुरक्षा मुख्य आधार बने रहने की संभावना है। सवाल यह है कि क्या पासवर्ड अभी भी प्रमाणीकरण की विश्वसनीय विधि के रूप में उपयोग किया जा सकता है।

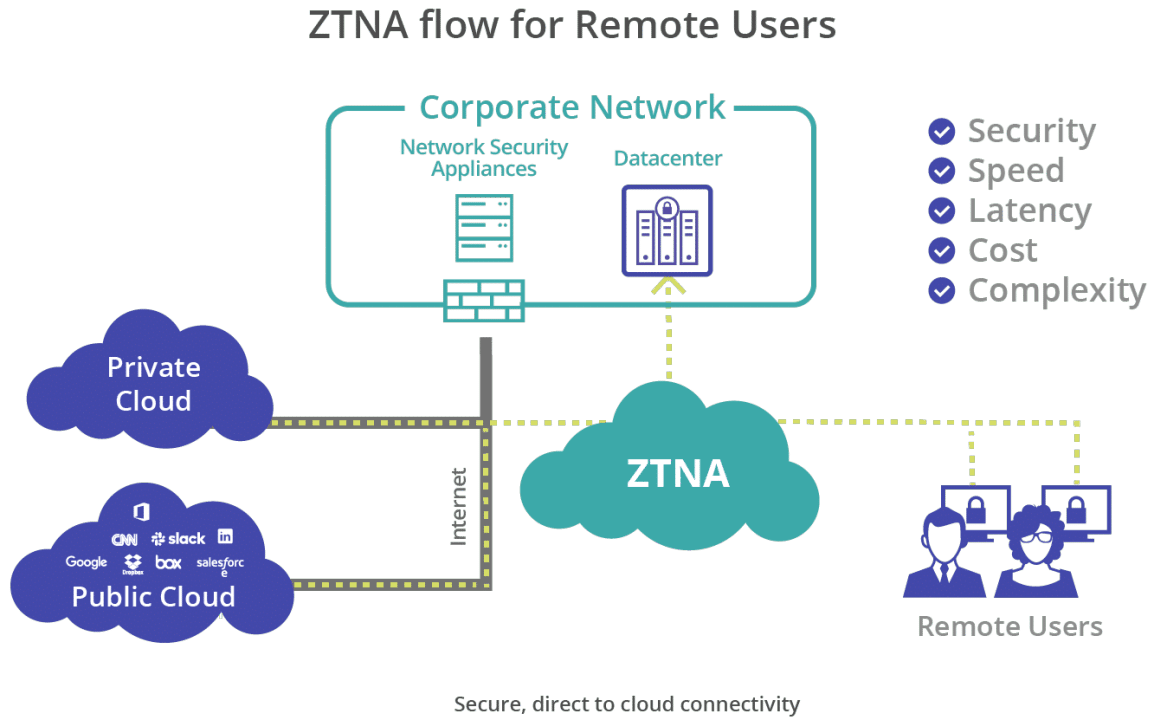

संगठन तेजी से पासवर्ड रहित समाधानों को अपना रहे हैं एक शून्य ट्रस्ट दृष्टिकोण के माध्यम से साइबर सुरक्षा को मजबूत करने के लिए, क्रेडेंशियल चोरी से उल्लंघनों के जोखिम को कम करना। केवल पासवर्ड पर भरोसा करना आवश्यक पहचान आश्वासन प्रदान नहीं करता है, जिससे महत्वपूर्ण सुरक्षा जोखिम उत्पन्न होते हैं। पासवर्ड से दूर संक्रमण करने से पहले, मजबूत प्रमाणीकरण उपायों से शुरू होने वाले आवश्यक चरणों को समझना महत्वपूर्ण है। शून्य ट्रस्ट कार्यान्वयन अक्सर आईटी बुनियादी ढांचे में चुनिंदा रूप से शुरू होता है और धीरे-धीरे फैलता है, लागतों को कुशलतापूर्वक प्रबंधित करने के लिए प्रौद्योगिकी ताज़ा चक्रों के साथ संरेखित करता है। ज़ीरो ट्रस्ट को गले लगाना और पासवर्ड-कम जाना साइबर सुरक्षा सुरक्षा बढ़ाने और महत्वपूर्ण संसाधनों की अधिक प्रभावी ढंग से सुरक्षा के लिए सर्वोच्च प्राथमिकता होनी चाहिए।

क्या किया जा सकता है?

वास्तविकता यह है कि उपयोगकर्ता क्रेडेंशियल्स डिजिटल सुरक्षा के मुकुट रत्न हैं और कठोर सुरक्षा की मांग करते हैं। 2024 वेरिज़ोन डेटा ब्रीच रिपोर्ट बताती है कि मानवीय त्रुटि 68% उल्लंघनों के लिए जिम्मेदार है, जबकि गलत कॉन्फ़िगरेशन और संबंधित मुद्दे एक तिहाई का कारण बनते हैं। इन आंकड़ों को देखते हुए, सुरक्षा उपायों में निवेश करना महत्वपूर्ण है जो आपकी कंपनी के नेटवर्क के भीतर उपयोगकर्ता गतिविधि का एक सामान्य पैटर्न स्थापित करते हैं। यह रणनीति सुरक्षा कर्मियों को पूर्ण पैमाने पर उल्लंघनों में विकसित होने से पहले असामान्य व्यवहार की जल्दी से पहचान करने और संभावित खतरों का समाधान करने में सक्षम बनाती है।

वर्तमान खतरे के माहौल में, यह सवाल नहीं है कि क्या उल्लंघन होगा, लेकिन कब। जब आप विचार करते हैं कि वैश्विक स्तर पर कितनी हाई-प्रोफाइल सुरक्षा घटनाओं में संवेदनशील डेटा का उल्लंघन शामिल है, तो व्यापक डेटा-जागरूक सुरक्षा प्लेटफ़ॉर्म में निवेश को प्राथमिकता देना महत्वपूर्ण है। इसके अलावा, अपने पूरे संगठन में सुरक्षा-जागरूक मानसिकता विकसित करना आवश्यक है। सुरक्षा हर किसी की जिम्मेदारी है और यह सुरक्षा टीम तक ही सीमित नहीं है।

एमएफए मजबूत सुरक्षा का एक मूलभूत तत्व है और जहां भी संभव हो इसका उपयोग किया जाना चाहिए। टिकटमास्टर ब्रीच अभी तक एक और उदाहरण के रूप में कार्य करता है कि कैसे वैध स्थिर क्रेडेंशियल्स (उपयोगकर्ता नाम और पासवर्ड का संयोजन) से समझौता किया जा सकता है और लक्षित संगठन के बुनियादी ढांचे में, परिसर में या क्लाउड में पहुंच प्राप्त करने के लिए शोषण किया जा सकता है (जैसा कि हम यहां स्नोफ्लेक के क्लाउड-आधारित प्लेटफॉर्म के साथ देखते हैं)।

टिकटमास्टर डेटा उल्लंघन और संबंधित घटनाएं शून्य ट्रस्ट वास्तुकला को अपनाने के महत्व को रेखांकित करती हैं। यह घटना उद्योग में एक व्यापक मुद्दे को दर्शाती है जहां संगठन सास एप्लिकेशन सुरक्षा को अपनी समग्र सुरक्षा रणनीतियों में एकीकृत करने की उपेक्षा कर रहे हैं। सिंगल साइन-ऑन (एसएसओ) और अन्य एक्सेस मैनेजमेंट टूल्स के कार्यान्वयन के बावजूद, स्टैटिक क्रेडेंशियल्स खतरे वाले अभिनेताओं के क्रॉसहेयर में बने रहते हैं, जिससे सामने का दरवाजा उन बुरे अभिनेताओं के लिए खुला रहता है, जिनकी नजर किसी संगठन की महत्वपूर्ण डेटा संपत्तियों पर होती है।

चाहे कोई साइबर अपराधी कर्मचारी क्रेडेंशियल्स चोरी करने का प्रयास करता है या एक दुर्भावनापूर्ण अंदरूनी सूत्र कॉर्पोरेट डेटा को उपयुक्त बनाने की कोशिश करता है, ये बुरे अभिनेता आमतौर पर उपयोगकर्ता के काम करके अपनी प्रक्रिया शुरू करते हैं: लॉग इन करना। यही कारण है कि ज़ीरो ट्रस्ट निरंतर प्रमाणीकरण और मुद्रा जांच का लाभ उठाता है, जिसमें प्रमाणीकरण के प्रारंभिक बिंदु से परे उपयोगकर्ता के (या अनुरोध इकाई के) संदर्भ, स्थिति और गतिविधियों की निगरानी करना शामिल है।

मान्य और सत्यापित प्रमाणीकरण के अतिरिक्त, आप यह सुनिश्चित करने के लिए किन अन्य उपकरणों या प्रक्रियाओं का उपयोग कर रहे हैं कि आपके क्लाउड अनुप्रयोगों, सेवाओं या प्लेटफ़ॉर्म के भीतर डेटा का व्यवहार और उपयोग सुरक्षा और डेटा उपयोग नीतियों के अनुसार किया जा रहा है? यह वह जगह है जहां वेब, क्लाउड, निजी अनुप्रयोगों (ZTNA) और उपकरणों में डेटा सुरक्षा का अभिसरण महत्वपूर्ण है। Skyhigh Security इनलाइन का उपयोग करके गहन डेटा निरीक्षण और वर्गीकरण के साथ यह प्रदान करता है data loss prevention (डीएलपी) किसी भी स्थान और किसी भी डिवाइस से सहयोग करने के लिए दूरस्थ उपयोगकर्ताओं को सशक्त बनाते हुए संवेदनशील डेटा के अनुचित हैंडलिंग को रोकने के लिए। सबसे आम चैनलों में डीएलपी और खतरे से सुरक्षा को एकीकृत करके, सुरक्षा टीमों को संवेदनशील डेटा में एंड-टू-एंड दृश्यता और नियंत्रण से लाभ होता है।

संदर्भ:

कैसा Skyhigh Security डेटा बहिष्करण को रोकता है

- उत्तोलन स्काईहाई Private Access जीरो ट्रस्ट के सिद्धांतों को लागू करने के लिए नीतियां, निजी अनुप्रयोगों, वेब और क्लाउड संसाधनों तक सीधे सत्यापित पहुंच को नियंत्रित करना।

- प्रबंधित और अप्रबंधित उपकरणों के लिए डिवाइस प्रोफाइल और आसन आकलन को परिभाषित करें, जो कॉर्पोरेट संसाधनों तक पहुंच का अनुरोध करते हैं, या तो आंतरिक या बाह्य रूप से।

- ग़लत-कॉन्फ़िगरेशन का शोषण करने से पहले उन्हें खोजने के लिए कॉन्फ़िगरेशन ऑडिट सक्षम करें और अप्रतिबंधित पहुँच के संपर्क में आने वाली सेवाओं की निगरानी करें.

- उपयोगकर्ता आंदोलनों, व्यवहारों, कॉर्पोरेट सेवाओं, स्थानों और कई अन्य संभावित विसंगतियों तक पहुंच को शामिल करने के लिए प्रारंभिक लॉगिन से परे उपयोगकर्ता गतिविधियों का मूल्यांकन करें।

- अप्रबंधित उपकरणों को ब्लॉक करें, एमएफए और कई अन्य प्रासंगिक पहुंच नीतियों को लागू करें ताकि चोरी किए गए क्लाउड एप्लिकेशन क्रेडेंशियल्स के दुरुपयोग और पुन: उपयोग को रोकने में मदद मिल सके।

11 से अधिक वर्षों के व्यापक साइबर सुरक्षा उद्योग के अनुभव के साथ, रोडमैन रामेज़ानियन एक एंटरप्राइज़ क्लाउड सुरक्षा सलाहकार है, जो तकनीकी सलाहकार, सक्षमता, समाधान डिजाइन और वास्तुकला के लिए जिम्मेदार है Skyhigh Security. इस भूमिका में, रोडमैन मुख्य रूप से ऑस्ट्रेलियाई संघीय सरकार, रक्षा और उद्यम संगठनों पर केंद्रित है।

रोडमैन एडवरसैरियल थ्रेट इंटेलिजेंस, साइबर क्राइम, डेटा प्रोटेक्शन और क्लाउड सिक्योरिटी के क्षेत्रों में माहिर हैं। वह एक ऑस्ट्रेलियाई सिग्नल निदेशालय (ASD) समर्थित IRAP मूल्यांकनकर्ता हैं - वर्तमान में CISSP, CCSP, CISA, CDPSE, Microsoft Azure और MITRE ATT&CK CTI प्रमाणपत्र धारण कर रहे हैं।

स्पष्ट रूप से, रोडमैन को जटिल मामलों को सरल शब्दों में व्यक्त करने का एक मजबूत जुनून है, जिससे औसत व्यक्ति और नए सुरक्षा पेशेवरों को साइबर सुरक्षा के क्या, क्यों और कैसे समझने में मदद मिलती है।

हमले की झलकियां

- शाइनीहंटर्स के नाम से जाने जाने वाले साइबर क्रिमिनल कलेक्टिव ने टिकटमास्टर के सिस्टम में घुसपैठ करने का श्रेय लिया है, जिसमें कहा गया है कि उन्होंने 560 मिलियन ग्राहकों से संबंधित संवेदनशील डेटा को बाहर निकाल दिया है।

- कथित रूप से समझौता की गई जानकारी में व्यक्तिगत विवरणों की एक विस्तृत श्रृंखला शामिल है, जिसमें पूर्ण नाम, ईमेल पते, टेलीफोन नंबर, आवासीय स्थान, घटना से संबंधित डेटा, टिकट खरीद विवरण और ऑर्डर विवरण शामिल हैं।

- हैकिंग समूह ने आंशिक क्रेडिट कार्ड की जानकारी के कब्जे का आरोप लगाया, विशेष रूप से लेनदेन में उपयोग किए जाने वाले कार्ड के अंतिम चार अंक और समाप्ति तिथियां।

- हमलावरों ने कथित तौर पर सूचना-चोरी करने वाले मैलवेयर का उपयोग करके स्नोफ्लेक (क्लाउड डेटा सॉल्यूशंस कंपनी) कर्मचारी के लॉगिन क्रेडेंशियल प्राप्त किए। एक बार अंदर जाने के बाद, हमलावरों ने चोरी किए गए क्रेडेंशियल्स का उपयोग करके सत्र टोकन उत्पन्न किए। इन टोकन का उपयोग तब स्नोफ्लेक के सिस्टम से बड़ी मात्रा में ग्राहक डेटा को बाहर निकालने के लिए किया गया था।

- रिपोर्ट किए गए टिकटमास्टर-लाइव नेशन ब्रीच भी ग्राहक डेटा के साथ सौंपी गई कंपनियों के लिए तीसरे पक्ष के साइबर जोखिमों को रेखांकित करते हैं।