Recursos

Protección de datos utilizando Skyhigh Security's Unified Exact Data Matching

Por Hari Prasad Mariswamy - Gestión de productos, Skyhigh Security

21 de noviembre de 2022 3 Minuto de lectura

Las investigaciones demuestran que las organizaciones actuales invierten más en proteger los datos más sensibles para evitar que se filtren a aplicaciones, usuarios y dispositivos no autorizados. Aunque hay muchas formas de que los administradores de data loss prevention (DLP) configuren políticas para salvaguardar estos datos, seguimos oyendo hablar de fugas de datos. Esto puede ser terrible para las organizaciones financieras o sanitarias que se esfuerzan en proteger los datos privados de sus clientes, arriesgando así el cumplimiento de normativas estándar como GDPR, HIPPA, etc.

Elegir la solución de DLP adecuada

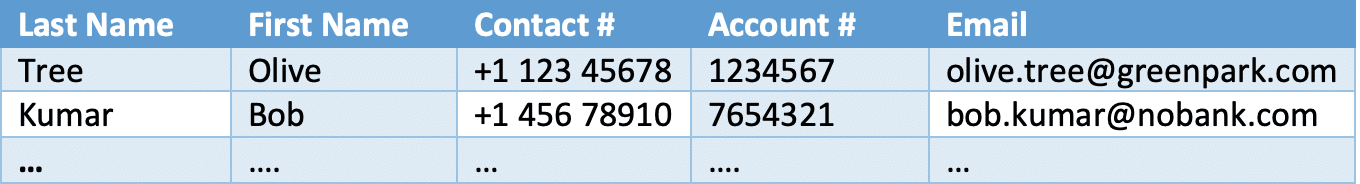

Algunos de los enfoques habituales para definir las reglas de DLP incluyen la creación de un gran diccionario de palabras clave o términos, la elaboración de expresiones regulares complejas para que coincidan con todos los tipos de datos relacionados con información sensible de identificación personal (PII)Estas técnicas son eficaces en lugares donde existen tipos de datos estándar, como una lista de direcciones IP o una norma ISO para formatos de datos donde se pueden aplicar expresiones regulares. No se ajustan al propósito cuando las empresas buscan evitar que se pierdan sus registros de clientes o información PII sensible, ya que puede haber nuevas formas/formatos de datos que evadan estas políticas provocando fugas de datos. Por ejemplo, los datos PII de los clientes de una organización financiera pueden almacenarse en una base de datos como registros en formato de filas y columnas, y es necesario protegerlos para que no se filtren y evitar posibles fugas de datos. La correspondencia exacta de datos (EDM) es una técnica de DLP que puede desempeñar un papel crucial en tales escenarios.

¿Cómo funciona el EDM de Skyhigh?

La EDM funciona tomando huellas dactilares de grandes cantidades de datos estructurados organizados en filas y columnas. Skyhigh SecurityLa herramienta integradora DLP de EDM, una vez instalada en el servidor local del cliente, se utiliza para tomar huellas digitales de estos grandes almacenes de datos con miles de millones de celdas y cargar las huellas digitales entrenadas de forma segura en la DLP en la nube con técnicas innovadoras de toma de huellas digitales líderes en el sector. Esto ayuda a desplegar más rápidamente las reglas de protección de datos con estos grandes conjuntos de datos de huellas dactilares de forma eficaz para proteger los datos más sensibles en su forma exacta. Por ejemplo, la herramienta de huellas dactilares de Skyhigh Securitypuede entrenar una tabla de base de datos compuesta por datos en "cualquier idioma" y repartidos en unos 6.000 millones de celdas en aproximadamente seis horas, lo que resulta significativamente más rápido en comparación con otros proveedores líderes.

También denominadas huellas digitales estructuradas, las huellas digitales EDM pueden utilizarse como criterio de coincidencia de contenido en las clasificaciones de datos, lo que ayuda a evitar la exfiltración de datos cuando las huellas digitales coinciden con precisión. Gracias a su capacidad de coincidencia exacta, no sólo elimina la carga manual que supone para los administradores de DLP elaborar cuidadosamente una expresión regular compleja, sino que también proporciona a las empresas el máximo nivel de cumplimiento de la normativa.

Una verdadera solución EDM unificada

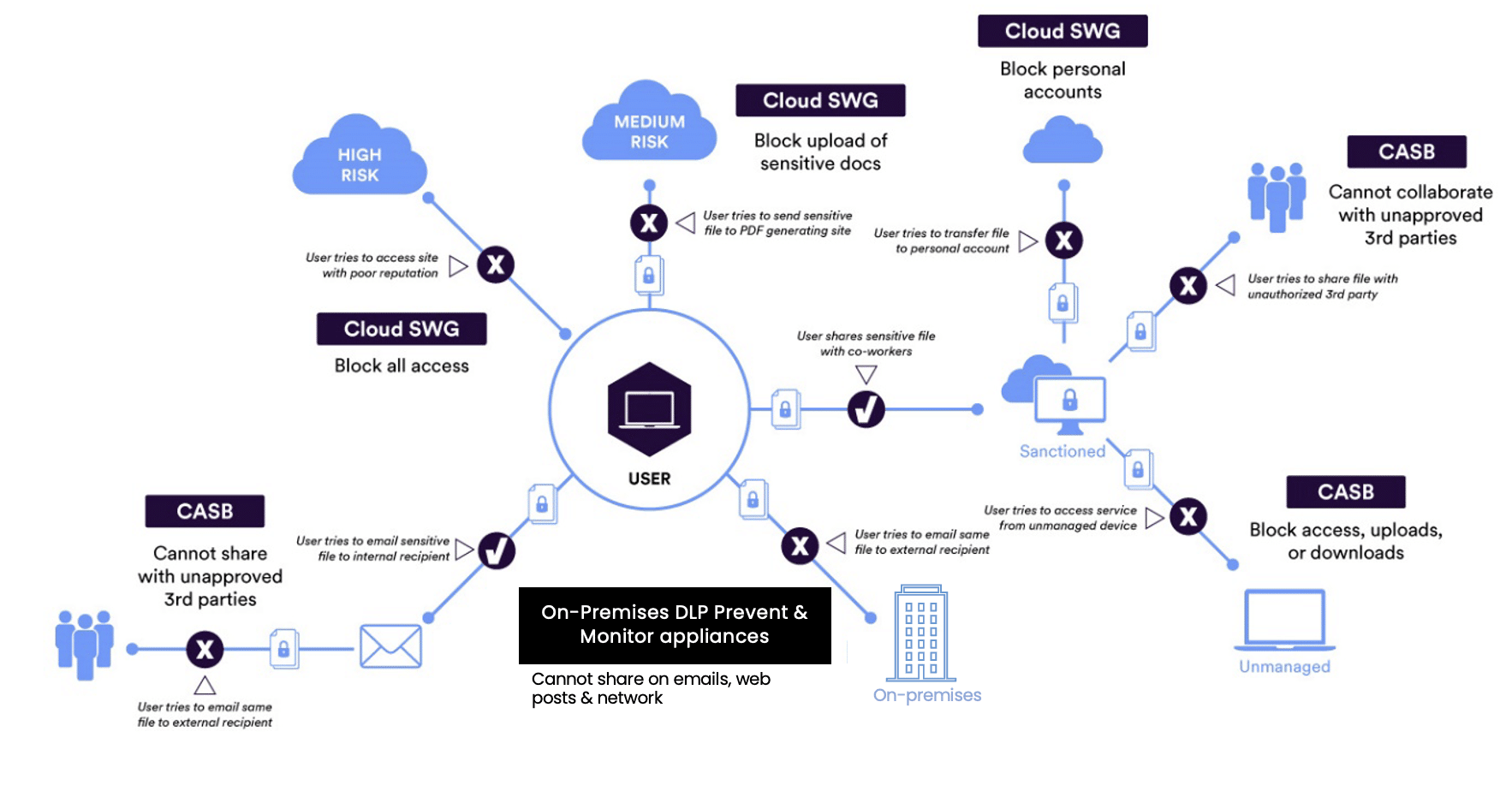

Con la solución de protección de datos verdaderamente multivectorial de Skyhigh para Security Service Edge (SSE), las huellas digitales estructuradas de EDM unificado entrenadas una vez (manualmente a través de la herramienta integradora de DLP o mediante la automatización programada de la API) pueden utilizarse como parte de las "clasificaciones comunes" de las políticas de DLP para proteger los datos exfiltrados a través de varios vectores, incluidos:

- Servicios en la nube de alto riesgo

- Servicios en la nube permitidos

- Servicios en la nube sancionados

- Correo electrónico

- Aplicaciones privadas

- Tráfico de red local

Para proporcionar protección de datos en todos los vectores de exfiltración, la protección DLP funciona de forma coherente en todos los modos de despliegue para SSE, incluidos Forward Proxy, API, Reverse Proxy y SMTP.

Aunque proteger los datos en tiempo real es fundamental, es igualmente importante que las empresas sepan dónde están almacenados sus datos confidenciales y quién tiene acceso a ellos. Skyhigh Security's DLP On-Demand Scan (ODS) permite a las organizaciones programar y ejecutar exploraciones de DLP para datos en reposo en servicios en la nube, buzones de correo electrónico de la empresa y recursos compartidos de red locales. Las exploraciones ODS están capacitadas para utilizar huellas digitales estructuradas para descubrir datos sensibles y clasificarlos con las etiquetas adecuadas.

Por último, la consola unificada de gestión de incidentes de Skyhigh Securityactúa como un único panel de cristal para ayudar a los administradores de DLP a gestionar fácilmente todas las infracciones relacionadas con los datos en las aplicaciones sancionadas y de Shadow IT. Los incidentes relacionados con violaciones de la GED, tanto para las aplicaciones sancionadas como para las de TI en la sombra, proporcionan análisis detallados al mostrar los aspectos más destacados de las coincidencias como extractos de los documentos.

Haga clic aquí para empezar a utilizar la función Unified Exact Data Matching de Skyhigh Securitypara la protección de datos, aprenda a crear huellas digitales y automatice el proceso para cualquier cambio en la base de datos.

Volver a BlogsContenido relacionado

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Blogs de moda

Skyhigh Security Renews IRAP Assessment at PROTECTED Level for 2026

Sarang Warudkar and Stuart Bayliss May 21, 2026

The Browser Security Gap Enterprises Can No Longer Ignore

Sarang Warudkar May 19, 2026

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Ste Nadin April 23, 2026