موارد

متصفحات المؤسسات مقابل متصفحات RBI: الإيجابيات والسلبيات، والأكثر ملاءمة للمؤسسات

بقلم طوني فروم - مهندس متميز

11 سبتمبر 2025 8 قراءة دقيقة

خلاصة القول؛ والصورة

كنت أعتقد في السابق أن متصفحات المؤسسات (EB) ستحدث ثورة في أمن الويب، حيث ستحل بسرعة محل Remote Browser Isolation RBI)، وربما حتى بوابات الويب الآمنة (SWG). بعد العمل مع عملاء من الشركات الكبيرة والتحدث إلى المحللين، غيرت وجهة نظري. ما زلت أعتقد أن EB قد تملأ هذا الدور للشركات الصغيرة والمتوسطة، ولكنها قد لا تناسب الشركات الكبيرة.

وعد متصفح المؤسسات (Enterprise Browser)

لقد لفت انتباهي متصفح Enterprise Browser (EB) منذ فترة طويلة. بعد أن عملت مع Secure Web Gateways (SWG) طوال معظم فترة عملي التي استمرت عقدين في سوق الأمن، من المستحيل تجاهل حداثة هذه التكنولوجيا. إذا لم تكن على دراية بهذه التكنولوجيا، فإن متصفحات المؤسسات تتوفر عمومًا في شكلين: إما امتدادات للمتصفح أو متصفحات جديدة تمامًا مستوحاة من مشروع Chromium. يهدف كلا الخيارين إلى توفير عناصر تحكم أمنية جديدة للمتصفحات التي يقضي المستخدمون معظم يوم عملهم عليها. يمكن أن تشمل عناصر التحكم هذه الوصول الآمن عن بُعد إلى التطبيقات الداخلية، والكشف المتخصص عن البرامج الضارة في المتصفح نفسه، وتشفير بيانات المتصفح المخزنة محليًا، والمزيد. أكثر ما أثار اهتمامي هو عناصر التحكم في أمان البيانات مثل عناصر التحكم في الحافظة، وإخفاء البيانات، ووضع علامات مائية على الصفحات، وحماية لقطات الشاشة، وعناصر التحكم في التحميل/التنزيل. بشكل عام، يؤدي نقل عناصر التحكم إلى نقطة النهاية بدلاً من محاولة تنفيذ كل شيء على مستوى الشبكة إلى فتح الكثير من الأبواب، لذا فهذه أداة جديدة قوية في عالم أمان الويب. بصراحة، رأيت في البداية أن هذا يمثل تهديدًا مباشرًا لسوق SWG ككل.

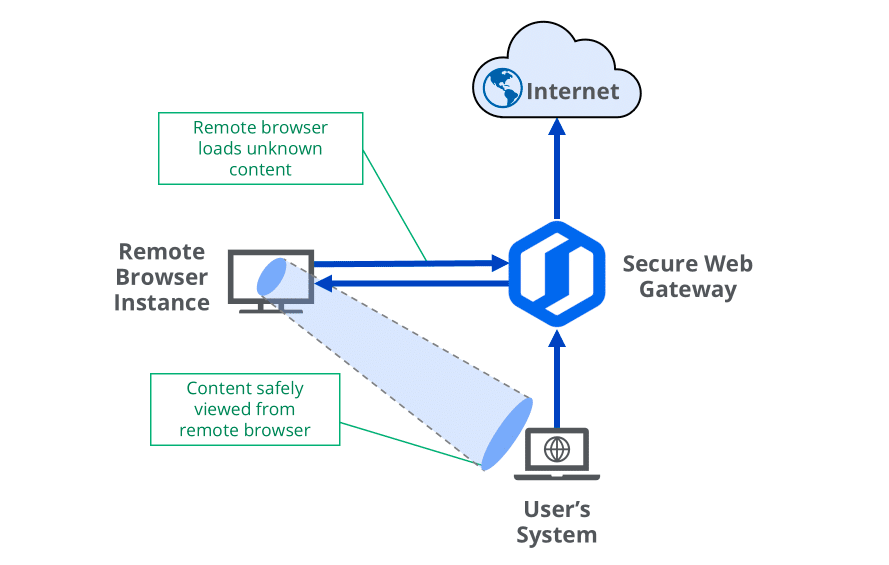

Remote Browser Isolation

اليوم، يتطلع معظم بائعي SWG إلى Remote Browser Isolation (RBI) لتنفيذ عناصر التحكم في المتصفح نفسه. يقوم RBI، كما يوحي الاسم، بتشغيل متصفح في بيئة بعيدة ومعزولة وتحميل الصفحة التي طلبها المستخدم. بعد ذلك، يكون المستخدم قادراً على رؤية المتصفح والتفاعل معه عن بُعد، ولكن لا يتم تحميل أي محتوى للصفحة على الجهاز المحلي للمستخدم. نظرًا لأن حل RBI يتضمن تطبيق المتصفح الخاص به، يمكن تضمين عناصر التحكم في جلسة RBI التي تعكس إلى حد كبير ما تقوم به حلول EB اليوم. وهذا يسد الكثير من الثغرات في عناصر التحكم المستندة إلى الشبكة مثل المحتوى غير القابل للقراءة مثل التطبيقات المثبتة بشهادة ومآخذ الويب والترميزات غير القابلة للقراءة والتشفير المزدوج والأحداث التي تحدث محلياً فقط مثل النسخ واللصق باستخدام الحافظة المحلية.

منظور غير متوقع من أحد المحللين

دفعني اهتمامي بالتقنية الإلكترونية إلى الجلوس مع أحد المحللين في شركة تحليل نتشارك معها واختيار ما يدور في ذهنه حول هذه التقنية الجديدة وبعض البائعين في السوق. وفي سياق هذه المحادثة قال لي أمرين أدهشاني حقًا. أولاً، قال إن EB كانت "لعبة الشركات الصغيرة والمتوسطة" مناسبة للشركات الصغيرة والمتوسطة أكثر من الشركات الكبيرة. أنا أعمل بشكل حصري تقريبًا مع الشركات الكبيرة، وكنت أفكر بتفاؤل كبير حول ما هو ممكن في هذا السياق، لذلك كان هذا الأمر بمثابة صدمة بالنسبة لي. وعندما بدأ في شرح هذه النقطة، ذكر شيئاً آخر فاجأني وهو السعر. على ما يبدو، يبدو أن متوسط تكلفة شراء جهاز EB يكلف أكثر من حل RBI على أساس كل مقعد. بدا لي هذا الأمر مستحيلاً بالنسبة لي لأن تقديم حل RBI القائم على السحابة يأتي مع تكاليف بنية تحتية كبيرة لتشغيل جميع مثيلات المتصفح وتكاليف النقل لتمرير حركة المرور عبر مراكز البيانات السحابية. من ناحية أخرى، تقوم شركة EB بكل شيء محلياً على نقطة نهاية المستخدم، وهو ما يأتي بتكلفة تشغيلية تقترب من الصفر بالنسبة للبائع. حاول المحلل قدر استطاعته، لم يستطع أن يجعل أياً من هذين الأمرين منطقياً بالنسبة لي. غادرت المحادثة وأنا أعتقد أنه مخطئ.

معضلة العميل في العالم الحقيقي

وبعد مرور عام أو نحو ذلك، طُلب مني مقابلة عميل كبير جدًا من عملائنا الذين يستخدمون حل SWG الخاص بنا منذ سنوات عديدة. كانوا يفكرون في الاستثمار إما في إضافة حل RBI إلى مجموعة SWG الخاصة بهم أو شراء حل EB. على الرغم مما أخبرني به المحلل قبل عدة أشهر، لم أكن متفائلاً بأن حل RBI الخاص بنا سيكون الخيار الأفضل. لقد أجريت مناقشة أولية مع العميل لتوضيح حالات الاستخدام ومتطلباته، ولم يكن هناك شيء فريد أو مفاجئ بشكل خاص. لقد أرادوا القدرة على منح إمكانية الوصول إلى تطبيقات "تكنولوجيا المعلومات الموازية" مع الحفاظ على التحكم في البيانات من خلال تنفيذ عناصر التحكم في التحميل/التنزيل، وعناصر التحكم في الحافظة وجعل الصفحات للقراءة فقط، وبعض عناصر التحكم الدقيقة الأخرى.

من حالات الاستخدام الرئيسية الأخرى التي واجهها هذا العميل، وهي شائعة جدًا، التعامل مع المواقع غير المصنفة. يتعين على جميع الشركات التعامل مع هذه المشكلة التقليدية المتمثلة في تحديد كيفية التعامل مع المواقع غير المصنفة. إذا قمت بحظرها، فسينتهي بك الأمر بزيادة في تذاكر مكتب المساعدة لأنه لا يوجد تصنيف مثالي من قبل أي مورد، لذلك ستحظر حتماً بعض المواقع الشرعية. من ناحية أخرى، إذا سمحت بها، فإنك تعرض نفسك لقدر كبير من المخاطر لأن غالبية التهديدات الموجودة هناك ستأتي من مواقع غير مصنفة. تحتاج الشركات دائمًا تقريبًا إلى طريقة للسماح بالمواقع غير المصنفة مع الحفاظ على الأمان، وهذا ما يحتاجه هذا العميل.

طوال فترة تعاملي مع هذا العميل من الشركات الكبيرة، كنت مضطرًا للموازنة بين إيجابيات وسلبيات هاتين التقنيتين من وجهة نظرهم. وعلى العكس من ذلك، وبسبب تعليقات المحلل، كنت أفكر باستمرار في الأمور من منظور شركة صغيرة. وفي النهاية، أدركت في النهاية أنني كنت مخطئًا وأن المحلل كان محقًا تمامًا!

وجهة نظر الشركات الصغيرة

ضع نفسك في مكان شركة صغيرة تضم 50 إلى 100 موظف وفكر في التحدي الذي يمثله نشر حل SWG. من المرجح أن تبحث مثل هذه المؤسسة عن بعض الضوابط الأساسية ومستوى أساسي من الأمان. قد يكون لديهم "موظف تكنولوجيا معلومات" لديه بعض المعرفة الأساسية ولكن ليس لديه خبرة جادة في الشبكات أو الأمان. قد تفتقر بنيتها التحتية إلى بعض المكونات الأساسية اللازمة لنشر SWG بنجاح. الآن، قارن ذلك مع EB. سيكون من السهل جدًا نشر تطبيق متصفح جديد على 100 نقطة نهاية، وقد لا يقتصر الأمر على التخلص من الحاجة إلى نشر SWG و RBI فحسب، بل أيضًا الوصول إلى شبكة Zero-Trust (ZTNA)، أو حلPrivate Access. وهذا يمثل بديلاً بسيطًا وفعالًا لـ SWG وربما RBI و ZTNA، مما قد يبرر هذا السعر المرتفع لقاعدة مستخدمين صغيرة نسبيًا.

واقع المؤسسة الكبيرة

الآن، لننظر إلى الأمر من منظور مؤسسة لديها مئات الآلاف من نقاط النهاية، وفريق من خبراء الشبكات، وفريق من خبراء الأمن، وجميع البنى التحتية التي تصاحب كونها مؤسسة ضخمة. هذا يغير الأمور تمامًا. أولاً، لنفترض أن مثل هذه المؤسسة قامت بنشر حل EB. إن النشر على مئات الآلاف من نقاط النهاية ليس بالمهمة السهلة، وسيتعين تثقيف مئات الآلاف من المستخدمين لاستخدام هذا المتصفح الجديد. قد يكون من الضروري أيضًا وضع ضوابط إضافية لمنعهم من استخدام متصفحات غير تابعة للمؤسسة للمواقع التي تتطلب تطبيق ضوابط EB.

هناك أمر آخر قد لا تأخذه في الاعتبار، وهو أن الشركات الكبيرة تميل إلى توحيد استخدام متصفح واحد مثل Google Chrome، ويتمثل جزء من عملية الشراء لديها في التأكد من أن جميع الأدوات التي تحصل عليها تدعم المتصفح الذي اختارته. كيف يمكنها القيام بذلك مع حل EB غير معروف؟ هل يدعم Jira رسميًا EB الذي اخترته؟ ماذا عن مئات الأدوات الأخرى التي تستخدمها مؤسستنا؟ سرعان ما يصبح هذا الأمر غير مقبول. والأسوأ من ذلك، أن المؤسسات الكبيرة لا يمكنها ببساطة تجاهل حركة مرور HTTP غير المستندة إلى المتصفح، مثل الطلبات الواردة من عميل ثقيل مثل Microsoft Teams و Google Drive و Slack وغيرها. وهذا يعني أنه حتى لو كان حل EB قد حل الكثير من حالات الاستخدام الخاصة بهم، فإنهم لا يمكنهم استخدامه كبديل لـ SWG.

حسنًا، ماذا لو قام هذا العميل بنشر RBI بدلاً من EB لتحقيق حالات الاستخدام الخاصة به؟ من المؤكد أن النشر سيكون أكثر وضوحًا لأن RBI هو في الأساس مجرد ميزة من ميزات SWG التي لديهم بالفعل. إذا كنت تستخدم أي حل من حلول مجموعة SWG التي تستحق الملح، فيجب أن يكون نشر RBI عملية بسيطة لشراء ترخيص وتمكين الميزة. ترسل نقاط النهاية الخاصة بك بالفعل حركة مرور الويب الخاصة بها إلى SWG، لذلك ليست هناك حاجة للمس عدة آلاف من نقاط النهاية الخاصة بك. لن يحتاج المستخدمون لديك إلى الكثير من التثقيف، إن وجد، لحل RBI الخاص بك حيث يتم تصميمها عادةً لتكون شفافة جدًا للمستخدم. حتى إذا كنت ترغب في أن يعرف المستخدم ما يحدث، فعادةً ما يكون من الخيارات المتاحة تقديم نافذة منبثقة مخصصة للمستخدم تشرح له أنه يستخدم جلسة معزولة وما هي عناصر التحكم التي قد يتم تطبيقها. إذا كان حل SWG الخاص بك يستخدم RBI المستند إلى السحابة، كما يفعل الكثيرون، فلا يلزم إجراء أي تغييرات في البنية التحتية. نظرًا لأن RBI يُستخدم بشكل عام بطريقة انتقائية، فمن المحتمل أنك لن تطبقه على التطبيقات الموثوقة التي تستخدمها مؤسستك مما يعفيك على الأرجح من الحاجة إلى اختبار هذه الأدوات في حل RBI الخاص بك.

الحماية من البرمجيات الخبيثة المضادة للرصاص

آخر شيء يجب أخذه في الاعتبار هو مشكلة المواقع غير المصنفة التي تحتاج معظم الشركات الكبيرة إلى حلها. تعمل متصفحات المؤسسات على تحسين أمان الويب من خلال البحث عن التهديدات على الويب داخل DOM المتصفح نفسه. وهذا يتيح لها العثور على التهديدات المشوشة بعد توصيلها وإزالة التشويش عنها داخل DOM. وهذا يوفر بالتأكيد مستوى عالٍ من الحماية لجميع المحتويات التي يتم تحميلها في EB. ومع ذلك، RBI تقوم نقطة النهاية عن محتوى الموقع الإلكتروني. إنها ليست حماية عالية. إنها في الأساس حماية ضد البرامج الضارة. بالطبع، لا يزال من الممكن خداع المستخدم عن طريق الهندسة الاجتماعية، ولكن يمكن معالجة ذلك عن طريق توعية المستخدم بأن الصفحة تنطوي على مخاطر، وجعل الصفحة للقراءة فقط، ومنع التحميل أو تسجيل الدخول، وغيرها من الضوابط المماثلة. ومع ذلك، لا توجد طريقة أساسية يمكن من خلالها اختراق نقطة النهاية بواسطة البرامج الضارة عبر RBI. وهذا يمكّن العملاء من السماح بمواقع الويب غير المصنفة وعزلها دون زيادة مخاطر تعرضها للاختراق.

المتعاقدون ووصول الطرف الثالث

عند هذه النقطة، قد تفكر في نفسك، "هذا الرجل يتجاهل سيناريو المتعاقد الخارجي"، وهي حالة استخدام شائعة لـ EB. حالة استخدام المتعاقد الخارجي هي الحالة التي قد ترغب فيها بمنح مستخدم من خارج شركتك القدرة على الوصول إلى تطبيقاتك الداخلية الخاصة من جهاز لا تديره شركتك. تريد منح هذا الوصول مع القدرة على تأمين بياناتك وتقييد وصوله إلى ما يحتاج إليه فقط. نعم، هذه اعتبارات إضافية، ولكن نفس نموذج EB مقابل RBI موجود في هذه الحالة أيضاً. تقدم معظم حلول ZTNA كاملة الميزات مثل حلولنا وصولاً "بدون عميل" إلى التطبيقات الخاصة، ويمكنها أيضًا تطبيق RBI على هذه الجلسات بدون عميل لدفع عناصر التحكم في الوصول إلى البيانات إلى نقطة نهاية غير مُدارة أيضًا. وهذا الأمر أبسط وأكثر سلاسة من الطلب من طرف ثالث تثبيت تطبيق متصفح إضافي أو ملحق إضافي من أجل الوصول إلى البيانات.

تصنيف البيانات والوعي بها

أحد الاعتبارات الأخيرة هو تصنيف البيانات والوعي بها. لا تزال الحلول الإلكترونية لا تزال تقنية ناشئة إلى حد ما، ولا يمتلك البائعون عمومًا قدرات متقدمة لتصنيف البيانات. ويستخدم معظمهم نهجًا بدائيًا نسبيًا قائمًا على التعبيرات العادية لتصنيف البيانات. ومع ذلك، فإن بائعي حلول تصنيف البيانات الذكية الناضجة الذين يقدمون SWG و RBI يميلون إلى امتلاك تقنيات أكثر قوة مثل المطابقة التامة للبيانات (EDM)ومطابقة المستندات المفهرسة (IDM)والتعرف الضوئي على الحروف (OCR)والتصنيف القائم على الذكاء الاصطناعي وغيرها.

يميل العملاء إلى الاستثمار بكثافة في آليات التصنيف هذه، وقد طبقوا بالفعل عمليات ناضجة حول تصنيف البيانات وإدارة الحوادث في هذه الحلول. غالبًا ما يتوفر هذا الوعي بالبيانات في جلسات منفصلة، ولهذا السبب قد تكون القدرة الأصلية لـ RBI في حل SSE الحالي أكثر جاذبية من حل EB المنفصل.

استنتاج

في النهاية، وكما هو الحال في كثير من الأحيان، اضطررت إلى رؤية تقنيتنا من خلال عدسة العميل وتعلمت أشياء لم أكن لأتعلمها لولا ذلك. إن متصفحات المؤسسات هي تقنية مبتكرة حقًا واعدة جدًا، وأنا متحمس لرؤية إلى أين ستصل هذه التقنية. ومع ذلك، بالنسبة للمؤسسات الكبيرة، من الواضح جدًا أن متصفح RBI سيكون غالبًا الخيار الأفضل في الوقت الحالي على الأقل.

نبذة عن الكاتب

توني فروم

مهندس متميز، إدارة المنتجات، إدارة المنتجات

توني مهندس متميز في Skyhigh Security. بدأ العمل في شركة McAfee في عام 2005، ويتمتع بخبرة تزيد عن 20 عامًا في مجال الأمن متخصصًا في تقنيات Secure Web Gateway Cloud Access Security Broker وتقنيات Data Loss Prevention .

مضامين ذات صلة

المدونات الرائجة

Skyhigh Security Renews IRAP Assessment at PROTECTED Level for 2026

Sarang Warudkar and Stuart Bayliss May 21, 2026

The Browser Security Gap Enterprises Can No Longer Ignore

Sarang Warudkar May 19, 2026

Securing the Fragmentation of the Modern Enterprise: The Data Hosting Conundrum

Ste Nadin May 14, 2026

Skyhigh Security Achieves SOC 2 Type II Compliance for the Complete SSE Cloud Platform

Sarang Warudkar and Stuart Bayliss April 30, 2026

Resilient Web Access Infrastructure: Business Imperative in a Cloud and Vibe-Code Obsessed World

Nick LeBrun April 23, 2026